unity逆向

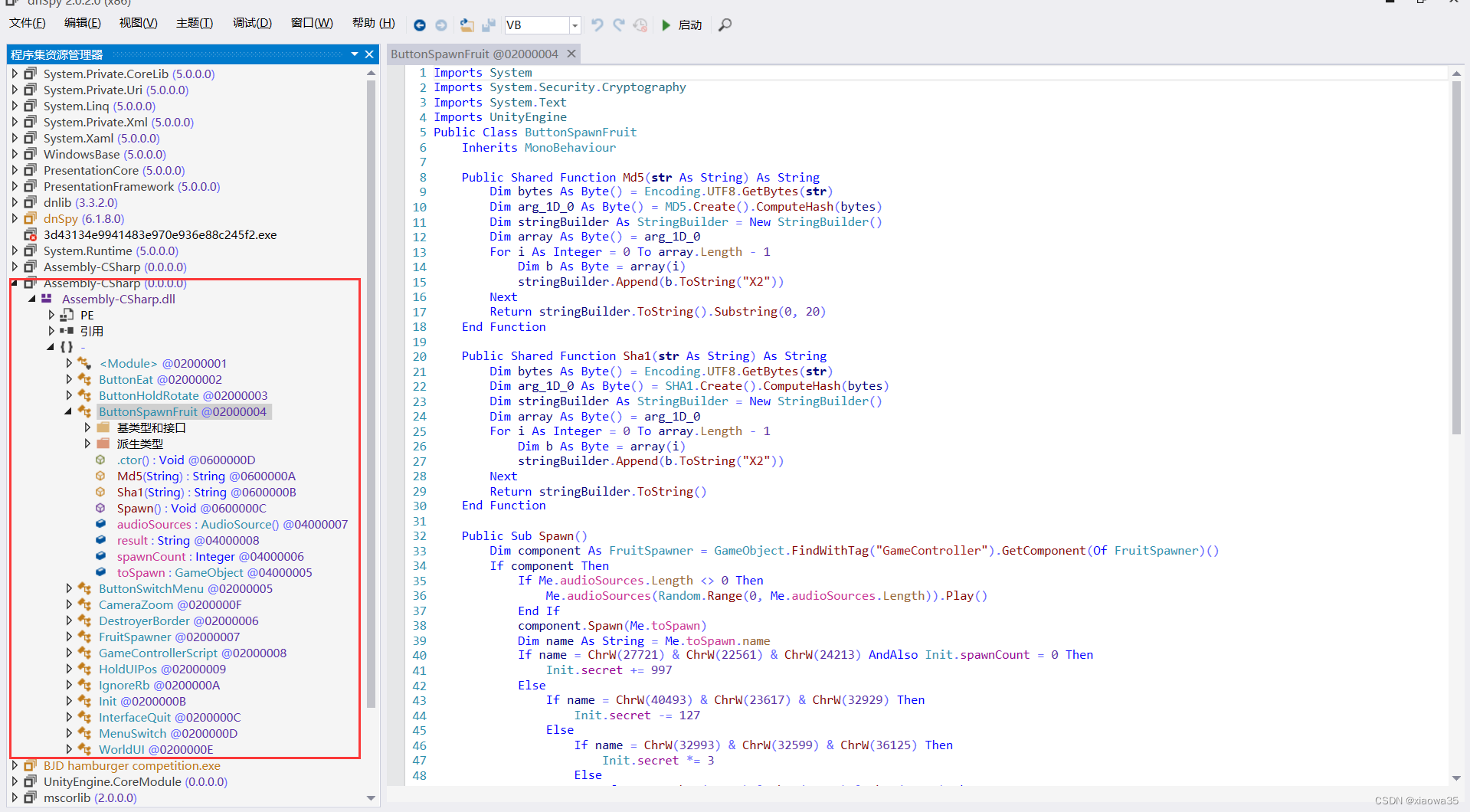

对于unity逆向来说,我们要使用dnspy进行反编译,同时我们反编译·的文件也不再是exe文件,而是在Managed下的Assembly-CSharp.dll文件

我们直接拖进去瞅瞅:

可以看到他有许多的文件,我们这时候运行一下文件看看有什么东西,我们再一个个点进去瞅瞅哪个是关键函数,可以发现ButtonFrult这个函数里,我们下面看看他哪里进行加密

它先是对这个字符串进行sha1解密,然后是对其进行MD5加密,所以我们可以得到其flag

sha1的解密是1001,再加密得到B8C37E33DEFDE51CF91E1E03E51657DA

所以flag是BJDTF{B8C37E33DEFDE51CF91E1E03E51657DA}

但是提交他是错误的,所以它是有限制的,找找看

它限制是从0到20进行输出

所以只取前20位,答案便是

flag{B8C37E33DEFDE51CF91E}

165

165

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?