目录

实训目的

学习pikachu靶场的文件上传漏洞的绕过姿势

实训环境

Win10(靶机)

Win11测试机

实训工具

Phpstudy、firefox、中国蚁剑

实训准备

准备一张png格式图片,一个存放一句话马的php文件

实训步骤

本地文件上传漏洞

可以正常上传png文件,上传php出现弹窗

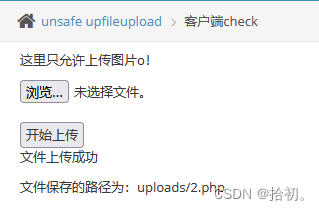

客户端绕过姿势

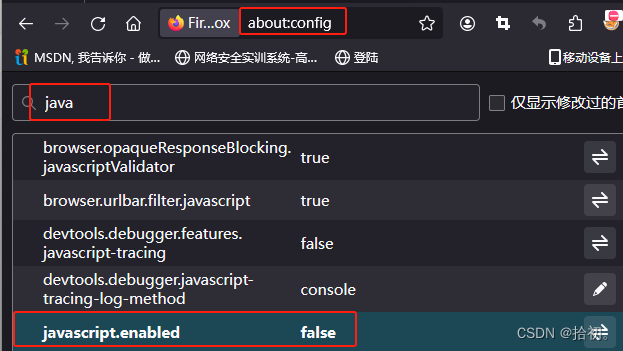

1.在地址栏输入about:config,接受风险,搜索Java ,找到javascript.enabled ture-->false

重新上传php文件,弹框提示消失,文件上传成功

2.php伪装成png上传,使用bp抓包,修改后缀名为php后放包

3.php伪装成png上传,上传成功后,使用远程命令更改后缀名为php

127.0.0.1 | ren C:\phpstudy_pro\WWW\pikachu-master\vul\unsafeupload\uploads\6.png 6.php

在远程文件包含中查看php后缀修改成功,一句话马发挥作用

远程文件上传漏洞

可以上传png图片,不能上传php文件

服务端绕过姿势

1.可以用php伪装成png上传,使用bp抓包,修改后缀名为php后放包

2.直接上传php文件一句话马,使用bp抓包,修改content-type类型为image/png后放包

php文件上传成功

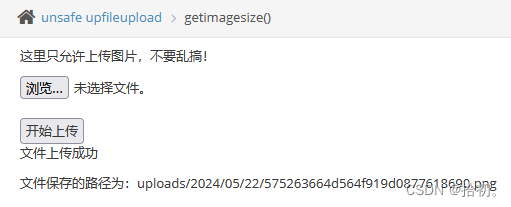

Getimagesize漏洞

同样也是只能上传png图片,不能上传php文件

不能通过修改php文件后缀名为png上传

绕过姿势getimagesize

1.直接上传png使用bp抓包后改包 (将一句话马添加进图片内容中)

文件上传成功

使用远程命令rce修改文件后缀名为8.php,使用远程文件包含查看8.php文件,后缀名修改成功

127.0.0.1 | ren 文件上传的绝对路径 8.php

2.上传图片马,使用rce远程命令执行修改后缀名为php,使用远程文件包含查看文件后缀名是否修改成功,使用蚁剑连接,看php文件是否能执行成功。

合成图片马 copy 1.png /b + 2.php /a 3.png

上传图片马成功

rce修改后缀名为10.php,命令:127.0.0.1 | ren 文件上传的绝对路径 10.php (修改后的文件名)

使用远程文件包含查看,发现文件后缀名修改成功

使用蚁剑连接成功

实训总结

pikachu文件上传漏洞与dvwa靶场的文件上传漏洞有很多相似之处,比如绕过姿势以及结合其他漏洞(文件包含、命令执行)进行测试。想要利用文件上传漏洞,不仅要确保一句话马发挥作用,还要知道一句话马的上传路径,同时一句话马发挥作用,我们才能成功利用文件上传漏洞!!!

748

748

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?