在当今数据驱动的时代,用户隐私保护成为了企业和开发团队关注的焦点。在软件测试过程中,处理真实用户数据时保护隐私尤为重要。本文将介绍如何在测试中保护用户隐私,并提供具体的方案和实战演练。

用户隐私保护的重要性

用户隐私保护不仅是法律和法规的要求(如GDPR(欧洲的数据保护法案)、CCPA),也是企业维护用户信任和品牌声誉的关键。未能妥善处理用户数据可能导致数据泄露、法律诉讼和声誉损失。因此,在测试过程中,保护用户隐私显得尤为重要。

在测试中保护用户隐私的基本原则

1. 最小化数据使用:

尽量减少在测试中使用真实用户数据。

2. 数据脱敏:

对用户数据进行匿名化或伪匿名化处理。

3. 访问控制:

限制对用户数据的访问权限。

4. 日志和监控:

记录和监控数据访问和处理活动,确保合规性。

具体方案

1. 数据脱敏

- 简介:通过对数据进行掩盖、加密或替换,使得数据无法识别个人身份。

- 方法:

- 匿名化:完全移除所有能直接或间接识别个人身份的信息。

- 伪匿名化:替换部分数据,使其不能直接识别个人,但可以在一定条件下还原。

- 工具:使用数据脱敏工具(如IBM InfoSphere Optim、Informatica Data Masking)。

2. 生成虚拟数据

- 简介:使用虚拟数据生成工具创建模拟的测试数据,避免使用真实用户数据。

- 工具:使用工具(如Mockaroo、SQL Data Generator)生成符合测试需求的虚拟数据。

3. 加密存储和传输

- 简介:确保所有用户数据在存储和传输过程中都经过加密处理。

- 方法:

- 使用加密算法(如AES、RSA)对数据进行加密。

- 确保数据在传输过程中使用安全协议(如HTTPS、TLS)。

4. 严格的访问控制

- 简介:限制对用户数据的访问权限,确保只有授权人员可以访问敏感数据。

- 方法:

- 实施基于角色的访问控制(RBAC)。

- 定期审查和更新权限设置。

5. 日志记录和监控

- 简介:记录和监控所有数据访问和处理活动,确保操作合规。

- 工具:使用日志记录和监控工具(如Splunk、ELK Stack)跟踪数据访问活动。

实战演练

以下是一个具体的实战演练,展示如何在测试中保护用户隐私。

1. 数据脱敏实战

假设我们有一个包含用户信息的数据库表`users`,包括字段`name`、`email`和`phone`。我们将对这些数据进行脱敏处理。

-- 创建脱敏后的表CREATE TABLE users_masked ASSELECTname,CONCAT('user', id, '@example.com') AS email,CONCAT('123-456-', RIGHT(phone, 4)) AS phoneFROM users;

在上述SQL中,我们将`email`字段替换为伪匿名化的邮件地址,将`phone`字段的前三位替换为固定值。

2. 生成虚拟数据实战

使用Mockaroo生成虚拟用户数据,并导入数据库进行测试。

- 访问Mockaroo网站,定义数据结构(如`name`、`email`、`phone`)。

- 生成所需数量的虚拟数据,下载CSV文件。

- 导入数据库:

-- 假设我们已经生成并下载了名为mock_data.csv的虚拟数据文件LOAD DATA INFILE 'mock_data.csv'INTO TABLE usersFIELDS TERMINATED BY ','ENCLOSED BY '"'LINES TERMINATED BY '\n'(name, email, phone);

3. 加密存储和传输实战

配置MySQL数据库,使其支持加密存储和传输。

- 存储加密:

ALTER TABLE users MODIFY email VARBINARY(255);ALTER TABLE users MODIFY phone VARBINARY(255);-- 插入数据时加密INSERT INTO users (name, email, phone)VALUES ('John Doe', AES_ENCRYPT('john.doe@example.com', 'encryption_key'), AES_ENCRYPT('123-456-7890', 'encryption_key'));

- 传输加密:

确保数据库连接使用TLS加密,修改数据库配置文件`my.cnf`:

[mysqld]require_secure_transport = ON

配置客户端连接时使用SSL:

mysql --ssl-ca=ca-cert.pem --ssl-cert=client-cert.pem --ssl-key=client-key.pem -u username -p4. 严格的访问控制实战

使用MySQL的基于角色的访问控制(RBAC)设置权限。

-- 创建角色CREATE ROLE 'test_role';-- 赋予角色权限GRANT SELECT ON database.users TO 'test_role';-- 创建用户并赋予角色CREATE USER 'test_user'@'localhost' IDENTIFIED BY 'password';GRANT 'test_role' TO 'test_user';

5. 日志记录和监控实战

配置MySQL的审计插件,记录所有数据访问活动。

- 安装MySQL审计插件:

INSTALL PLUGIN audit_log SONAME 'audit_log.so';- 配置审计日志:

[mysqld]audit_log_policy = ALL

- 通过Splunk或ELK Stack收集和分析审计日志,监控数据访问活动。

在测试中保护用户隐私是确保数据安全和合规的重要措施。通过数据脱敏、生成虚拟数据、加密存储和传输、严格的访问控制和日志记录与监控等方法,可以有效地保护用户隐私。希望本文提供的具体方案和实战演练能够帮助您更好地在测试中保护用户隐私。

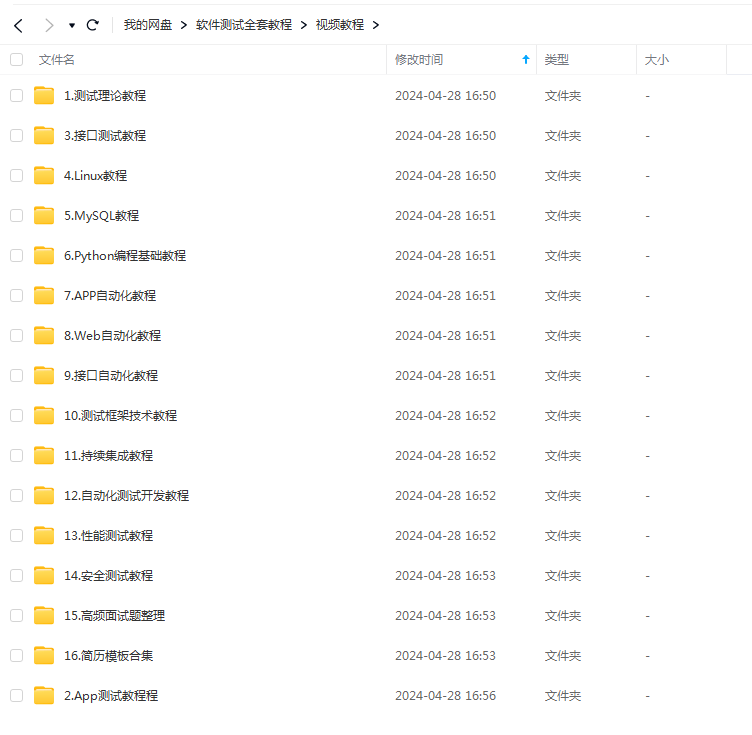

最后感谢每一个认真阅读我文章的人,看着粉丝一路的上涨和关注,礼尚往来总是要有的,虽然不是什么很值钱的东西,如果你用得到的话可以直接拿走!

软件测试面试文档

我们学习必然是为了找到高薪的工作,下面这些面试题是来自阿里、腾讯、字节等一线互联网大厂最新的面试资料,并且有字节大佬给出了权威的解答,刷完这一套面试资料相信大家都能找到满意的工作。

7564

7564

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?