20. 直接将eth1从原来的区域转到public这个区域

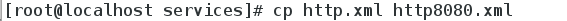

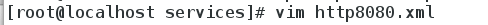

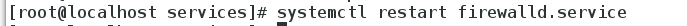

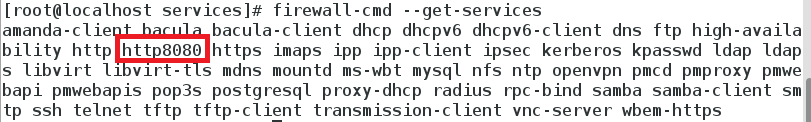

21. 将8080端口加入public域

22. 查看firewalld的服务相关配置文件

- 添加一个http8080.xml

修改端口信息

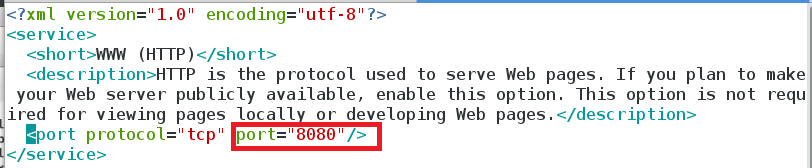

重启服务

修改成功

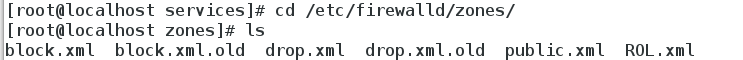

- 查看firewalld的区域相关配置文件

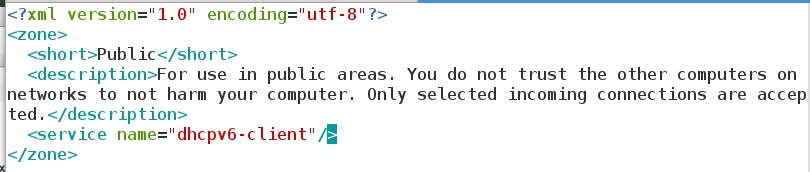

- 查看默认public域的信息

- 编辑public域配置文件

- 将指定ssh一行删除掉(此处已删除)

- 再次查看默认public域的信息

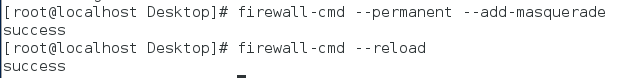

- firewall-cmd --permanent

–reload 不改变状态的条件下重启防火墙

firewall-cmd --permanent

–complete-reload 状态信息将丢失,当防火墙有问题的时候可以使用

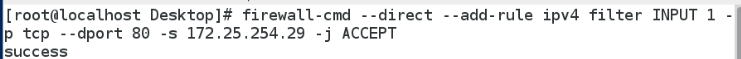

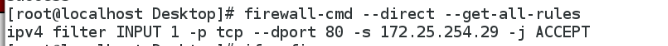

- 临时只接受ip为172.25.254.29的主机访问服务端的网页 (80端口是为http开放的)

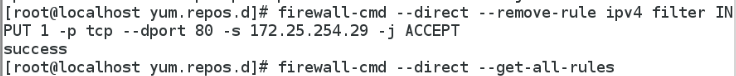

- 删除这条规则

四、firewalld管理的地址伪装(SNAT与DNAT)

- 原地址转换(SNAT)

- 给路由器主机添加一个网卡(现在有两个)

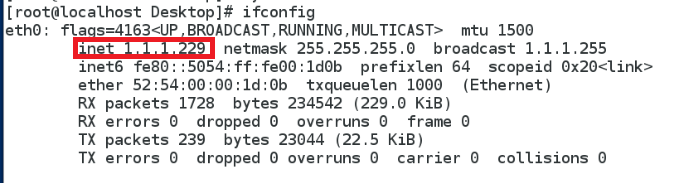

设置一个内网与外网

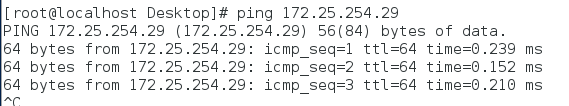

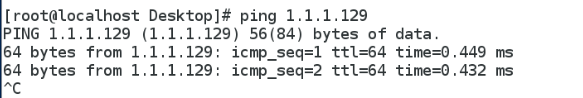

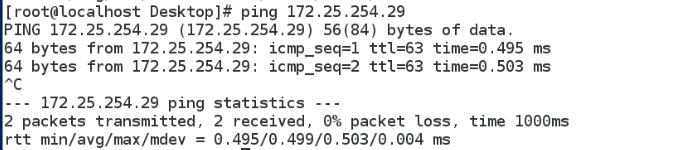

路由器可以ping通主机

开始路由器的路由功能

- 给测试端设置与内网在同一个区域的ip

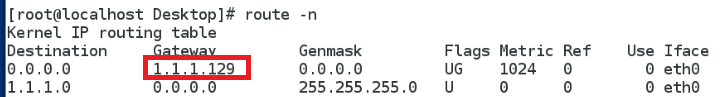

添加网关(与路由器内网ip一直)

测试:可以ping通路由器内网,也可以ping通主机的网址(路由功能实现)

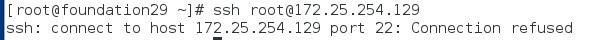

- 但是,当测试端(1.1.1.229)通过ssh连接主机的时候,显示的却是路由器的外网ip

- 目的地地址转换(DNAT)

- 在路由器主机中添加转换端口——1.1.1.229

- 在主机中连接路由器外网时,自动转换到1.1.1.229

五、 iptables管理防火墙

- 概念:

iptables(网络过滤器)是一个工作于用户空间的防火墙应用软件。

防火墙在做信息包过滤决定时,有一套遵循和组成的规则,这些规则存储在专用的信息包过滤表中,而这些表集成在linux内核中。 - iptables有三张表五条链:

- 三表:

Filter表:过滤数据包

NAT表:用于网络地址转换(IP、端口)

Mangle表:修改数据包的服务类型、TTL、并且可以配置路由实现QOS - 五链:

INPUT链——进来的数据包应用此规则链中的规则

OUTPUT链——外出的数据包应用此规则链中的规则

FORWARD链——转发数据包时应用此规则链中的规则

PREROUTING链——对数据包作路由选择前应用此链中的规则

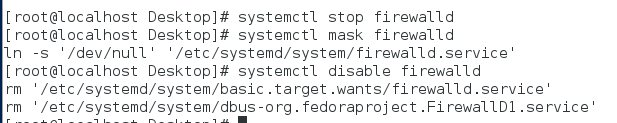

POSTROUTING链——对数据包作路由选择后应用此链中的规则 - 首先先把firewalld关闭并冻结

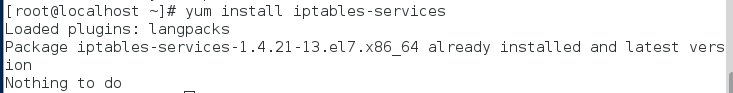

- 安装iptables-services

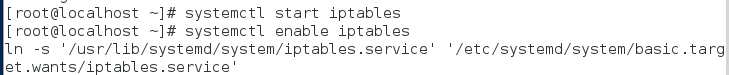

- 开启服务并设置开机自启动

- 显示iptables中的所有策略(做解析),默认列出filter表

- 显示iptables中的所有策略(不做解析)

- 列出指定nat表信息

- 列出指定mangle表信息

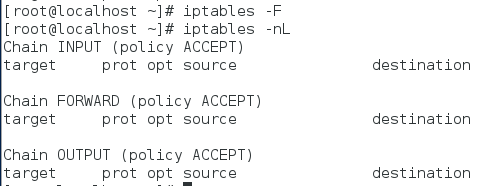

- 刷新火墙的信息(清空策略)

- 注意:此方式,在重启服务后不生效

- 因为这些策略信息都保存在/etc/sysconfig/iptables中

- 所以在刷新之后,要保存火墙的策略

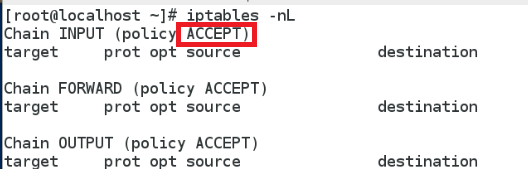

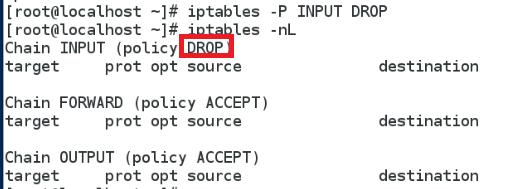

- 修改策略

默认是ACCEPT

修改为DROP

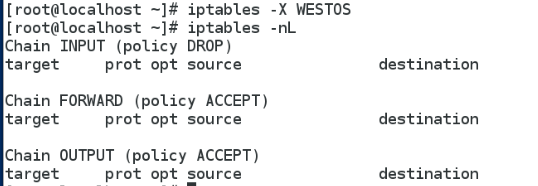

- 新建一个链westos

- 修改链的名称

- 删除链

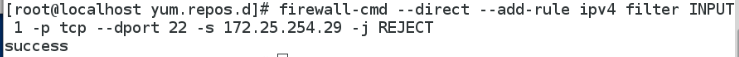

- 添加ip为172.25.254.29的主机对22端口访问拒绝的策略

- 已有策略的情况下新加策略默认加载最后面

- -I 插入到某一条,默认第一条(-I INPUT 3 表示插入到第三行,不写3的话默认添加到第一个)

- 删除第三条策略

- 修改第二条策略的动作为ACCEPT

- !表示除了的意思

六、iptables管理的地址伪装

- 源地址转换(SNAT)

- 路由器端:添加SNAT策略

- 测试端:在做测试的时候如果测试端ping不通,要查看内核的路由功能是否打开

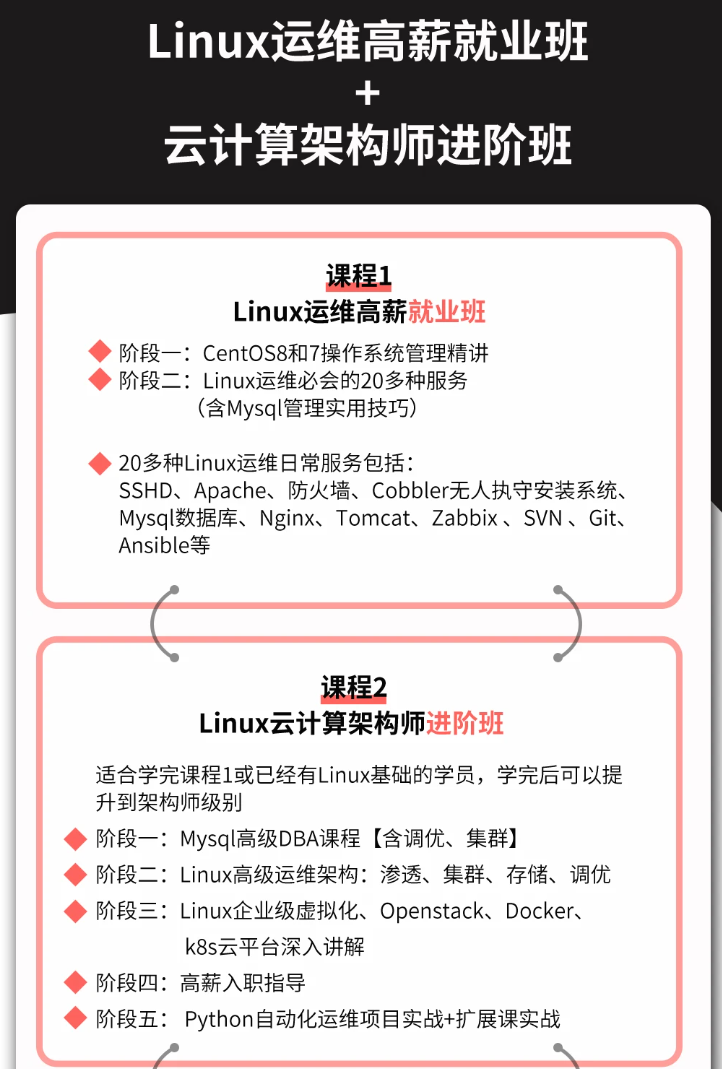

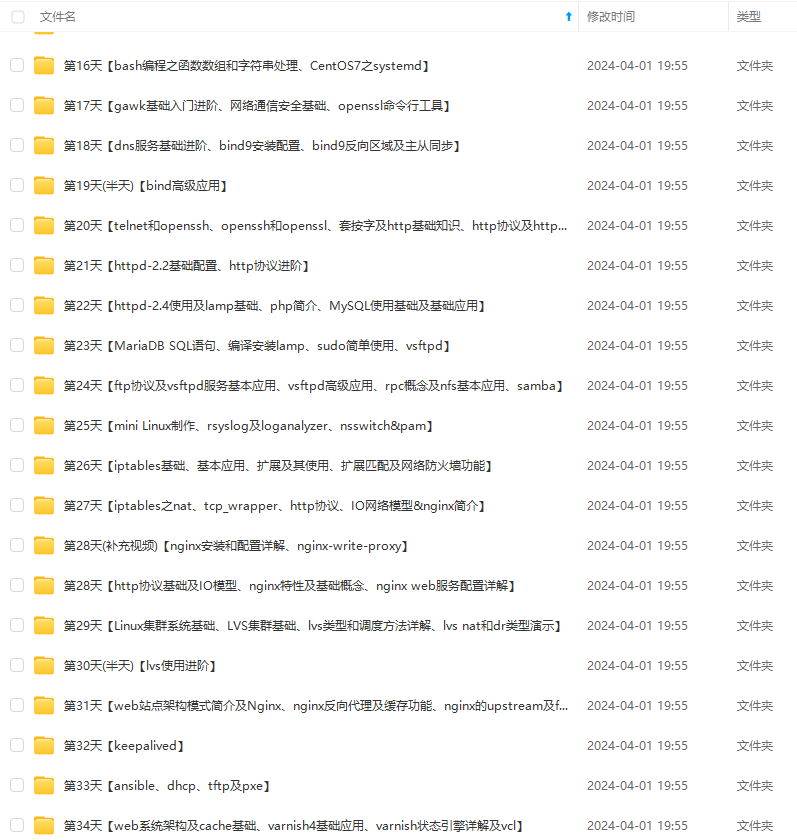

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前在阿里

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新Linux运维全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上运维知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上运维知识点,真正体系化!**

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

本文介绍了如何将eth1移动到public区域,配置8080端口,管理firewalld服务和firewalld区域,以及iptables的SNAT/DNAT概念,包括iptables规则的创建、删除和修改,以及Linux网络伪装的应用实例。文中还提到了一份全面的Linux运维学习资料链接。

本文介绍了如何将eth1移动到public区域,配置8080端口,管理firewalld服务和firewalld区域,以及iptables的SNAT/DNAT概念,包括iptables规则的创建、删除和修改,以及Linux网络伪装的应用实例。文中还提到了一份全面的Linux运维学习资料链接。

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?