一、实验目的

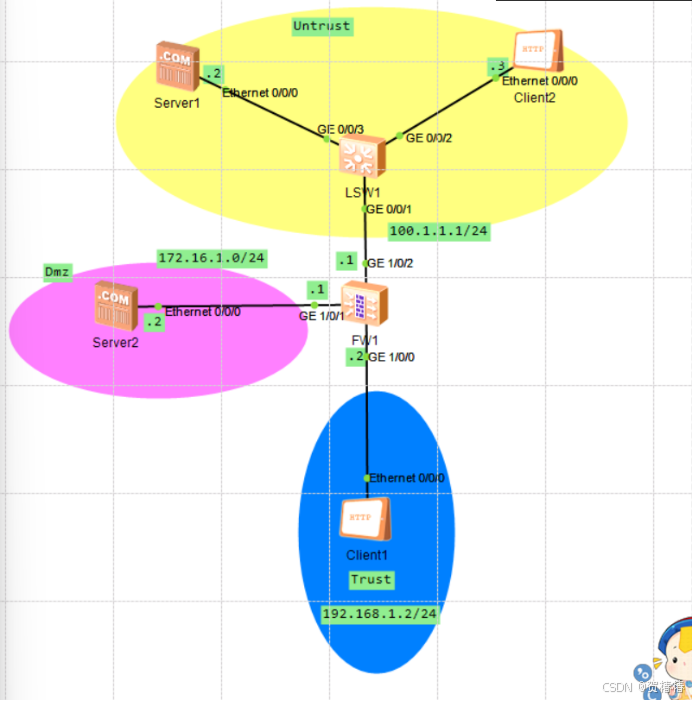

1、了解防火墙的三个区域-Trust、Untrust、Dmz

2、安全策略的设置,允许trust访问untrust区域

3、Nat策略,访问Server1的源地址发生变化

二、实验要求

要求:

1、client2可以访问Server1

2、client1可以访问server1

3、client1可以访问Server2

4、client2可以访问Server2

设备:

1、一台s5700交换机

2、一台USG6000V的防火墙

3、两台client客户机

4、两台服务器

使用ensp搭建实验环境,如图所示

三、实验内容

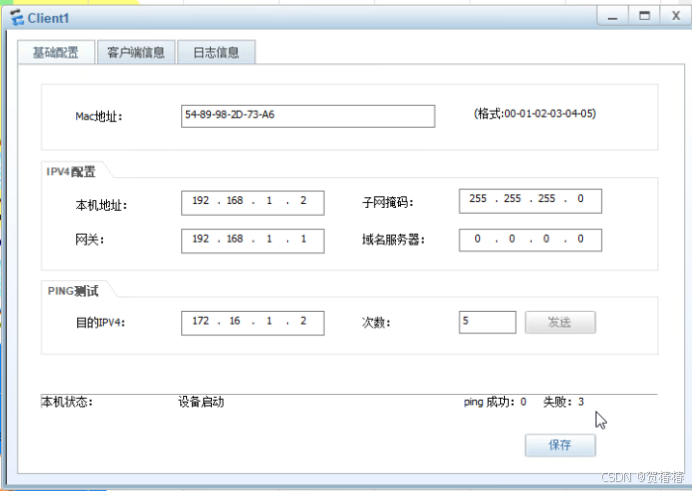

1.客户机设置

Client 1

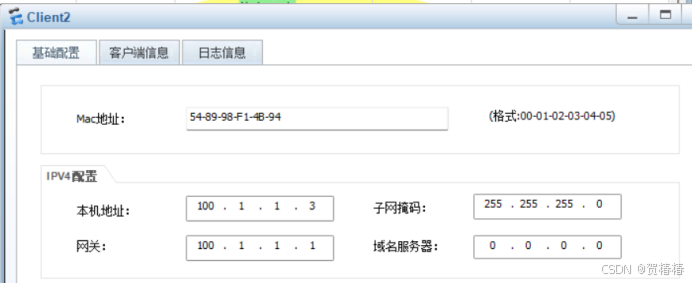

Client 2

2.服务器设置

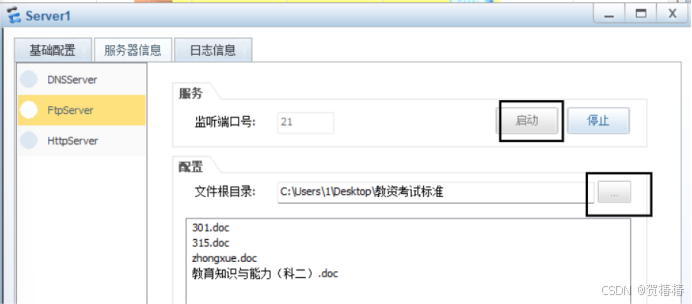

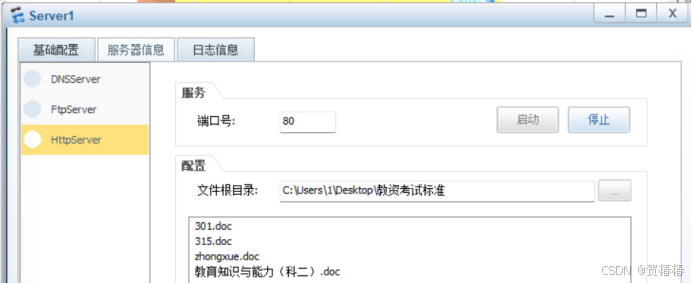

Server 1

基础配置

服务器信息

开启FTP

随便选择一个目录路径

开启HTTP

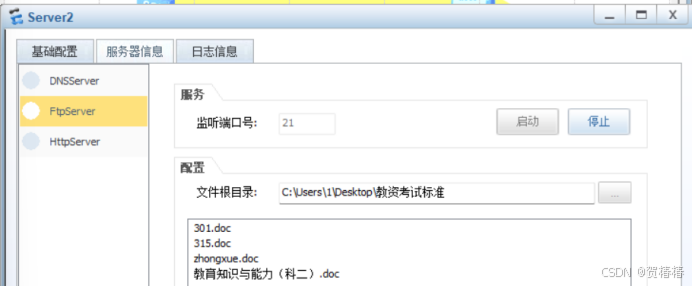

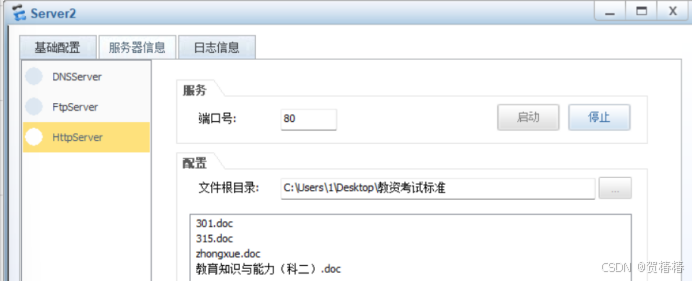

Server 2

基础配置

服务器信息

开启FTP

开启HTTP

3.防火墙配置

FW1

sys

sys FW1

undo info en

int g 1/0/0

ip add 192.168.1.1 24

int g 1/0/1

ip add 172.16.1.1 24

int g 1/0/2

ip add 100.1.1.1 24

#端口划归相应区域

firewall zone trust

add interface g 1/0/0

firewall zone dmz

add interface g 1/0/1

firewall zone untrust

add interface g 1/0/2

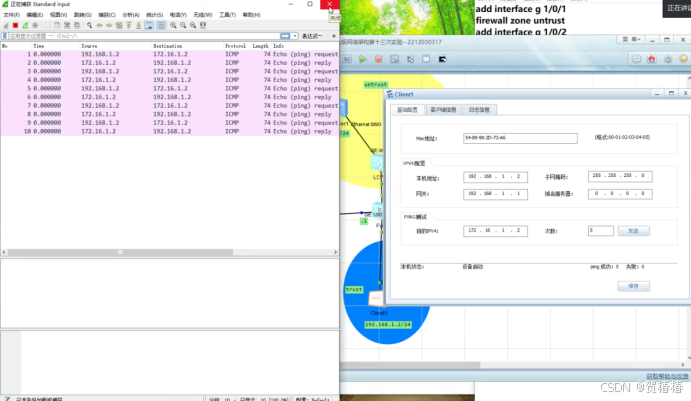

完成上面的操作,Client2 就可以访问 Server 1

FTP和HTTP都可以成功

#安全策略,允许trust访问untrust区域

security-policy

rule name TtoU

source-zone trust

source-address 192.168.1.0 24

destination-zone untrust

action permit

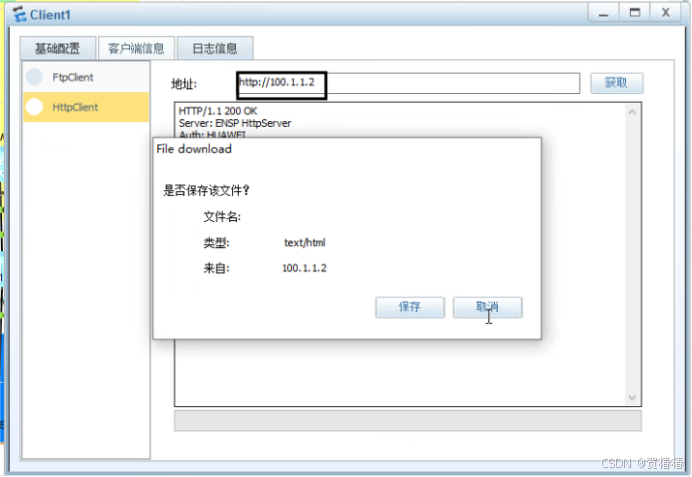

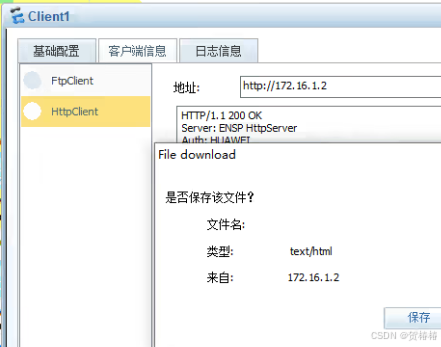

上面这个弄了,client1就可以访问server1

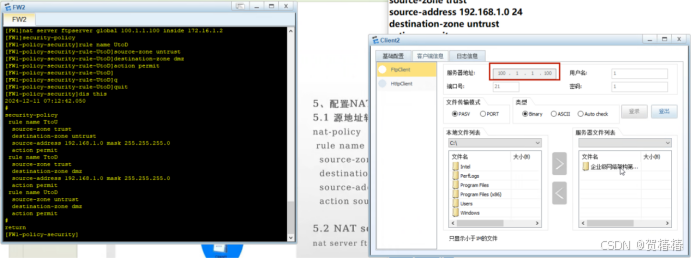

#Nat策略,访问Server1的源地址发生变化

nat-policy

rule name TtoU

source-zone trust

source-address 192.168.1.0 24

destination-zone untrust

action source-nat easy-ip

security-policy

rule name TtoD

source-zone trust

source-address 192.168.1.0 24

destination-zone dmz

action permit

#上面弄了Client1可以访问Server2

否则就不能访问

设置了之后就立刻可以了

FTP和HTTP都可以成功

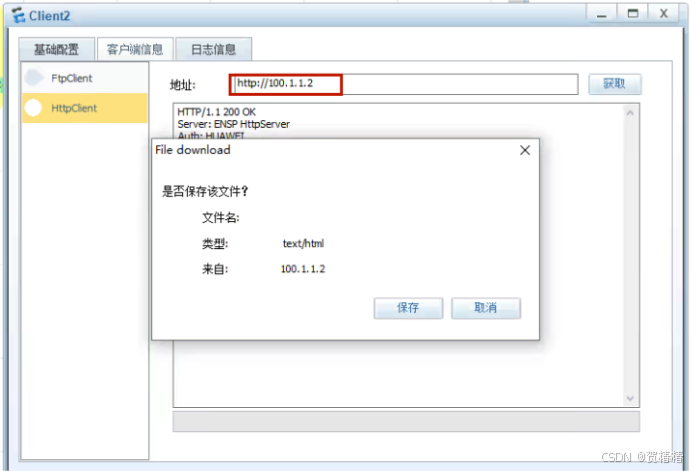

想要Client 2可以访问 Server 2

nat server ftpserver global 100.1.1.100 inside 172.16.1.2

#Untrust区域可以访问Dmz区域的安全策略

security-policy

rule name UtoD

source-zone untrust

destination-zone dmz

action permit

完成操作后

服务器地址处输入100.1.1.100,点击登陆,可以成功登陆

6986

6986

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?