一,端口号对应渗透方法

| 端口号 | 端口号介绍 | 渗透方式 |

|---|---|---|

| 21 | FTP/TFTP/VSFTPD:文件传输协议 | 爆破 | 嗅探 | 溢出 | 后门 |

| 22 | SSH:远程连接 | 爆破 | 漏洞 |

| 23 | Telnnet: 远程连接 | 爆破 | 嗅探 |

| 25 | SMTP: 邮件服务 | 邮件钓鱼 |

| 53 | DNS: 域名系统 | 劫持 | 欺骗 | 域传送 | 缓存投毒 |

| 67/68 | DHCP | 劫持 | 欺骗 |

| 110 | POP3 | 爆破 | 嗅探 |

| 139 | Samda | 爆破 | 未授权 | 远程命令 |

| 143 | IMAP | 爆破 | 信息收集 |

| 161 | SNMP | 爆破 |

| 389 | LDAP | 爆破 | 注入 | 未授权 |

| 445 | SMB | 漏洞 | 溢出 |

| 512/513/514 | liunx rexec | 爆破 | 漏洞 |

| 873 | Rsync | 未授权 | 文件上传 |

| 1080 | Socket | 爆破 |

| 1352 | lotus domino | 爆破 | 信息泄露 |

| 1433 | MsSQL | 爆破 | 注入 |

| 1521 | Oracle | 爆破 | 注入 | 反弹 Shell |

| 2181 | Zookeeper | 未授权 |

| 2375 | Docker remote api | 未授权 |

| 3306 | MySQL | 爆破 | 注入 |

| 3389 | Rdp | 爆破 | 漏洞 |

| 4848 | Glssfish | 爆破 | 认证绕过 |

| 5000 | Sybase/DB2 | 爆破 | 注入 | 提取 |

| 5432 | postgreSQL | 爆破 | 溢出 | 注入 |

| 5632 | Pcanywhere | 爆破 | 代码执行 |

| 5900 | VNC | 爆破 | 认证绕过 |

| 6379 | Redis | 爆破 | 未授权 |

| 7001/7002 | Weblogic | 爆破 | 反序列化 |

| 80//443 | http/https | 漏洞 |

| 8069 | Zabbx | 注入 | 远程命令 |

| 8161 | ActiveMQ | 爆破 | 文件写入 |

| 8080/8090 | Jboss/Tomcat/Resin | 爆破 | 文件上传 | 反序列化 |

| 9000 | FastCGl | 远程命令 |

| 9090 | Websphere | 爆破 | 反序列化 |

| 9200/9300 | Elasticsearch | 代码执行 |

| 11211 | Memcahed | 未授权 |

| 27017/21018 | MongDB | 爆破 | 未授权 |

一,关于提权

提权是指使用某种方法或技术,获取系统或应用程序中更高权限的过程。通常情况下,用户在系统中拥有的权限是有限的,以保护系统的安全性和防止滥用。通过提权,攻击者可以获取更高级别的权限,从而可以执行更多的操作,包括修改系统配置、访问受限文件、运行特权命令等。

二,提权过程中的信息收集

进行提权过程中,信息收集是非常重要的一步。通过收集目标系统的信息,攻击者能够了解系统的漏洞和弱点,在后期往往能提供非常有利的灵感和思路。

1.1 如果发现可用漏洞的内核版本。可以获取root shell, 使用以下命令查看内核版本:

uname -r

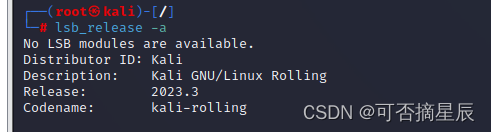

如果安装LSB模块,则可以用使用命令查看版本,命令如下:

lsb_release -a

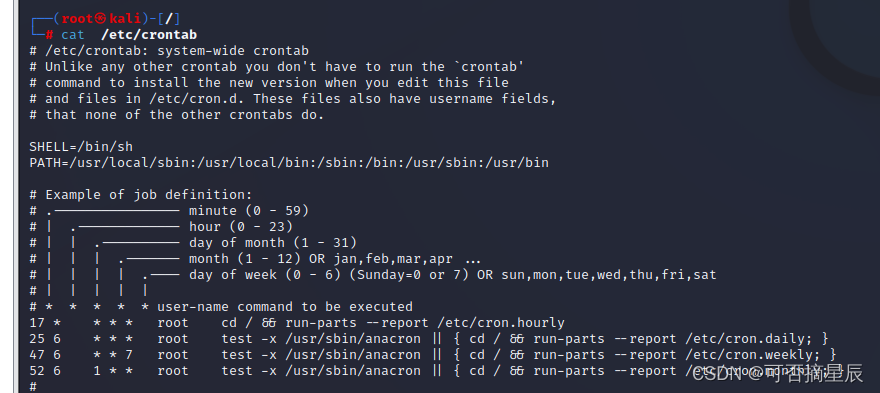

1.2 计划任务

可以使用命令查看系统中间隔时间运行的程序,在这个过程中可能会发现一些有用信息,如图:

cat /cat/crontab

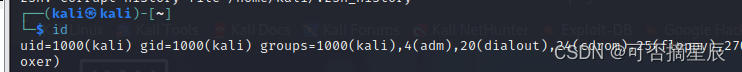

1.3 检查身份

可以使用id命令查看当前用户属于那些组,如图:

id

三,自动化工具提权

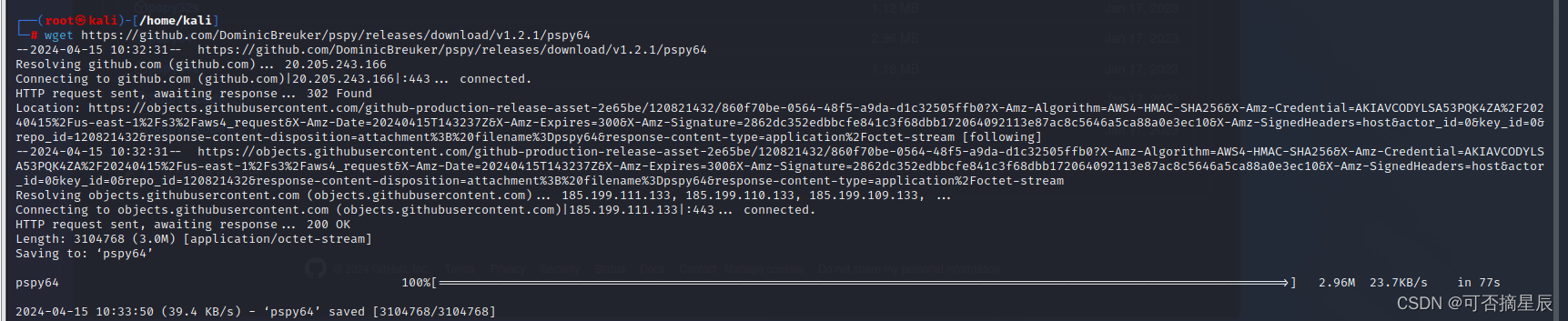

在linux系统中使用自动化工具可以大大提高整体效率,如图:

2.1 Pspy工具

Pspy是一个命令行工具,该工具可以无需root权限监控linux系统中运行的进程。

该工具对于识别cron作业或其他计划任务运行的进程特别有用, 这些进程通常是特权升级攻击的目标。通过识别这些进程,渗透测试人员可以找到利用错误配置或漏洞的机会,从而使攻击者能够在系统上获得更高的权限,下载链接:http://github.com ,中查找Pspy下载,如图:

还有许多提权权限方法如:

-

查找可利用的提权漏洞:使用一些工具如LinEnum、Linux Exploit Suggester等来扫描系统,查找可利用的提权漏洞。

-

利用已知的提权漏洞:利用已知的提权漏洞进行提权。你可以通过搜索已知的提权漏洞列表,如CVE漏洞列表,来查找适用于你的系统版本的漏洞。

-

寻找可写入的配置文件:有时,你可能会找到一个可写入的配置文件,其中包含有关特权或用户授权的设置。通过修改这些文件,你可以获得更高的特权。

-

运行可提权的二进制文件:有时,你可能会找到一个具有root权限的可执行文件,可以通过运行它来提权。

-

提权脚本:有很多提供自动化提权的脚本可用。例如,可以使用Metasploit等渗透测试工具中的提权模块来自动化提权过程等。

注:需要注意的是,进行渗透测试和攻击需要获得相应的授权,并遵守法律和道德规范。

本文探讨了如何通过端口号探测渗透,包括各种服务的攻击手段,如FTP/TFTP爆破和提权方法。重点介绍了提权的概念,信息收集的重要性,以及使用Pspy等工具进行自动化提权的过程。同时提醒在合法范围内进行渗透测试和遵循道德规范。

本文探讨了如何通过端口号探测渗透,包括各种服务的攻击手段,如FTP/TFTP爆破和提权方法。重点介绍了提权的概念,信息收集的重要性,以及使用Pspy等工具进行自动化提权的过程。同时提醒在合法范围内进行渗透测试和遵循道德规范。

959

959

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?