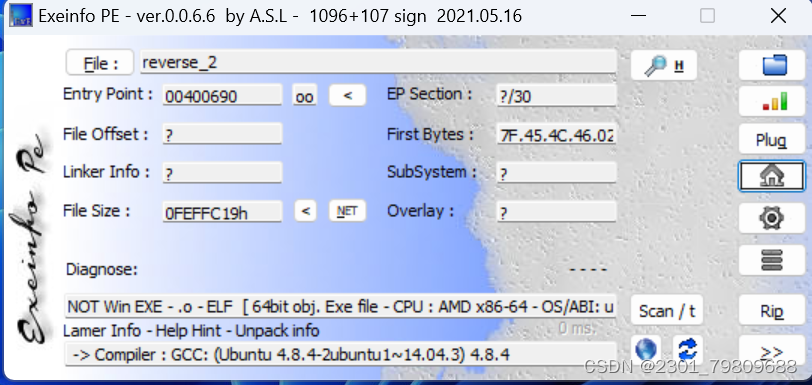

使用工具 ida,exeinfope。

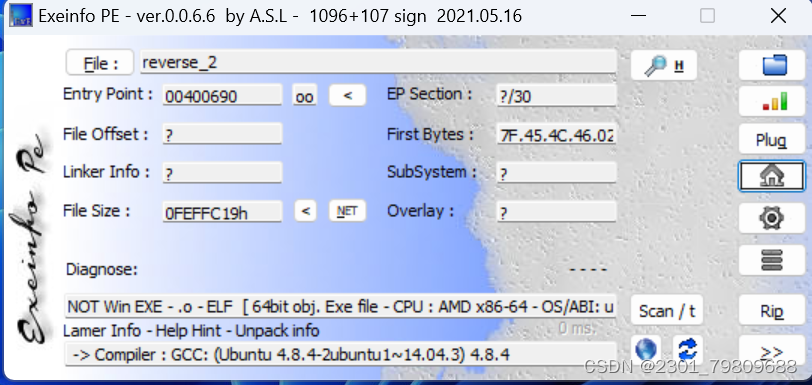

和上一题一样,先查壳。

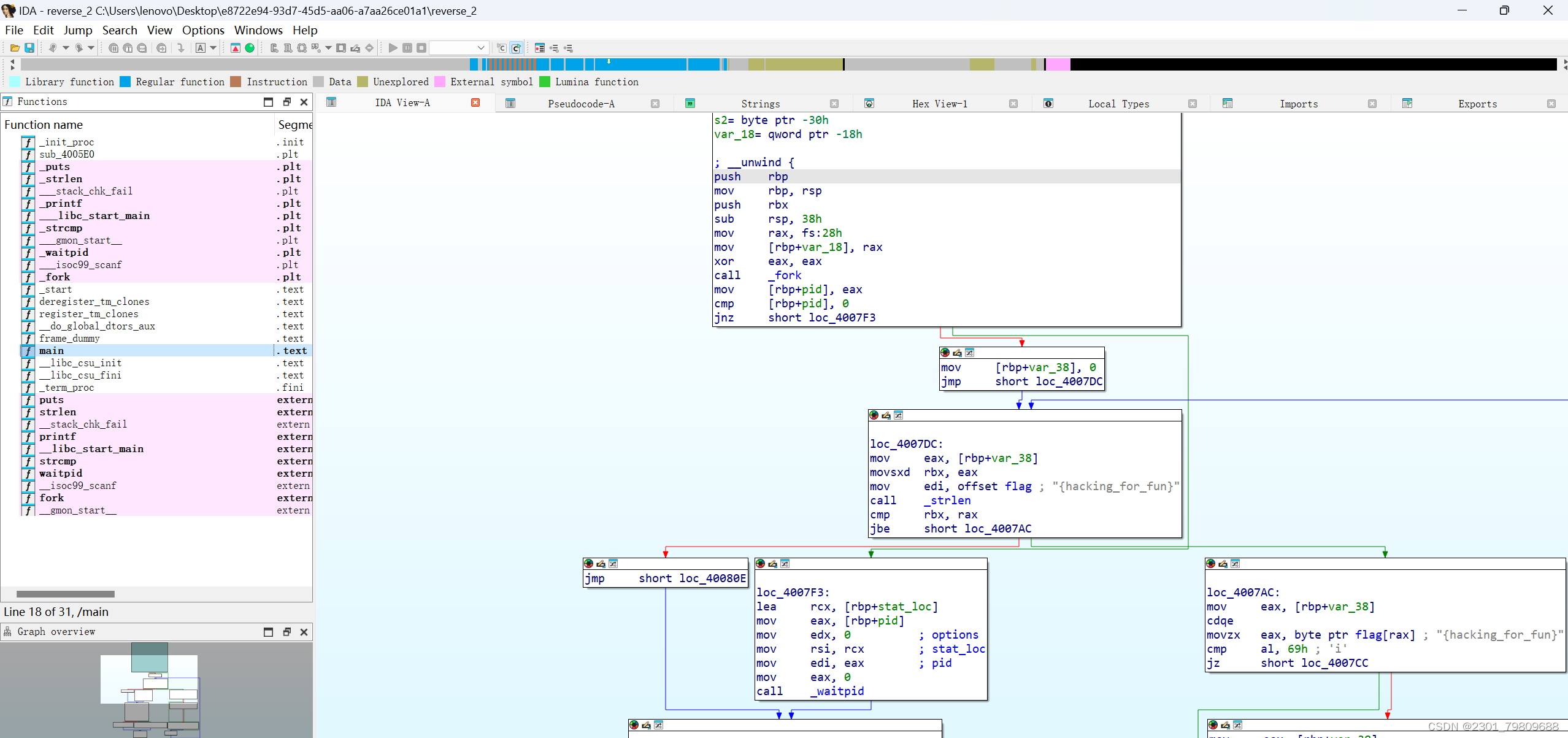

然后用64位ida打开。

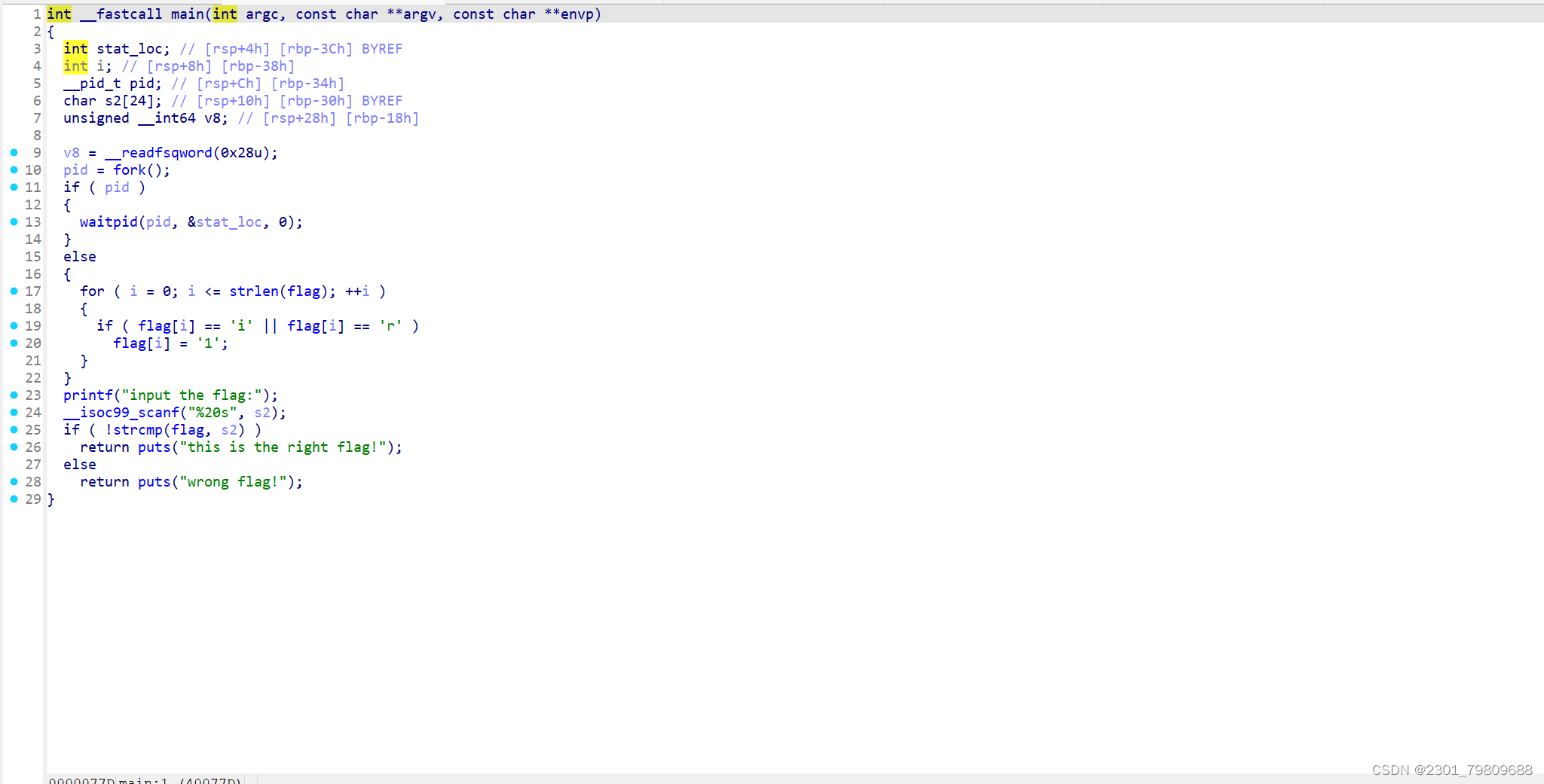

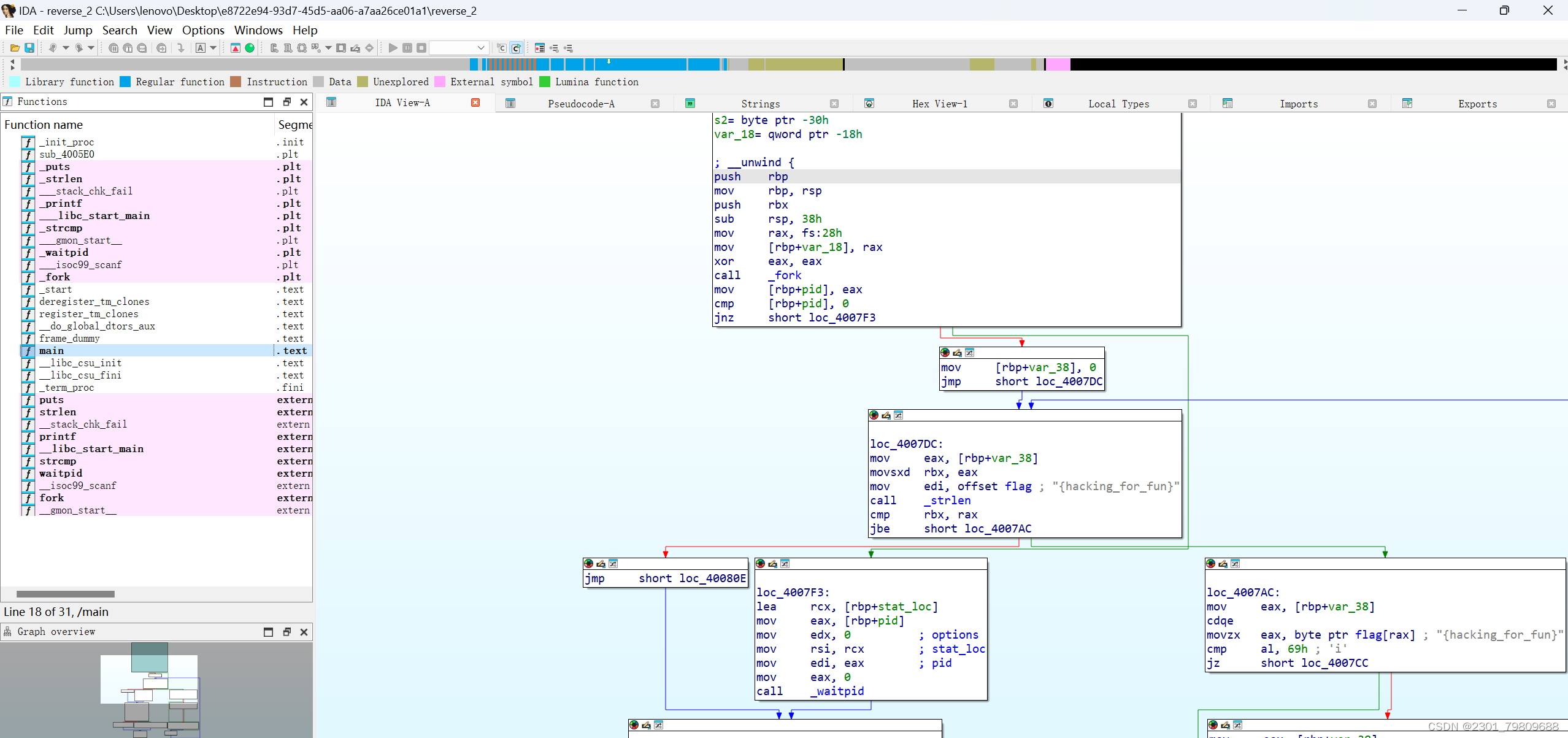

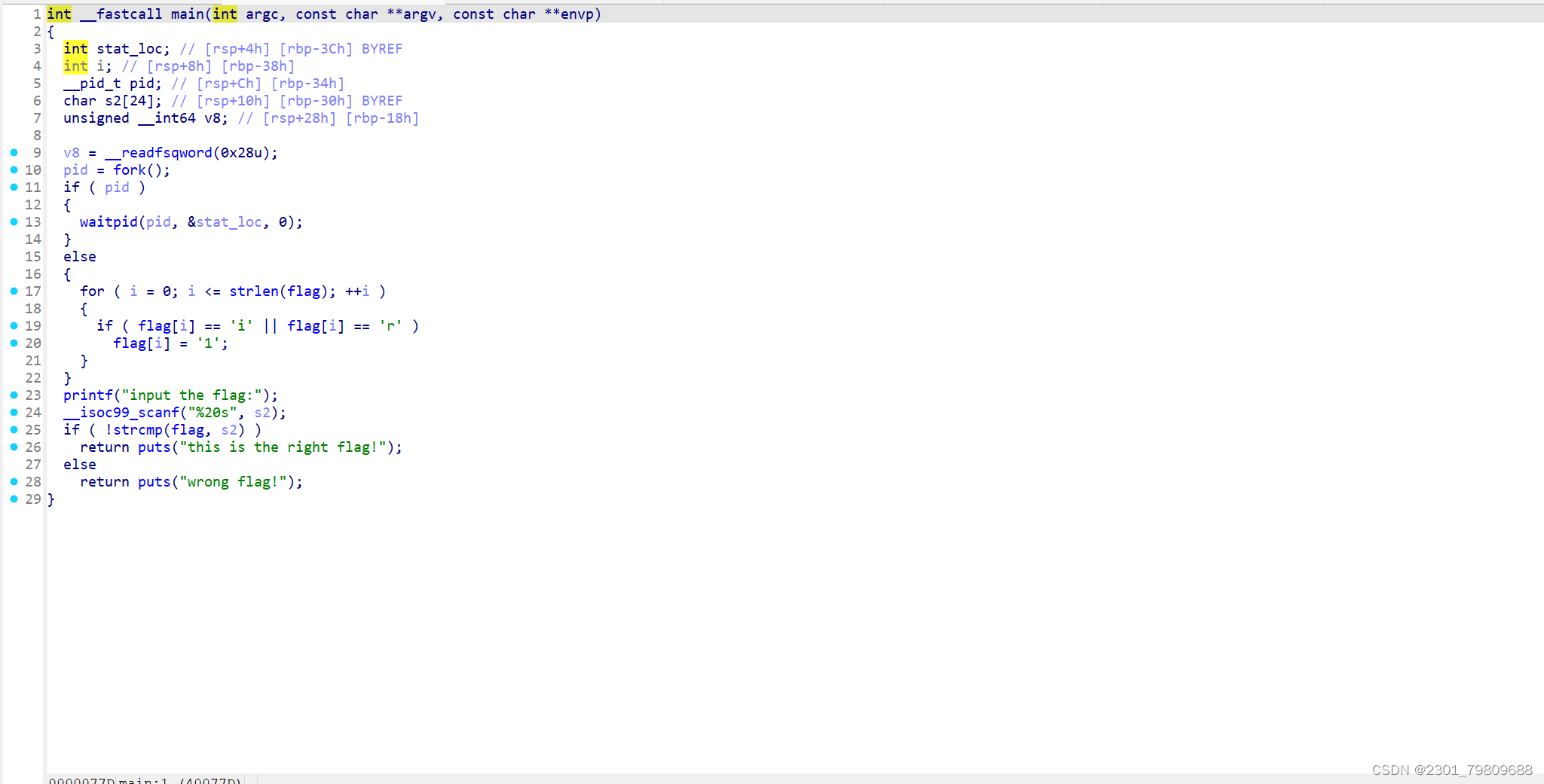

直接找到main函数,按F5反编译

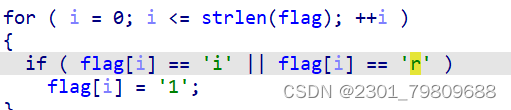

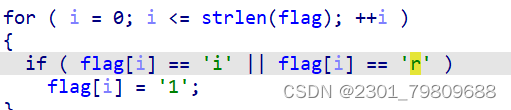

我们会发现有部分函数对flag进行了处理

这部分函数将flag中的i与r替换为1(这里原本为数字,你可以将数字选中然后按R键吗,就可根据ascll码将数字转化为字符)

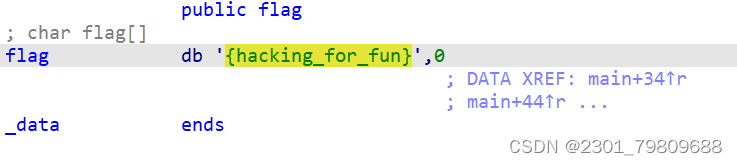

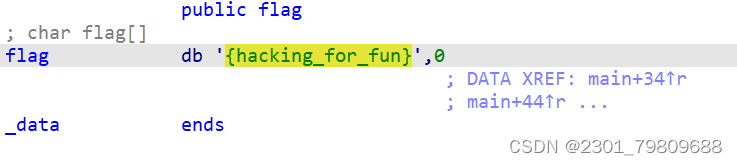

然后我们看看flag中存放的字符{hacking_for_fun}

然后对字符进行修改;

即可得到flag{hack1ng_fo1_fun}.

使用工具 ida,exeinfope。

和上一题一样,先查壳。

然后用64位ida打开。

直接找到main函数,按F5反编译

我们会发现有部分函数对flag进行了处理

这部分函数将flag中的i与r替换为1(这里原本为数字,你可以将数字选中然后按R键吗,就可根据ascll码将数字转化为字符)

然后我们看看flag中存放的字符{hacking_for_fun}

然后对字符进行修改;

即可得到flag{hack1ng_fo1_fun}.

205

205

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?