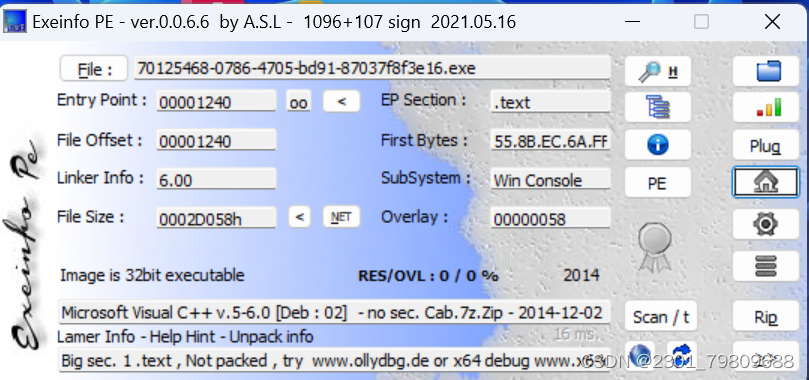

使用工具:ida,exeinfope

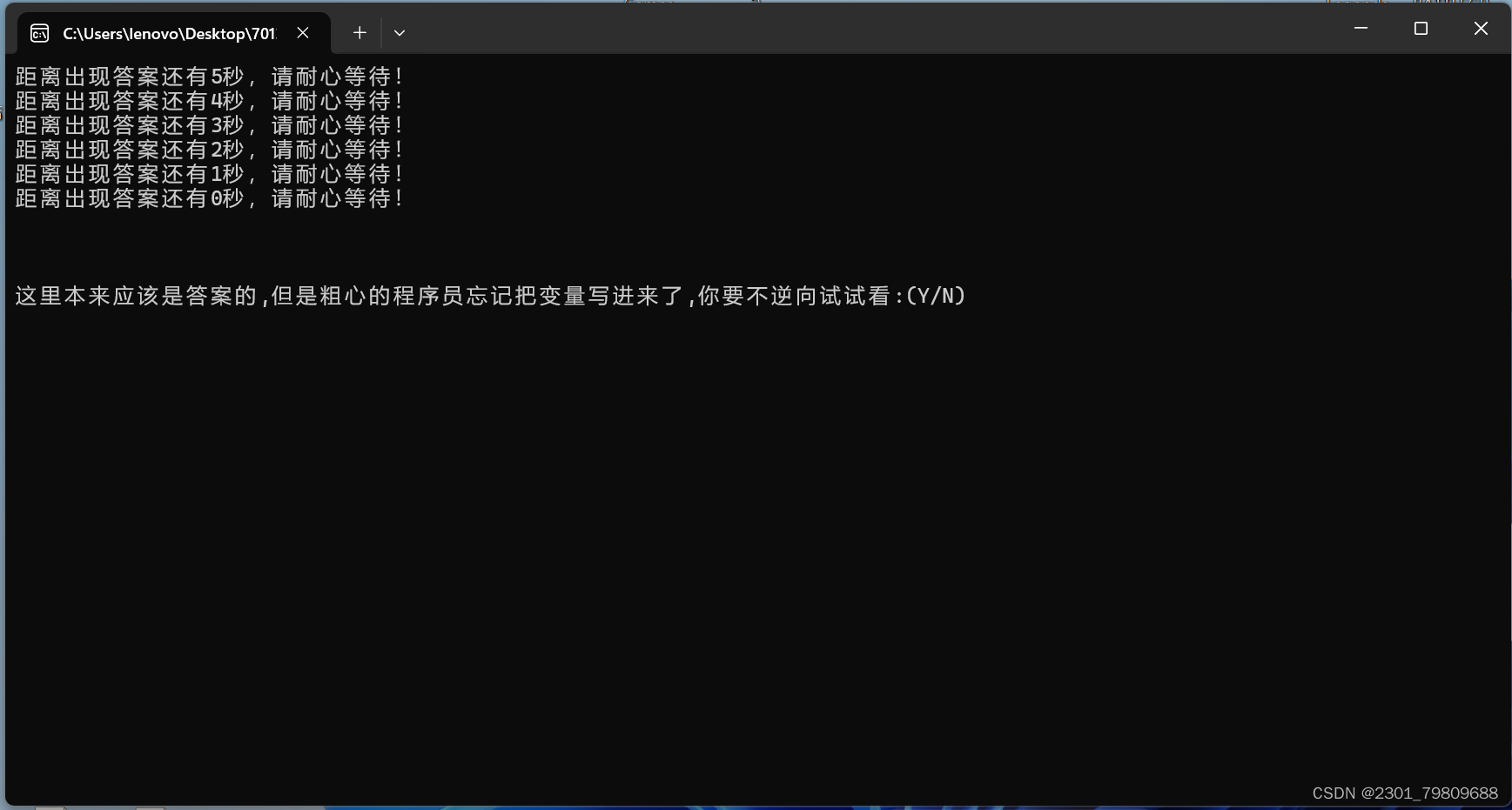

首先我们可以点开程序,进行查看,一般会有信息,如内涵,迷宫等。

很明显这里是将flag藏在了程序中,我们进行查壳。

发现没有套壳,直接ida反编译

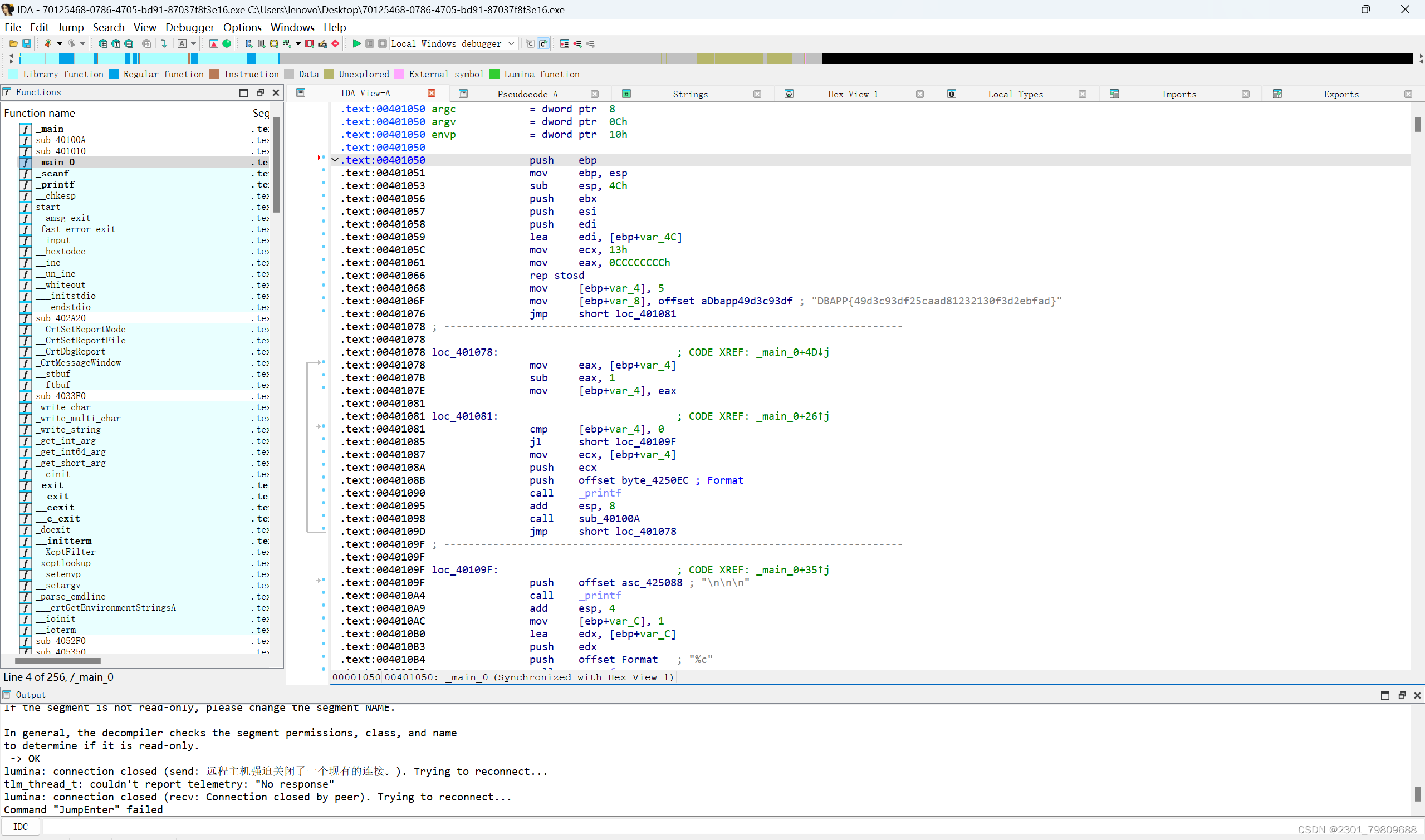

找到main函数

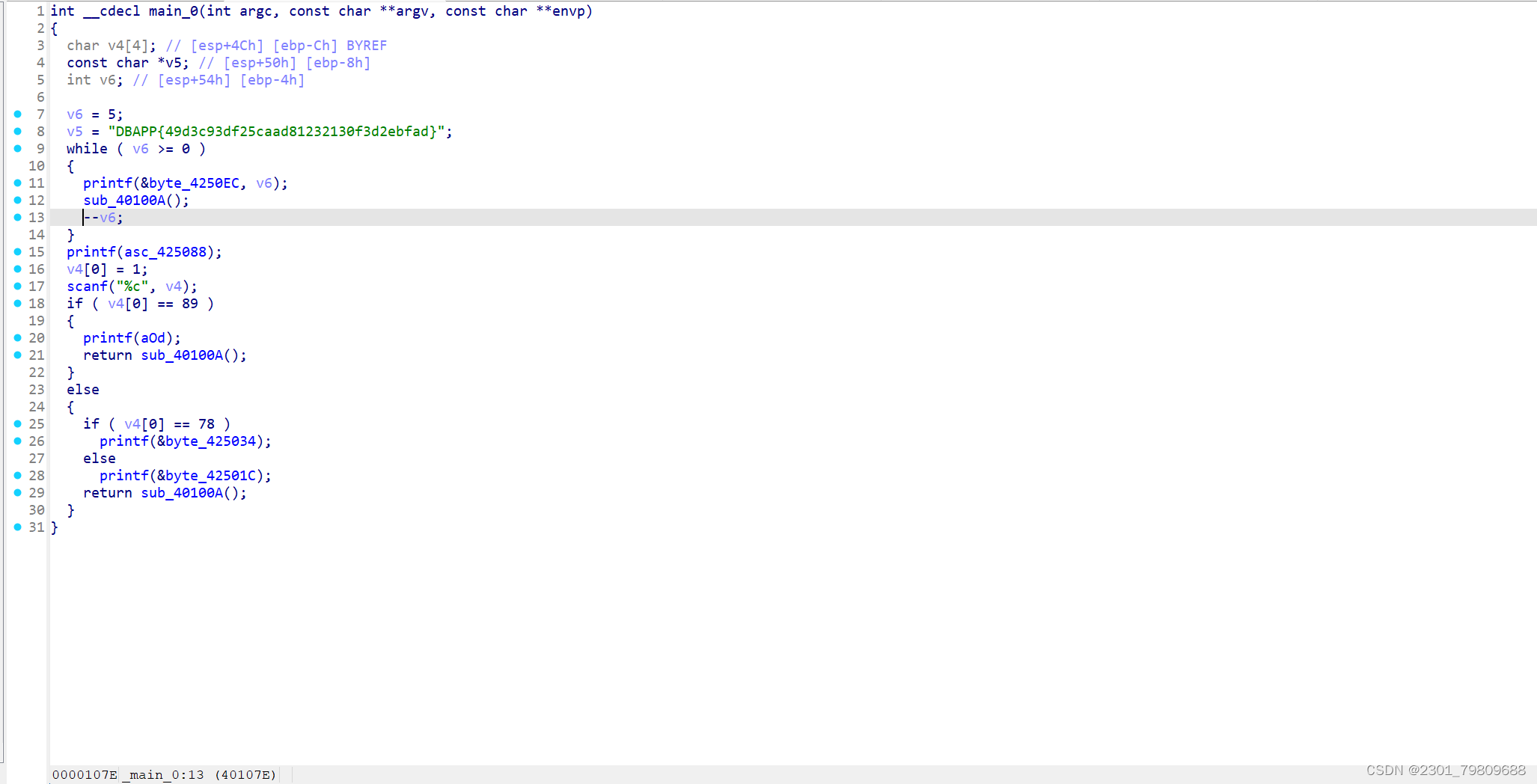

然后F5反编译,查看伪代码。

上面标绿的应该就是flag,可以交叉应用一下,发现并没函数对其进行处理,我们可以直接将其复制提交(记得修改形式)

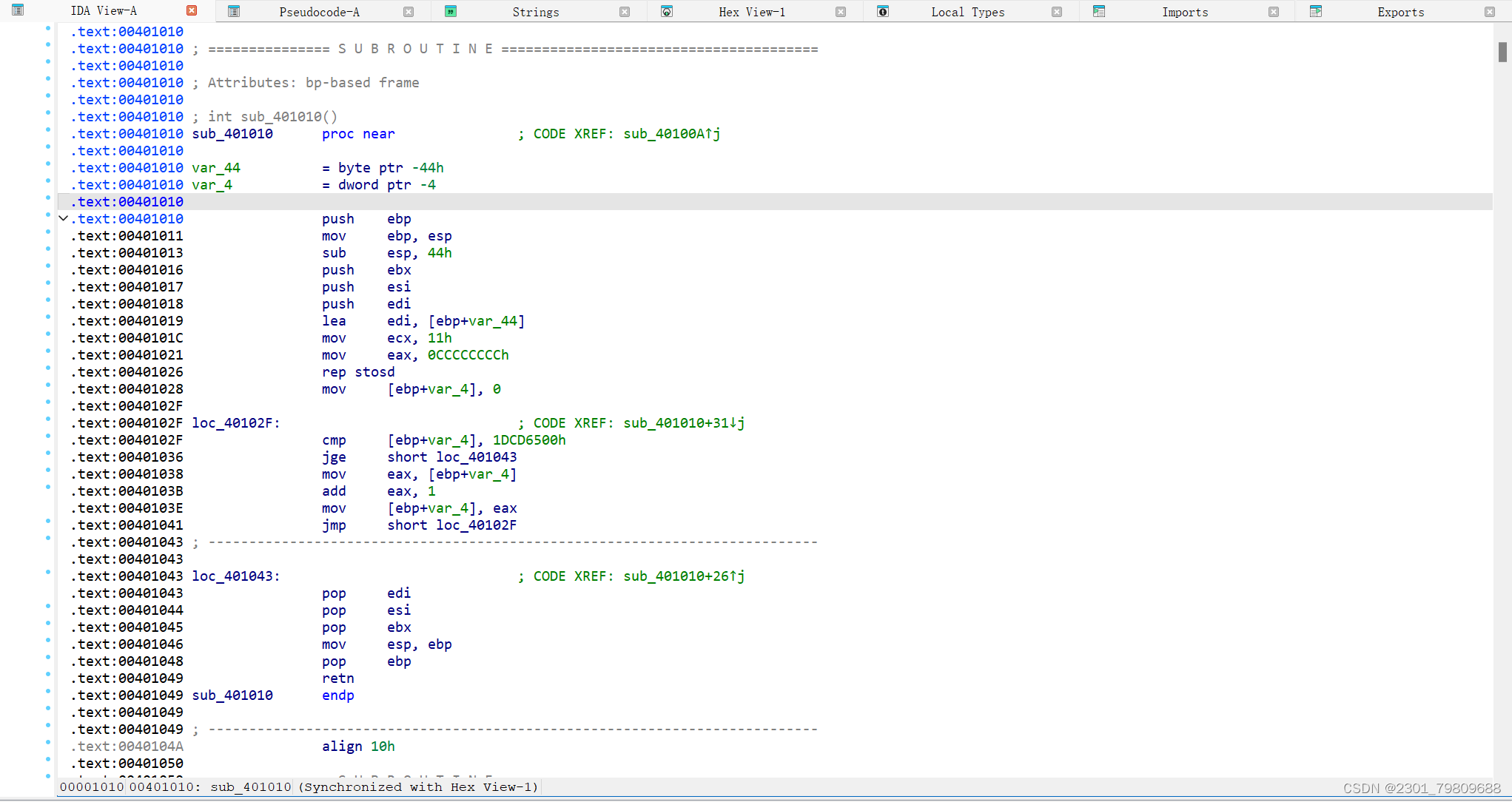

ps:后面的那部分内容大概就是程序打开后打印的几行字,他对与上面的flag没有影响,有兴趣可以看一看。

DBAPP{49d3c93df25caad81232130f3d2ebfad}

249

249

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?