目前不同公司阶段,都需要给域名上证书,有的老板交给代理商办,有的老板交给你办......

工作这些年教会了我一个道理 —— 接到工作之后,第一件事情是要明确这件事情的相关问题,比如核心目的以及最终交付时间等。

所以,给域名上证书的核心目的是什么呢?我需要了解什么相关信息?应该怎么申请呢?

总的来讲,域名上证书是希望提升我们的安全性,以及......达到国家的规范要求。

所以我们需要找一个符合国家要求也符合我们对安全性要求的证书,那么应该如何选择一个适合我们的证书呢?

来,我们一起了解一下https。

一、http到https的发展史

最早域名传输数据时使用的是http超文本传输协议,但是http传输时是明文传输,明文数据在传输过程中会经过中间代理服务器、路由器、wifi热点、通信服务运营商等多个物理节点,如果信息在传输过程中被劫持,则会造成信息泄露问题,同时劫持者还可以篡改传输的信息且不被双方察觉,这就是中间人攻击。

1、保密性:保障数据传输过程中的加密。

所以啊!我们需要对传输的数据进行加密,保障保密性这个安全目标。

加密有多种方式,常见的就是对称加密和非对称加密,对称加密有密钥被泄露的风险,非对称加密又耗时太久,所以https采用了两者结合的方式——混合加密。

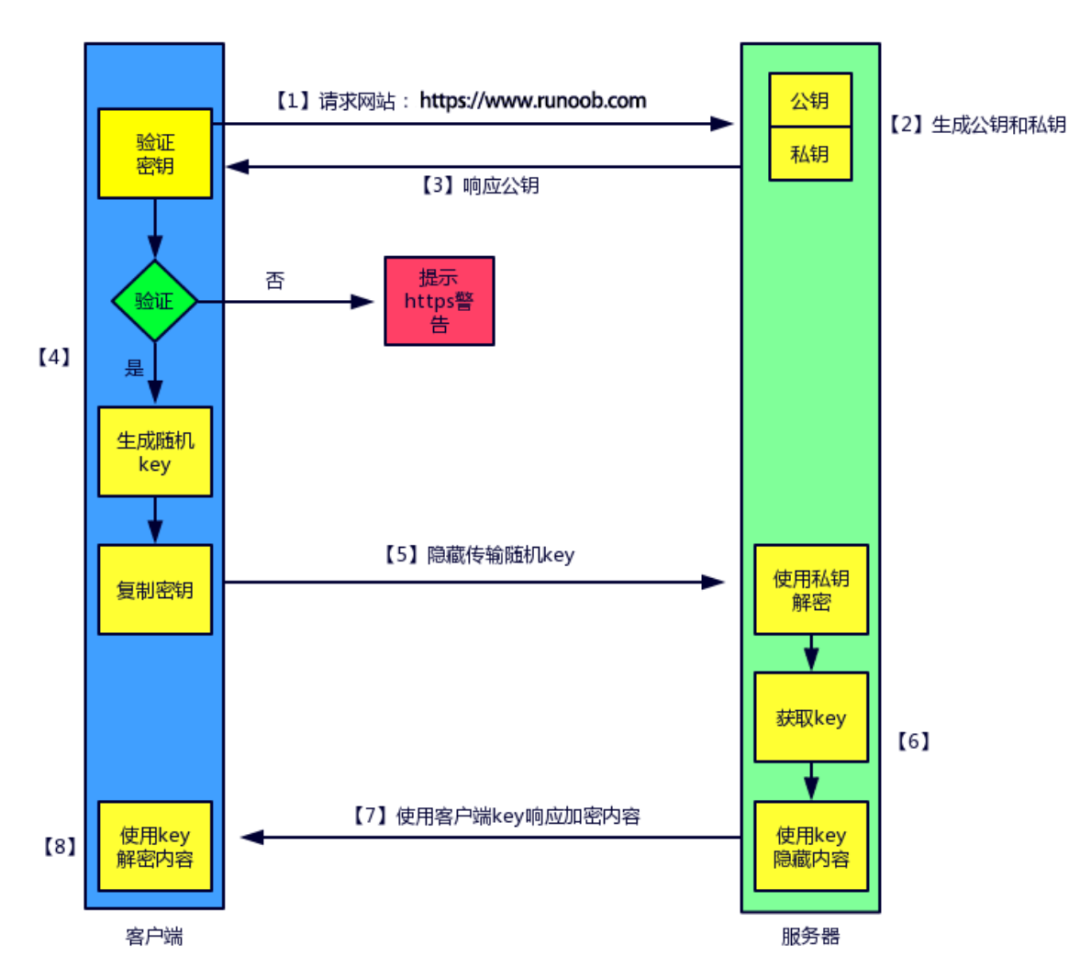

过程是这样,上图!

-

客户端向服务器发起请求

-

服务器生成非对称加密的公钥A、私钥A’

-

服务器把公钥A明文给传输客户端

-

客户端进行验证,如果公钥与数字证书中的公钥不符则告警;符合则生成随机key。

-

客户端将key加密后传输给服务器

-

服务器用私钥A’解密得到key,使用key加密数据

-

服务器将加密后的数据传输给客户端

-

客户端使用key解密数据

2、完整性:保障数据传输过程中不被篡改。

但是由于公钥是明文传输的,也存在被中间人替换的风险,那么怎么证明该公钥就是服务器自己的公钥呢?

这就需要有个可靠的“道上”公认的老大哥,对我们做个审核并且公证一下!这就是CA机构。

CA机构经过验证给网站颁发“身份证”,也就是数字证书。数字证书中会显示对应的证书持有者信息,证明该公钥对应该网站。也就一定程度上保障了网站的完整性。

3、可用性:保障业务系统的持续可服务性。

这个可用性的安全目标,通常是公司内部去默默完成的,但是对于面向用户,特别是需要在网站上进行交易操作的网站来说,网站证明自己的可靠就尤为重要。

企业可以怎么向用户证明,我是一个可靠的公司而不是一个小卡拉米呢?

这就需要在选择ssl证书时,选择可以提供可信身份证明级别的证书,代表着在数字证书中表明:“我已经被CA审核验证过啦,我的公司是xxxx,我是可靠的!“

okk,到这里我们基于CIA了解了https保障目前web传输安全的过程,那么接下来问题来了,怎么给自己的网站加上这个尊贵可靠的"s"呢?

先别急!ssl证书有一些分类分级,我们先来了解一下对应的区别。

二、SSL证书的分级分类

1、SSL的三个级别

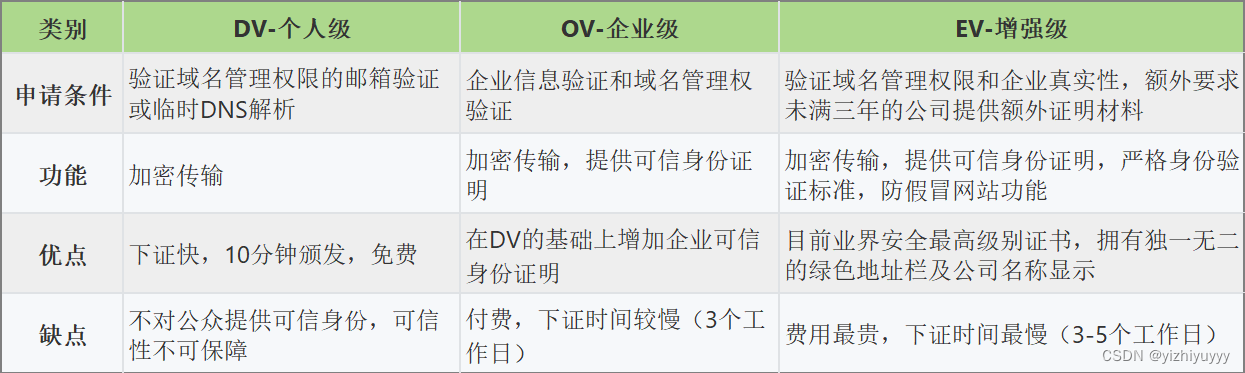

目前主流的分为三个级别的证书,下面简单描述一下区别:

2、SSL的分类

我们正确的选择了适合自己的证书后,还需要了解什么是适合我们的ssl类型

单域名SSL证书:

适合只有1个域名,以后也不会再增加其他域名。

通配符SSL证书:

适合有多个子域名,可以保护一个主域名下任意二级子域名,节约了大量的时间和金钱成本。

多域名SSL证书:

适合有多个不同的主域名,而且以后还会新增其他域名,允许在一个证书上保护多个完全限定域名。

三、SSL证书申请流程

Step1:选择自己适合的SSL证书级别及类型后,在线生成CSR文件(同时也会生成密钥KEY文件),提交订单的同时会将CSR文件一起提交到CA机构。

Step2:CA机构在收到申请之后会进行验证。DV证书只需验证域名,验证通过就会收到CA机构发送给域名管理员的邮件,打开邮件并点击确认即可完成邮件验证,所以会比较快。OV或EV证书还需要对企业相关电子信息进行验证,基本是人工审核,需要1-5个工作日。

Step3: CA机构的验证通过之后就会颁发证书了,用户可在申请的平台中自行下载,然后部署在服务器上以及CDN上,这就完成了所有的操作步骤。具体配置的流程涉及各家公司使用的平台不同,流程也比较长,可以另行搜索。

注意:下载证书时需要根据自己服务器的类型下载,其中.key密钥文件是放在服务器端的,public和chain证书我们需要在稍后进行合并(因为很多验证平台是要求pem格式的)。

如有记录的不确切的地方,还请师傅们多指点!!!

893

893

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?