1 FTPASS

提示1:巧用追踪流

提示2:找到FTP密码即可

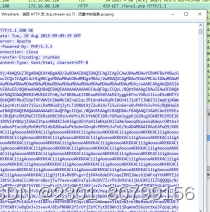

通过使用wireshark工具,再过滤出过滤出ftp报文,即可找到用户和密码。

2 数据包中的线索

公安机关近期截获到某网络犯罪团伙在线交流的数据包,但无法分析出具体的交流内容,聪明的你能帮公安机关找到线索吗?

提示1:追踪与获取文件有关的HTTP报文

提示2:文件内容的编码

提示3:转码网站:the-x.cn

提示4:结果为flag{}

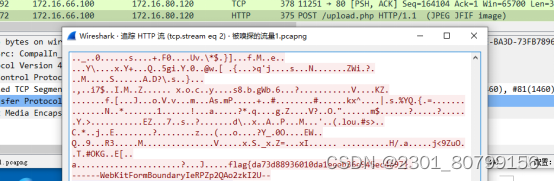

在wireshark中过滤出http报文,

通过转码工具可以转化成一幅图片包含flag{}

3 被嗅探的流量

某黑客潜入到某公司内网通过嗅探抓取了一段文件传输的数据,该数据也被该公司截获,你能帮该公司分析他抓取的到底是什么文件的数据吗?

提示1:HTTP流量

提示2:追踪上传文件相关的痕迹(POST请求)找到flag

提示3:结果为flag{}

在wireshark工具中过滤出http报文找到post请求追踪http流,出现码文,转化为flag{da73d88936010da1eeeb36e945ec4b97}

4 大白

看不到图? 是不是屏幕太小了。

提示1:图显示不全

提示2:如何修改图片大小显示出隐藏的部分?(winhex软件)

提示3:结果为flag{}

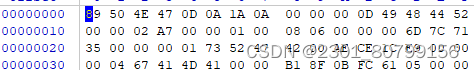

在winhex工具中打开图片,

第二行0-3列代表图片的宽,

16进制转化为10进制00 00 02 A7转10进制是679

00 00 01 00转10进制是256

所以

图片是679*256的

宽度不变,修改长度后,完整图片暴露,出现flag

5秘密藏在了哪里?

RT。

提示1:压缩包注释信息是真正的压缩包(但数据有损坏)

提示2:如何根据压缩文件的头尾特征修复损坏的数据?(Hxd软件)

提示3:保存为文件后解压。

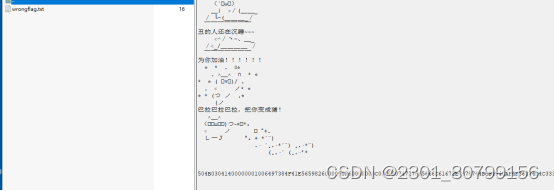

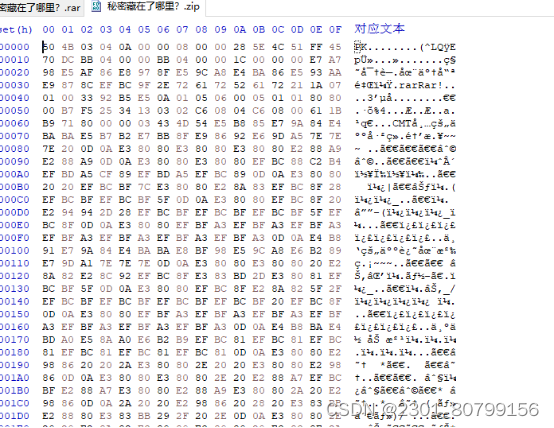

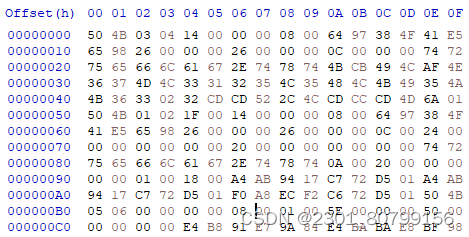

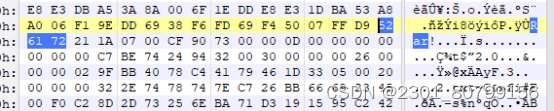

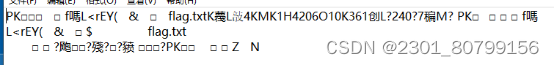

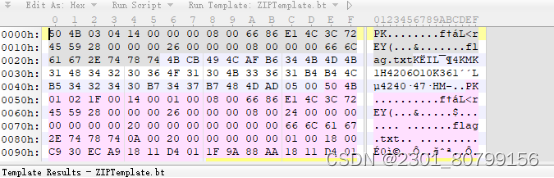

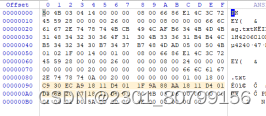

打开压缩包RAR看到右下角16进制码,

将RAR中显示的16进制数对上图前面位数的16进制数进行替换

替换结果如下

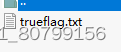

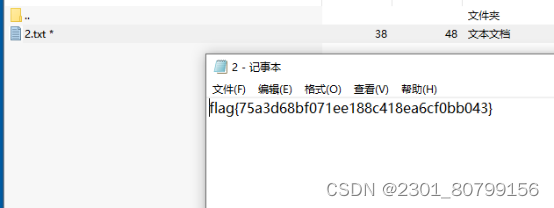

保存文件,再次打开压缩包,wrongflag变为trueflag

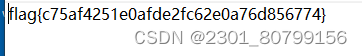

打开txt文档出现flag

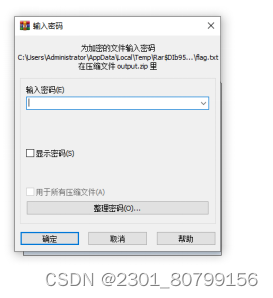

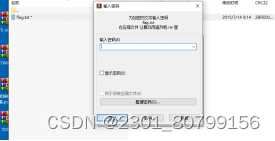

小明的保险箱

小明有一个保险箱,里面珍藏了小明的日记本,他记录了什么秘密呢?告诉你,其实保险箱的密码是小明的银行密码。

提示1:winhex打开,查看图片中是否包含zip、rar(通过文件头判断)等文件?

提示2:修改图片后缀得到加密压缩包

提示3:密码是小明的银行卡密码(有什么特征?),压缩包密码爆破(AAPR工具)。

在010Editor工具上通过搜索Rar查找该图片包含rar文件

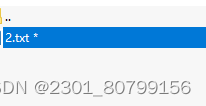

通过修改文件后缀出zip压缩包,包含txt文档

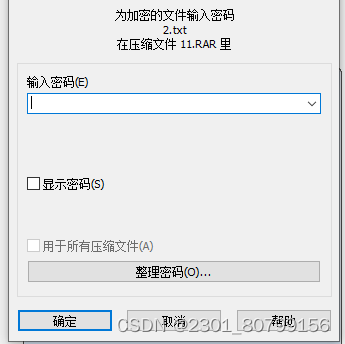

该文档被加密

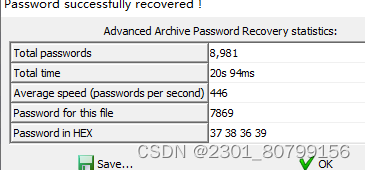

需暴力破解出密码

利用archpr工具,打开文档所在压缩包

暴力破解完成出现密码

输入密码出现flag。

7 刷新过的图片

RT。

提示1:图片 F5 隐写解密(https://github.com/matthewgao/F5-steganography)

提示2:zip 伪加密,如何修复被改动的数据?(010 editor工具)

提示3:结果为flag{}

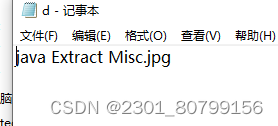

将图片放入F5文件夹

修改解密文件

![]()

运行完毕出现output文档

打开为乱码,

发现该文档是存在zip头缀

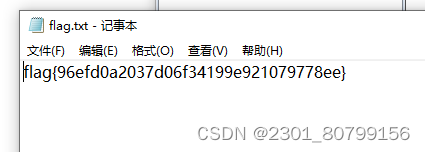

打开output压缩包存在一个flag文档是伪加密

使用winhex工具修改内容,

将第6行 14后 00 01修改为

![]()

00 08即可

再次打开压缩包flag.txt文档出现flag

题目1 so easy

右键点属性详细信息里包括flag

flag{870c5a72806115cb5439345d8b014396}

题目2 让暴风雨猛烈些吧

暴力破解

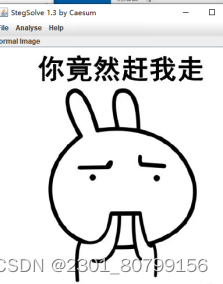

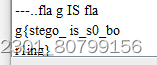

题目3 biubiu

在stegsolve.jar打开此图

![]()

在analyse下的file format就可以看到如下图所示信息

flag{stego_is_s0_bor1ing}

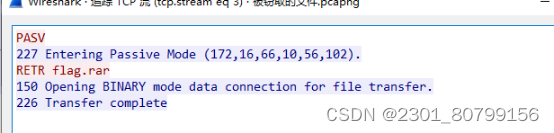

题目 4 被窃取的文件

![]()

追踪tcp流

说明flag.far被窃取

用foremost分离得到压缩包,压缩包中有密码,继续四位数爆破,解压得到flag。

学习心得:

通过本次实验,学习了解密一些图片中隐藏的信息,如何找到被窃取和修改的文件,以及如何解密加密文件。感受颇深,本次小实验耗费精力,可想国家信息安全工作任重而道远。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?