本次实训进行了一些网络安全竞赛题目的解答

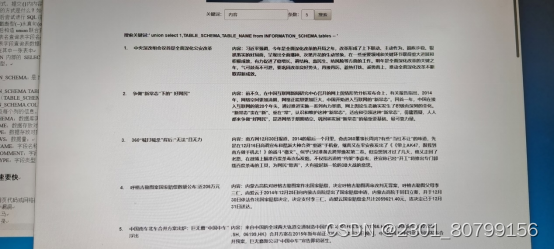

第一题 白云新闻搜索

不能输入特殊字符

打开设置找到js禁用该网站

构造union根据mysql的INFORMATION_SCHEMA获取表名

根据如下搜索关键词

出现flag

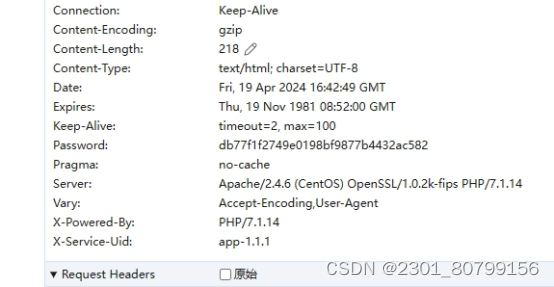

第二题 手速要快

打开网站,打开开发者工具在网络选项可以找到登陆密码

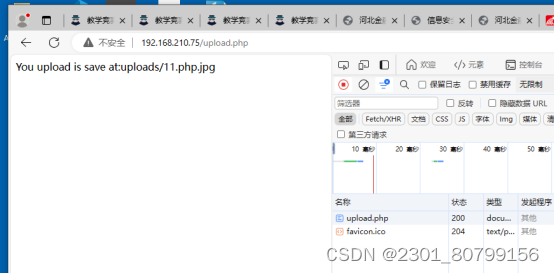

发现可以上传文件,尝试用一句话木马上传php文件

发现不支持php文件上传,修改文件后缀名+.jpg保存上传,发现可以

可以看到文件上传路径

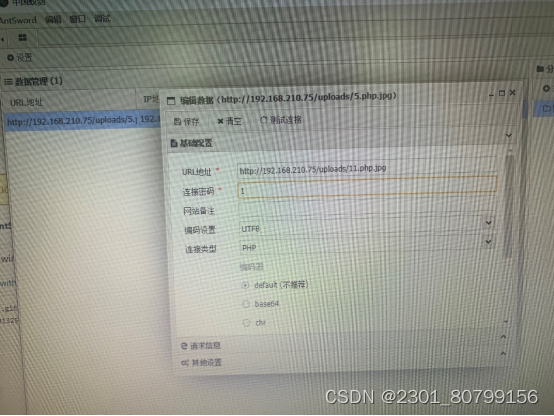

用蚁剑软甲打开

进行网站连接

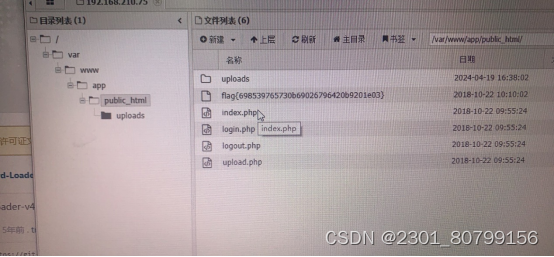

可以找到flag

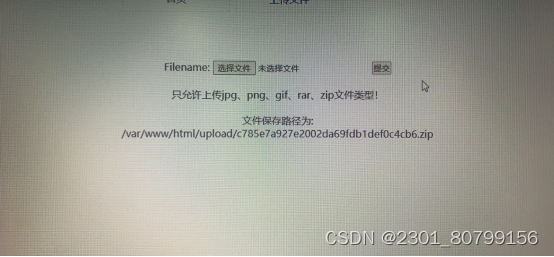

第三题 包罗万象

打开网站,发现有上传文件功能,尝试使用一句话木马上传php文件

发现不允许上传此类文件,通过前端提示尝试将其打包成zip文件上传

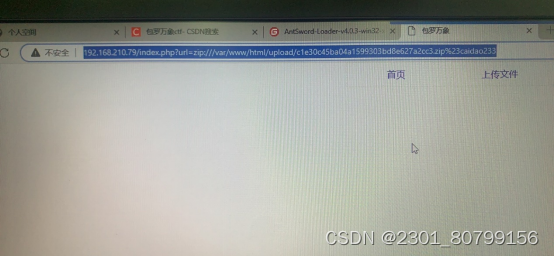

得到上传路径,采用zip伪压缩

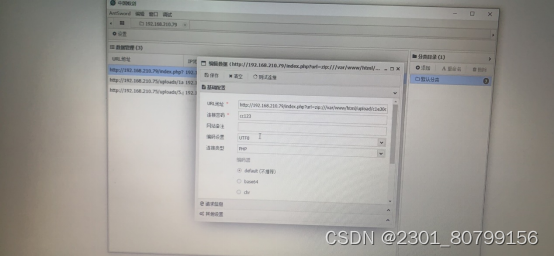

进入网站,发现没有异常,尝试用蚁剑连接

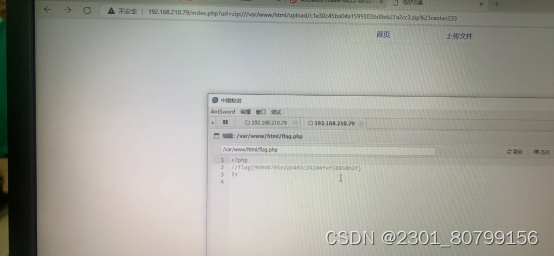

连接成功,选择flag.php打开得到flag。

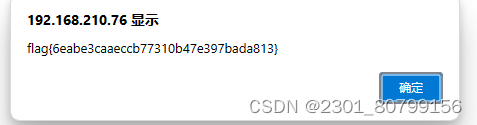

第四题 admin123456

输入用户名发现输入字母会自动转大写,不能输入特殊符号,进入开发者工具发现有前端脚本的限制,点击设置禁用本网站的js,

通过sql注入采用表单绕过的形式,在用户名和密码处输入永真式’ or ‘1=1’or ’现flag

第五题 我的生日

百度搜索哆啦a梦的生日

查询结果为2112年9月3日,所以直接输入21120903,验证码提交完成出现flag

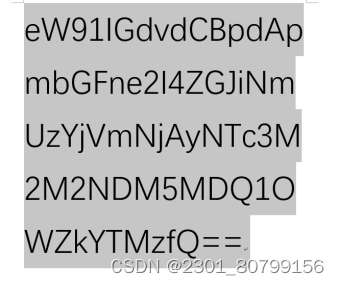

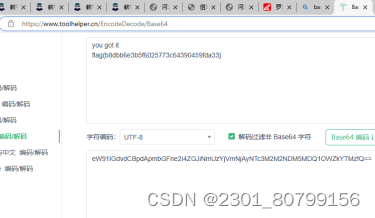

第六题 似乎有秘密

存在等于号以及大小写字母和数字采用base64解码,解释完出现flag

第七题 管理员的愤怒

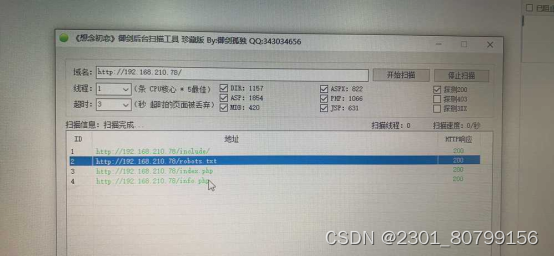

进入网站先打开开发者工具没有发现任何js,尝试用御剑后台扫描目录

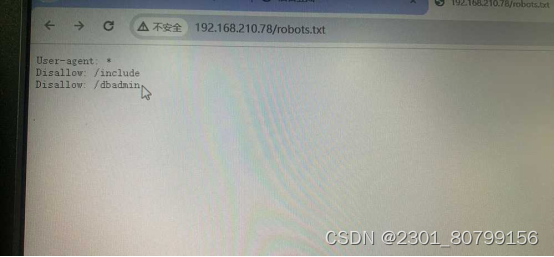

点击第二个

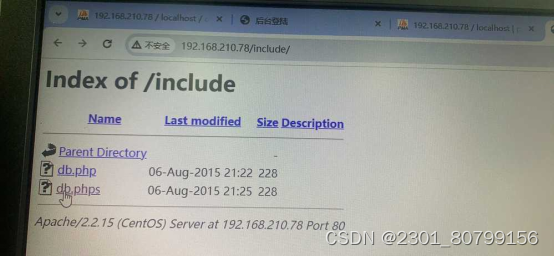

能够得到admin网址,再点击第一个网址

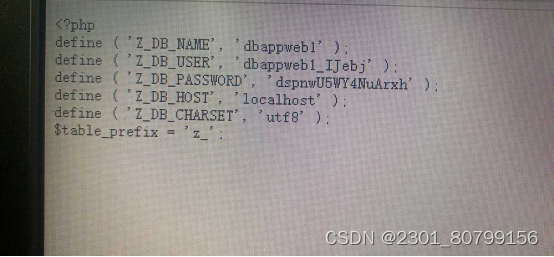

点击db.phps得到管理员的账号密码

登录dbadmin网址

得到flag。

第八题 隐藏的钥匙

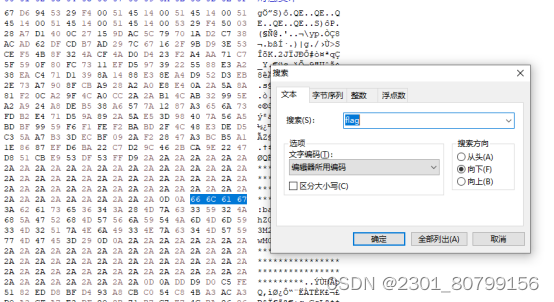

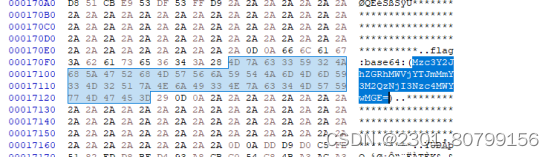

使用hxd软件打开图片

搜索flag

找到flag,因为flag内容存在大小写字母数字和等于号,使用base64解码器

出现flag内容

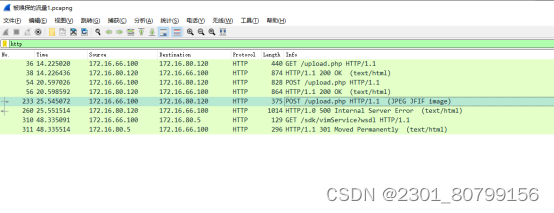

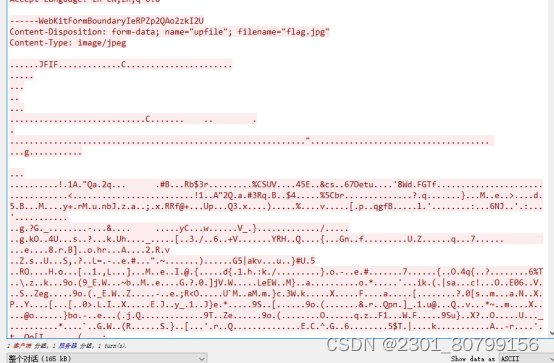

第九题 被嗅探的流量

过滤http

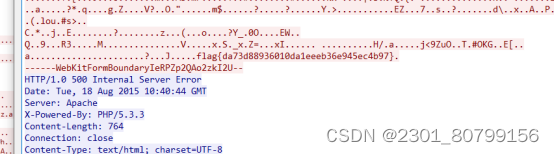

追踪post请求的http流

在数据中找到flag

第十题 真正的CTFer

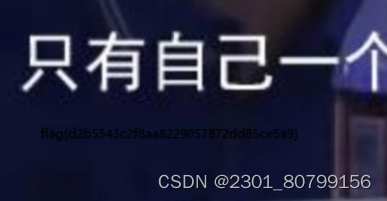

利用winhex软件修改图片的大小,修改完

![]()

按住ctrl不松滑动鼠标滚轮放大发现“只有”下面出现flag

289

289

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?