ACL包过滤实验(一)

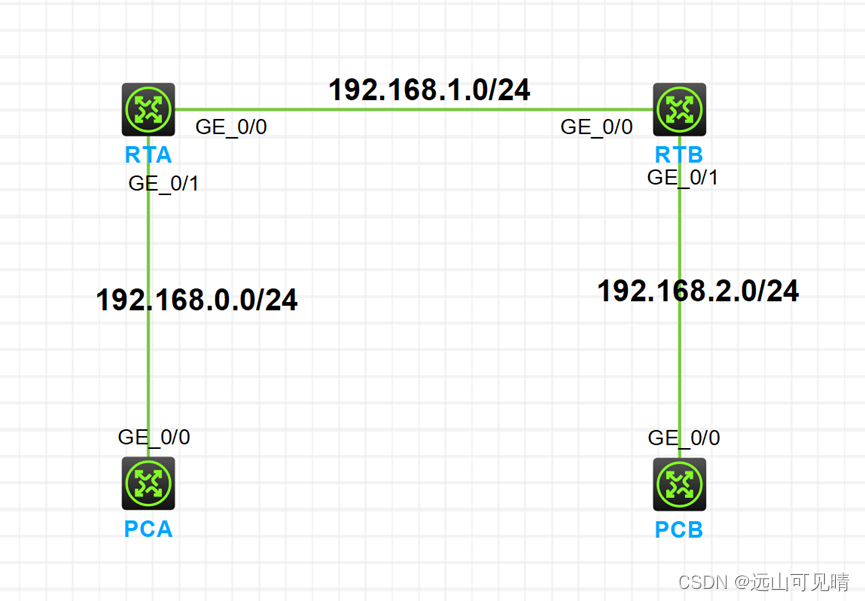

一、实验拓扑

二、实验需求

- 配置设备IP地址

- 通过配置静态路由或者动态路由实现全网互通

- 基本ACL配置:使PCA无法访问其他网段

- 高级ACL配置:使PCA无法访问PCB的ftp

三、实验步骤

这里我们用路由器来代替PC

-

配置IP地址,略

-

配置OSPF使全网互通

方法一:配置OSPF使全网互通(可以选择将环回口配置上,RTA的Loopback0为1.1.1.1/32、RTB的Loopback0为2.2.2.2/32)

步骤一:在RTA上配置OSPF;

[RTA]ospf

[RTA-ospf-1]area 0

[RTA-ospf-1-area-0.0.0.0]network 192.168.1.0 0.0.0.255

[RTA-ospf-1-area-0.0.0.0]network 192.168.0.0 0.0.0.255步骤二:在RTB上配置OSPF;

[RTB]ospf

[RTB-ospf-1]area 0

[RTB-ospf-1-area-0.0.0.0]network 192.168.1.0 0.0.0.255

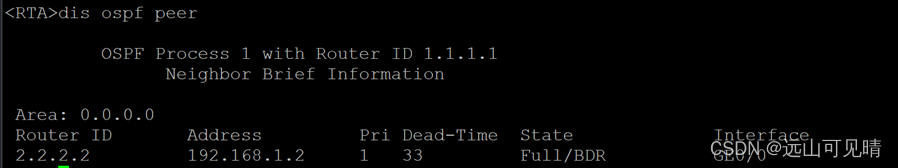

[RTB-ospf-1-area-0.0.0.0]network 192.168.2.0 0.0.0.255RTA与RTB互相交换LSA

在RTA上查看OSPF邻居表

步骤三:因为使用路由器代替PC,需要为PCA、PCB配置网关,

步骤三:因为使用路由器代替PC,需要为PCA、PCB配置网关,

[PCA]ip route-static 0.0.0.0 0 192.168.0.1

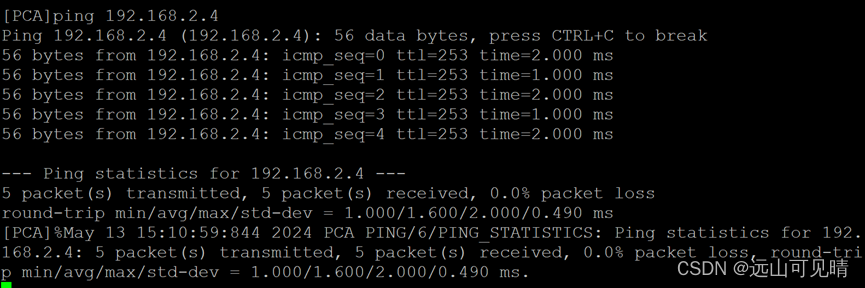

[PCB]ip route-static 0.0.0.0 0 192.168.2.2步骤四:实现全网互通,PCA可以ping 通PCB

方法二:使用静态路由使全网互通,略;

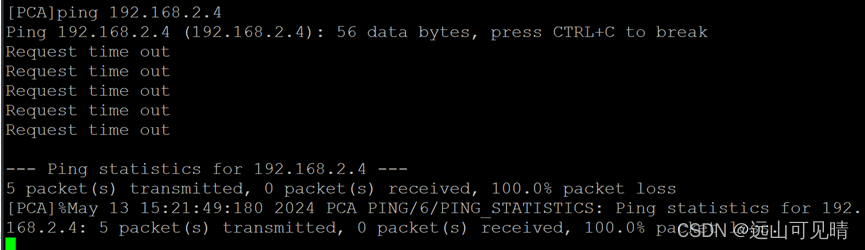

配置基本ACL

步骤一:在RTA上定义ACL

[RTA]acl basic 2000

[RTA-acl-ipv4-basic-2000]rule deny source 192.168.0.3 0.0.0.0步骤二:在RTA的G0/0接口上应用ACL:

[RTA]interface g0/1

[RTA-GigabitEthernet0/1]packet-filter 2000 inbound步骤三:验证防火墙作用

- 配置高级ACL:禁止PCA到网络192.168.2.0/24的FTP数据流,但允许其他数据流通过;

分析:需要根据源地址,目的地址,FTP协议等进行过滤,所以需要使用高级ACL进行配置;配置之前,我们需要验证FTP服务可以正常使用;

步骤一:在PCB上开启FTP服务

[PCB]ftp server enable步骤二:创建用于FTP身份验证的用户,配置密码,并设置用户权限级别和服务类型

[PCB]local-user muye class manage

New local user added.

[PCB-luser-manage-muye]password simple 123456abcd

[PCB-luser-manage-muye]authorization-attribute user-role level-15

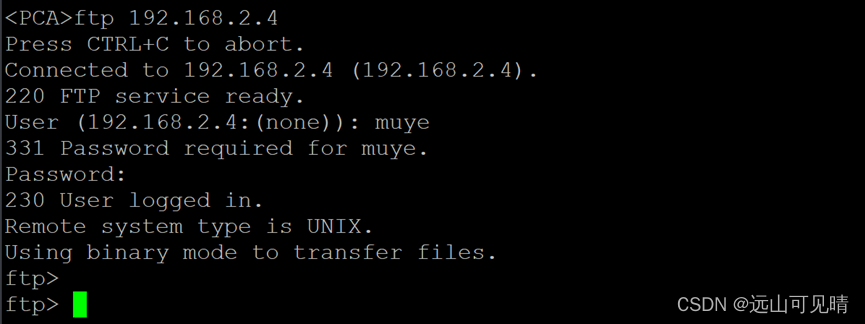

[PCB-luser-manage-muye]service-type ftp使用PCA访问FTP服务(想一想为什么无法访问发ftp?RTA上是不是禁止了?先把包过滤取消吧)

<PCA>ftp 192.168.2.4 步骤三:配置高级ACL

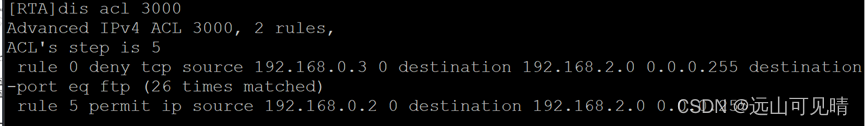

步骤三:配置高级ACL

[RTA]acl advanced 3000

[RTA-acl-ipv4-adv-3000]rule deny tcp source 192.168.0.3 0.0.0.0 destination 192.

168.2.4 0.0.0.0 destination-port eq ftp

[RTA-acl-ipv4-adv-3000]rule permit ip source 192.168.0.3 0.0.0.255 destination 192

.168.2.0 0.0.0.255步骤四:在RTA的g0/0接口的入方向应用高级ACL

[RTA]int g0/1

[RTA-GigabitEthernet0/1]packet-filter 3000 inbound步骤五:在PCA上登陆FTP,被拒绝访问;

<PCA>ftp 192.168.2.4

Press CTRL+C to abort.步骤六:查看ACL信息

8180

8180

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?