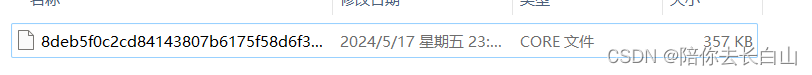

解压后发现是一个没有后缀的图片

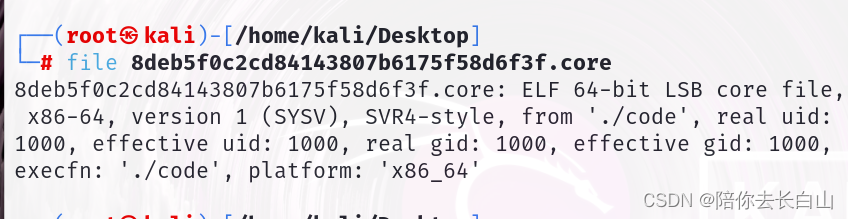

我们去kali里面分析一下

我们去kali里面分析一下

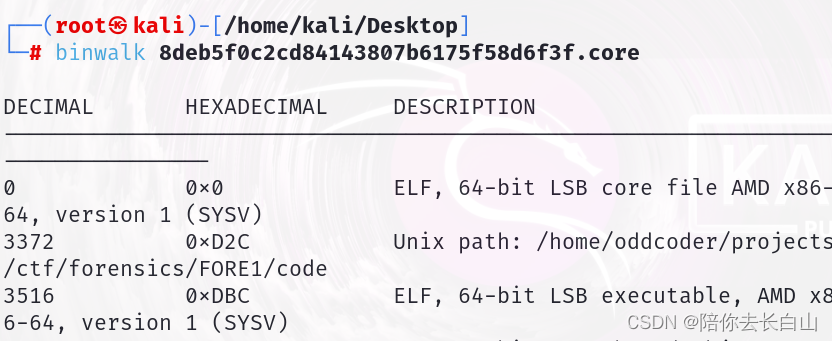

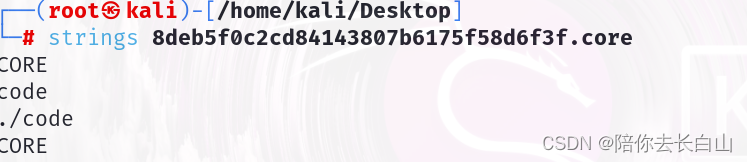

不知道是个啥,我们发现他的后缀是core,那我们使用strings命令

不知道是个啥,我们发现他的后缀是core,那我们使用strings命令

我们在里面找到一个一个特别像flag的代码

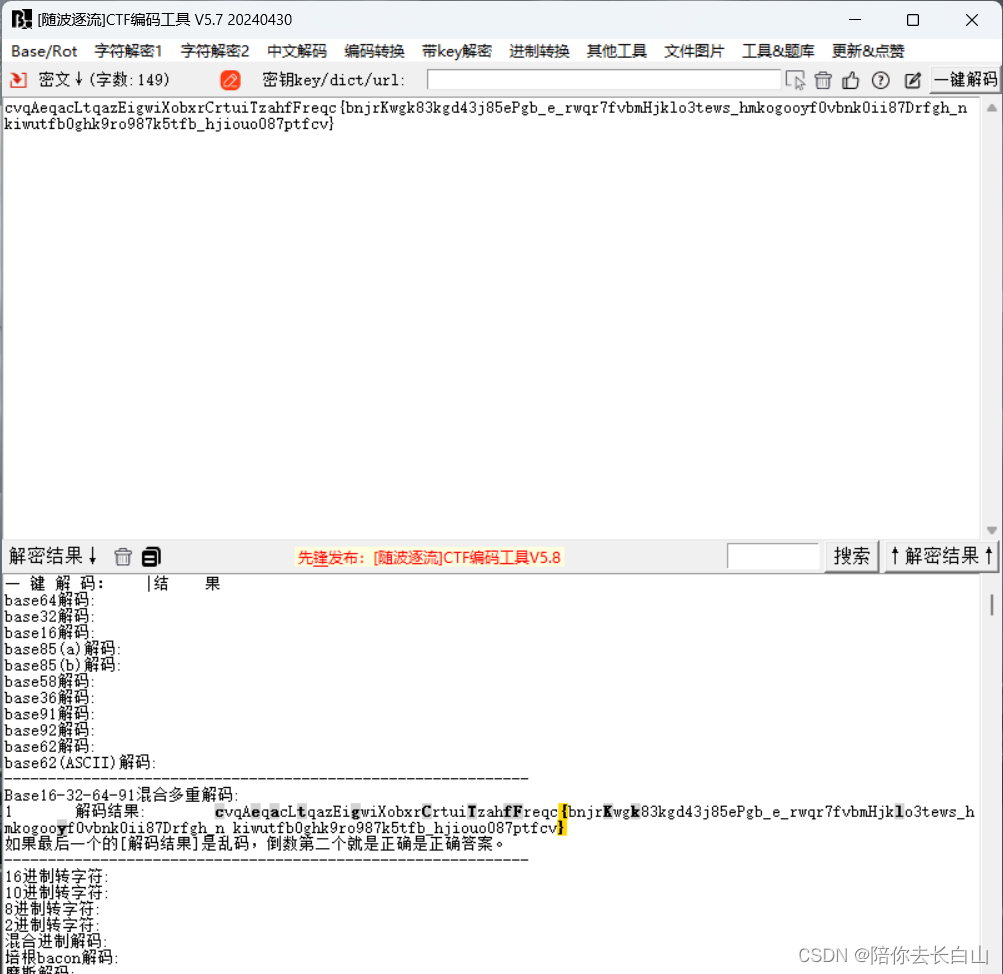

放到随波逐流里面尝试一下

让而并没有什么用处。我们观察,发现大写的字符很像flag

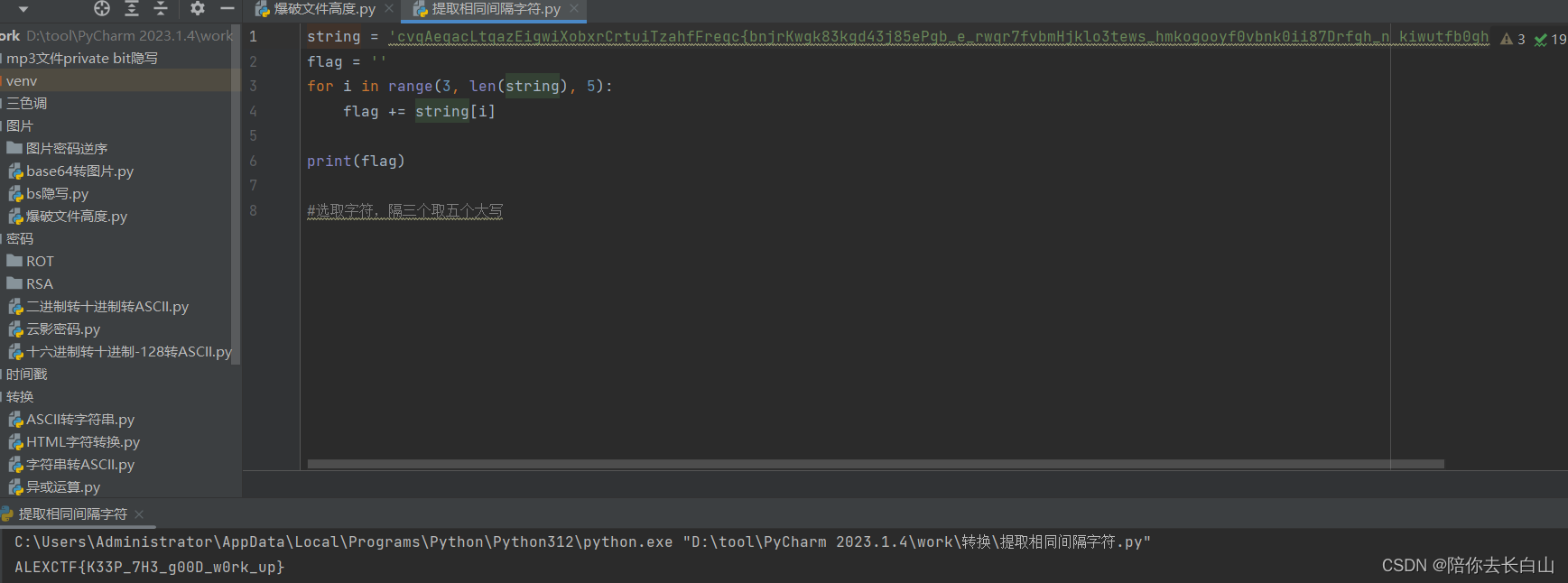

我们发现flag

ALEXCTF{K33P_7H3_g00D_w0rk_up}附上代码:

string = 'cvqAeqacLtqazEigwiXobxrCrtuiTzahfFreqc{bnjrKwgk83kgd43j85ePgb_e_rwqr7fvbmHjklo3tews_hmkogooyf0vbnk0ii87Drfgh_n kiwutfb0ghk9ro987k5tfb_hjiouo087ptfcv}'

flag = ''

for i in range(3, len(string), 5):

flag += string[i]

print(flag)

#选取字符,隔三个取五个大写

2795

2795

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?