iis

nginx

1.配置不当

![]()

先上传一个png图片,

在后面这么加就可以执行php

2.

在

就可以以php访问

apache

1.cve2021 42013 RCE

就成功反弹shell

2.2021目录穿越

得用burp,可以获得敏感文件

3.cve2017

4.cve2021-37580

tomact

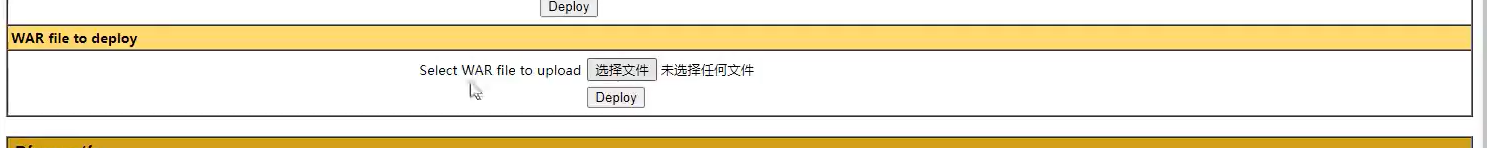

1.弱口令

搜索这个文件名,然后弱口令

就可以进入后台权限

然后使用哥斯拉获得权限

从这里上传war文件

就可以拿shell了

cve2017

改成put传输,然后再写上后门

cve2020 文件包含

直接使用exp

cve-2020

破坏性漏洞

677

677

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?