一、实验内容

1.动手实践tcpdump

2.使用wireshark抓包

3.扫描结果包分析

二、实验过程

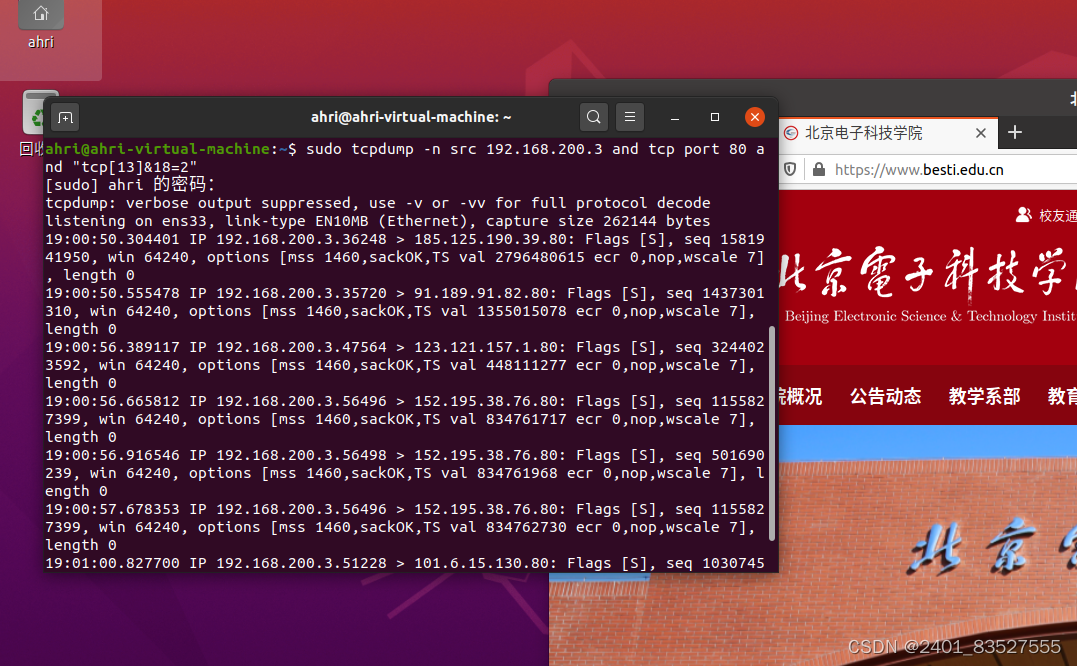

1.使用tcpdump开源软件对在本机上访问www.besti.edu.cn网站过程进行嗅探

www.besti.edu.cn网站首页时,浏览器访问4个Web服务器

他们的IP地址都是91.189.91.82 123.121.157.1 152.195.38.76 101.6.15.130

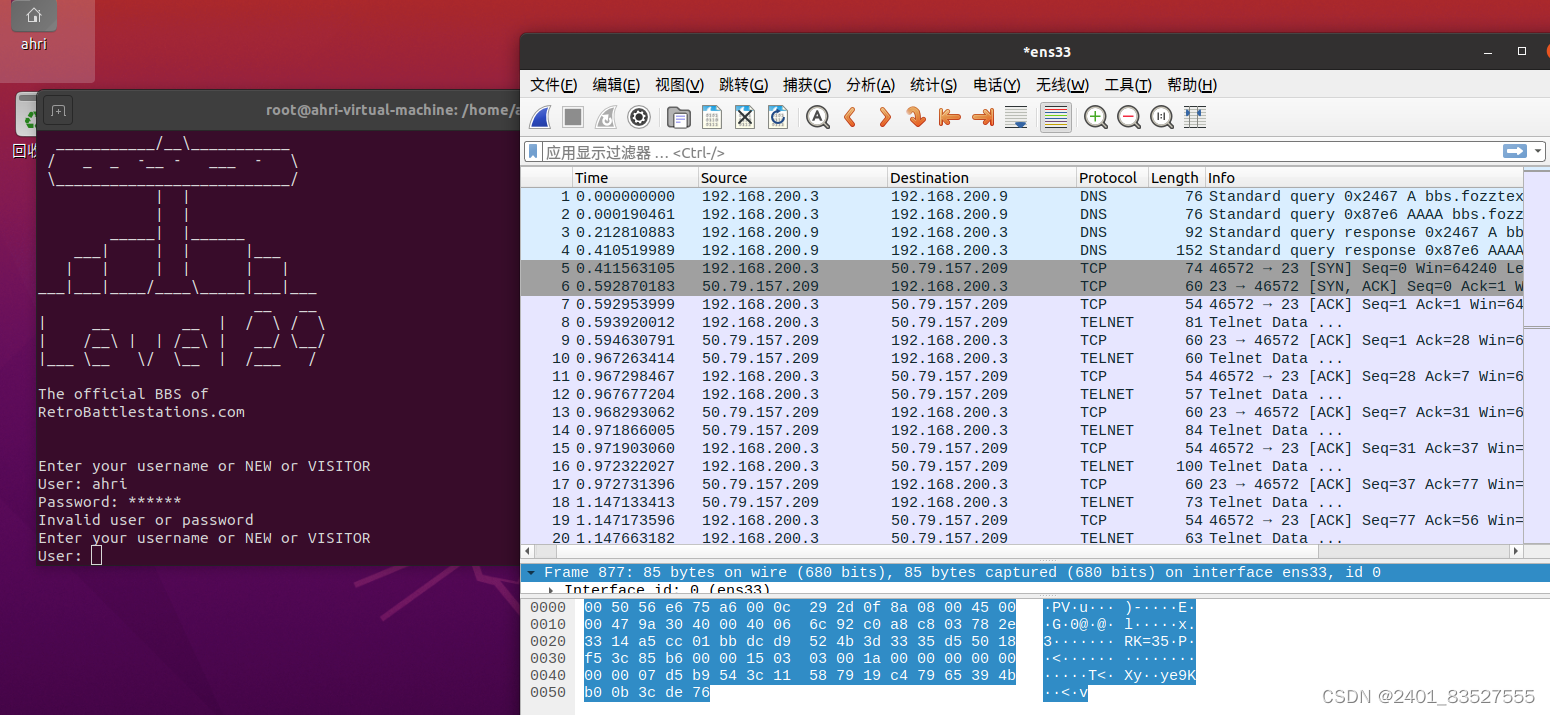

2.动手实践Wireshark

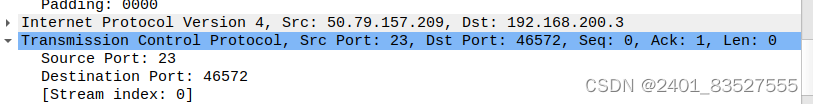

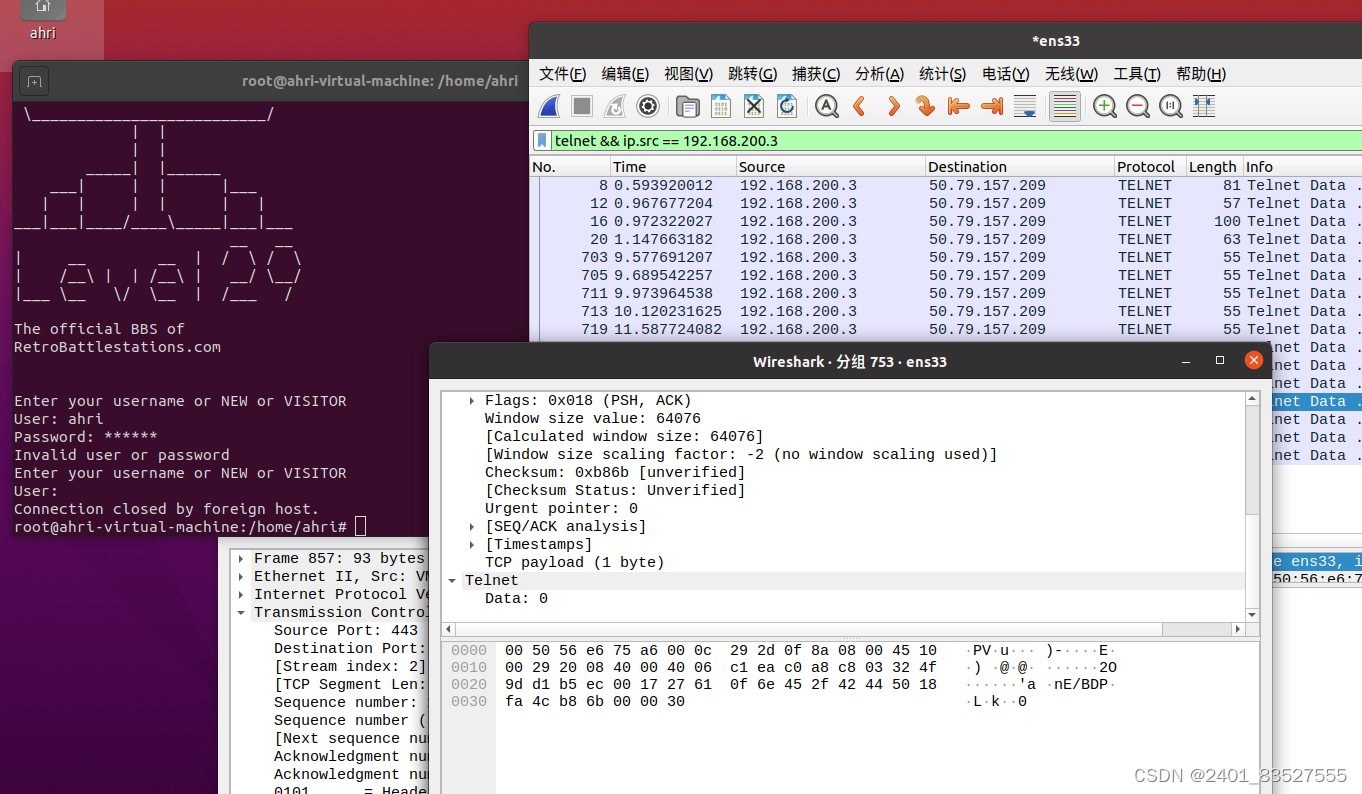

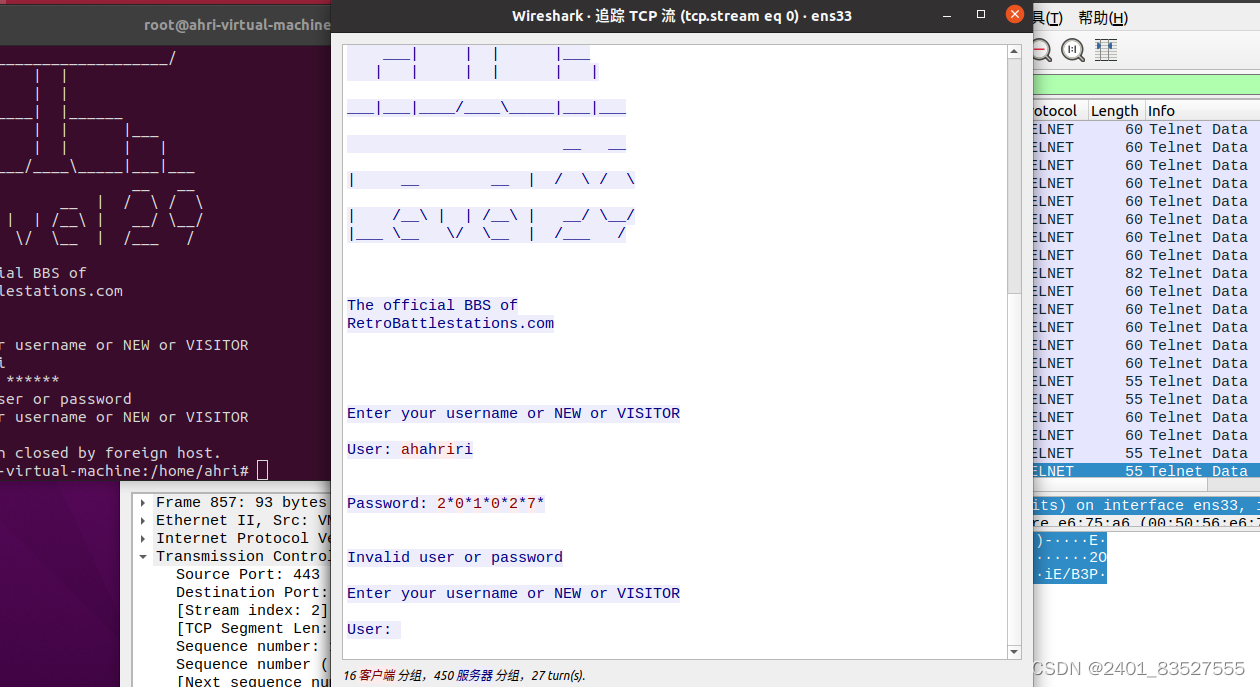

使用Wireshark开源软件对在本机上以TELNET方式登录BBS进行嗅探与协议分析

你所登录的BBS服务器的IP地址与端口各是什么 50.79.157.209 46572

TELNET协议明文向服务器传送你输入的用户名及登录口令

通过追踪tcp流可在telnet数据段看到用户名和密码

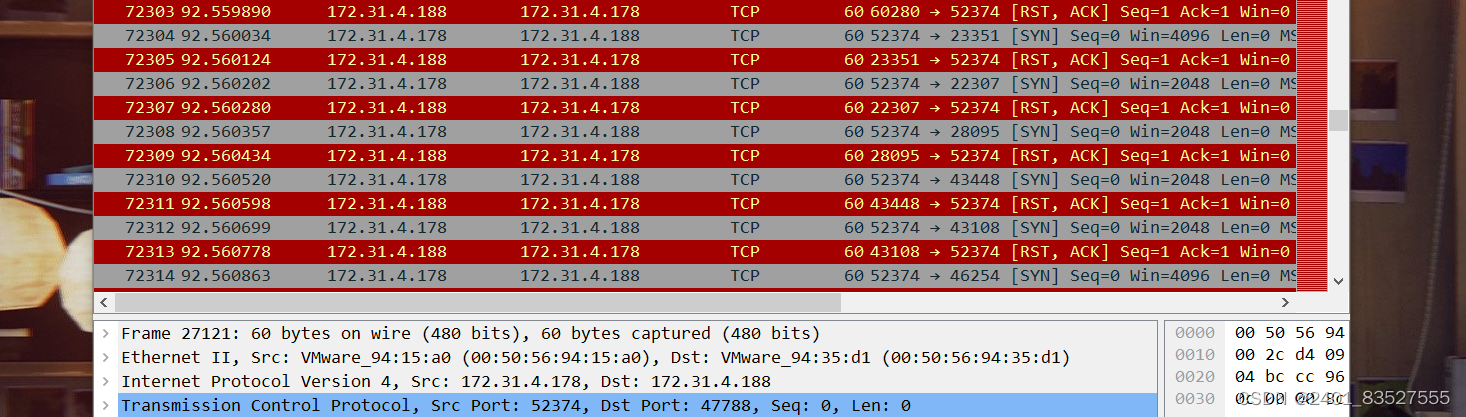

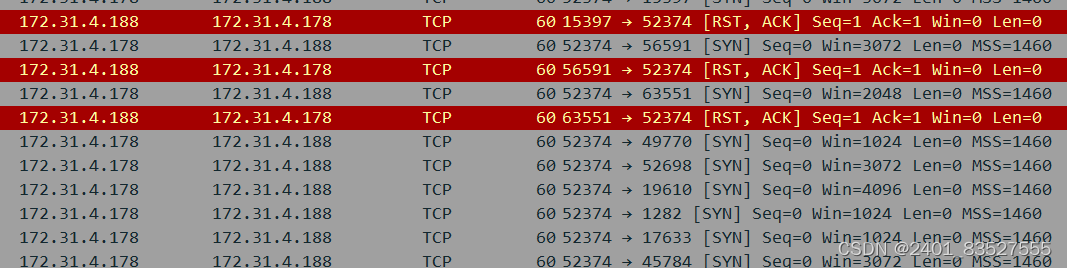

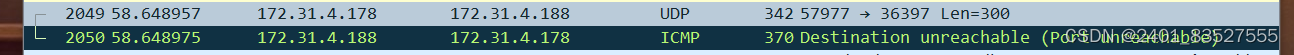

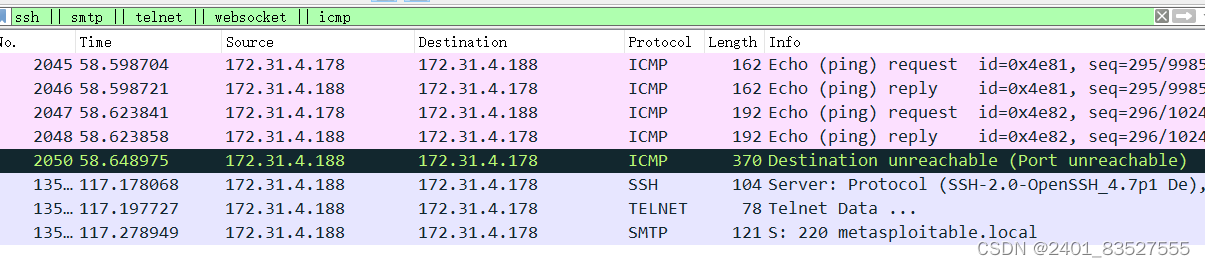

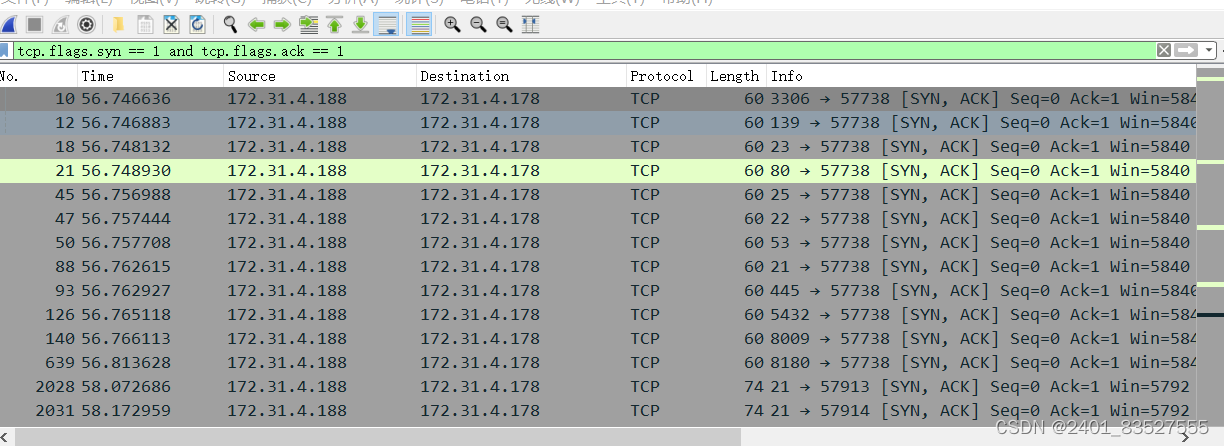

3.取证分析实践,解码网络扫描器(listen.cap)

攻击主机的IP地址是 172.31.4.178

网络扫描的目标IP地址是 172.31.4.188

本次案例中是使用了nmap扫描工具发起这些端口扫描

用了半开扫描 udp扫描,还扫了操作系统,跟上学期做的nmap实验一致

在蜜罐主机上哪些端口被发现是开放的

3306 139 23 25 22 53 21 445 5432 8009 8180

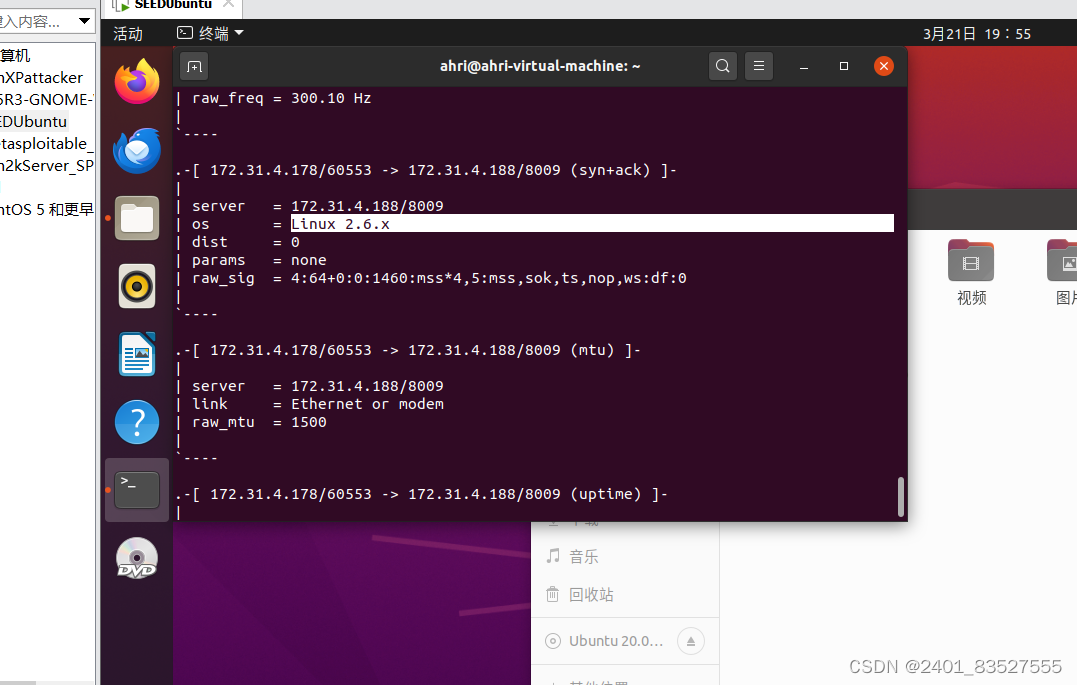

通过p0f工具可知攻击主机的操作系统是linux 2.6.x

281

281

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?