先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

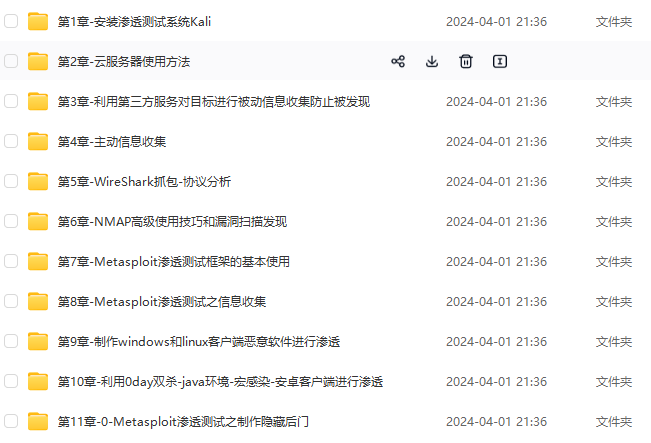

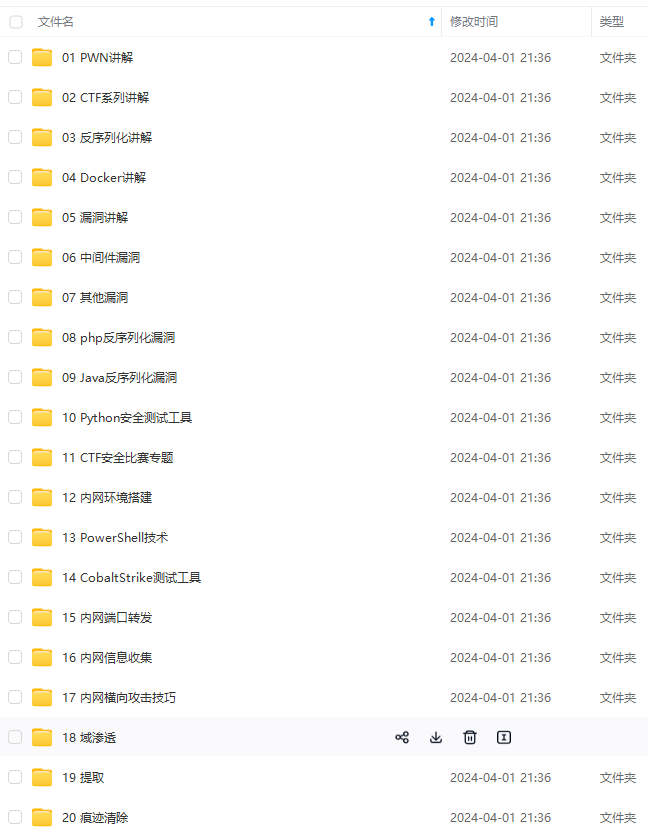

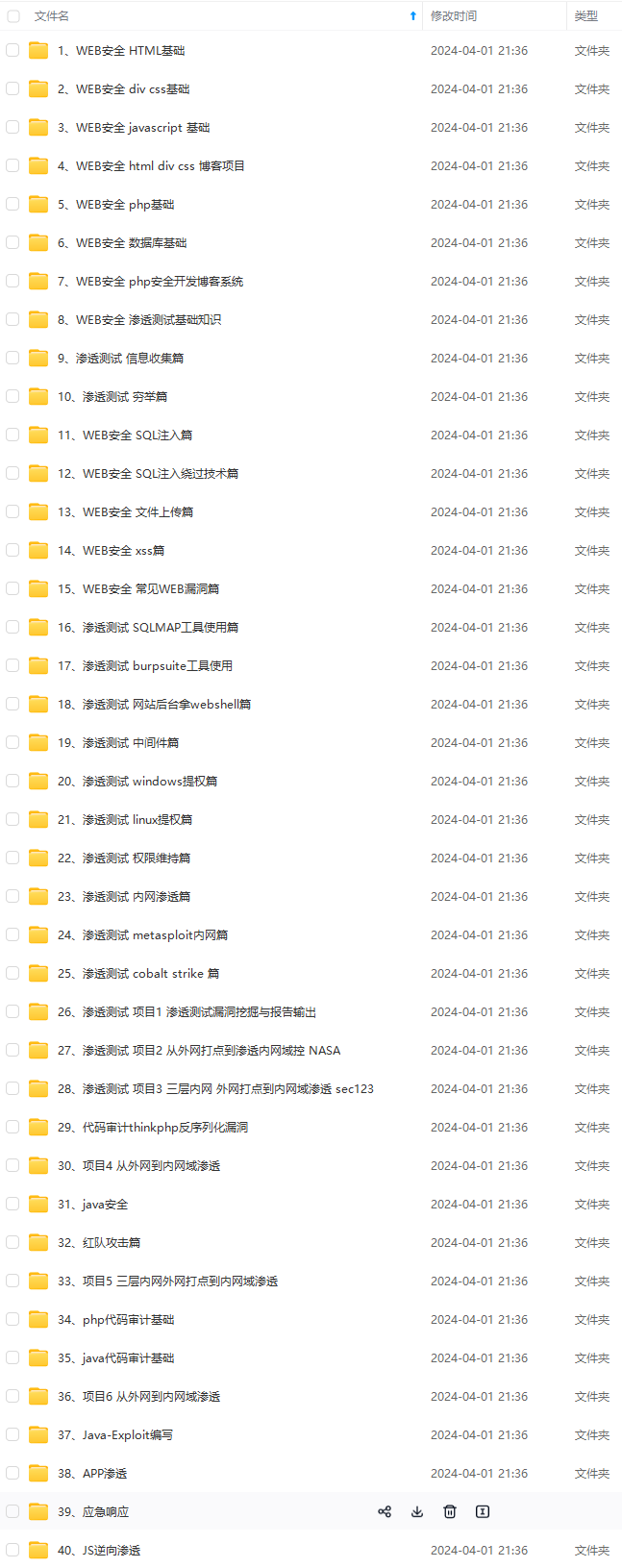

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

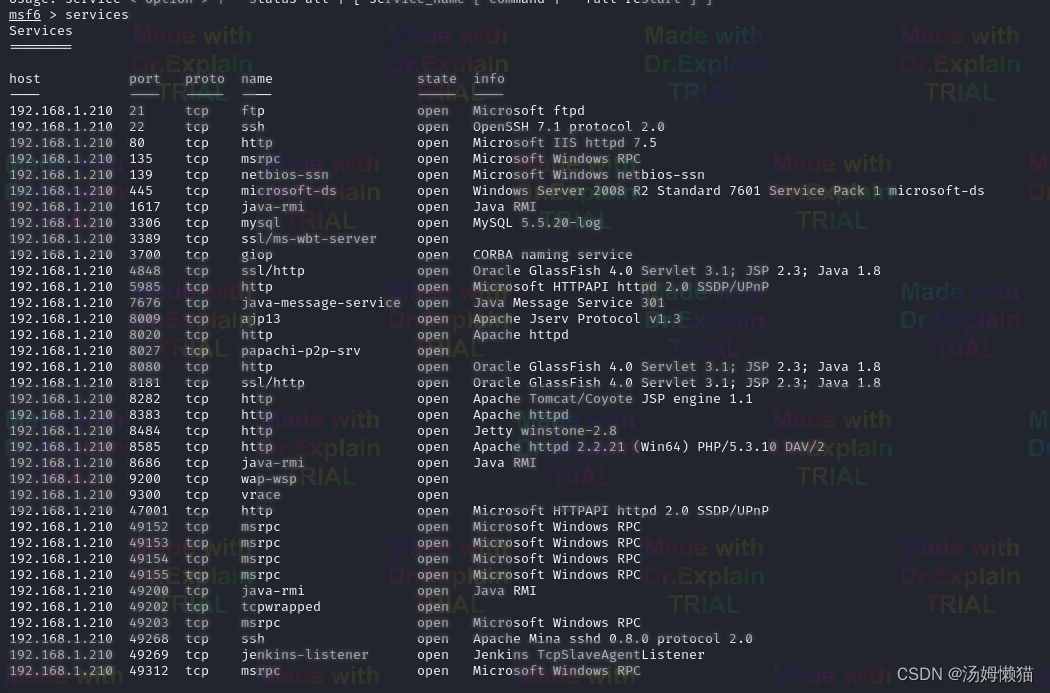

原因:看了很多文章,打metasploitable3,有用漏扫扫一堆漏洞,然后自动化攻击,完了。要么是打某一个漏洞,说是A漏洞,打着打着,是在利用B漏洞,最后说成功了。还有打A漏洞,用B漏洞打开个文件(这是个靶机某个应用启动的配置文件,而且这个配置文件和A没有任何关系,并且必须有账号密码),说知道账号密码了。完了,自己搞的A漏洞是个啥也扔一边去了。为了减少小白们(我也是)被带偏了,我们就按官方的走一遍。

目标:了解漏洞及使用MSF6及其他部分工具的方式。

4848端口(glassfish)

CVE-2011-0807

glassfish

注意:模块的使用似乎一直不能成功,使用了冰蝎。反正给了账号密码,假装破解一下,最后shell达到目的就可以。

靶机实例和操作

漏洞cve-2011-0807

模块及作用、流程

auxiliary/scanner/http/glassfish_login 一个后台账号密码的爆破模块。GITHUB已告知账号密码 admin sploit。

登录后台可知是glassfish 4.0版本

exploits/multi/http/glassfish_deployer (失败)

用windwos,linux并使用glassfish官方glashfish4只搭建glashfish4,都是在上传成功后执行阶段最后无法建立连接,看了glassfish的日志,总是被服务器扔了(系统日志可见上传,搭建,但最后失败被扔,提示有参数没有设置)。give up

使用过的payload

linux/x64/meterpreter/reverse_tcp

linux/x64/meterpreter_reverse_tcp

java/shell/reverse_tcp

java/meterpreter/reverse_tcp

其他测试(非msf):

使用了冰蝎

1、任意文件的读取(漏洞存在的测试)

GlassFish漏洞成因:java语义中会把"%c0%ae"解析为"\uC0AE",最后

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1870

1870

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?