先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

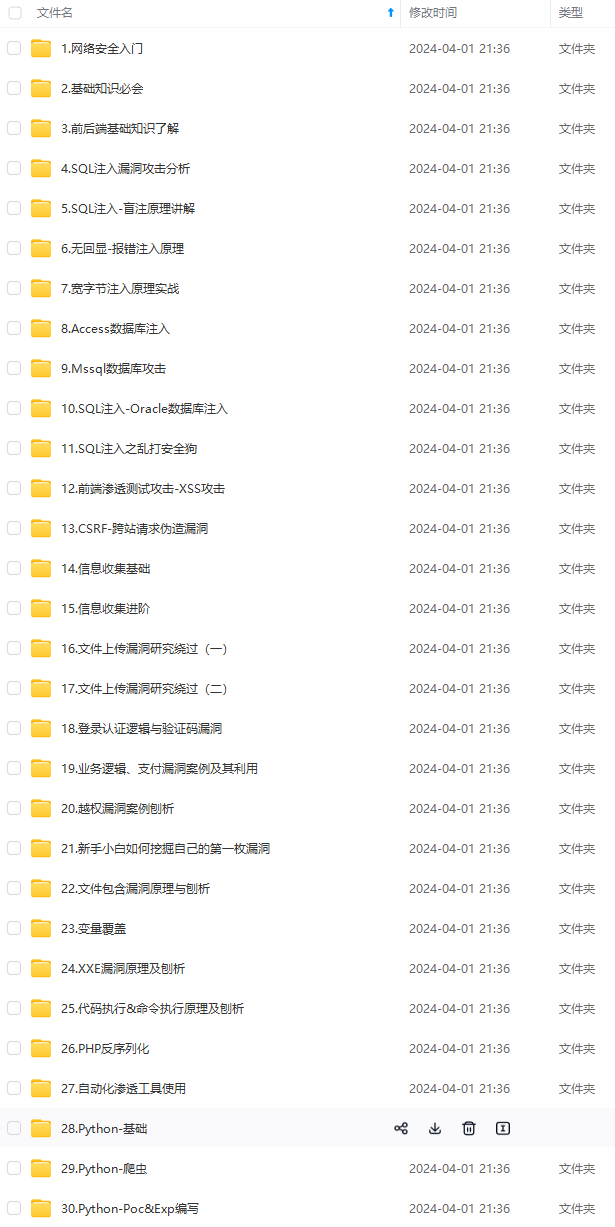

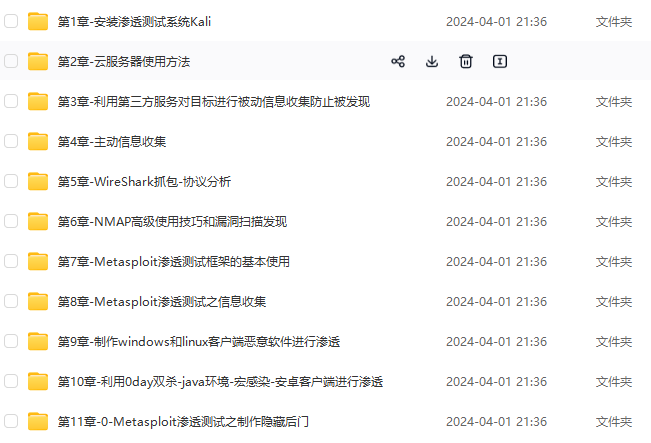

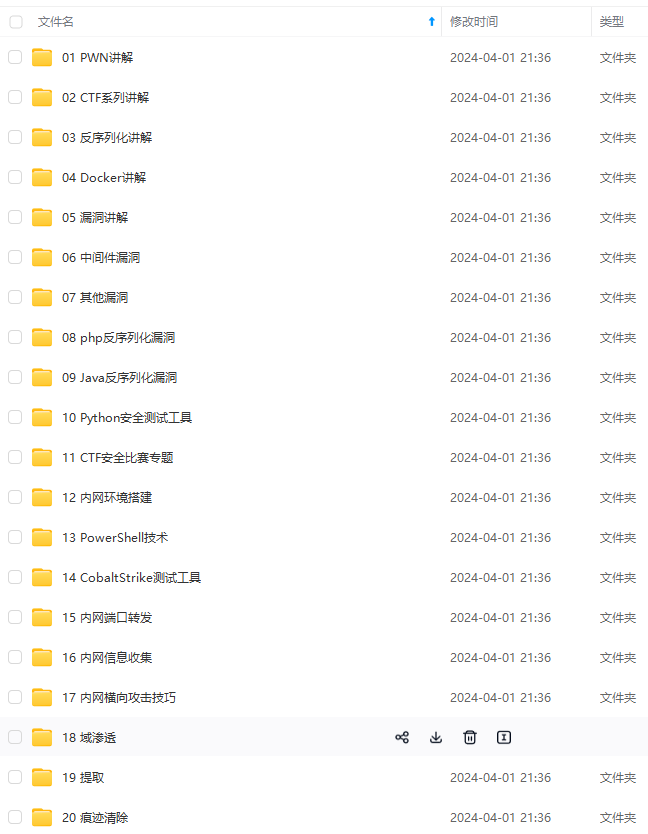

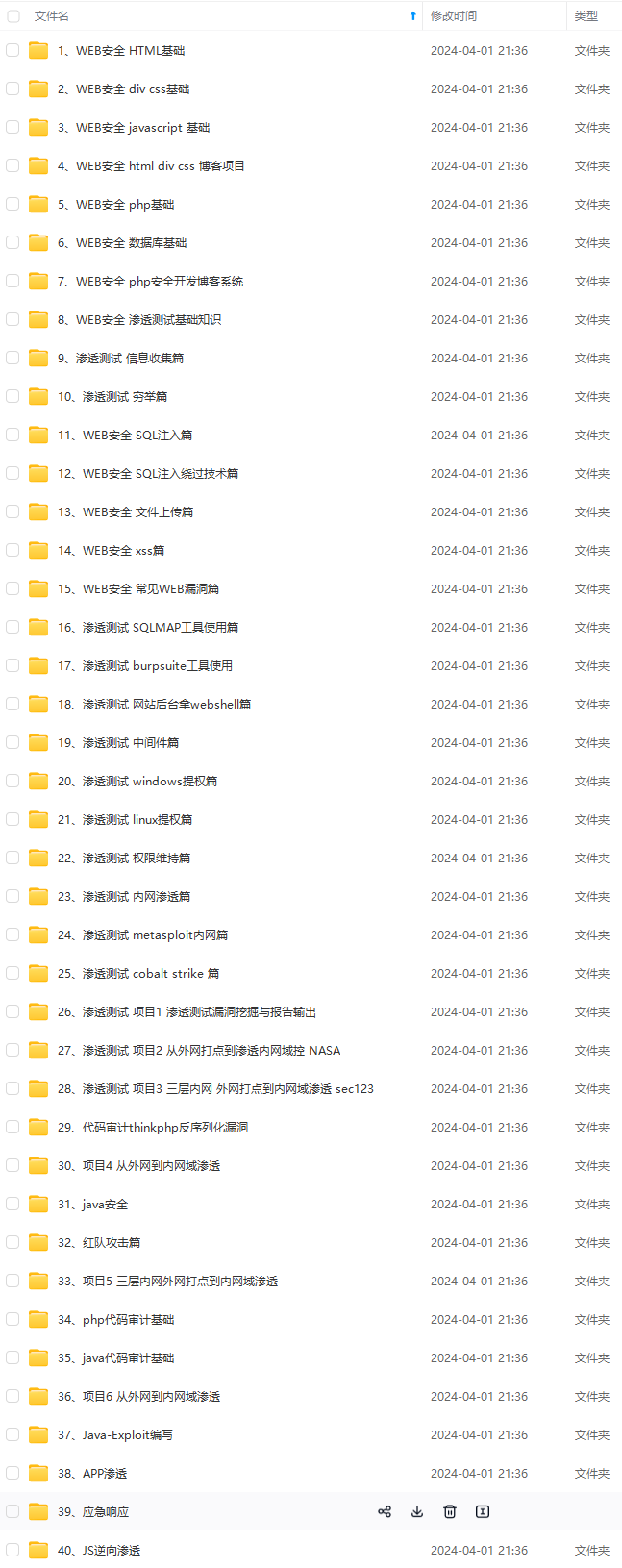

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

基于文件的动态代理规则提供程序;

具有自动发现功能的Docker提供程序;

支持多个(虚拟)主机;

可选流量压缩;

用户定义的限制和超时;

单二进制文件发布;

Docker容器发布;

内置静态资产服务器;

具有路由信息的管理服务器;

工具安装

源码安装

广大研究人员可以访问该项目的Releases页面选择和获取对应版本的Reproxy。

Docker安装

Reproxy的Docker容器版本可以在Docker Hub上获取到,运行下列命令即可:

docker pull umputun/reproxy

或

docker pull ghcr.io/umputun/reproxy

提供程序

我们可以通过各种提供程序来给工具提供代理规则,当前支持文件、Docker和静态规则三种形式。每一个提供程序都可以为代理请求和静态(资产)定义多个路由规则,用户可以同时设置多个提供程序。

静态规则

这是最简单的提供程序,可以直接在命令行工具中定义所有需要映射的规则,而且还支持定义多个规则。其中,每个规则需要用3或4个逗号对元素进行分隔,元素包含服务器、源URL、目的地址和[ping-url]:

,^/api/(.),https://api.example.com/$1

example.com,/foo/bar,https://api.example.com/zzz,https://api.example.com/ping

文件规则

reproxy --file.enabled --file.name=config.yml

下面给出的是config.yml文件样例:

default: # the same as * (catch-all) server

- { route: “^/api/svc1/(.*)”, dest: “http://127.0.0.1:8080/blah1/$1” }

- {

route: “/api/svc3/xyz”,

dest: “http://127.0.0.3:8080/blah3/xyz”,

“ping”: “http://127.0.0.3:8080/ping”,

}

srv.example.com: - { route: “^/api/svc2/(.*)”, dest: “http://127.0.0.2:8080/blah2/$1/abc” }

这种属于动态提供程序,所有的文件修改都可以自动部署。

Docker规则

Docker提供程序支持完全的自动化发现,而且无需额外配置,支持修改的标签包含:

reproxy.server

reproxy.route

reproxy.dest

reproxy.port

reproxy.ping

reproxy.enabled

工具使用

SSL支持

SSL模式(默认)可以设置为auto、static或none。如果设置为auto,则会自动为所有发现的服务器发布SSL证书,用户可以通过设置–ssl.fqdn值来修改配置。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

11万+

11万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?