先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

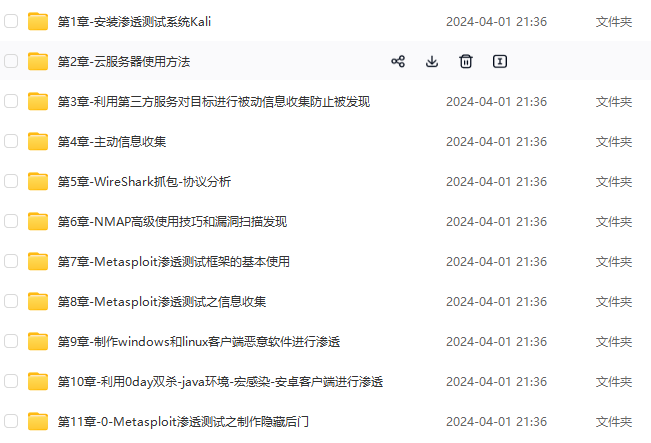

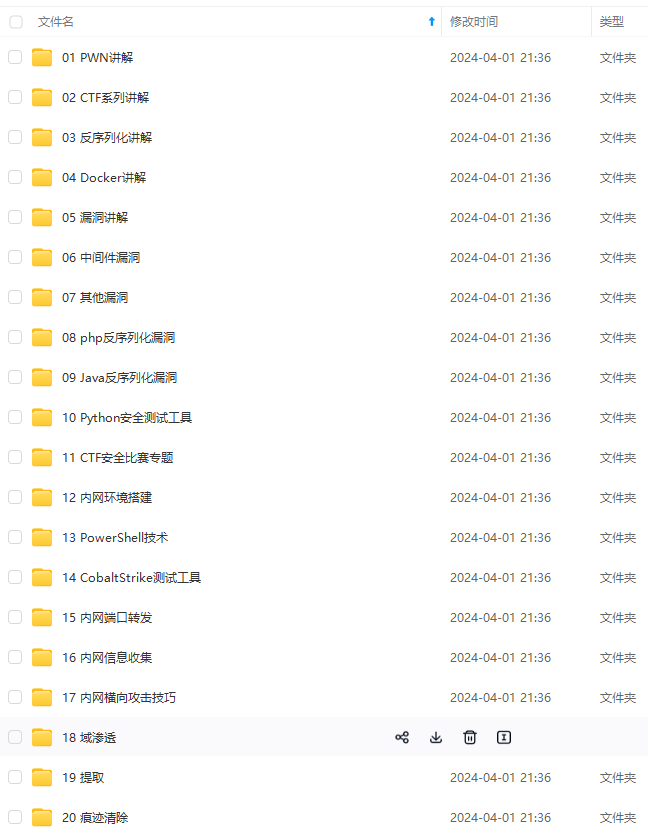

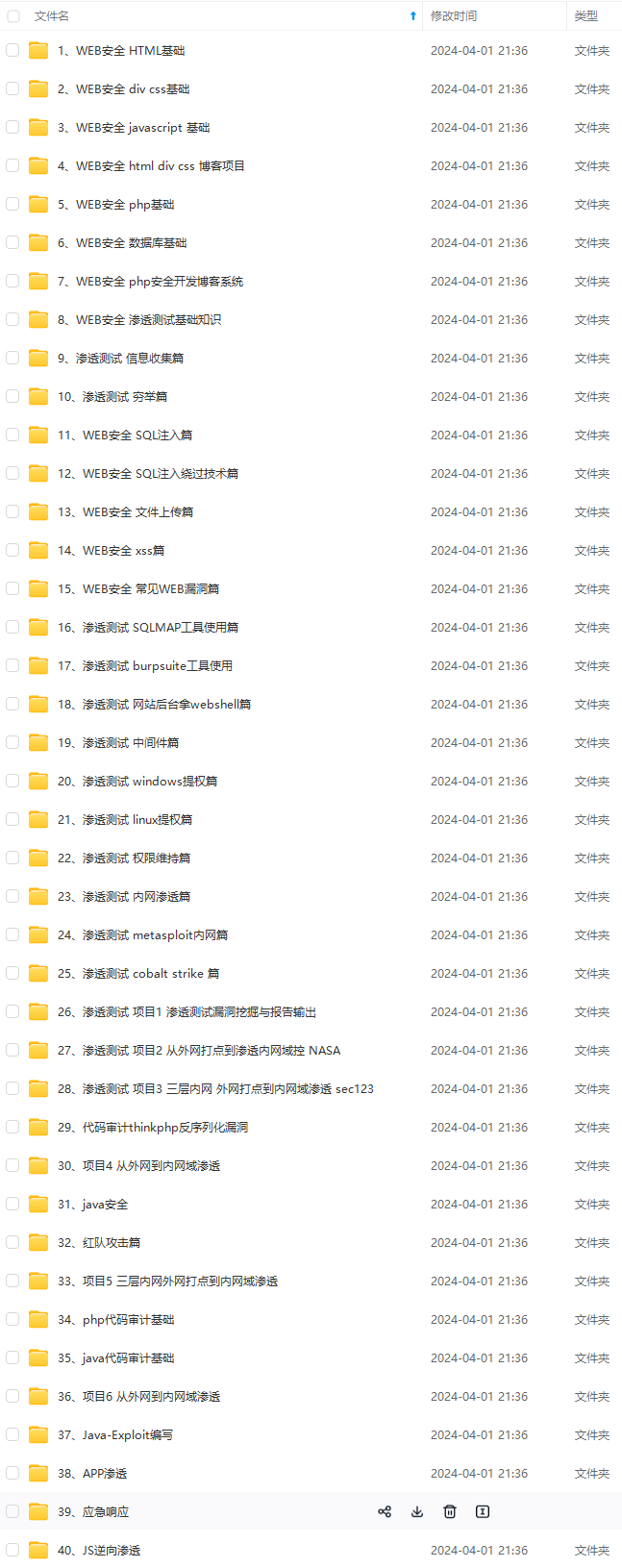

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

sed -ir ‘/^PASS_WARN_AGE/s/7/28/’ /etc/login.defs

sed -ir ‘/^PASS_MIN_LEN/s/5/8/’ /etc/login.defs

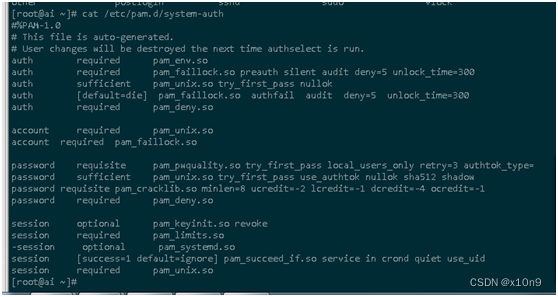

二。)在/etc/pam.d/system-auth文件中配置密码复杂度:

sed -i.bak '/password required pam\_deny.so/i\password requisite pam\_cracklib.so minlen=8 ucredit=-2 lcredit=-1 dcredit=-4 ocredit=-1' /etc/pam.d/system-auth

在pam_pwquality.so 后面配置参数

password requisite pam_pwquality.so try_first_pass local_users_only retry=3 authtok_type=

password requisite pam_pwquality.so try_first_pass local_users_only retry=3 authtok_type= minlen=8 ucredit=-1 lcredit=-1 ocredit=-1 dcredit=-1

=1111==

retry=5 difok=3 minlen=10 ucredit=-1 lcredit=-3 dcredit=-3 dictpath=/usr/share/cracklib/pw_dict

参数含义:

尝试次数:5 ;最少不同字符:3 ;最小密码长度:10 ;最少大写字母:1;最少小写字母:3 ;最少数字:3 ;字典位置:/usr/share/cracklib/pw_dict

=1111==

操作系统所有账户登陆密码和密码策略配置必须同时具备,才为符合。

配置失败登陆锁定:

1种方式.(/etc/pam.d/sshd前面添加一行 测试能锁定用户)

auth required pam_tally2.so onerr=fail deny=3 unlock_time=300 even_deny_root root_unlock_time=300)

sed -i.bak ‘2i\auth required pam_tally2.so onerr=fail deny=3 unlock_time=300 even_deny_root root_unlock_time=300’ /etc/pam.d/sshd

2.种方式(测试有问题)

sed -i.bak ‘/auth required pam_deny.so/i\auth required pam_tally2.so even_deny_root deny=8 unlock_time=180’ /etc/pam.d/system-auth

sed -i.bak ‘/auth required pam_deny.so/i\auth required pam_tally2.so even_deny_root deny=8 unlock_time=180’ /etc/pam.d/system-auth

建议在:/etc/pam.d/system-auth文件中配置:

(在centos7不存在这个库:pam_tally.so)

auth required /lib/security/pam_tally.so onerr=fail no_magic_root

account required /lib/security/pam_tally.so deny=5 no_magic_root reset(建议普通用户设置为5次,root用户设置为30次),或在sshd中设置。

查找用户失败次数

pam_tally2 -u root

解锁用户

pam_tally2 -r -u root

================================

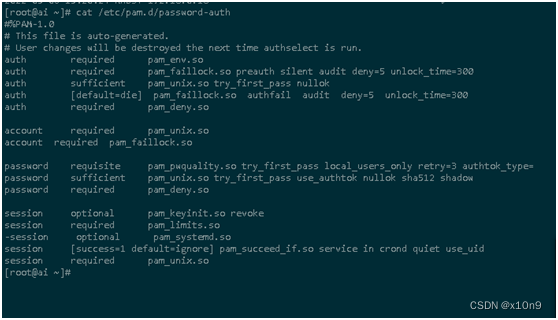

centos8登陆失败处理:

修改以下文件

/etc/pam.d/password-auth

/etc/pam.d/system-auth

添加内容:

auth required pam_faillock.so preauth silent audit deny=5 unlock\_time=300

auth [default=die] pam_faillock.so authfail audit deny=5 unlock\_time=300

account required pam_faillock.so

查找用户失败次数

faillock -u root

解锁用户

faillock --user root --reset

三。

建议对服务器操作系统审计记录进行备份,且日志保存时间应为6个月。改/etc/logrotate.conf 配置为rotate 26;或改weekly为monthly,rotate为6,并进行有效备份,备份至日志服务器中。

sed -i.bak ‘s/weekly/monthly/’ /etc/logrotate.conf

sed -i.bak ‘s/rotate 4/rotate 6/’ /etc/logrotate.conf

四。ssh建议操作系统限制终端可接入方式或限制可登录的网络地址范围。

配置用例:

在/etc/ssh/sshd_config内添加

AllowUsers root@122.18.*

AllowUsers root@172.30.0.*

#AllowUsers root@192.168.16.*

#AllowUsers root@192.168.16.166,192.168.16.167

#AllowUsers root@192.168.16.0/24

systemctl restart sshd

以上配置修改集合

#!/bin/bash

echo “=密码90天更换,最小长度8”

sed -i.bak -r ‘/^PASS_MAX_DAYS/s/99999/90/’ /etc/login.defs

sed -ir ‘/^PASS_MIN_DAYS/s/0/1/’ /etc/login.defs

sed -ir ‘/^PASS_WARN_AGE/s/7/28/’ /etc/login.defs

sed -ir ‘/^PASS_MIN_LEN/s/5/8/’ /etc/login.defs

echo “=/etc/pam.d/system-auth文件中配置密码复杂度=====”

sed -i.bak -r ‘/^password requisite/s/$/ minlen=8 ucredit=-1 lcredit=-1 ocredit=-1 dcredit=-1/’ /etc/pam.d/system-auth

echo “=配置用户锁定:==”

sed -i.bak ‘2i\auth required pam_tally2.so onerr=fail deny=3 unlock_time=300 even_deny_root root_unlock_time=300’ /etc/pam.d/sshd

echo “=配置日志保存时间应为6个月”

sed -i.bak ‘s/weekly/monthly/’ /etc/logrotate.conf

sed -i ‘s/rotate 4/rotate 6/’ /etc/logrotate.conf

echo “配置限制登陆地址范围”

echo “AllowUsers root@XXX.30.0.*” >> /etc/ssh/sshd_config

systemctl restart sshd

五:配置denyhosts防爆破

systemctl status denyhosts

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

不再深入研究,那么很难做到真正的技术提升。**

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-OxspsXuf-1713632499455)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?