先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

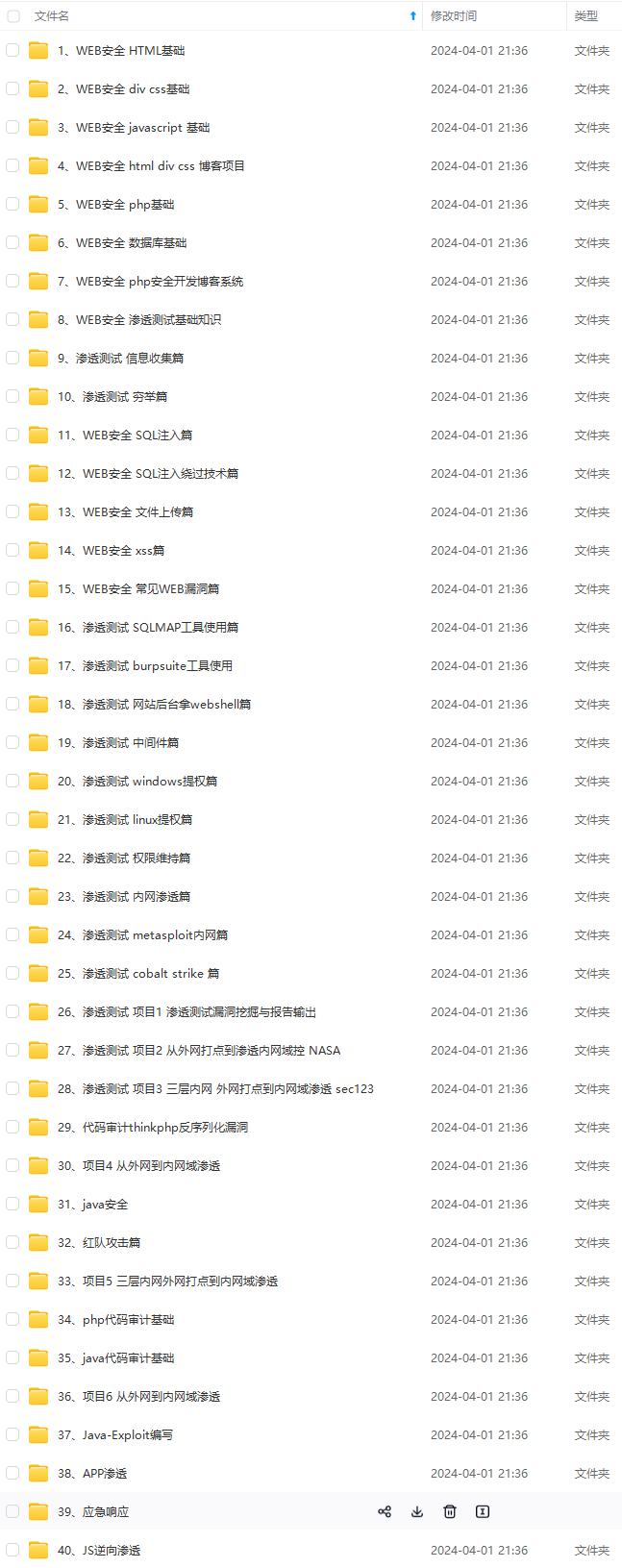

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

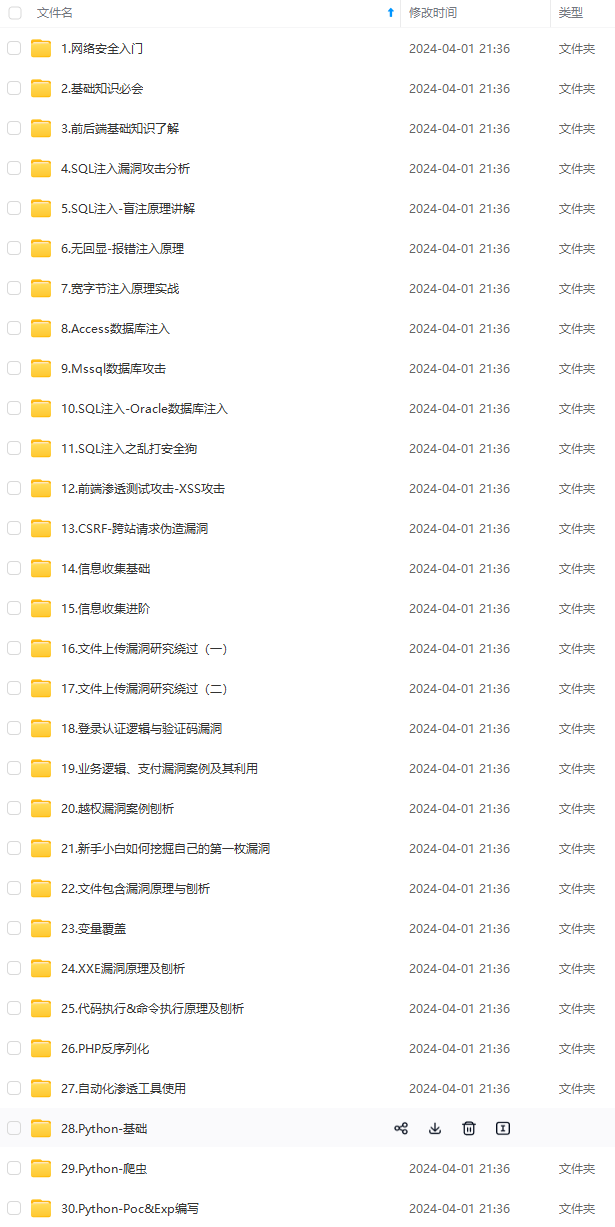

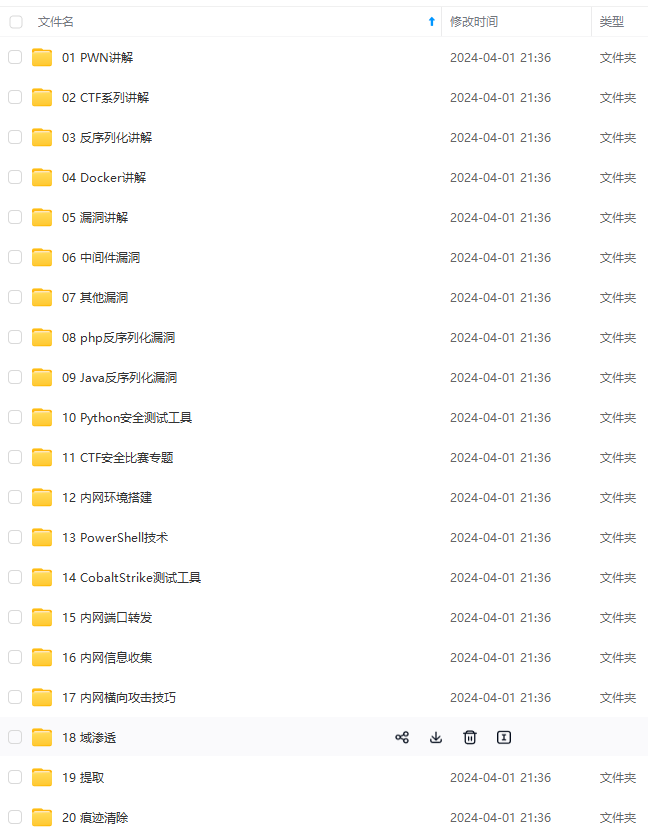

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

一篇文章教小白会Python 绘制Android CPU和内存增长曲线

🏳️🌈目录

😊开讲啦!!!!

在做性能监控的时候,如果能把监控的CPU和内存增长变化用图表展示出来会比较直观,花了点时间用Python实现了下,来看下怎么用Python绘制Android CPU和内存变化曲线,生成增长曲线图表的PNG图片。

🏳️🌈1、实现效果

一开始想通过采集的CPU和内存数据,导出到Excel生成增长曲线图表。做了下调研,并没有比较好的实现方法。后面看了下用Python来绘制图表实现起来挺容易的,而且Python的学习成本低,语法之类的做过开发的稍微看下就知道怎么用,容易上手。

具体实现的效果如下,CPU和内存采集的数据是独立进程的,内存分三块数据,应用总内存,Native内存和Dalvik内存,如果存在内存泄漏,要么在Native,要么在Dalvik,从图表增长曲线上很容易看出来。

🏳️🌈2、具体逻辑实现详解

😉2.1、CPU图表的Python实现

代码如下:

# -\*- coding: utf-8 -\*-

import matplotlib

matplotlib.use('Agg')

import matplotlib.pyplot as plt

import json

import sys

import time

import traceback

def startDump():

try:

cpuData = json.loads(sys.argv[1])

imagePath = sys.argv[2]

cpuRateArray = []

timeArray = []

for cpuItem in cpuData:

cpuRateArray.append(float(cpuItem["cpuRate"]))

timeArray.append((float(float(cpuItem["time"]) - float(cpuData[0]["time"]))/1000))

plt.title("Monitor Cpu Rate")

plt.figure(figsize=(10, 8))

plt.plot(timeArray, cpuRateArray, c='red', label='Process CPU')

plt.ylabel("CPURate (%)", fontsize=12)

plt.xlabel("TimeRange:" + formatTime(float(cpuData[0]["time"])) + ' - ' + formatTime(float(cpuData[len(cpuData) -1]["time"])), fontsize=10)

plt.legend()

plt.tight\_layout()

plt.savefig(imagePath)

except Exception:

print 'exeption occur:' + traceback.format\_exc()

def formatTime(timeMillis):

timeSeconds = float(timeMillis/1000)

timelocal = time.localtime(timeSeconds)

timeFormat = time.strftime("%Y-%m-%d %H:%M:%S", timelocal)

return timeFormat

if __name__ == '\_\_main\_\_':

startDump()

😉2.2、内存图表的Python实现

代码如下:

# -\*- coding: utf-8 -\*-

import matplotlib

matplotlib.use('Agg')

import matplotlib.pyplot as plt

import json

import sys

import time

import traceback

def startDump():

try:

memoryData = json.loads(sys.argv[1])

imagePath = sys.argv[2]

totalPssArray = []

nativePssArray = []

dalvikPssArray = []

timeArray = []

for memoryItem in memoryData:

totalPssArray.append(float(memoryItem["totalPss"])/1024)

nativePssArray.append(float(memoryItem["nativePss"])/1024)

dalvikPssArray.append(float(memoryItem["dalvikPss"])/1024)

timeArray.append((float(float(memoryItem["time"]) - float(memoryData[0]["time"]))/1000))

plt.title("Monitor Memory")

plt.figure(figsize=(10, 8))

plt.plot(timeArray, totalPssArray, c='red', label='Total Memory')

plt.plot(timeArray, nativePssArray, c='yellow', label='Native Memory')

plt.plot(timeArray, dalvikPssArray, c='blue', label='Dalvik Memory')

plt.ylabel("Memory (MB)", fontsize=12)

plt.xlabel("TimeRange:" + formatTime(float(memoryData[0]["time"])) + ' - ' + formatTime(float(memoryData[len(memoryData) -1]["time"])), fontsize=10)

plt.legend()

plt.tight\_layout()

plt.savefig(imagePath)

except Exception:

print 'exeption occur:' + traceback.format\_exc()

def formatTime(timeMillis):

timeSeconds = float(timeMillis/1000)

timelocal = time.localtime(timeSeconds)

timeFormat = time.strftime("%Y-%m-%d %H:%M:%S", timelocal)

return timeFormat

if __name__ == '\_\_main\_\_':

startDump()

🏳️🌈3、 实现说明

脚本传入的参数有两个,一个是监控的JSON数据字符串值sys.argv[1],一个是保存的图片文件完整路径sys.argv[2]。关于传入的JSON参数字符串值需要加上单引号修饰,否则会导致解析异常,传入的JSON参数也不能直接是JSON对象,必须转化成字符串,示例调用命令如下:

python dump_chart.py '<JSONString>' cpu_chart.png

1、采样CPU示例数据,time是设备的系统时间戳,CPU的占用率的计算可以查看后面具题写的:Android 性能监控之CPU监控。

[

{

"time": "1589435564442.279053",

"cpuRate": "2.17"

},

{

"time": "1589435565655.333008",

"cpuRate": "3.26"

},

{

"time": "1589435566954.137939",

"cpuRate": "2.52"

},

...

]

2、采样内存示例数据,totalPss、nativePss和dalvikPss值都是从dumpsys meminfo输出的应用内存信息中截取出来的原始数据,对应“TOTAL”、“Native Heap“、”Dalvik Heap“字段的Pss Total值。

[

{

"time": "1589636256923.429932",

"totalPss": 177804,

"nativePss": 27922,

"dalvikPss": 10212

},

{

"time": "1589636258236.298096",

"totalPss": 178021,

"nativePss": 27850,

"dalvikPss": 9990

},

{

"time": "1589636259525.219971",

"totalPss": 177899,

"nativePss": 27742,

"dalvikPss": 9990

},

...

]

😉3.1、实现过程中遇到的问题

1、load方法使用错误

json.load()方法使用错误,应该替换成json.loads()。

exeption occur:Traceback (most recent call last):

File "\*\*\*\*\*\*\*", line 11, in startDump

memoryData = json.load(sys.argv[1])

File "/usr/local/Cellar/python@2/2.7.15\_1/Frameworks/Python.framework/Versions/2.7/lib/python2.7/json/\_\_init\_\_.py", line 287, in load

return loads(fp.read(),

AttributeError: 'str' object has no attribute 'read'

2、 JSON字符串对象入参问题

File "\*\*\*\*\*\*", line 11, in startDump

memoryData = json.loads(sys.argv[1])

File "/usr/local/Cellar/python@2/2.7.15\_1/Frameworks/Python.framework/Versions/2.7/lib/python2.7/json/\_\_init\_\_.py", line 339, in loads

return _default_decoder.decode(s)

File "/usr/local/Cellar/python@2/2.7.15\_1/Frameworks/Python.framework/Versions/2.7/lib/python2.7/json/decoder.py", line 364, in decode

obj, end = self.raw_decode(s, idx=_w(s, 0).end())

File "/usr/local/Cellar/python@2/2.7.15\_1/Frameworks/Python.framework/Versions/2.7/lib/python2.7/json/decoder.py", line 382, in raw_decode

raise ValueError("No JSON object could be decoded")

ValueError: No JSON object could be decoded

针对Python脚本调用,JSON字符串对象作为入参,传入的JSON字符串对象需要加单引号处理,比如在JavaScript中示例处理如下:

'\'' + JSON.stringify(cpuRateJSON) + '\''

3.3、Python需要显示声明参数的类型

在Python中需要指明参数的类型,解析获取到JSON对象中的值之后,Python并不会根据参数来判断是什么类型,需要指明要转化的对象参数类型,比如把系统时间戳转化成float值类型:float(memoryData[0][“time”])

Traceback (most recent call last):

File "\*\*\*\*\*\*\*", line 21, in startDump

timeArray.append(timeStamp(memoryItem["time"]))

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

***93道网络安全面试题***

内容实在太多,不一一截图了

### 黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

#### 1️⃣零基础入门

##### ① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的**学习成长路线图**。可以说是**最科学最系统的学习路线**,大家跟着这个大的方向学习准没问题。

##### ② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

有配套的视频提供:

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)**

[外链图片转存中...(img-50duSF50-1713478027195)]

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

1025

1025

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?