import android.widget.Button;

import android.widget.EditText;

import android.widget.TextView;

import android.widget.Toast;

import tsou.com.encryption.R;

import tsou.com.encryption.base64.Base64Utils;

/**

-

一、什么Base64算法?

-

-

Base64是网络上最常见的用于传输8Bit字节代码的编码方式之一,

-

Base64并不是安全领域的加密算法,其实Base64只能算是一个编码算法,

-

对数据内容进行编码来适合传输。标准Base64编码解码无需额外信息即完全可逆,

-

即使你自己自定义字符集设计一种类Base64的编码方式用于数据加密,

-

在多数场景下也较容易破解。Base64编码本质上是一种将二进制数据转成文本数据的方案。

-

对于非二进制数据,是先将其转换成二进制形式,然后每连续6比特(2的6次方=64)

-

计算其十进制值,根据该值在A–Z,a–z,0–9,+,/ 这64个字符中找到对应的字符,

-

最终得到一个文本字符串。基本规则如下几点:

-

-

- 标准Base64只有64个字符(英文大小写、数字和+、/)以及用作后缀等号;

-

-

- Base64是把3个字节变成4个可打印字符,

-

所以Base64编码后的字符串一定能被4整除(不算用作后缀的等号);

-

-

- 等号一定用作后缀,且数目一定是0个、1个或2个。这是因为如果原文长度不能被3整除,

-

Base64要在后面添加\0凑齐3n位。为了正确还原,添加了几个\0就加上几个等号。

-

显然添加等号的数目只能是0、1或2;

-

-

- 严格来说Base64不能算是一种加密,只能说是编码转换。。

*/

public class Base64Activity extends AppCompatActivity implements View.OnClickListener {

private EditText encryptionContext;

private Button encryption;

private TextView tvEncryption;

private Button decode;

private TextView tvDecode;

private Activity mActivity;

private Context mContext;

@Override

protected void onCreate(Bundle savedInstanceState) {

super.onCreate(savedInstanceState);

setContentView(R.layout.activity_aes);

mActivity = this;

mContext = this;

encryptionContext = (EditText) findViewById(R.id.et_encryption_context);

encryption = (Button) findViewById(R.id.btn_encryption);

tvEncryption = (TextView) findViewById(R.id.tv_encryption);

decode = (Button) findViewById(R.id.btn_decode);

tvDecode = (TextView) findViewById(R.id.tv_decode);

initListener();

}

private void initListener() {

encryption.setOnClickListener(this);

decode.setOnClickListener(this);

}

@Override

public void onClick(View view) {

switch (view.getId()) {

case R.id.btn_encryption://加密

String encryptionString = encryptionContext.getText().toString().trim();

if (TextUtils.isEmpty(encryptionString)) {

Toast.makeText(mContext, “请输入加密内容”, Toast.LENGTH_SHORT).show();

return;

}

String encode = Base64Utils.encodeString(encryptionString);

tvEncryption.setText(encode);

break;

case R.id.btn_decode://解密

String decodeString = tvEncryption.getText().toString().trim();

if (TextUtils.isEmpty(decodeString)) {

Toast.makeText(mContext, “请先加密”, Toast.LENGTH_SHORT).show();

return;

}

String decode = Base64Utils.decodeString(decodeString);

tvDecode.setText(decode);

break;

}

}

}

Base64Utils

package tsou.com.encryption.base64;

import android.util.Base64;

import java.io.File;

import java.io.FileInputStream;

import java.io.FileOutputStream;

/**

-

Created by Administrator on 2017/9/20 0020.

-

-

无论是编码还是解码都会有一个参数Flags,Android提供了以下几种

-

-

DEFAULT 这个参数是默认,使用默认的方法来加密

-

-

NO_PADDING 这个参数是略去加密字符串最后的”=”

-

-

NO_WRAP 这个参数意思是略去所有的换行符(设置后CRLF就没用了)

-

-

CRLF 这个参数看起来比较眼熟,它就是Win风格的换行符,意思就是使用CR LF这一对作为一行的结尾而不是Unix风格的LF

-

-

URL_SAFE 这个参数意思是加密时不使用对URL和文件名有特殊意义的字符来作为加密字符,具体就是以-和_取代+和/

*/

public class Base64Utils {

/**

-

字符串进行Base64编码加密

-

@param str

-

@return

*/

public static String encodeString(String str) {

return Base64.encodeToString(str.getBytes(), Base64.DEFAULT);

}

/**

-

字符串进行Base64解码解密

-

@param encodedString

-

@return

*/

public static String decodeString(String encodedString) {

return new String(Base64.decode(encodedString, Base64.DEFAULT));

}

/**

-

对文件进行Base64编码加密

-

@param path

-

@return

*/

public static String encodeFile(String path) {

File file = new File(path);

FileInputStream inputFile = null;

try {

inputFile = new FileInputStream(file);

byte[] buffer = new byte[(int) file.length()];

inputFile.read(buffer);

inputFile.close();

return Base64.encodeToString(buffer, Base64.DEFAULT);

} catch (Exception e) {

e.printStackTrace();

}

return “”;

}

/**

-

对文件进行Base64解码解密

-

@param encodedPath

-

@return

*/

public static void decodeFile(String encodedPath) {

File desFile = new File(encodedPath);

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数初中级Android工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则近万的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

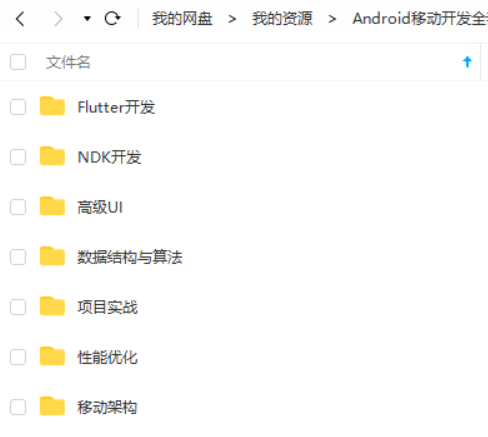

因此收集整理了一份《2024年Android移动开发全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

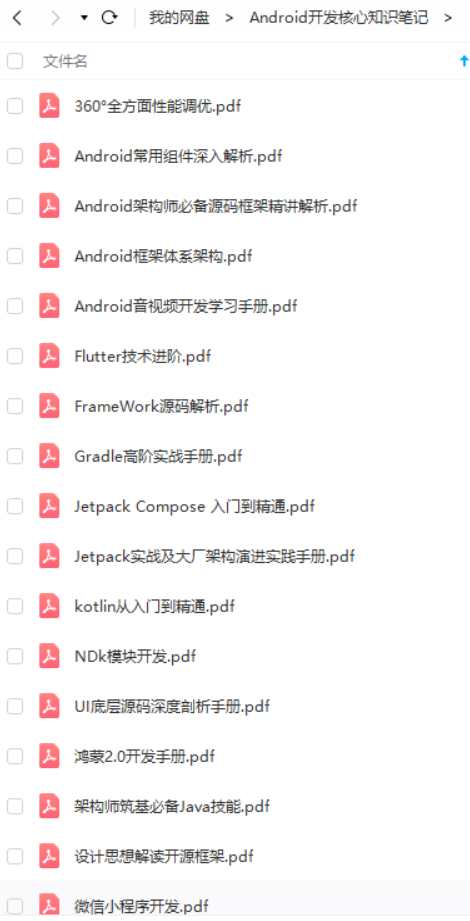

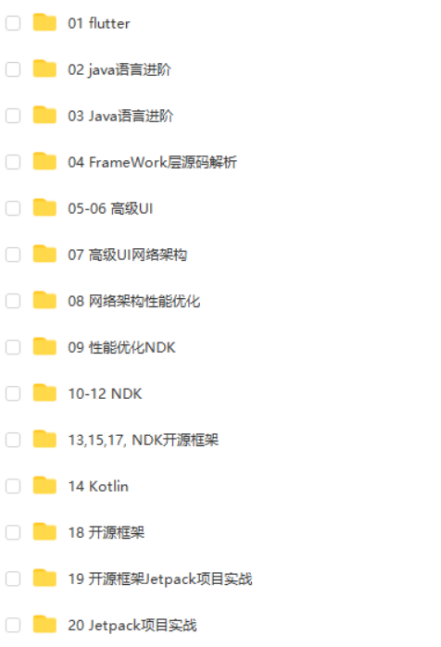

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上Android开发知识点,真正体系化!

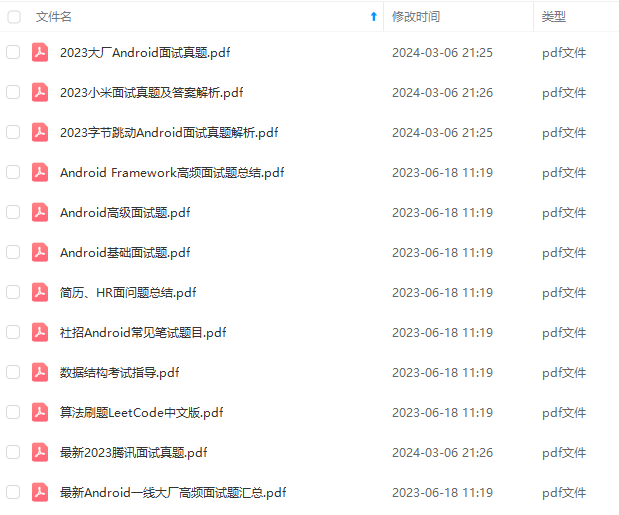

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

如果你觉得这些内容对你有帮助,可以扫码获取!!(备注:Android)

最后附上:我们之前因为秋招收集的二十套一二线互联网公司Android面试真题 (含BAT、小米、华为、美团、滴滴)和我自己整理Android复习笔记(包含Android基础知识点、Android扩展知识点、Android源码解析、设计模式汇总、Gradle知识点、常见算法题汇总)

面试成功其实是必然的,因为我做足了充分的准备工作,包括刷题啊,看一些Android核心的知识点,看一些面试的博客吸取大家面试的一些经验,下面这份PDF是我翻阅了差不多1个月左右一些Android大博主的博客从他们那里取其精华去其糟泊所整理出来的一些Android的核心知识点, 全部都是精华中的精华,我能面试到现在资深开发人员跟我整理的这本Android核心知识点有密不可分的关系,在这里本着共赢的心态分享给各位朋友。

这份PDF囊括了JVM,Java集合,Java多线程并发,Java基础,生命周期,微服务, 进程,Parcelable 接口,IPC,屏幕适配,线程异步,ART,架构,Jetpack,NDK开发,计算机网络基础,类加载器,Android 开源库源码分析,设计模式汇总,Gradle 知识点汇总…

由于篇幅有限,就不做过多的介绍,大家请自行脑补

《互联网大厂面试真题解析、进阶开发核心学习笔记、全套讲解视频、实战项目源码讲义》点击传送门即可获取!

droid核心知识点有密不可分的关系,在这里本着共赢的心态分享给各位朋友。

[外链图片转存中…(img-j6oZbrq5-1713296936275)]

这份PDF囊括了JVM,Java集合,Java多线程并发,Java基础,生命周期,微服务, 进程,Parcelable 接口,IPC,屏幕适配,线程异步,ART,架构,Jetpack,NDK开发,计算机网络基础,类加载器,Android 开源库源码分析,设计模式汇总,Gradle 知识点汇总…

由于篇幅有限,就不做过多的介绍,大家请自行脑补

《互联网大厂面试真题解析、进阶开发核心学习笔记、全套讲解视频、实战项目源码讲义》点击传送门即可获取!

1123

1123

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?