到底是怎么回事呢?其实英文好的读者可以点上面第二条和第三条链接,里面已经解释得很清楚了。简单来说,这些邮件实际上都是 fake spam,可以认为是假的勒索邮件,因此不需要太过担心。

这实际上确实是同一个人或者同一个组织所为的,他(们)采取广撒网的方式随机向目标发送邮件,套路不外乎就是在邮件开头先煞有其事地指出你的密码,然后 blabla 一大堆威胁的话,最后让你在限定时间内打钱给他。这封邮件之所以轻易唬住人,是因为邮件中提及到了你的密码(大部分是旧密码),甚至你的手机号码等,但这些数据实际上来源于某次信息泄露,邮件发布者拿到了这些数据,开始勒索敲诈。谁真的信了,谁就“上钩”了。

这个人狡猾的地方在于,他会多次变更邮件的用词和结构,使得每次发的内容“看起来”都不太一样。上面的帖子中就有人收集并记录了他发的邮件中的各个关键词:

这么做的原因我猜测有两个:

第一个是为了绕过邮箱的垃圾邮件过滤机制,因为邮箱是可以根据关键词过滤邮件的,所以时常更改用词可以保证自己的邮件送达收件人手中。

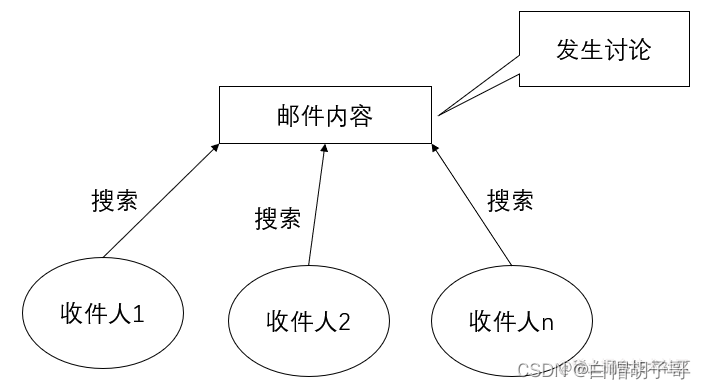

第二个是降低其他人进行搜索的命中率。 这个要稍微解释一下,设想我们是收件人,那么在我们收到勒索邮件的时候,很可能会在搜索引擎中输入邮件内容,试图找到与自己有类似遭遇的人,并结合各方说法推敲邮件的可信程度(就像我现在在做的一样)。假设这个邮件发布者使用的一直是同一套邮件模板,那么收件人在搜索引擎中搜索的内容就基本是相同的,并且在最后都会被导向同一个地方(可能是某个社区或者论坛),并在这个地方产生讨论(包括邮件真伪的辨别,防范措施等):

那么对下一个收件人来说,他也只需要搜索同样的邮件内容,就能轻松找到相关帖子,从而避免被勒索。

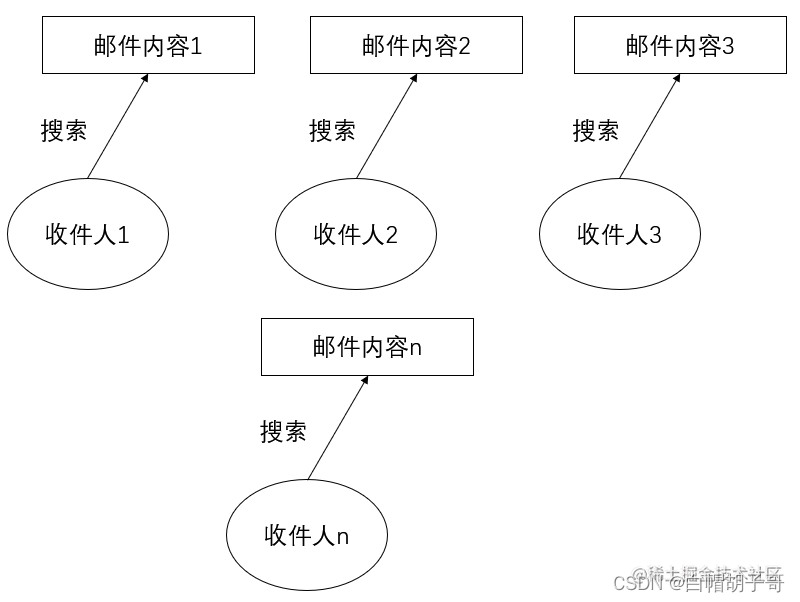

不过这个邮件发布者很清楚这一点,所以他经常变更邮件的模板 —— 这其实相当于增加了我们搜索的难度,因为在变更邮件模板的情况下,各个收件人在搜索引擎中输入的内容都是不同的,这也使得他们最终被导向的地方都是不同的:

在这里,之前相对集中的“讨论”被“分割”了,各个地方发生了不同的讨论,有的讨论能够让收件人“避雷”,而有的讨论可能造成了一定程度的误导,往好的方向想,即便最终并没有导致收件人被勒索,也增加了收件人共同参与讨论、寻找最佳解决方案的难度。

幸运的是,邮件发布者并没有达到他的目的。在我上面发的最后一个链接中,发帖者最难能可贵的地方在于,他在发帖解释 fake spam 的同时,建议所有收到类似勒索邮件的人隐去个人信息并把邮件原文 post 到底下的评论中,这样做实际上相当于在网页中汇集了大量的相关邮件,使得收件人能够更容易地被导向到这个帖子,进而辨别邮件真伪,避免被勒索:

这应该就是所谓的“前人栽树,后人乘凉”了,这次我之所以能够迅速找到这个帖子(直接出现在搜索结果前排),真的可以说是多亏了这位老外。按照惯例,我也在底下评论中贴出了朋友邮件中的内容,希望可以帮助后面遇到同样问题的网友:

所以,如果你“不幸”也收到了这封勒索邮件,并且已经确定了是同一个人发送的,请保持冷静,不要慌,下面是一些你可以采取的措施:

- 把邮件扔到垃圾箱,屏蔽发送者。切记不要点击邮件中给出的任何链接,也不要对发送者做出任何回应

- 如果邮件中提及的是自己以前曾经用过的密码,可以不用理会;如果是现阶段正在使用的密码(有部分评论称遇到了这种情况),请马上修改密码。have I been pwned 网站可用于检测个人数据是否遭遇了信息泄露,你可以尝试在里面输入自己的邮箱地址,若信息被泄露,将会收到一封包含密码的邮件。

- 最最重要的,喝水不忘打井人,我们务必要感谢这些让我们成功“避雷”的网友。因此如果有条件的话,请在这个帖子的评论底下贴出你收到的邮件内容(不过要注意私人信息必须打码),帮助后续遇到相同问题的人。要提醒的是,reddit 的这个帖子每隔一段时间会做一次归档,已归档的帖子无法再评论,所以如果上面这个帖子无法评论的话,尝试搜索 part6 或者 part7 等(事实上,最早的帖子是 part1,发布时间已经是一年前了)。

另外,个人习惯也是很重要的:

- 尝试使用 password manager,为每个账号生成一个更安全、更复杂的密码

- 对一些平台或者应用,建议开启更加安全的二步验证

- 务必不要点击来路不明的链接,下载莫名其妙的软件

最后,这篇文章虽然只是简单的记录,但希望能起到一些实质性的帮助 —— 至少在收到类似勒索邮件的时候,我们需要保持冷静,保持鉴别力。

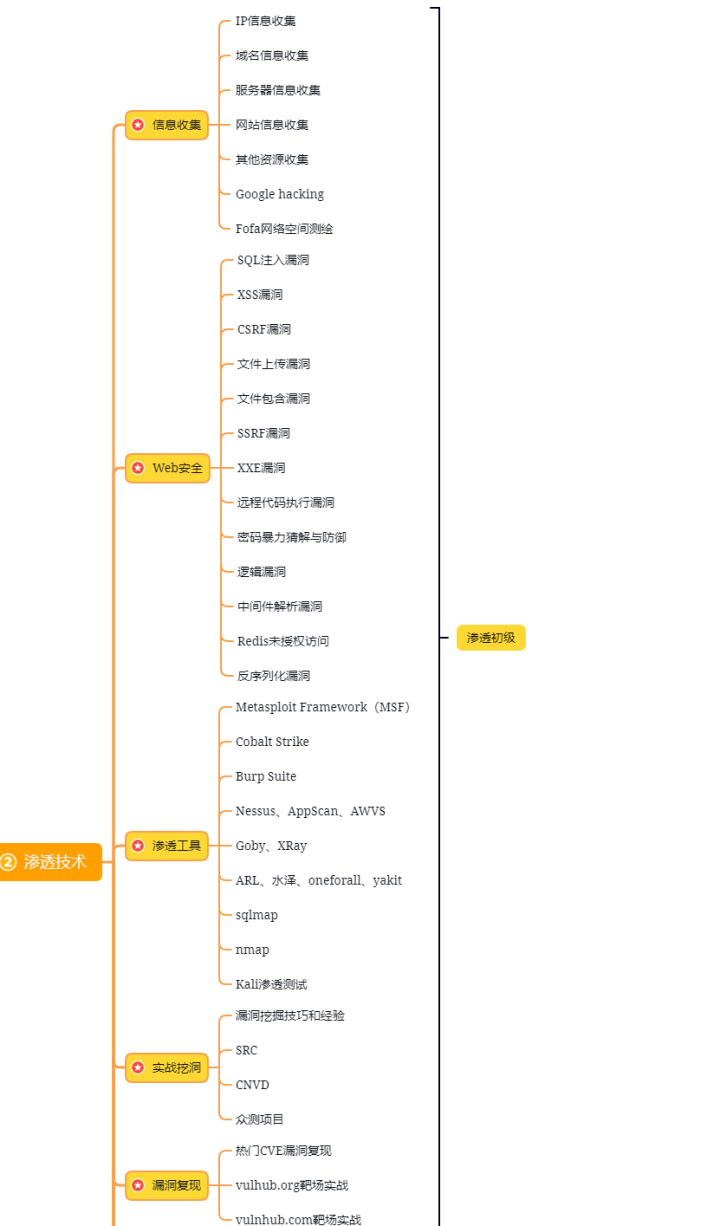

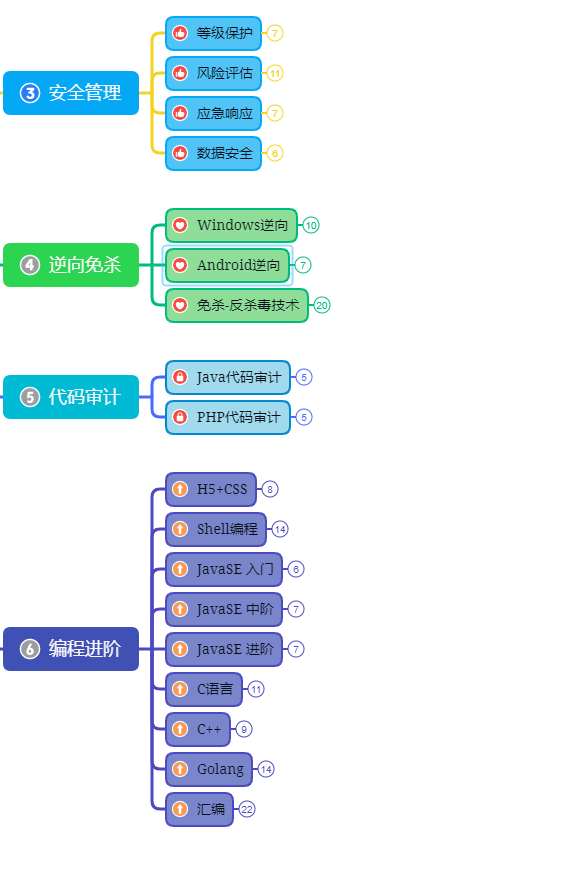

网络安全工程师企业级学习路线

第一阶段:安全基础(入门)

第二阶段:Web渗透(初级网安工程师)

第三阶段:进阶部分(中级网络安全工程师)

学习资源分享

扫描下方二维码可免费领取

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

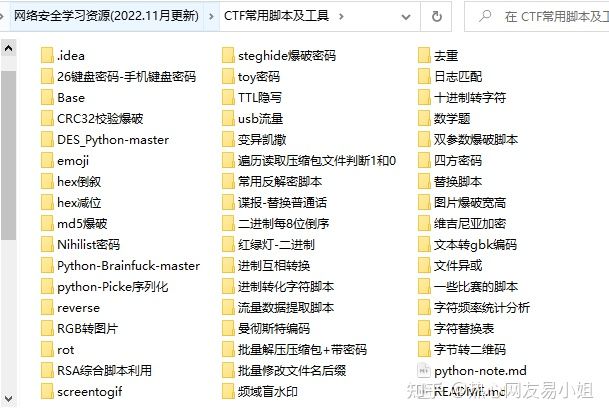

因篇幅有限,仅展示部分资料

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1823

1823

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?