给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

Kibana可以给使用者提供一个Elasticsearch的可视化界面,便于交互。

运行Kibana容器

接下来,开始部署Kibana容器,并将其连接到Elasticsearch:

docker run -d --name kibana -e ELASTICSEARCH\_HOSTS=http://es:9200 --network=es-net -p 5601:5601 kibana:7.12.1

参数解释

docker run: 这是Docker的基本命令之一,用于创建一个新的容器并运行一个镜像。-d: 这个参数表示“detached”,即在后台运行容器。容器将在启动后立即在后台运行,不会占用当前的命令行界面。--name kibana: 为新创建的容器指定一个名称,这里命名为kibana。这使得在后续的命令中可以通过这个名字来引用或管理该容器。-e ELASTICSEARCH_HOSTS=http://es:9200: 设置环境变量ELASTICSEARCH_HOSTS,告诉Kibana如何连接到Elasticsearch。这里指定了一个HTTP协议的地址,http://es:9200,其中es是Elasticsearch容器的名称,9200是Elasticsearch服务运行的默认端口。由于Kibana和Elasticsearch都在同一个名为es-net的Docker网络中,所以可以使用容器名作为主机名。--network=es-net: 指定容器加入名为es-net的Docker网络。这个网络必须事先通过docker network create es-net命令创建。加入网络后,容器可以通过网络与其他容器通信,这里主要是为了让Kibana能够访问同一网络中的Elasticsearch容器。-p 5601:5601: 端口映射参数,将容器的5601端口映射到宿主机的5601端口。Kibana的Web界面默认监听5601端口,通过这个映射,用户可以通过访问宿主机的5601端口来使用Kibana的Web界面。kibana:7.12.1: 这里使用的是Kibana版本要与Es版本一致。

验证部署是否成功

打开浏览器并在地址栏中输入: http://服务器IP地址:5601即可看到Kibana的响应结果如下图所示

安装与配置IK分词器

IK分词器是Elasticsearch中非常流行的中文分词插件,它能够更好地处理中文文本数据。

下载并安装IK分词器

# 进入容器内部

docker exec -it elasticsearch /bin/bash

# 下载并安装

./bin/elasticsearch-plugin install https://github.com/medcl/elasticsearch-analysis-ik/releases/download/v7.12.1/elasticsearch-analysis-ik-7.12.1.zip

#退出

exit

#重启容器

docker restart es

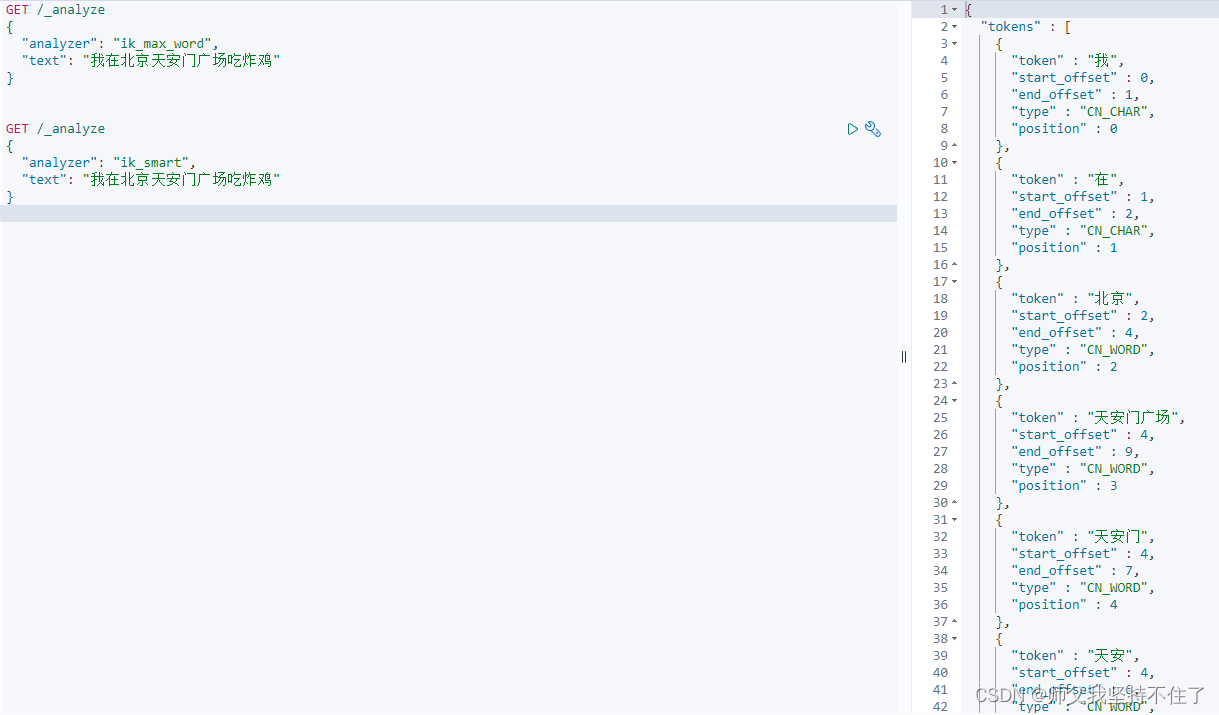

测试IK分词器是否成功

# IK分词器包含两种模式:

ik_smart:最少切分

ik_max_word:最细切分

# 复制语句

GET /_analyze

{

"analyzer": "ik\_max\_word",

"text": "我在北京天安门广场吃炸鸡"

}

具体效果自行使用Kibana中DevTools界面测试,该界面中可以编写DSL来操作Elasticsearch。并且对DSL语句有自动补全功能以及错误提示。

配置安全加密

为了提升Es数据的安全性,我们需要对Elasticsearch数据库加密以及和Kibana之间的通信加密。

修改Elasticsearch配置

首先,我们需要修改Elasticsearch的配置文件来启用X-Pack安全功能:

# 进入es镜像内

docker exec -it /bin/bash

# 打开es配置文件

vi ./config/elasticsearch.yml

# 将以下内容粘贴并保存

xpack.security.enabled: true

xpack.security.transport.ssl.enabled: true

生成SSL证书和密码

接下来,我们需要生成SSL证书,并为Elasticsearch的用户设置密码:

# 执行以下命令一路回车即可,回车完后会打印生成的密码

./bin/elasticsearch-certutil ca

./bin/elasticsearch-certutil cert --ca elastic-stack-ca.p12

# 将整数移动至config文件后随机生成密码,并记录密码

mv elastic-certificates.p12 ./config

./bin/elasticsearch-setup-passwords auto

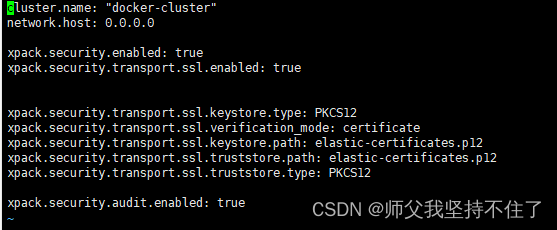

# 增加配置并保存

xpack.security.transport.ssl.keystore.type: PKCS12

xpack.security.transport.ssl.verification_mode: certificate

xpack.security.transport.ssl.keystore.path: elastic-certificates.p12

xpack.security.transport.ssl.truststore.path: elastic-certificates.p12

xpack.security.transport.ssl.truststore.type: PKCS12

xpack.security.audit.enabled: true

# 以下内容为生成后的结果,后续主要用到Changed password for user elastic

--------------------------------以下内容为生成后的结果--------------------------------

Changed password for user apm_system

PASSWORD apm_system = qRNhHlJqO3xD9KIZZFus

Changed password for user kibana_system

PASSWORD kibana_system = 2AhcEDhU8DCOR4AKmqKs

Changed password for user kibana

PASSWORD kibana = 2AhcEDhU8DCOR4AKmqKs

Changed password for user logstash_system

PASSWORD logstash_system = Zmx7tHZzdRboY16BAWCj

Changed password for user beats_system

PASSWORD beats_system = StwrK1JTlBXcz6y978Ux

Changed password for user remote_monitoring_user

PASSWORD remote_monitoring_user = V1eBRMD0QbXln21JNgGP

Changed password for user elastic

PASSWORD elastic = nRPUwYqqqM8suo24CrC0

----------------------------------------------------------------------------------

最终配置文件结果如下图

重启Elasticsearch容器

# 重启Elasticsearch容器以应用更改:

docker restart es

更新Kibana配置

更新Kibana的配置文件:

docker exec -it kibana /bin/bash

vi ./config/kibana.yml

添加以下配置:

学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

679

679

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?