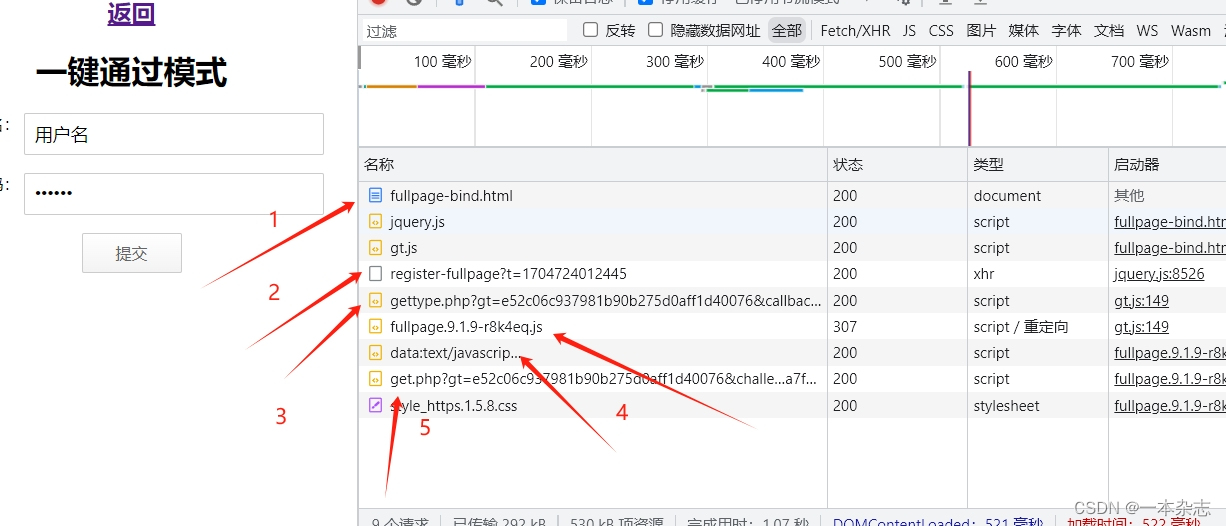

2.获取challenge与gt参数

3.加载静态资源文件

4.无感加密js文件

5.响应一些用于加密的参数:c、s等

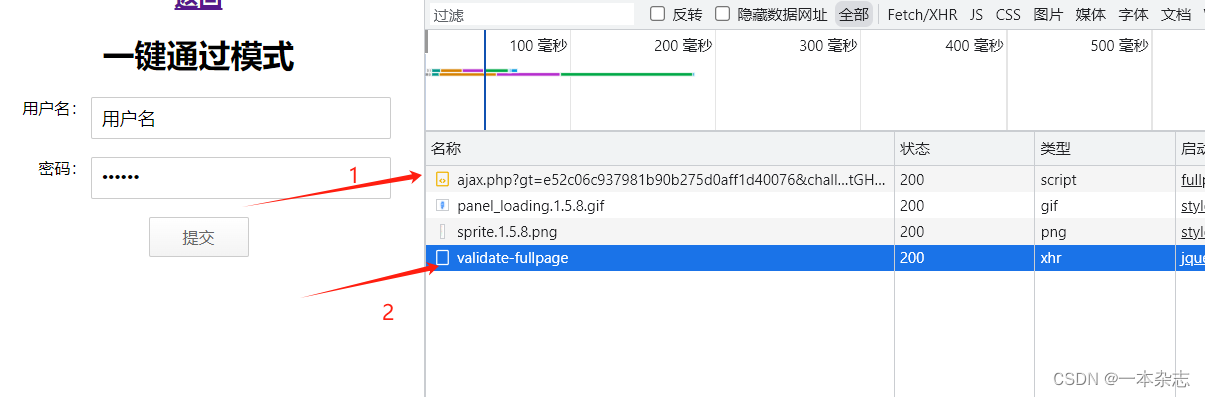

(二)、点击提交后会加载

1.点击提交后请求的接口

2.模拟用户登陆成功的接口(提交请求成功后返回的validate)

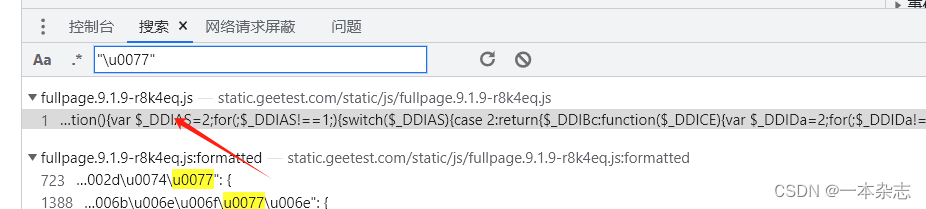

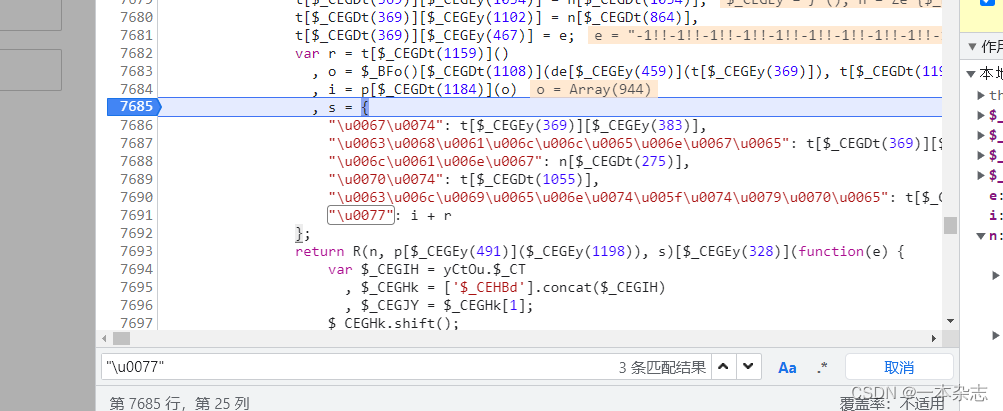

二、参数加密位置

1.全局搜索w参数,由于网页进行了编码处理,就搜索:\u0077

2.进入该文件后继续搜索,找到位置后进行打断点调试

三、扣代码

1.与3代的其他验证码的扣代码方法都类似,都是找到w参数生成的入口后,在入口处进行跟栈调试。

2.由于代码都是进行ob混淆处理的,我们先对代码进行解混淆后会更方便我们调试。

3.解混淆后,可以看得出来更直观的明白代码的逻辑:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

819

819

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?