题目分析1

首先打开这个题目的链接的时候,看到了ret2syscall,以为是一个纯正的syscall的题,结果,做的时候发现这个题的危险函数限制的字符串个数不足以写入syscall需要的所有地址,所以,这里参考dalao们的方法,/做出了这道题,这里记录一下。

首先,checksec看一下这个题目的保护以及架构:

是一个32位小端序程序,开了栈不可执行的保护,所以初步判断,stack的ret2shellcode就无法完成,之后打开IDA反编译程序,从main函数中找到只存在一个初始化环境的函数和一个vulnerable()函数,进入这个函数:

发现read函数读取的字符串数目不足以用来进行ret2syscall,所以,这里就用到了其他的方法,就是找sh的地址以及通过system()函数的地址拼接起来,根据栈上的局部变量传递参数的方式,构造一个system(“sh”)出来,大致的思路就是这样,具体实现中犯了难,那就是,怎么找到sh的地址,在正式操作之前讲一下相关的工具的知识点,那就是ROPgadget的使用方式:

ROPgadget基础使用:

1.查找这个程序中零零碎碎的汇编代码片段的地址:

ROPgadget --binary 文件名 --only "pop|ret" | grep rdi

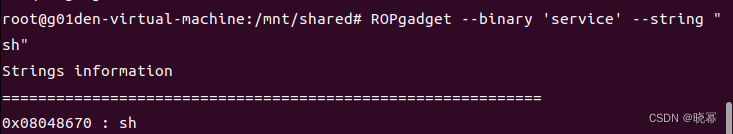

2.查找字符串的地址:

ROPgadget --binary 文件名 --sting 'sh'

编写脚本代码:

根据之前的内容即可开始编写脚本代码:

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

231

231

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?