给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

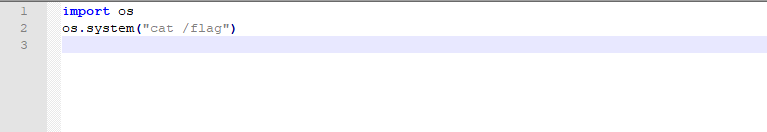

Flask_FileUpload:

是一个上传点,F12有提示 关键字是只能上传 jpg 和 png 格式 ,

还有就是黄色字的提示(给我这个文件,我会用python把运行结果返回给你!)

新建一个txt 然后写入 一串python的操作系统调用命令 查看flag 后缀改为图片格式即可 。

滑稽:

直接F12 查看源代码 即可看到flag (就是有点费眼睛,滑稽=.=)

计算器:

直接F12查看源代码 然后修改 maxlength=“xx” 大于输出结果即可 随便改都可以 只要大于一就行。

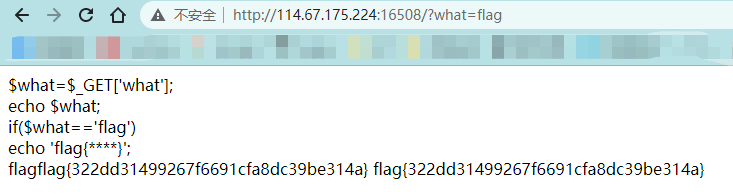

GET:

通过url传入what的值,让其等于flag,直接构造url就得到flag。

POST:

矛盾:

即num既不能是数字字符,但是要等于1,我们可以想到用科学计数法表示数字1,既不是纯数字,其值又等于1因此

构造payload num=1*e*0.1

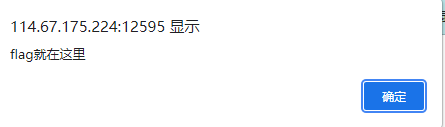

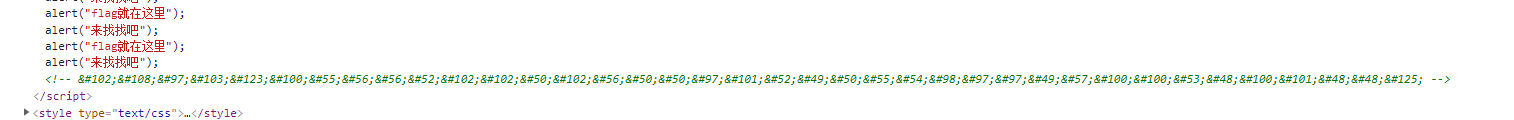

alert:

是一个弹窗 F12 找到一些线索,估计是编码,看了一下下面的评论知道是Unicode编码

http://tool.chinaz.com/tools/unicode.aspx?qq-pf-to=pcqq.group(Unicode码转ASCII码)

你必须让他停下:

发现是一个一直在闪的页面 使用bp 抓包 发送到requencer --send 随便点几下在 到10.jpg 发现了flag

game1:

就挺好玩的,玩个两盘热热身 开始做题了 ,咳咳 游戏结束先抓个包

这里的sign显示是加密的。这里是zMNTA,这里我好几次都是zM开头的 ==结束的,查看源代码。

这里的sign显示是加密的。这里是zMNTA,这里我好几次都是zM开头的 ==结束的,查看源代码。

由此可得sign值由三个部分组成 zM +base64编码+==

score.php?score=999999&ip=223.91.4.87&sign=zMOTk5OTk5==

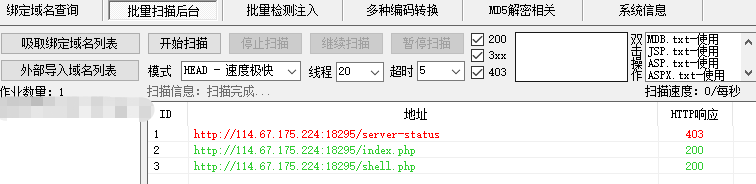

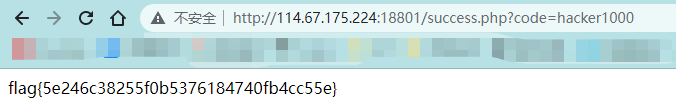

网站被黑:

使用御剑扫一下后台 有个shell.php 密码是 hack 弱口令

本地管理员:

F12 看源代码 有个base64 的 提示 就是登入的账号密码 提示 ip 禁止访问 使用bp抓个包 然后在包里面添加 X-Forwarded-For: 127.0.0.1

bp:

弱密码top1000?z??? 根据给的提示 bp抓包 进行暴力破解 进行长度判断 最后得到密码zxc123 然后登入 即可获取 flag 。

字典下载链接:http://www.yesck.com/down/TOP1000password.txt(百度找到,这种字典网上一大堆随便找)

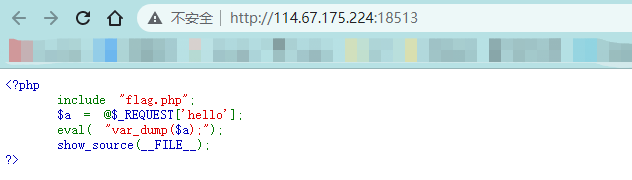

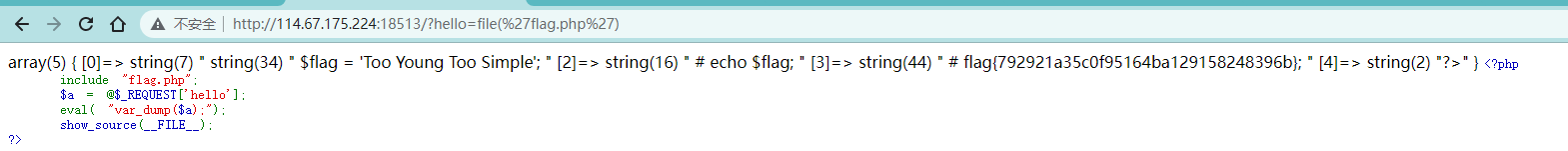

eval:

<?php

include "flag.php"; ///include是将flag.php文件包含进页面代码

$a = @$_REQUEST['hello']; ///$\_REQUEST可以用于接受传递POST或GET

eval( "var\_dump($a);"); ///eval函数可以把字符串当作php命令执行

show\_source(__FILE__);

?>

知道了这串代码啥意思我们就可以 写个payload 方法有很多种 做出来即可

ip/?hello=file('flag.php')

变量1:

虽然没有怎么学过php 大概看得懂 可以猜想 $ args很有可能是一个数组,想到会是超全局变量$GLOBALS

通过构造一个GET参数,直接传GET一个全局变量即可

?args=GLOBALS

头等舱:

确实什么都没有 bp抓包 send 即可

社工-伪造:

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

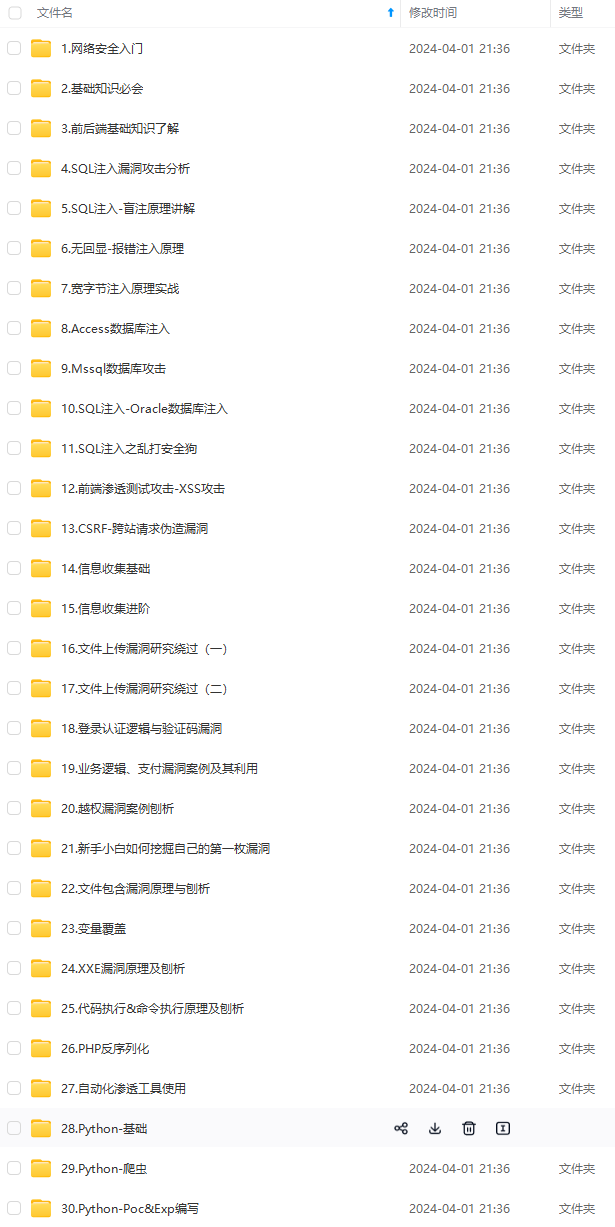

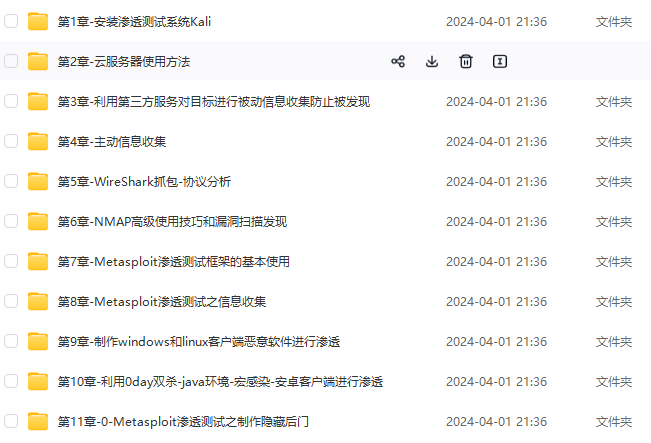

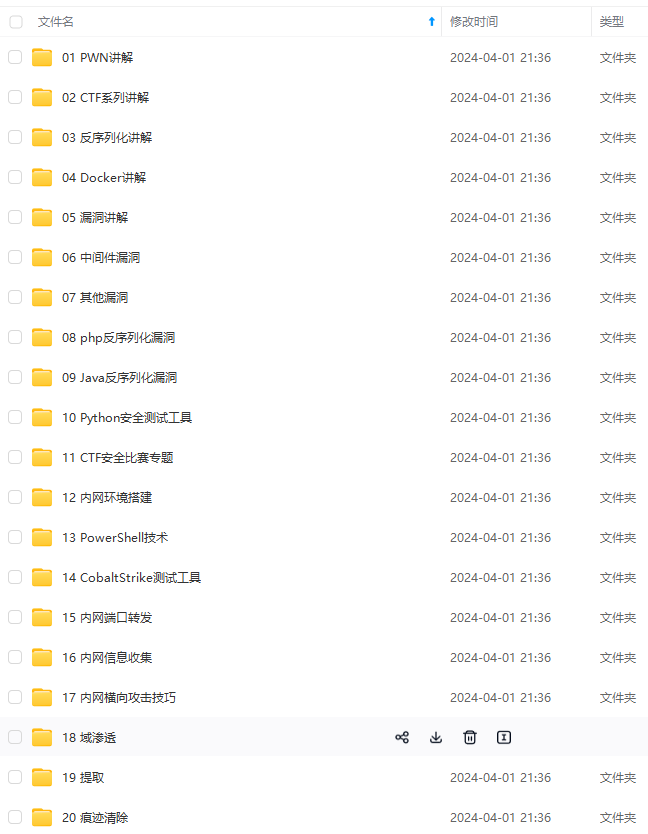

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

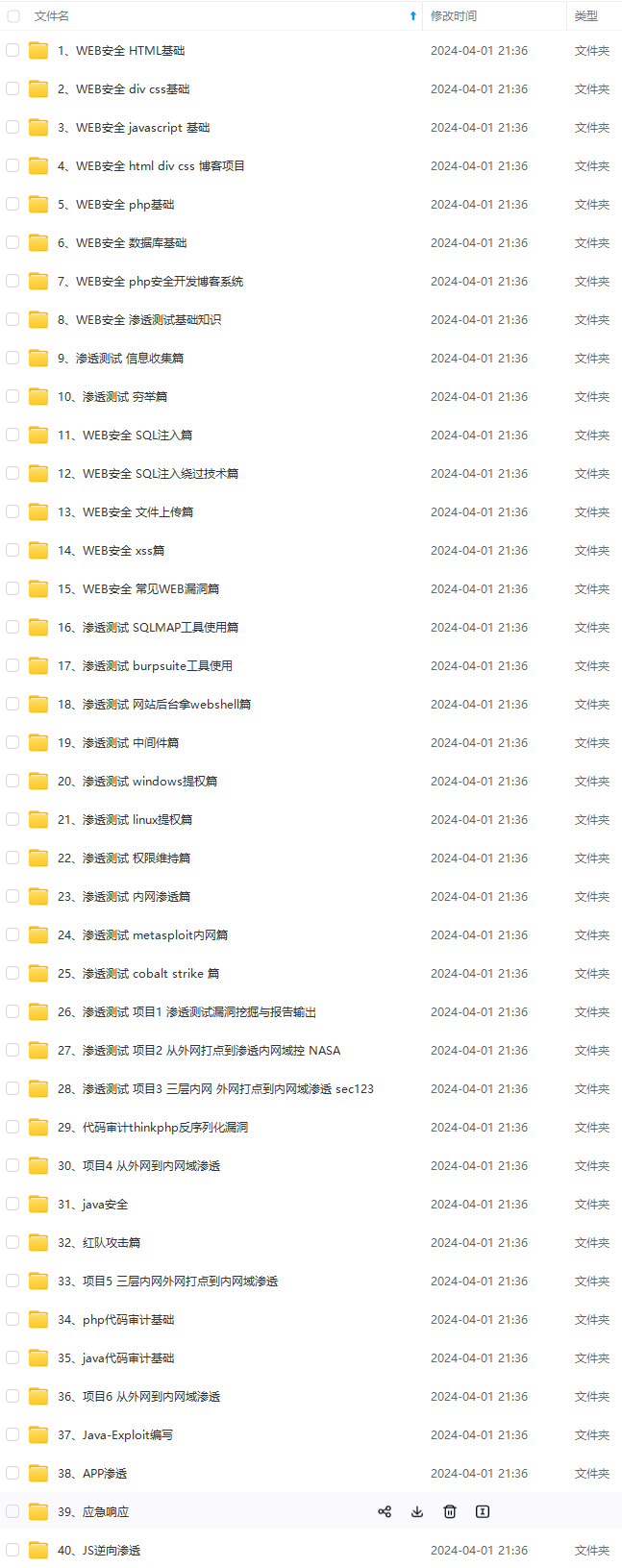

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!**

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

9145

9145

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?