先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

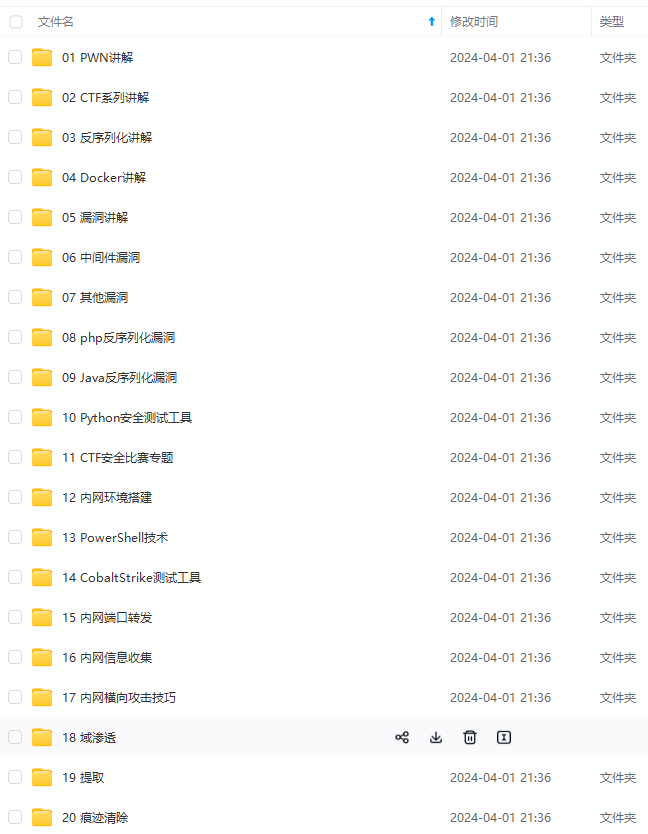

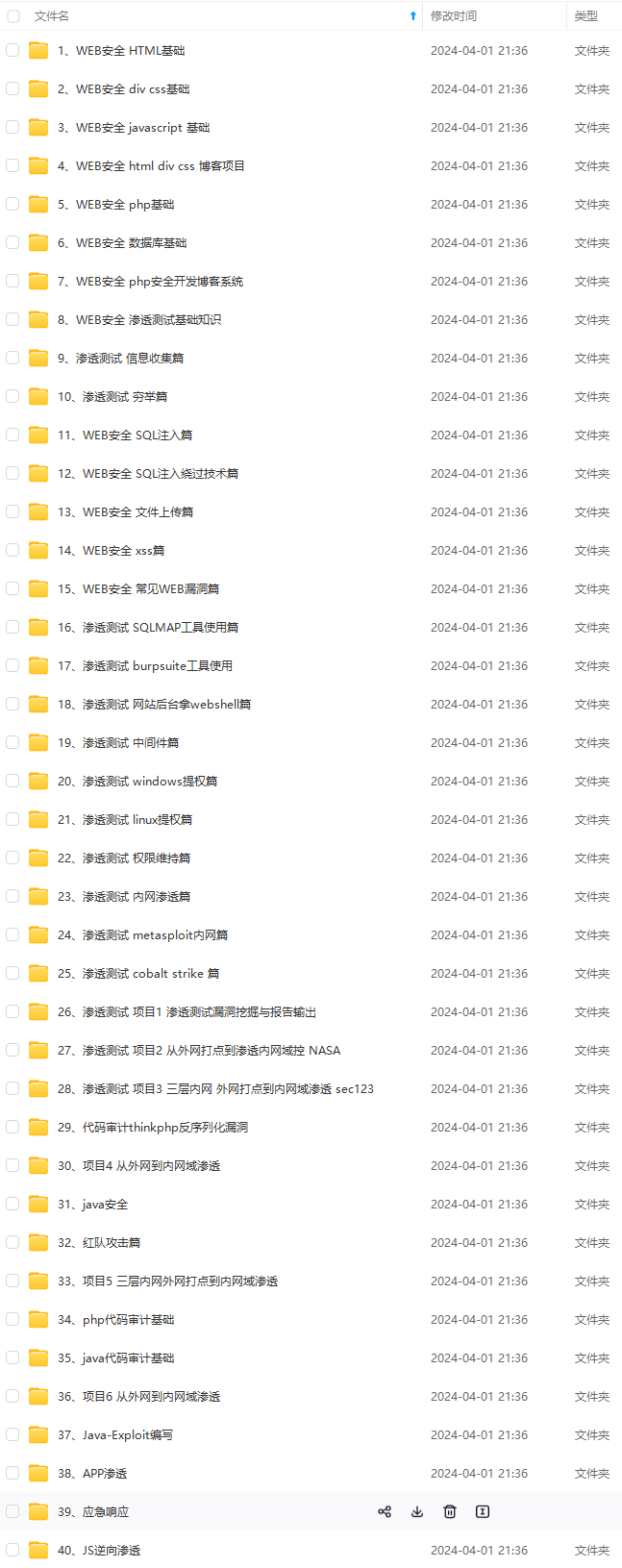

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

CVE-2022-26809 RCE

CVE 描述

CVE-2022-26809 - 核心 Windows 组件 (RPC) 的弱点获得 9.8 的 CVSS 分数并非没有原因,因为攻击不需要身份验证并且可以通过网络远程执行,并且可能导致远程代码执行 ( RCE) 具有 RPC 服务的权限,这取决于托管 RPC 运行时的进程。运气好的话,这个严重的错误允许访问运行 SMB 的未打补丁的 Windows 主机。该漏洞既可以从网络外部被利用以破坏它,也可以在网络中的机器之间被利用。

- https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-26809

- https://www.pwndefend.com/2022/04/14/cve-2022-26809/

影响范围

测试易受攻击的主机:

- Microsoft Microsoft Windows RT 8.1

- Microsoft Microsoft Windows 8.1 for x64-based systems

- Microsoft Microsoft Windows 8.1 for 32-bit systems

- Microsoft Microsoft Windows 7 for x64-based Systems SP1

- Microsoft Microsoft Windows 7 for 32-bit Systems SP1

- Microsoft Microsoft Windows 10 for x64-based Systems

- Microsoft Microsoft Windows 10 for 32-bit Systems

- Microsoft Microsoft Windows 10 21H2 for x64-based Systems

- Microsoft Microsoft Windows 10 21H2 for ARM64-based Systems

- Microsoft Microsoft Windows 10 21H2 for 32-bit Systems

- Microsoft Microsoft Windows 10 21H1 for x64-based Systems

- Microsoft Microsoft Windows 10 21H1 for ARM64-based Systems

- Microsoft Microsoft Windows 10 21H1 for 32-bit Systems

- Microsoft Microsoft Windows 10 20H2 for x64-based Systems

- Microsoft Microsoft Windows 10 20H2 for ARM64-based Systems

- Microsoft Microsoft Windows 10 20H2 for 32-bit Systems

- Microsoft Microsoft Windows 10 1909 for x64-based Systems

- Microsoft Microsoft Windows 10 1909 for ARM64-based Systems

- Microsoft Microsoft Windows 10 1909 for 32-bit Systems

- Microsoft Microsoft Windows 10 1809 for x64-based Systems

- Microsoft Microsoft Windows 10 1809 for ARM64-based Systems

- Microsoft Microsoft Windows 10 1809 for 32-bit Systems

- Microsoft Microsoft Windows 10 1607 for x64-based Systems

- Microsoft Microsoft Windows 10 1607 for 32-bit Systems

- Microsoft Microsoft Windows 11 for x64-based Systems

- Microsoft Microsoft Windows 11 for ARM64-based Systems

- Microsoft Microsoft Windows Server 20H2(Server Core Installation)

- Microsoft Microsoft Windows Server 2022(Server Core installation)

- Microsoft Microsoft Windows Server 2022

- Microsoft Microsoft Windows Server 2019(Server Core installation)

- Microsoft Microsoft Windows Server 2019

- Microsoft Microsoft Windows Server 2016(Server Core installation)

- Microsoft Microsoft Windows Server 2016

- Microsoft Microsoft Windows Server 2012(Server Core installation)

- Microsoft Microsoft Windows Server 2012 R2(Server Core installati

- Microsoft Microsoft Windows Server 2012 R2

- Microsoft Microsoft Windows Server 2012

- Microsoft Microsoft Windows Server 2008 R2 for x64-based Systems

- Microsoft Microsoft Windows Server 2008 R2 for x64-based Systems

- Microsoft Microsoft Windows Server 2008 for x64-based Systems SP2

- Microsoft Microsoft Windows Server 2008 for x64-based Systems SP2

- Microsoft Microsoft Windows Server 2008 for 32-bit Systems SP2(Se

- Microsoft Microsoft Windows Server 2008 for 32-bit Systems SP2

几乎所有运行 SMB 并开放 445 端口的构建都会受到影响。

漏洞定位

CVE 表示,漏洞位于 Windows RPC 运行时中,该运行时在名为 rpcrt4.dll 的库中实现。该运行时库被加载到使用 RPC 协议进行通信的客户端和服务器进程中。我们比较了版本 10.0.22000.434(3 月)和 10.0.22000.613(已修补)并挑选出更改列表。

OSF_SCALL::ProcessResponse 和 OSF_CCALL::ProcessReceivedPDU 函数本质上是相似的;两者都处理 RPC 数据包,但一个在服务器端运行,另一个在客户端运行(SCALL 和 CCALL)。通过区分 OSF_SCALL::ProcessReceivedPDU,我们注意到新版本中添加了两个代码块。

![(img-n0fGkT05-1652320262417)(https://user-images.githubusercontent.com/102196277/163494679-5fc53a11-4f5b-4eda-b185-777af4ae4dd6.png)]](https://img-blog.csdnimg.cn/ed3bbab1622844a19e58fca158cb5eb2.png)

查看修补后的代码,我们看到在 QUEUE::PutOnQueue 之后调用了一个新函数。检查新函数并深入研究它的代码,我们发现它检查整数溢出。换句话说,patch 中的新函数被添加来验证整数变量是否保持在预期值范围内。

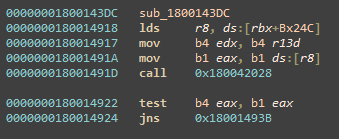

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-FaAMiVnn-1652320262418)(https://user-images.githubusercontent.com/102196277/163493980-1e060df4-4e9d-454d-bb95-befec63ae22a.png)]](https://img-blog.csdnimg.cn/f49ce162419f4813a8b0bc3e8b965c75.png)

深入研究 OSF_SCALL:GetCoalescedBuffer 中的易受攻击代码,我们注意到整数溢出错误可能导致堆缓冲区溢出,其中数据被复制到太小而无法填充的缓冲区。这反过来又允许在堆上将数据写入缓冲区边界之外。当被利用时,这个原语会导致我们远程执行代码!

在其他函数中也添加了相同的用于检查整数溢出的调用:

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

(https://bbs.csdn.net/topics/618540462)**

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

5927

5927

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?