自签SSL证书

证书可信三要素

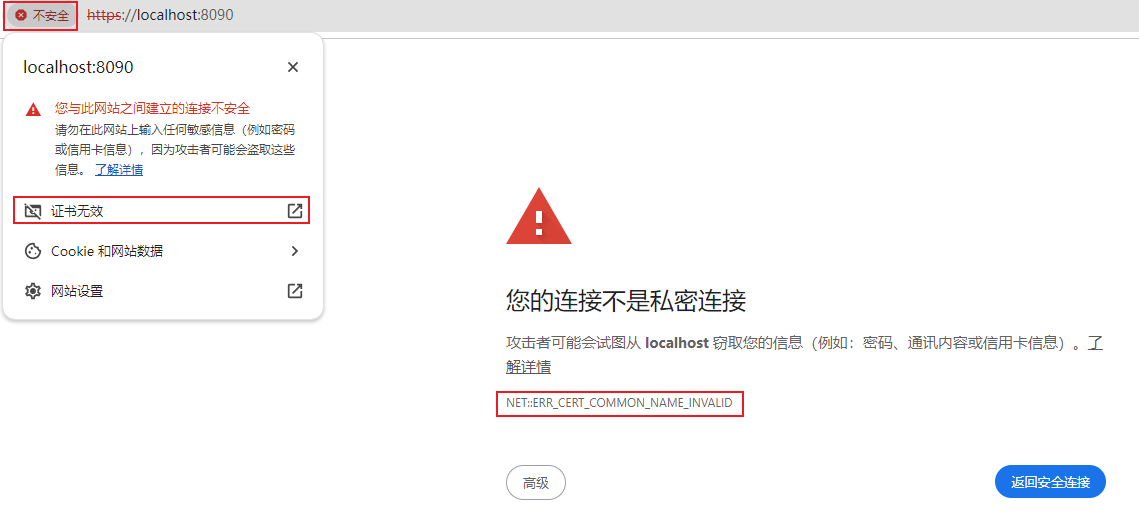

什么 SSL 证书才是安全的证书?证书可信三要素:

- 由可信的 CA 机构签发

- 访问的地址跟证书认证地址相符

- 证书在有效期内

不满足会展示如下提示信息:

CA(Certification Authority) 机构签发 SSL 证书。SSL 证书根据验证级别分为三种类型

- DV SSL,域名验证型

只验证网站域名所有权的简易型 SSL 证书,此类证书仅能起到网站机密信息加密的作用,无法向用户证明网站的真实身份

2. OV SSL,组织验证型

需要验证网站所有单位的真实身份的标准型 SSL 证书,此类证书也就是正常的 SSL 证书,不仅能起到网站机密信息加密的作用,而且能向用户证明网站的真实身份

3. EV SSL,扩展增强型

遵循全球统一的严格身份验证标准颁发的 SSL 证书,是目前业界最高安全级别的 SSL 证书

公网:很容易在线免费申请 SSL 证书,在阿里云、腾讯云上申请即可,他们都提供了 Nginx、Apache 等格式的文件,非常方便

内网:可信三要素里第一要素很难满足,内网没有可信的 CA 机构,需要冒充可信的 CA 机构

- 让操作系统认可你自己是可信赖的 CA 机构,然后你再来签发 SSL 证书,那么你自签的 SSL 证书,本地的浏览器就认为你自签的 SSL 证书是安全的

- 如果要局域网所有的浏览器都认可你签发的 SSL 证书,就需要让局域网所有的电脑都安装你的 CA 根证书

生成自签证书

可以使用 https://www.lddgo.net/encrypt/ssl 网站生成证书,输入域名或 IP 勾选自己需要的参数

- 生成 CA

生成 CA 私钥(ca.key),如下步骤都会涉及输入密码

$ openssl genrsa -des3 -out ca.key 2048

openssl genrsa -des3 -out ca.key 2048

Generating RSA private key, 2048 bit long modulus (2 primes)

...................+++++

...................................+++++

e is 65537 (0x010001)

Enter pass phrase for ca.key:

Verifying - Enter pass phrase for ca.key:

生成 CA 证书签名请求(ca.csr)

* 输入国家、省份、城市、企业、部门、邮箱,这里我只输入了国家为 CN。输入存储密码(改为你自己的)即可

$ openssl req -new -key ca.key -out ca.csr

Country Name (2 letter code) [XX]:CN

State or Province Name (full name) []:

Locality Name (eg, city) [Default City]:

Organization Name (eg, company) [Default Company Ltd]:

Organizational Unit Name (eg, section) []:

Common Name (eg, your name or your server's hostname) []:127.0.0.1

Email Address []:

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []:

An optional company name []:

生成自签名 CA 证书(ca.cert)

* 创建一个为期 10 年的根证书

$ openssl x509 -req -days 3650 -in ca.csr -signkey ca.key -out ca.crt

Signature ok

subject=C = CN, L = Default City, O = Default Company Ltd, CN = 127.0.0.1

Getting Private key

- 如下是 openssl 的 bug,需要修改一些配置,并创建一些文件

* 修改 `openssl.cnf`,将如下这三个由 `match` 改为 `optional`

* 缺少 `private` 文件夹,创建 `/etc/pki/CA/private`

+ 缺少 CA 私钥,生成对应 `cakey.pem`

* 缺少 `newcerts` 文件夹,创建 `/etc/pki/CA/newcerts`

* 缺少索引文件,创建 `/etc/pki/CA/index.txt`

* 缺少序列化文件,创建 `/etc/pki/CA/serial`

$ vim /etc/pki/tls/openssl.cnf

[ policy_match ]

countryName = optional

stateOrProvinceName = optional

organizationName = optional

$ mkdir /etc/pki/CA/private

$ openssl genrsa 1024 > /etc/pki/CA/private/cakey.pem

$ mkdir /etc/pki/CA/newcerts

$ touch /etc/pki/CA/index.txt

$ echo 01 > /etc/pki/CA/serial

- 生成服务端证书,根据上面一样的步骤

这里生成私钥换了一个方法,为了是无需输密码

# 生成服务端私钥(server.key)

**自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。**

**深知大多数Linux运维工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则几千的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!**

**因此收集整理了一份《2024年Linux运维全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。**

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上Linux运维知识点,真正体系化!**

**由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新**

**如果你觉得这些内容对你有帮助,可以添加VX:vip1024b (备注Linux运维获取)**

### 最后的话

最近很多小伙伴找我要Linux学习资料,于是我翻箱倒柜,整理了一些优质资源,涵盖视频、电子书、PPT等共享给大家!

### 资料预览

给大家整理的视频资料:

给大家整理的电子书资料:

**如果本文对你有帮助,欢迎点赞、收藏、转发给朋友,让我有持续创作的动力!**

**一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

对你有帮助,欢迎点赞、收藏、转发给朋友,让我有持续创作的动力!**

**一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

[外链图片转存中...(img-1InGg2OL-1712841623636)]

1205

1205

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?