给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

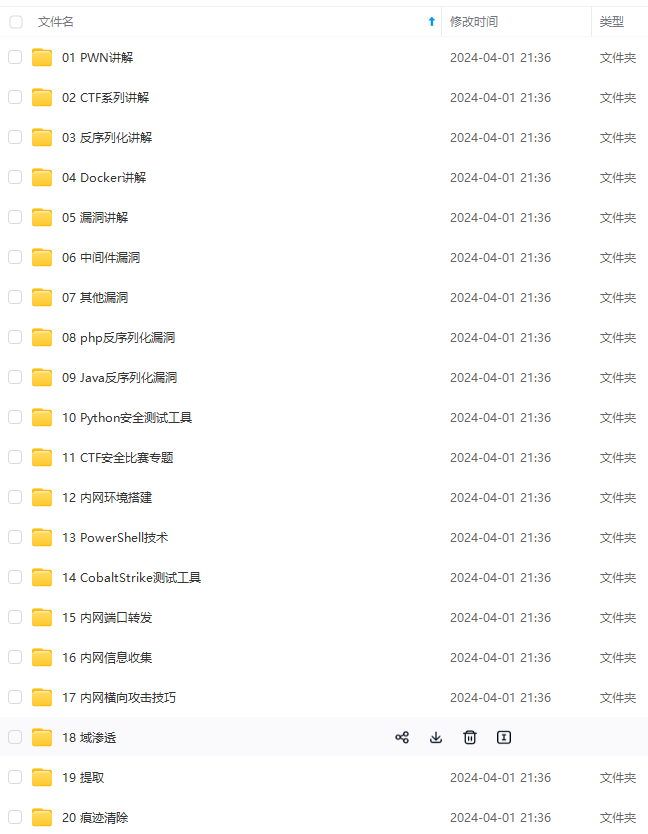

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

当然了,别忘了修改下列文件中的Docker以及Redis密码:

docker-compose.yml

app.py

dns_resources

接下来,可以使用下列命令配置Postgres和Redis:

sudo docker-compose up

切换到./BE中,运行下列命令:

pip3 install -r requirements.txt

python3 dns.py # to start the dns server

如果仅出于测试目的的话,开发版服务器已经足够了:

FLASK_APP=app.py

FLASK_ENV=development

flask run

接下来,在./FE中运行下列命令:

npm install

npm start

API文档

为了登录和使用API,你需要使用令牌来完成身份验证,并在application/json中设置Content-Type。

注册-/auth/signup

POST /auth/signup

JSON主体:

{

“username”: “marek”,

“password”: “ffffffff”

}

响应:

{

“name”: “marek”,

“access_token”: “eyJuYW1lIjoiMTMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzNyBTZUtyM1QgVDBLM24ifQo=”

}

登录-/auth/login

POST /auth/signup

JSON主体:

{

“username”: “marek”,

“password”: “ffffffff”

}

响应:

{

“name”: “marek”,

“access_token”: “eyJuYW1lIjoiMTMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzMzNyBTZUtyM1QgVDBLM24ifQo=”

}

注销-/auth/logout

POST /auth/logout

响应:

{

“message”: “Access token has been revoked”

}

获取用户名

GET /api/user

响应:

{

“name”: “marek”

}

创建新的令牌-/api/fookup/new

POST /api/fookup/new

响应:

{

“subdomain”: “0dd4d9083d7647e1a5fd5f1444e655ce.gel0.space”

}

使用样例1

假设,我们向工具提供下列内容:

{

“name”:“dsads”,

“ip_props”:

{

“1”:{

“ip”:“1.1.1.1”

,“repeat”:2

},

“2”:{

“ip”:“2.2.2.2”,

“repeat”: 1

}

}

接下来,针对该域名使用host命令来进行测试:

$host {domain}

{domain} has address 1.1.1.1

$host {domain}

{domain} has address 1.1.1.1

$host {domain}

{domain} has address 2.2.2.2

$host {domain}

{domain} has address 1.1.1.1

$host {domain}

{domain} has address 1.1.1.1

$host {domain}

{domain} has address 2.2.2.2

…

使用样例2

{

“name”:“dsads”,

“ip_props”:

{

“1”:{

“ip”:“1.1.1.1”

,“repeat”:2

},

“2”:{

“ip”:“2.2.2.2”,

“repeat”: “4ever”

}

}

}

Host命令的输出如下:

$host {domain}

{domain} has address 1.1.1.1

$host {domain}

{domain} has address 1.1.1.1

$host {domain}

{domain} has address 2.2.2.2

$host {domain}

{domain} has address 2.2.2.2

$host {domain}

{domain} has address 2.2.2.2

$host {domain}

{domain} has address 2.2.2.2

$host {domain}

{domain} has address 2.2.2.2

获取所有的日志文件-/api/fookup/logs/all

这个API可以帮助我们返回所有的日志文件:

GET /api/fookup/logs/all

响应:

[

{

“uuid”: “0dd4d9083d7647e1a5fd5f1444e655ce”,

“resolved_to”: “123.0.0.0”,

“domain”: “0dd4d9083d7647e1a5fd5f1444e655ce.gel0.space”,

“origin_ip”: “127.0.0.1”,

“port”: “41095”,

“created_date”: “2019-09-17 20:38:44.769560”

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!*

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

3164

3164

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?