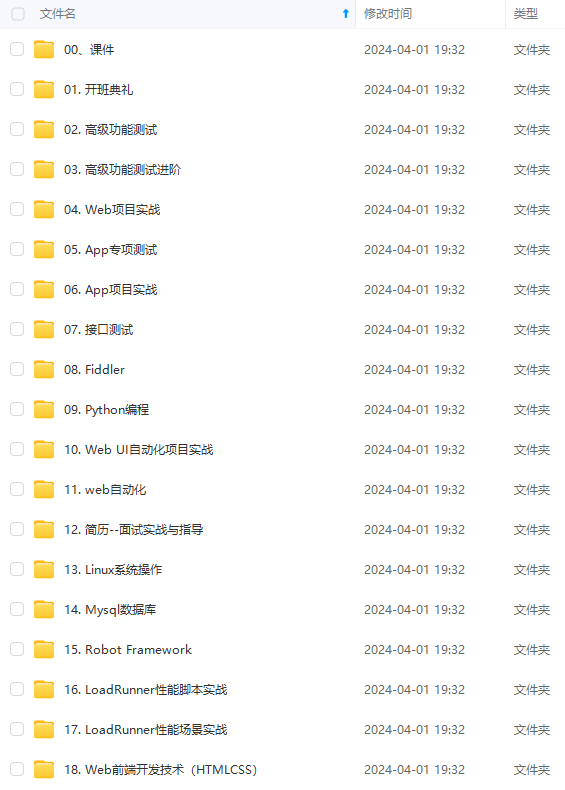

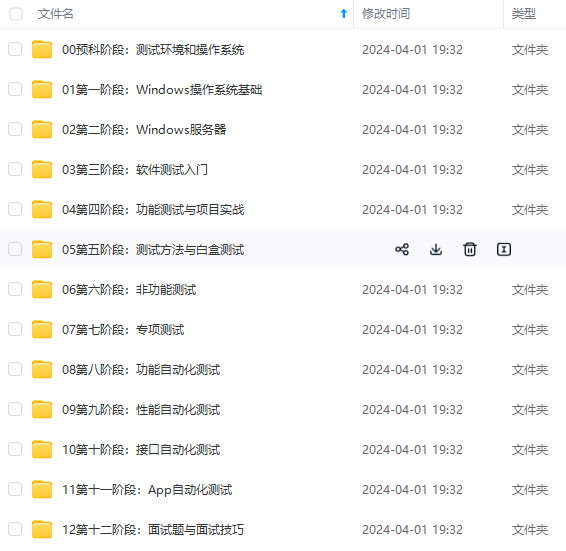

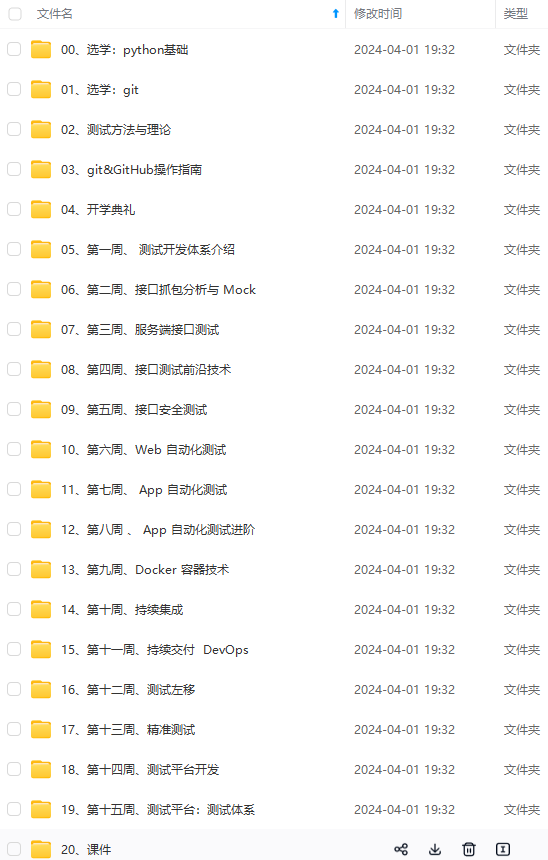

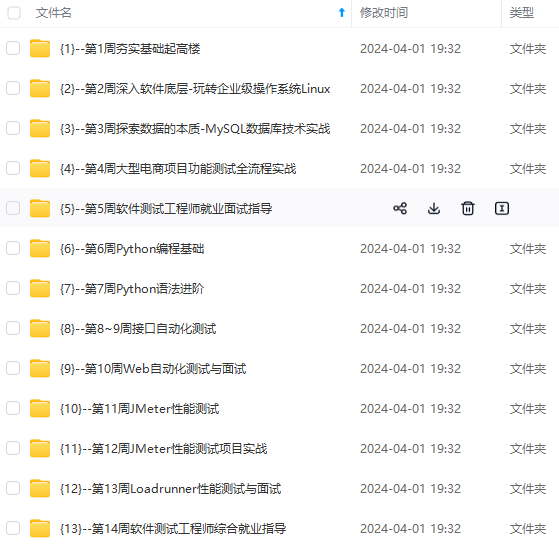

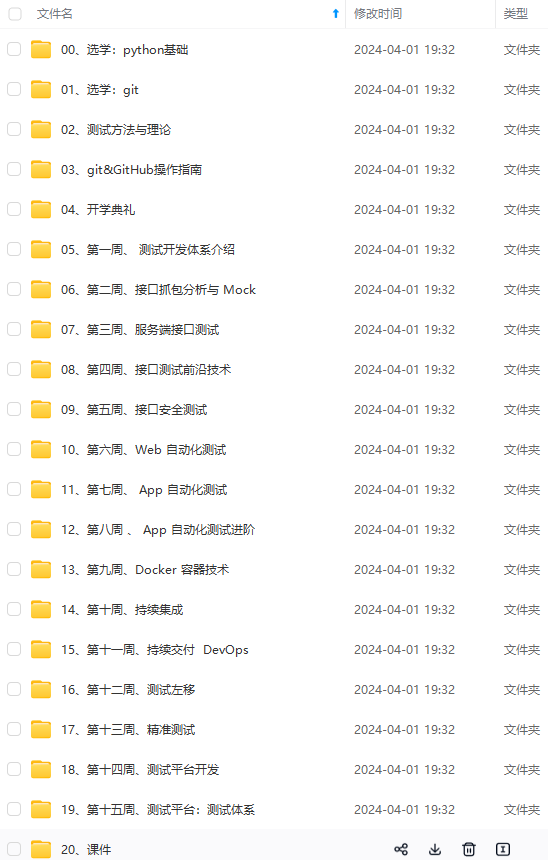

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

- 点击下一步

审核和启动

(8) 审核启动

- 检查所有选定的设置,无误点击启动

- 选择现有密钥对,确认并单击启动实例

环境配置

SSH 连接到 EC2 实例

以下命令切换到root权限。

sudo su以下命令安装本实验所需软件。

yum install git -y安装 Terraform: 地址

下载仓库代码模版部署

您需要使用

git clone [https://github.com/hashicorp/learn-terraform-sensitive-variables.git]( )命令将代码模版拉取到EC2实例中确保您这些文件在同一位置。

通过运行以下命令初始化 Terraform:

terraform init- 注意:

terraform init将检查所有插件依赖项并下载它们。查看生成计划,请运行以下命令:

terraform plan创建在

main.tf配置文件中声明的所有资源 ,请运行以下命令:

terraform apply您将能够看到将要创建的资源,通过输入

yes批准所有资源的创建。

terraform apply命令最多可能需要 2 分钟才能创建资源。

重构数据库凭据

- 在文本编辑器中打开

main.tf。在文件底部附近,找到定义数据库的块,重构此配置。- 首先,在

variables.tf中声明数据库管理员用户名和密码的输入变量。

variable "db_username" {

description = "Database administrator username"

type = string

sensitive = true

}

variable "db_password" {

description = "Database administrator password"

type = string

sensitive = true

}

- 请注意,您已将变量声明为

sensitive。现在更新main.tf以引用这些变量。

resource "aws_db_instance" "database" {

allocated_storage = 5

engine = "mysql"

instance_class = "db.t2.micro"

- username = "admin"

- password = "notasecurepassword"

+ username = var.db_username

+ password = var.db_password

db_subnet_group_name = aws_db_subnet_group.private.name

skip_final_snapshot = true

}

- 如果您现在要执行部署,Terraform 会提示您输入这些新变量的值,因为您尚未为它们分配默认值。但是,手动输入值非常耗时且容易出错。

- 接下来,您将使用两种不同的方法来设置敏感变量值。

使用tfvars文件设置值

- Terraform 支持使用变量定义文件设置变量值。您可以使用多个变量定义文件,使用单独的文件来设置敏感值或机密值。

- 创建一个新文件

secret.tfvars,用于为新变量赋值。

db_username = "admin"

db_password = "insecurepassword"

应用这些更改。

terraform apply -var-file="secret.tfvars"因为您已将新变量标记为敏感变量,所以当您运行计划、应用或销毁命令时,Terraform 会输出

<sensitive value>。

使用环境变量设置值

当Terraform运行时,它会在您的环境中查找与模式匹配的变量,并将这些值分配给配置中相应的Terraform变量。

使用环境变量为数据库管理员用户名和密码分配值。

export TF_VAR_db_username=admin TF_VAR_db_password=adifferentpassword现在,运行

terraform apply,Terraform 会将这些值分配给您的新变量。

引用敏感变量

- 在 Terraform 配置中使用敏感变量时,可以像使用任何其他变量一样使用它们。

- 将以下输出值添加到

outputs.tf。

output "db_connect_string" {

description = "MySQL database connection string"

value = "Server=${aws_db_instance.database.address}; Database=ExampleDB; Uid=${var.db_username}; Pwd=${var.db_password}"

}

现在应用此更改。Terraform 将引发错误,因为输出来自敏感变量。

terraform apply现在将数据库连接字符串输出标记为**

sensitive**,使 Terraform 将其隐藏。

output "db_connect_string" {

description = "MySQL database connection string"

value = "Server=${aws_db_instance.database.address}; Database=ExampleDB; Uid=${var.db_username}; Pwd=${var.db_password}"

+ sensitive = true

}

应用此更改以查看 Terraform现在将数据库连接字符串输出。

terraform apply

## ...

Outputs:

db_connect_string = <sensitive>

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

片转存中…(img-V32MAChL-1715125934624)]

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?