PPPoE-hijack: 探索网络嗅探与安全防护的新边界

项目地址:https://gitcode.com/xxxNull/PPPoE-hijack

该项目名为PPPoE-hijack,是一个开源工具,旨在帮助网络安全研究人员和爱好者理解并检测PPPoE(Point-to-Point Protocol over Ethernet)协议中的潜在安全漏洞。通过模拟攻击,它揭示了如何利用这些漏洞进行网络嗅探,同时也为防御策略提供了有价值的参考。

技术分析

PPPoE 简介

PPPoE 是一种在以太网上传输PPP(点对点协议)的方法,广泛用于ADSL宽带接入服务中。它允许服务提供商和用户之间建立控制连接,并在此基础上提供多个数据会话,如上网、VoIP等。

项目实现

PPPoE-hijack 使用Python编写,依赖于scapy库来处理网络包。它能够模仿PPPoE发现阶段的行为,发送伪造的PADI(PPPoE Active Discovery Initiation)报文,以此诱骗路由器或 BAS(Broadband Access Server)进行响应,从而获取会话信息。通过这种方式,可以模拟中间人攻击,对PPPoE流量进行嗅探。

功能特性

- 实时嗅探 - 实时捕获和解析PPPoE会话信息,暴露可能的安全风险。

- 模拟攻击 - 能够模拟PPPoE会话劫持,测试网络防御机制的有效性。

- 自定义配置 - 支持自定义参数,适应不同网络环境下的测试需求。

- 易于使用 - 命令行界面简洁,无需深入网络协议知识即可上手。

应用场景

- 网络安全审计 - 对企业或个人的家庭网络进行安全审查,检查是否存在被篡改或未加密的数据传输。

- 教育研究 - 为网络安全专业的学生和教师提供实践平台,学习网络嗅探原理及防范措施。

- 软件测试 - 开发宽带接入设备或相关软件时,可用于验证其对PPPoE攻击的抵御能力。

特色亮点

- 开源社区支持 - 作为开源项目,开发者可以贡献代码,共同提升项目的功能和性能。

- 跨平台兼容 - 只要满足Python运行环境,PPPoE-hijack就能在多种操作系统上运行。

- 透明度高 - 所有的操作和结果都直接呈现给用户,便于理解和分析。

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

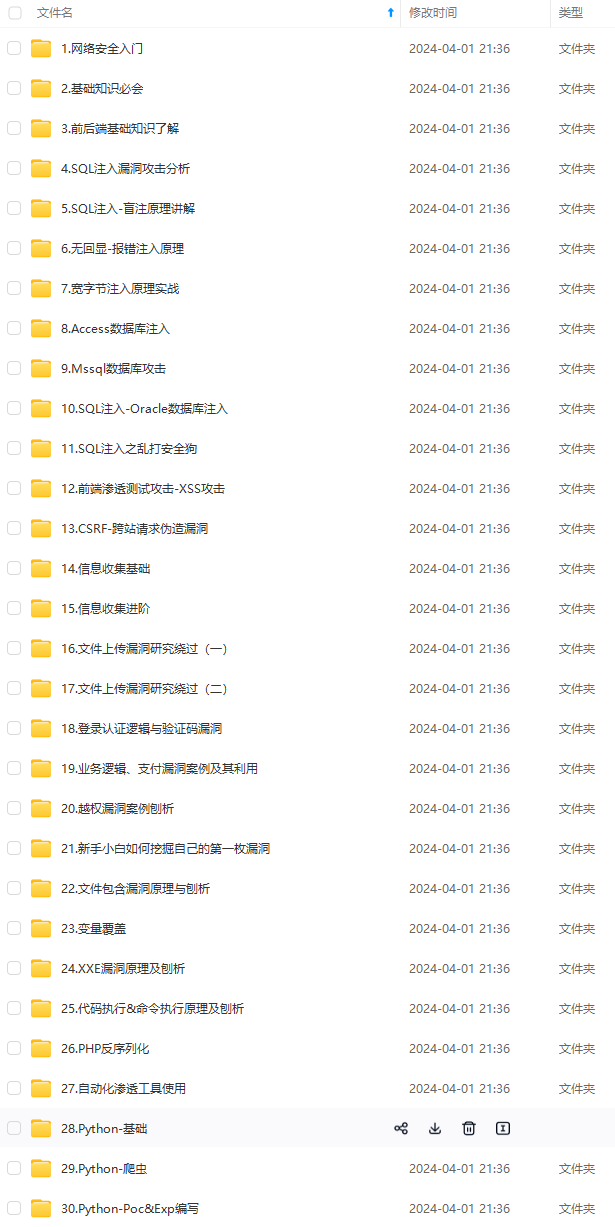

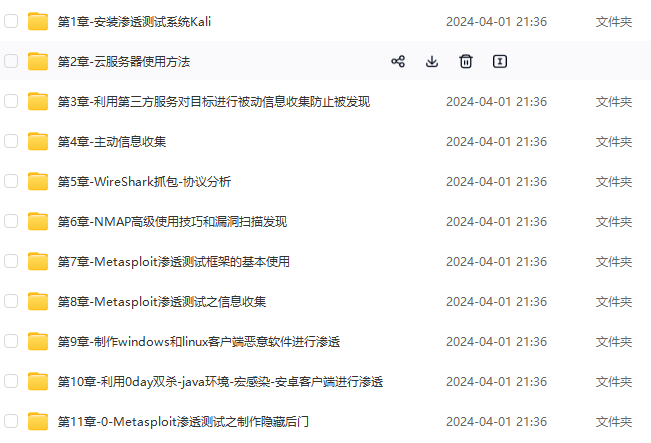

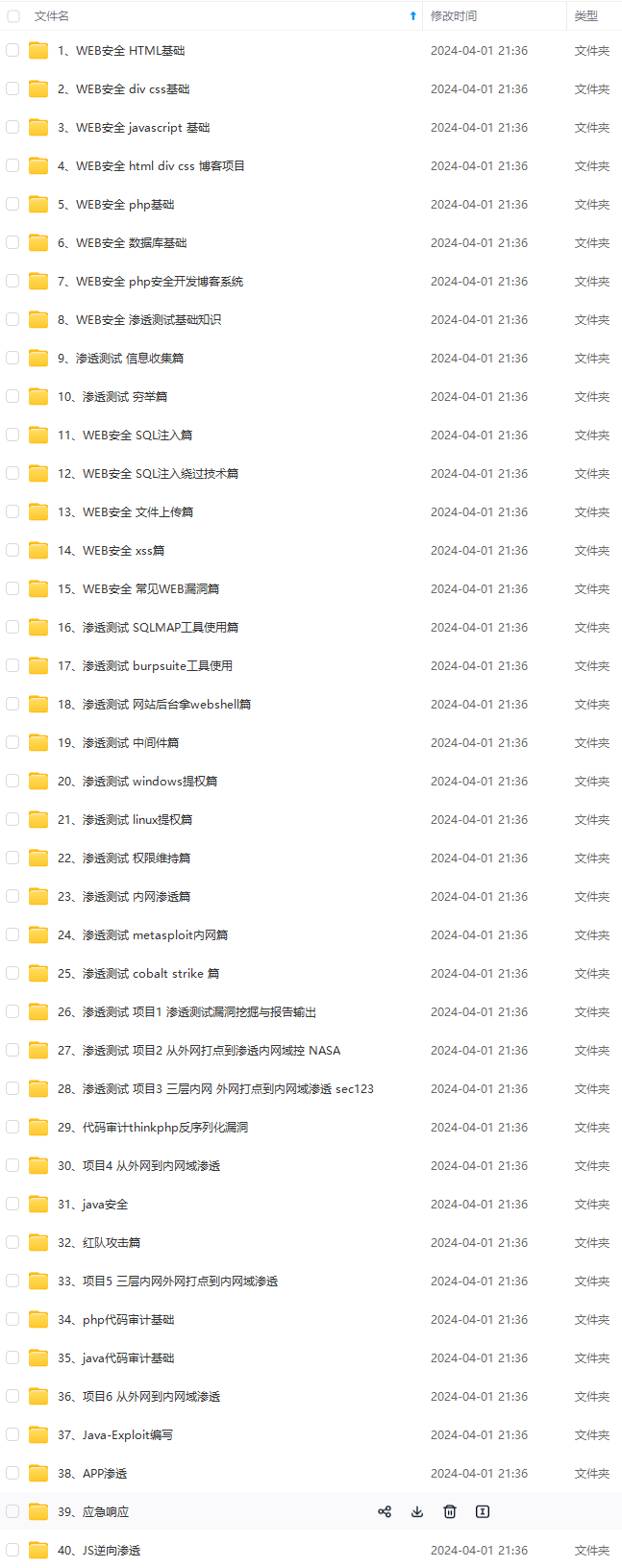

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

2395

2395

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?