Acunetix Premium 是一种 Web 应用程序安全解决方案,用于管理多个网站、Web 应用程序和 API 的安全。集成功能允许您自动化 DevOps 和问题管理基础架构。

**Acunetix Premium:**全面的 Web 应用程序安全解决方案

Web 应用程序对于企业和组织与客户、合作伙伴和员工的联系至关重要。随着 Web 应用程序变得越来越复杂,安全威胁的风险也随之增加。Acunetix Premium 是一种 Web 应用程序安全解决方案,旨在识别和缓解 Web 应用程序中的漏洞,确保敏感数据的安全和保护。

Acunetix Premium为 Web 应用程序安全测试提供功能齐全的解决方案,包括自动扫描、手动渗透测试以及用于跟踪和修复漏洞的报告仪表板。该解决方案旨在为 Web 应用程序和 API 提供全面的安全覆盖。

Acunetix Premium的主要功能之一是能够自动扫描 Web 应用程序是否存在安全漏洞。自动扫描过程结合使用 Web 应用程序扫描技术(包括深度数据包检查和指纹识别)来识别潜在漏洞并提供有关每个风险的详细信息。

Acunetix Premium的手动渗透测试功能允许安全专家手动测试 Web 应用程序是否存在安全漏洞,从而提供额外的安全覆盖层。此手动测试提供了对 Web 应用程序安全性的全面评估,并且可以发现自动扫描可能无法检测到的漏洞。

Acunetix Premium还包括一个报告仪表板,可提供 Web 应用程序安全状态的概述,包括发现的漏洞数量、严重程度和风险级别。此报告仪表板使组织可以轻松跟踪和修复漏洞,确保其 Web 应用程序保持安全。

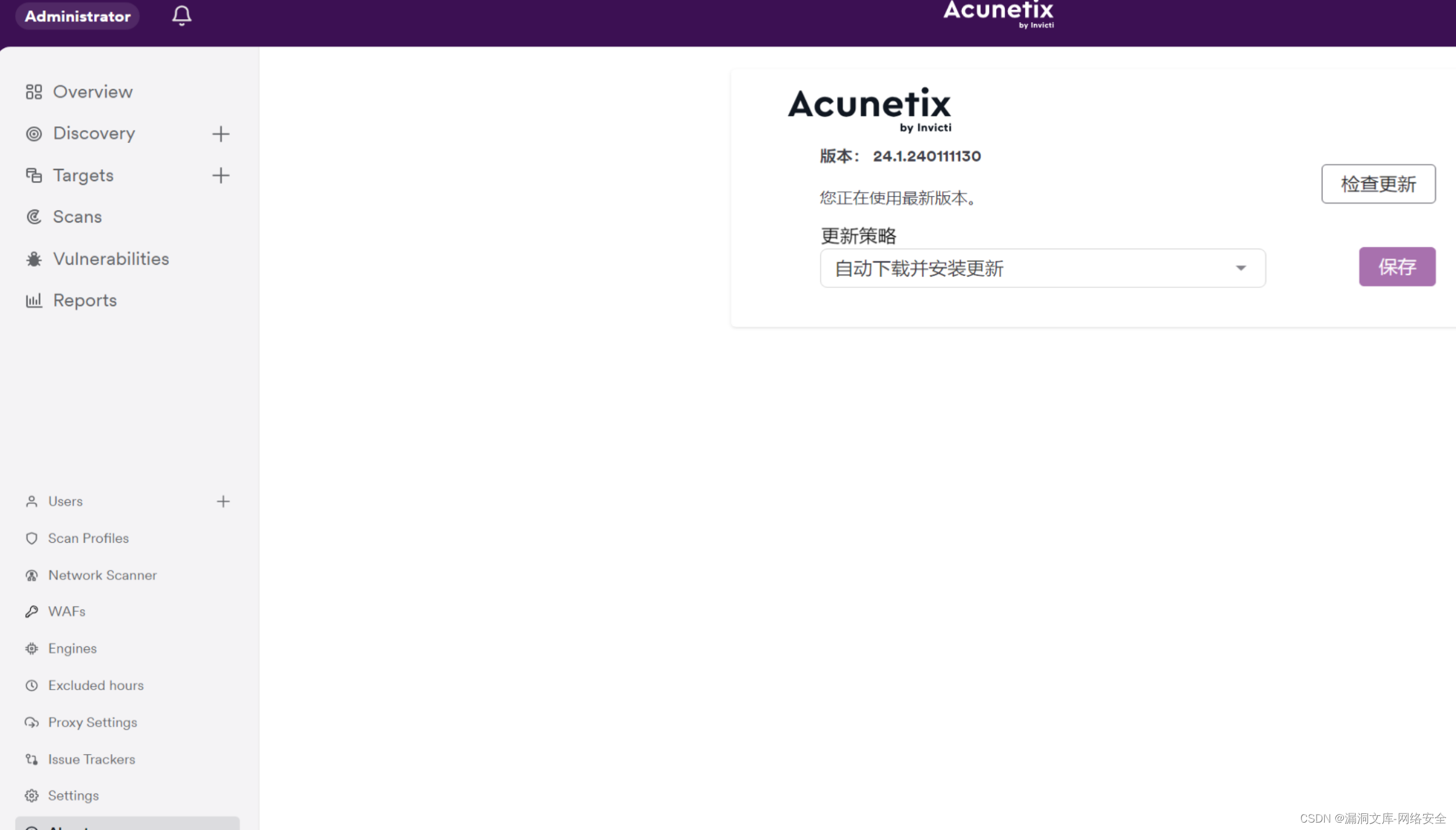

更新介绍

新功能

添加了从详细模板中删除请求/响应详细信息的选项,以避免发送漏洞时出现字符限制错误

添加了客户在PCI报告上显示其公司名称的选项(常规设置下的新扫描设置字段)

启用了重新扫描先前扫描的目标的功能,这允许在扫描中应用先前的排除项,并有助于避免 PCI ASV 扫描中的误报

添加了启用失败登录的增强日志记录的选项

向 UI 添加了功能,供用户从失败的扫描中获取日志(以前,只有系统管理员才能这样做)

ServiceNow 应用程序漏洞响应集成现已在 ServiceNow 应用商店中提供

新的安全检查

添加了对 dotCMS CVE-2022-26352 的检查

添加了对 Ultimate Member WordPress 插件 CVE-2023-3460 的检查

添加了新的 mXSS 模式

添加了用于检测 JWK 的新签名

为备份迁移 WordPress 插件 CVE-2023-6553 实施了检测和报告机制

添加了对 TinyMCE 的检测

为备份迁移 WordPress 插件 CVE-2023-46604 实施了检测和报告机制

改进

改进了针对启用弱密码漏洞的建议

改进了对swagger.json漏洞的检测

将“支持不安全的运输安全协议 (TLS 1.0)”漏洞更新为高严重性

实现了对具有位置权限弹出窗口的扫描站点的支持

实现了对 FreshService API V2 的支持

修改了“扫描摘要”页面上活动漏洞信息的标签,以提供更清晰的信息

删除了过时的 X-Frame-Options 标头安全检查

改进了 ServiceNow 漏洞响应集成

修复

修复了克隆报告策略功能中的一个 bug

修复了 API 端点发生的错误:list-scheduled

修复了 Jira 集成的一个错误

修复了自定义计划扫描未正确更新“下一个执行时间”字段的 bug

修复了 HashiCorp Vault 集成令牌验证路径的问题

修复了扫描摘要问题详细信息中缺少的“已知问题”选项卡

修复了仪表板上严重性趋势图表的问题

修复了导入 WDSL 文件时出现的问题

修复了版本披露漏洞的“请求/响应”选项卡中的一个错误

更正了技术报告中的问题,即以韩语识别的漏洞现在以英语报告

在扫描策略更新 API 中将 ID 参数从“可选”更改为“必需”

从范围控制列表中删除了目标 URL

解决了“问题”页面上漏洞筛选中的一个错误

修复了将问题标记为误报的错误

解决了收到 401 错误后代理将变得不可用的问题

修复了将 Swagger 文件上传到扫描配置文件时出现的问题

从“扫描配置文件”、“报告策略”、“管理成员”和“扫描策略”中删除了“导出所有属性”选项

修复了系统在从 Jenkins 中止扫描时停止后续测试的问题

已将 Microsoft.Owin 程序包升级到版本号 4.2.2

使用/安装方法

hosts文件必须修改为如下所示,添加如下配置到host文件中:

127.0.0.1 erp.acunetix.com127.0.0.1 erp.acunetix.com.::1 erp.acunetix.com::1 erp.acunetix.com.

127.0.0.1 telemetry.invicti.com127.0.0.1 telemetry.invicti.com.::1 telemetry.invicti.com::1 telemetry.invicti.com.

在如下位置替换两个文件:license_info.Json文件和wa_data.dat文件

C:/ProgramData/Acunetix/shared/license/

将C:/ProgramData/Acunetix/shared/license/整个文件夹设置为只读,

若破解失败,再次替换license_info.Json文件和wa_data.dat文件

注意:还需替换wvsc.exe到安装根目录下

2.选择URl进行测试即可

具体详细步骤看Word文档

下载地址:

👉此地2 >>>点击全面了解星球内部VIP介绍获取更多0/1day漏洞POC-末尾加入星球

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

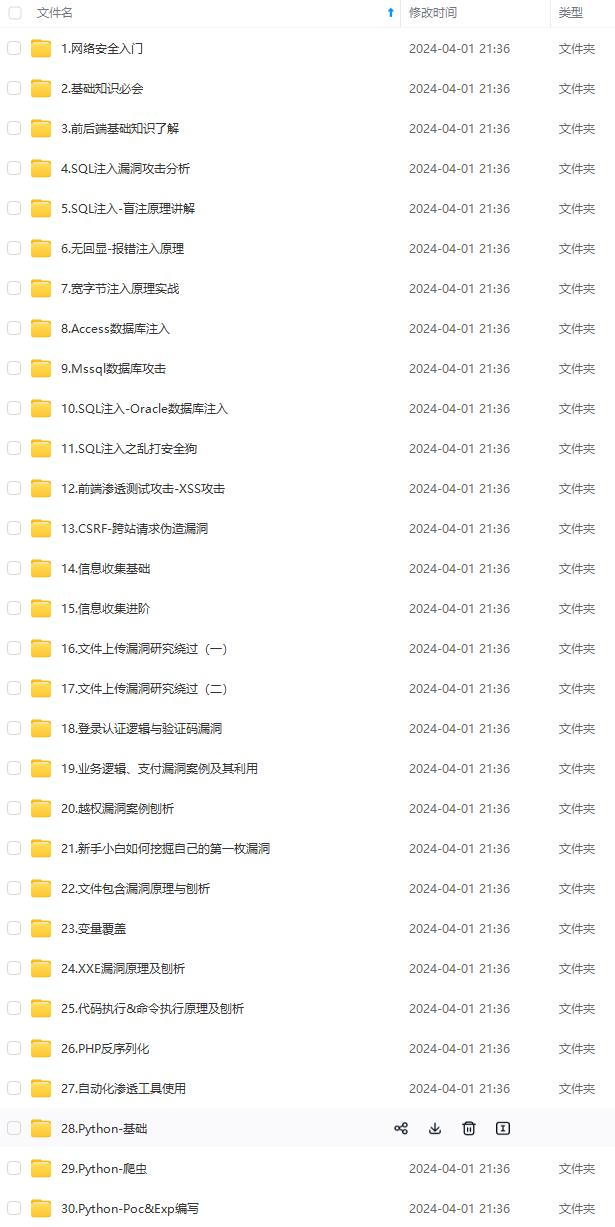

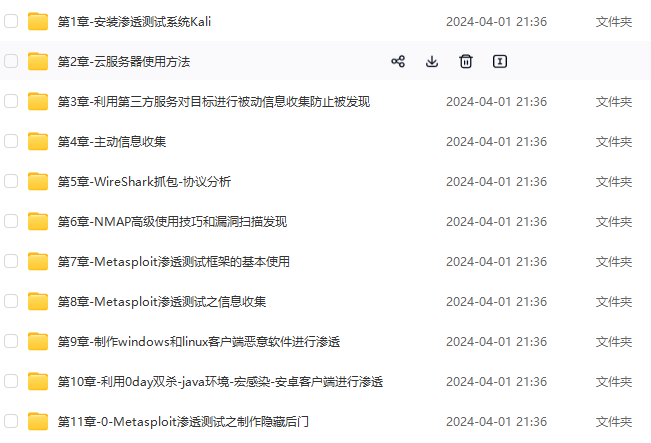

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

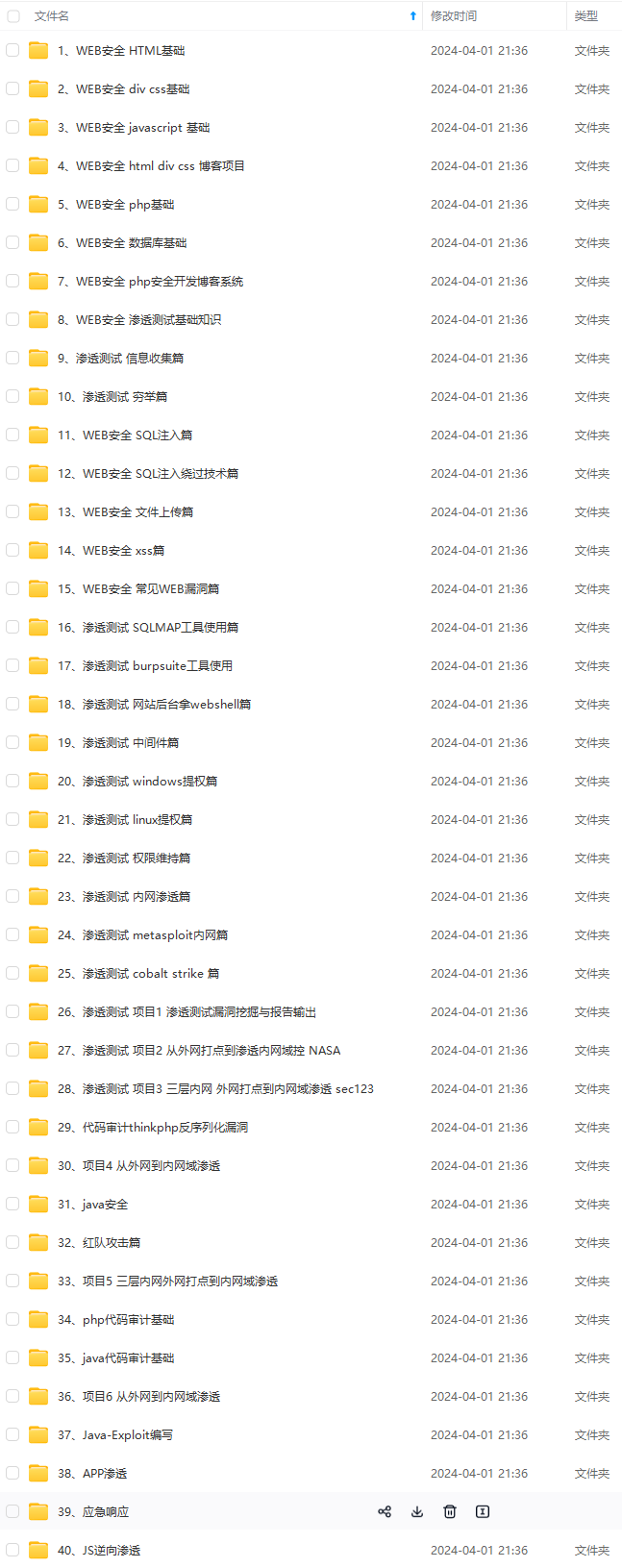

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

763

763

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?