如果前端未对敏感信息进行加密传输,则可能会被恶意第三方截取、篡改或窃取;而且未加密的明文信息也会被记录在日志或日志数据库中,甚至在某些系统中用户密码都是明文存储,这种将用户信息直接暴露在外行为是十分危险的,给别有用心之人带来很多可乘之机。

本篇文章将介绍前端加密的意义、加密的原理、常用的加密方式以及如何在Java中实现这些加密方式。

原理

加密的核心原理是通过一定的数学算法对原始数据进行变换,生成不易被破解的密文。常见的加密算法包括对称加密和非对称加密:

- 对称加密: 对称加密使用相同的密钥对数据进行加解密,加解密的过程是可逆的。常见的对称加密算法有DES、AES等。对称加密的优点是加解密速度快,但需要保证密钥的安全传输,否则容易被破解

- 非对称加密: 非对称加密使用一对密钥使用公钥加密,使用私钥解密。加密数据只能通过与公钥相对应的私钥解密,公钥或非对应私钥无法解密。常见的非对称加密算法有RSA等。非对称加密的优点是安全性高,但加解密速度相对较慢

加密算法的安全性取决于密钥的长度和算法的复杂性,越复杂的算法和越长的密钥越难以被破解,加密的过程通常包括以下几个步骤:

- 密钥生成:对称加密需要生成密钥,非对称加密需要生成一对公钥和私钥

- 加密:使用密钥对原始数据进行加密,生成密文

- 解密:使用密钥对密文进行解密,恢复原始数据

常用方式

在前端开发中,常用的加密方式有以下几种:

- AES对称加密:Java中

javax.crypto包提供的Cipher类实现AES(高级加密标准:Advanced Encryption Standard)对称加密,在前端加密中被广泛使用- RSA非对称加密:Java中

java.security包提供的KeyPairGenerator类和javax.crypto包提供的Cipher类实现RSA非对称加密,适用于加密小量数据和数字签名- 哈希算法:将任意长度数据应设为固定长度数据,但加密后数据不可逆,一般用于验证数据的完整性和可靠性,常用有MD5和SHA-256

实现

接下来,给出Java中使用AES和RSA加密算法对系统必备登录功能密码明文进行加解密处理示例

AES加密

后端在前端每次请求都生成一份一次性密钥(key)及初始向量(iv),密钥长度可以是16字节、24字节或32字节,初始向量长度必须是16字节

将key和iv进行存储,并使用安全技术(如Https)传给前端,前端根据本次获取到的key及iv对密码进行加密处理,并将用户名和加密后密码传给后端接口

function encryptWithAes(key, iv, plainText){

return CryptoJS.AES.encrypt(plainText, CryptoJS.enc.Utf8.parse(key), {

iv: CryptoJS.enc.Utf8.parse(iv),

mode: CryptoJS.mode.CBC,

padding: CryptoJS.pad.Pkcs7

}).toString();

}

后端接口获取到前端登录账号和密码信息,使用Java中javax.crypto包提供的Cipher类,根据已存储的key和iv对密码进行解密操作,并将明文返回,再根据后端密码规则对账号和密码进行验证

public static String decrypt(String encryptedData) throws Exception {

SecretKeySpec secretKeySpec = new SecretKeySpec(key.getBytes(StandardCharsets.UTF_8), "AES");

IvParameterSpec ivParameterSpec = new IvParameterSpec(iv.getBytes(StandardCharsets.UTF_8));

Cipher cipher = Cipher.getInstance("AES/CBC/PKCS5Padding");

cipher.init(Cipher.DECRYPT_MODE, secretKeySpec, ivParameterSpec);

// 解密数据

byte[] decryptedBytes = cipher.doFinal(Base64.getDecoder().decode(encryptedData));

return new String(decryptedBytes, StandardCharsets.UTF_8);

}

RSA加密

首先,在后端Java中使用java.security包提供的KeyPairGenerator类生成公钥和私钥,将私钥进行存储,并将公钥返回给前端

KeyPairGenerator keyPairGenerator = KeyPairGenerator.getInstance("RSA");

keyPairGenerator.initialize(KEY_SIZE);

KeyPair keyPair = keyPairGenerator.generateKeyPair();

PrivateKey privateKey = keyPair.getPrivate();

PublicKey publicKey = keyPair.getPublic();

前端拿到公钥后,使用JSEncrypt和公钥对密码进行加密,并将加密后的密码传到后端进行密码校验

function encryptWithPublicKey(publicKey, password) {

var encryptor = new JSEncrypt();

encryptor.setPublicKey(publicKey);

return encryptor.encrypt(password);

}

后端登录接口获取前端账号和密码信息,使用Java中javax.crypto包提供的Cipher类,根据已存储的私钥对加密后密码进行解密操作,并返回明文数据,再根据后端密码规则对账号和密码进行验证

public static String decryptWithPrivate(String encryptText, String privateKey) throws Exception {

if (StringUtils.isBlank(encryptText)) {

return null;

}

Provider provider = new BouncyCastleProvider();

## 最后

**自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。**

**深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!**

**因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。**

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

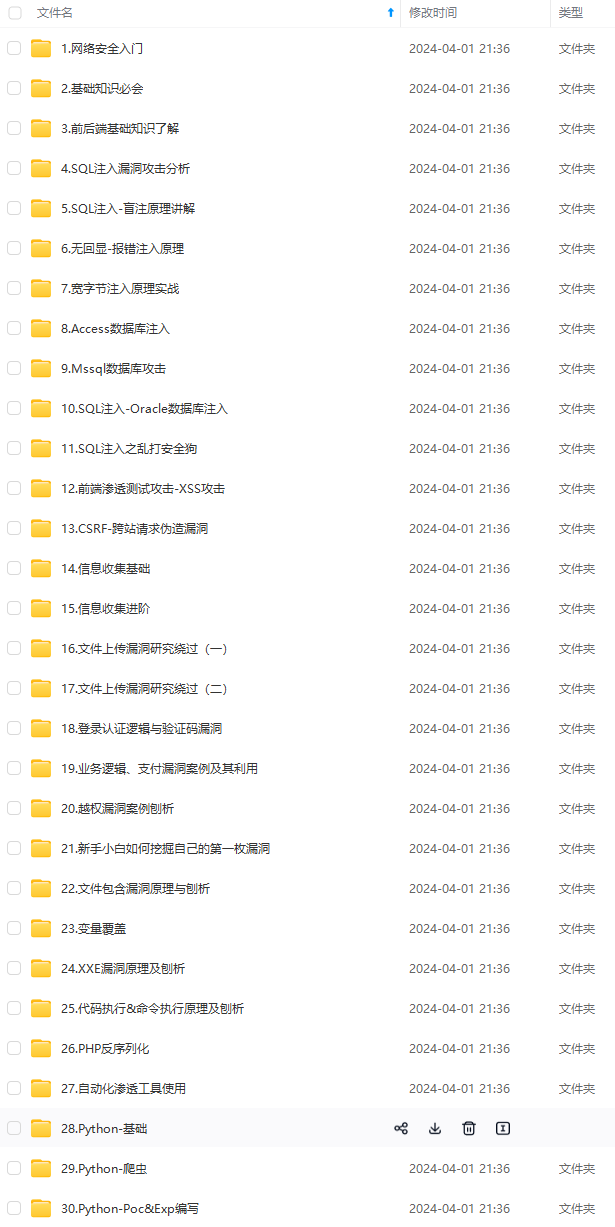

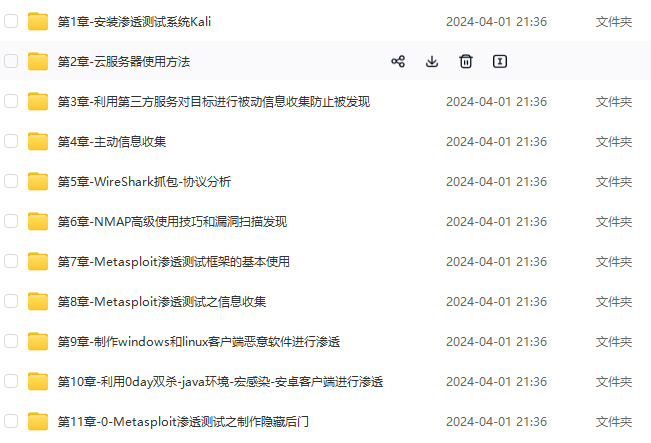

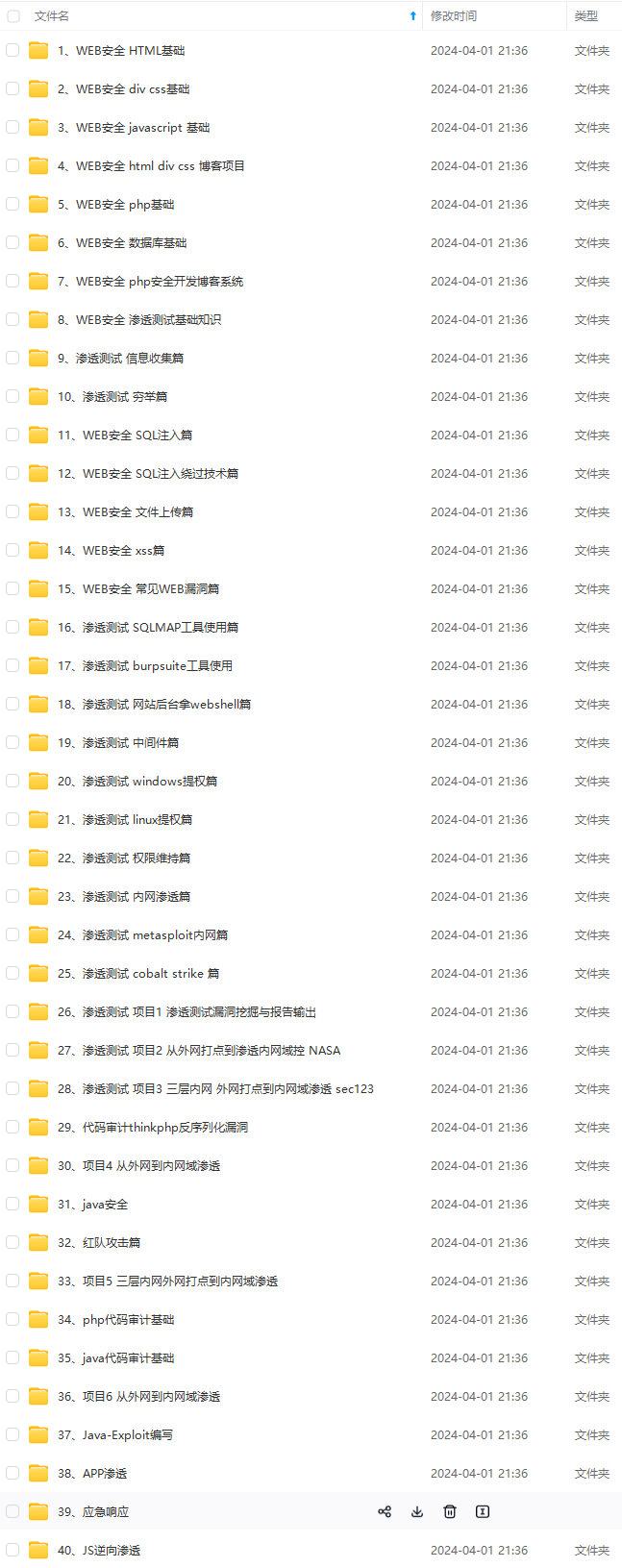

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

1503

1503

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?