最近,好多小伙伴来问我算法备案中的安全自评估报告到底怎么写?趁今天有时间,就来给大家详细讲讲这个材料,让小白也能一看就会。

一、收集资料完整度

- 算法技术文档:需收集算法原理的相关说明,明确算法工作原理,通过技术架构图来呈现算法的结构,并借助代码注释来辅助理解算法代码的逻辑。

- 算法运行日志:用于分析算法实际运行情况,包括运行状态、异常情况等,为评估提供真实数据支撑。

- 数据相关文件:梳理数据来源说明、数据使用授权文件,证明数据来源合法合规,确保数据使用有合法依据。

- 法律法规及标准:汇总现行的算法安全相关法律法规及行业标准,如《网络安全法》《互联网信息服务算法推荐管理规定》,作为报告撰写的准则。

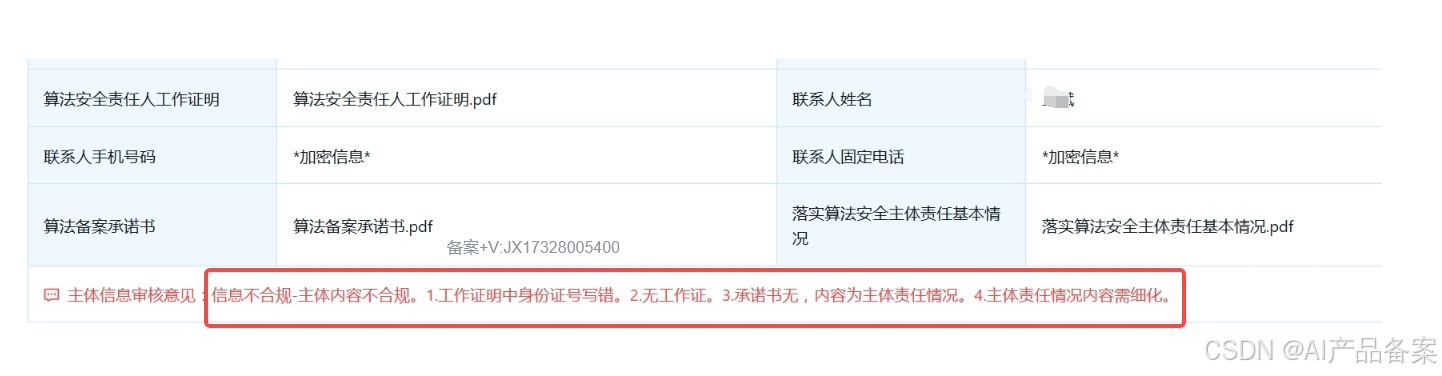

若信息收集不完全或者有遗漏,算法备案申报是100%被驳回的。

二、安全自评估报告内容架构

(1)算法概述

- 基本信息阐述:清晰记录算法名称、版本号、所属业务领域及主要功能。

- 运行流程呈现:通过流程图结合文字,描述数据输入、预处理、模型训练与推理、结果输出的全过程。数据输入后经清洗、去噪等预处理,进入模型训练,依据训练结果生成输出。

(2)数据安全评估

- 来源与采集评估:说明数据来源渠道,如自有平台数据、第三方共享数据或公开采集数据。强调采集方式合规,遵循最小必要原则,避免过度采集。若涉及第三方数据,需展示合法的数据共享协议。

- 存储与传输安全:明确数据存储的数据库类型、存储架构、存储位置(本地或云端),以及数据传输过程中的加密措施。

- 使用与共享规范:分析算法运行中数据使用逻辑,确保未超范围使用。若数据共享给第三方,需阐述共享目的、共享数据类型及对方的数据安全保障能力。

(3)算法安全风险识别

- 偏见与公平性分析:通过数据分析和案例研究,判断算法是否存在对特定群体的偏见,并分析其产生原因及社会影响。

- 隐私泄露风险评估:评估算法在数据处理过程中,是否可能导致用户隐私泄露,如模型训练中是否存在敏感数据暴露风险,数据脱敏措施是否有效。

- 稳定性与可靠性考量:依据算法运行日志,分析算法在不同场景下的稳定性,包括是否会出现异常崩溃、输出错误结果等情况,以及算法的容错和自我修复能力。

- 恶意攻击风险探讨:识别算法可能面临的外部攻击类型,如数据投毒攻击、模型窃取攻击等,并评估当前防御措施的有效性。

(4)安全防护措施评估

- 技术防护措施:采用差分隐私技术保护用户隐私,模型加密防止模型窃取,建立异常检测机制防范数据投毒攻击等。

- 管理与运营措施:建立算法开发、部署及运维的安全管理流程,包括人员权限管理、代码审查制度、应急响应预案等,并说明实际执行情况。

(5)评估结论与建议

- 评估结论:总结算法安全现状,明确是否存在重大安全风险,是否符合法律法规和行业标准。

- 改进建议:针对评估发现的问题,提出具体、可操作的改进建议,明确整改时间节点和责任人。

有些人为了“贪小便宜”去网上购买廉价模版做备案,结果不仅被骗钱,备案也被驳回了,产品上线更是遥遥无期。

三、审核与完善流程

1.内部审核

报告完成后,团队内部进行交叉审核。重点审核技术细节准确性、风险评估全面性、防护措施描述清晰度,以及数据来源合法性、风险识别完整性和改进建议可行性,及时发现并修正问题。

2.外部咨询

邀请外部专家或行业权威机构对报告进行评审,获取不同视角的专业意见,依据反馈进一步修改完善报告,提升报告专业性和公信力。

通过以上步骤,可完成一份科学严谨的算法备案安全自评估报告,确保算法合规、安全运行。

以上就是本篇幅的所有内容,如有其他材料或者备案问题,欢迎与我一起沟通交流~

1081

1081

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?